Küba fidye yazılımıyla ilişkili tehdit aktörleri, daha önce belgelenmemiş taktikler, teknikler ve prosedürler (TTP’ler) ile ilişkilendirilmiştir. Sıçan ROMCOM tehlikeye atılmış sistemlerde.

Yeni bulgular, takımyıldız temalı takma ad altında çifte gasp fidye yazılımı grubunu izleyen Palo Alto Networks’ün 42. Birim tehdit istihbarat ekibinden geldi. Tropikal Akrep.

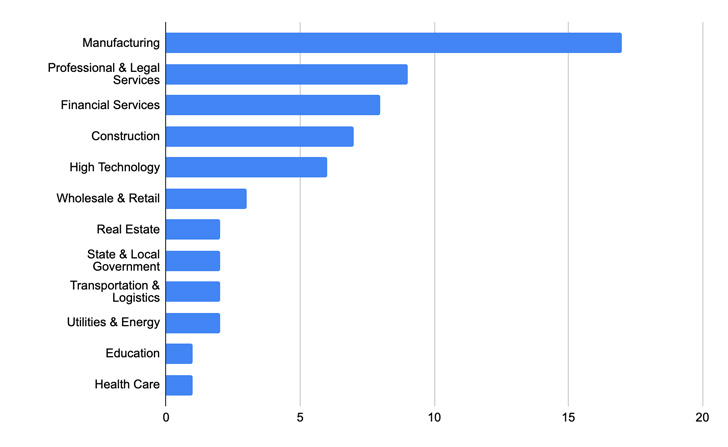

İlk olarak Aralık 2019’da tespit edilen Küba fidye yazılımı (aka COLDDRAW), Kasım 2021’de tehdit ortamında yeniden ortaya çıktı ve beş kritik altyapı sektöründeki 60 kuruluşa yönelik, en az 43,9 milyon dolar fidye ödemesi toplayan saldırılara bağlandı.

Veri sızıntısı sitesinde listelenen 60 kurbandan 40’ı ABD’de bulunuyor ve bu da hedeflenen kuruluşların diğer fidye yazılımı çeteleri kadar küresel bir dağılımı olmadığını gösteriyor.

ABD Federal Bürosu’ndan Aralık 2021’de yapılan bir uyarıya göre, “Küba fidye yazılımı, Uzaktan Erişim Truva Atları (RAT’ler) ve diğer fidye yazılımı türleri gibi hırsızları kurbanların ağlarına bırakması veya yürütmesiyle tanınan bir yükleyici olan Hancitor kötü amaçlı yazılımı aracılığıyla dağıtılıyor.” Soruşturma (FBI).

“Hancitor kötü amaçlı yazılım aktörleri, bir kurbanın ağına ilk erişim elde etmek için kimlik avı e-postalarını, Microsoft Exchange güvenlik açıklarını, güvenliği ihlal edilmiş kimlik bilgilerini veya meşru Uzak Masaüstü Protokolü (RDP) araçlarını kullanır.”

Trend Micro’ya göre, aradan geçen aylarda fidye yazılımı operasyonu, “yürütülmesini optimize etmek, istenmeyen sistem davranışını en aza indirmek ve fidye yazılımı kurbanlarına pazarlık yapmayı seçerlerse teknik destek sağlamak” amacıyla bir yükseltme aldı.

Değişiklikler arasında, şifrelemeden önce daha fazla işlemin sonlandırılması (Microsoft Outlook, Exchange ve MySQL gibi), hariç tutulacak dosya türlerinin genişletilmesi ve quTox aracılığıyla kurban desteği sunmak için fidye notunun revizyonu yer aldı.

Bleeping Computer tarafından Mayıs 2022’de bildirildiği üzere Tropical Scorpius’un, Industrial Spy adlı bir veri hırsızlığı pazarıyla, kendi veri sızıntı sitesi yerine yasadışı portalda satışa sunulan bir Küba fidye yazılımı saldırısının ardından sızdırılan verilerle bağlantı paylaştığına inanılıyor.

Birim 42 tarafından Mayıs 2022’de gözlemlenen en son güncellemeler, fidye yazılımının konuşlandırılmasından önce radarın altında uçmak ve güvenliği ihlal edilmiş BT ortamında yanal olarak hareket etmek için kullanılan savunmadan kaçınma taktikleriyle ilgilidir.

Şirket, “Tropical Scorpius, ApcHelper.sys adlı dosya sistemine bir çekirdek sürücüsü yazan bir damlalıktan yararlandı” dedi. “Bu, güvenlik ürünlerini hedefler ve sonlandırır. Damlalık imzalanmadı, ancak çekirdek sürücüsü, LAPSUS$ NVIDIA sızıntısında bulunan sertifika kullanılarak imzalandı.”

Çekirdek sürücüsünün ana görevi, algılamayı atlamak için güvenlik ürünleriyle ilişkili işlemleri sonlandırmaktır. Ayrıca saldırı zincirine, SİSTEM izinlerini almak için uzak bir sunucudan indirilen yerel bir ayrıcalık yükseltme aracı dahildir.

Bu da, Microsoft tarafından Nisan 2022’de sıfır gün kusuru olarak yamalanan Windows Ortak Günlük Dosya Sistemindeki (CLFS) bir kusur olan CVE-2022-24521 (CVSS puanı: 7.8) için bir istismar tetiklenerek elde edilir. .

Ayrıcalık yükseltme adımını, ADFind ve Net Scan gibi araçlar aracılığıyla sistem keşif ve yanal hareket faaliyetleri gerçekleştirirken, ayrıca etki alanı yöneticisi haklarını elde etmek için CVE-2020-1472’den yararlanan bir ZeroLogon yardımcı programı kullanılarak takip edilir.

Ayrıca, izinsiz giriş, bir ters kabuk başlatmak, rastgele dosyaları silmek, uzak bir sunucuya veri yüklemek ve çalışan işlemlerin bir listesini toplamak için donatılmış ROMCOM RAT adlı yeni bir arka kapının konuşlandırılmasının yolunu açıyor.

Siber güvenlik firması 20 Haziran 2022’de VirusTotal veritabanına yüklenen ikinci bir örnek keşfettiği için Unit 42’ye göre uzaktan erişim truva atının aktif olarak geliştirilmekte olduğu söyleniyor.

Geliştirilmiş varyant, ekran görüntülerini yakalamak için ısmarlama yükleri indirme ve uzaktaki sunucuya geri göndermek için tüm yüklü uygulamaların bir listesini çıkarma yeteneğini sayarak, genişletilmiş 22 komut kümesi desteği ile birlikte gelir.

Araştırmacılar, “Tropikal Scorpius aktif bir tehdit olmaya devam ediyor” dedi. “Grubun etkinliği, savunmadan kaçınma ve yerel ayrıcalık yükseltme için düşük seviyeli Windows içlerine odaklanan daha nüanslı araçlardan oluşan bir hibrit kullanan ticarete yönelik bir yaklaşımın bir izinsiz giriş sırasında oldukça etkili olabileceğini açıkça ortaya koyuyor.

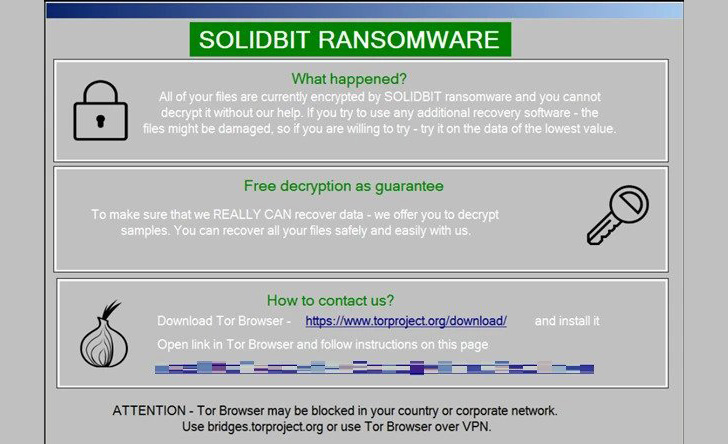

Bulgular, Stormous, Vice Society, Luna, SolidBit ve BlueSky gibi yeni ortaya çıkan fidye yazılımı gruplarının, aynı zamanda gelişmiş şifreleme teknikleri ve dağıtım mekanizmalarını kullanarak siber suç ekosisteminde çoğalmaya ve gelişmeye devam etmesiyle ortaya çıkıyor.

SolidBit, League of Legends hesap kontrol aracı ve Social Hacker ve Instagram Follower Bot gibi araçlar gibi farklı uygulamalar gibi görünerek popüler video oyunları ve sosyal medya platformlarının kullanıcılarını hedeflemesiyle öne çıkıyor ve oyuncuların geniş bir potansiyel kurban ağı oluşturmasına olanak tanıyor. .

Trend Micro geçen haftaki bir yazısında “SolidBit fidye yazılımı .NET kullanılarak derleniyor ve aslında Yashma fidye yazılımının, Kaos olarak da bilinen bir çeşididir” dedi.

“SolidBit’in fidye yazılımı aktörlerinin şu anda Yashma fidye yazılımının orijinal geliştiricisi ile çalışıyor olması ve muhtemelen Kaos oluşturucunun bazı özelliklerini değiştirip daha sonra SolidBit olarak yeniden adlandırması mümkündür.”

BlueSky, kendi adına, daha hızlı şifreleme için ana bilgisayardaki dosyaları şifrelemek için çoklu iş parçacığını kullandığı biliniyor, görünümünü gizlemek için anti-analiz tekniklerini benimsemekten bahsetmeye gerek yok.

Saldırgan tarafından kontrol edilen bir sunucudan alınan bir PowerShell betiğinin yürütülmesiyle başlayan fidye yazılımı yükü de kendisini meşru bir Windows uygulaması (“javaw.exe”) olarak gizler.

Unit 42, “Fidye yazılımı yazarları, güvenlik savunmalarından kaçmak için kötü amaçlı örnekleri kodlama ve şifreleme veya çok aşamalı fidye yazılımı teslimi ve yüklemesi gibi modern gelişmiş teknikleri benimsiyor” dedi.

“BlueSky fidye yazılımı, kurban ana bilgisayarlarındaki dosyaları çok iş parçacıklı hesaplama ile yüksek hızlarda şifreleyebilir. Buna ek olarak, fidye yazılımı, analist için tersine mühendislik sürecini yavaşlatmak için API karma gibi gizleme tekniklerini kullanır.”