Kategori: GBHackers

Play Ransomware ve LockBit Ransomware’in siber saldırılar düzenleme yeteneklerini artırmak için güçlerini birleştirdiği bildiriliyor. Önemli bir finansal işlem ve eğitim…

San Francisco, CA – OpenAI, kullanıcıların çevrimiçi bilgi arama biçimini kökten değiştirecek şekilde tasarlanan çığır açıcı bir prototip olan SearchGPT’nin…

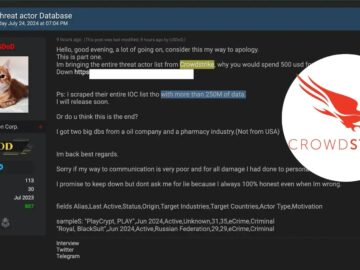

USDoD olarak bilinen bir hacktivist kuruluş, CrowdStrike’ın “tüm tehdit aktörleri listesini” sızdırdığını ve şirketin “tüm IOC’sine” sahip olduğunu iddia ediyor….

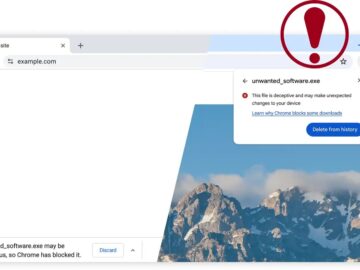

Google Chrome, potansiyel olarak kötü amaçlı dosyalar hakkında kapsamlı uyarılar içeren yenilenmiş bir indirme deneyimi sundu. Bu güncelleme, Chrome’un kullanıcıların…

Araştırmacılar, saldırganların güçlü kimlik doğrulama mekanizmasını aşmalarına olanak tanıyan Microsoft’un Windows Hello for Business (WHfB) çözümünde bir güvenlik açığı ortaya…

Siber güvenlik uzmanları, popüler Steam oyun platformunu Komuta ve Kontrol (C2) sunucusu olarak kullanan LummaC2 kötü amaçlı yazılımının gelişmiş bir…

Birkaç önemli Rus banka müşterisi mobil uygulamaları ve web siteleriyle ilgili sorunlar yaşadı. Downdetector’a göre şikayetler Moskova saatiyle 09:30 civarında…

Paylaşımlı çerçeveler, aynı anda istismar edilebilecek çeşitli sistemler sunan çeşitli uygulamalara entegre edildikleri için genellikle bilgisayar korsanlarının kötüye kullanımına açıktır….

“dsfsdfds” tarafından PyPI’ye yüklenen kötü amaçlı Python paketleri, hassas verileri büyük ihtimalle Iraklı siber suçlularla bağlantılı olan bir Telegram botuna…

Basit bir oynanışa sahip olmasına rağmen, yeni Telegram tıklama oyunu Hamster Kombat, geliştiricilerin piyasaya sürmeyi planladığı yepyeni bir kripto paranın…

İlkel bir fidye yazılımı, “.ru” alan adı gönderici adreslerine sahip kimlik avı e-postaları aracılığıyla Türk işletmelerini hedef alıyor. Bir PDF…

Yasadışı faaliyetleri kolaylaştırmasıyla bilinen çevrimiçi platform BreachForumsV1’in büyük bir veri ihlali yaşadığı bildirildi. DailyDarkWeb’in X sitesinde yer alan son yazıya…