Bilgisayar teknolojisi birçok suça konu oluyor veya suç ortağı rolünü oynuyor. Kimlik avı, kimlik hırsızlığı, finansal dolandırıcılık, gasp saldırıları ve kara para aklama örneklerden sadece birkaçıdır. Dijital adli tıp uzmanları bu tür suçlarla ilgilenir, Daha sonra mahkemede kanıt olarak kullanılabilecek dijital eserlerin izlerini (kanıtlarını) arar ve kaydederler. Ve dijital adli tıp araçları bu hedeflere ulaşmanın bir yoludur. Ayrıca, en iyi bilgisayar korsanlığı ve siber güvenlik araçlarının bir parçasını oluşturur.

Çeşitli olayların soruşturmalarının yürütülmesinde çeşitli eylem senaryoları olmasına rağmen, ana eylemler her biri için benzerdir. Bunlar, dijital kanıtları bir rapor formunda aramayı, toplamayı, analiz etmeyi ve belgelemeyi içerir. Kanıtların uygunluğunu sağlamak için dünya çapında tanınan dijital adli tıp araçları kullanılmalıdır. FTK görüntüleyici, veri toplamak ve kanıtları analiz etmek için kullanılan bu adli tıp araçlarından biridir. Bu makalede, kurulumunu ve bu aracın ana iş süreçlerini gösteren FTK görüntüleyicinin ayrıntılı bir incelemesini yapacağız.

FTK görüntüleyici, ACCESSDATA’nın web sitesinden indirilebilen bir ürünüdür.

Bir dağıtımı indirmek için ACCESSDATA, kullanıcının posta kutusuna bir indirme bağlantısı göndermek için geçerli bir e-posta adresi gerektirir.

Exe dosyasını indirdikten sonra, FTK kurulum işlemini başlatmak için yükleyiciyi başlatın ve işlemin tamamlanmasını bekleyin.

FTK Image araç setini kurduktan sonra, “Başlat” menüsünden, program listesinden veya kurulum işlemi sırasında oluşturulan masaüstündeki kısayoldan açın. Sonraki ekran görüntüsü FTK Imager arayüzünü gösterir.

Ekran görüntüsünde gördüğümüz gibi iki bölüm var. Sol kısım (Kanıt Ağacı)) tüm potansiyel yapay veriyi gösterir. Sağ kısım (Dosya Listesi), Kanıt Ağacı bölümünde seçilen her dosya hakkında daha ayrıntılı bilgi sağlar. Menünün üst satırı, verileri çıkarmak ve analiz etmek için kullanılan tüm olası araç seçeneklerini gösterir.

FTK Imager, bir disk görüntüsü oluşturma, işletim sistemi belleğindeki verileri yakalama, bir görüntü bağlama veya kullanıcı hesabı dosyaları (SAM) gibi sistem korumalı verileri alma gibi birçok adli bilişim görevini gerçekleştirmek için kullanılabilir. Bu özelliklerden bazılarına daha ayrıntılı olarak bakalım.

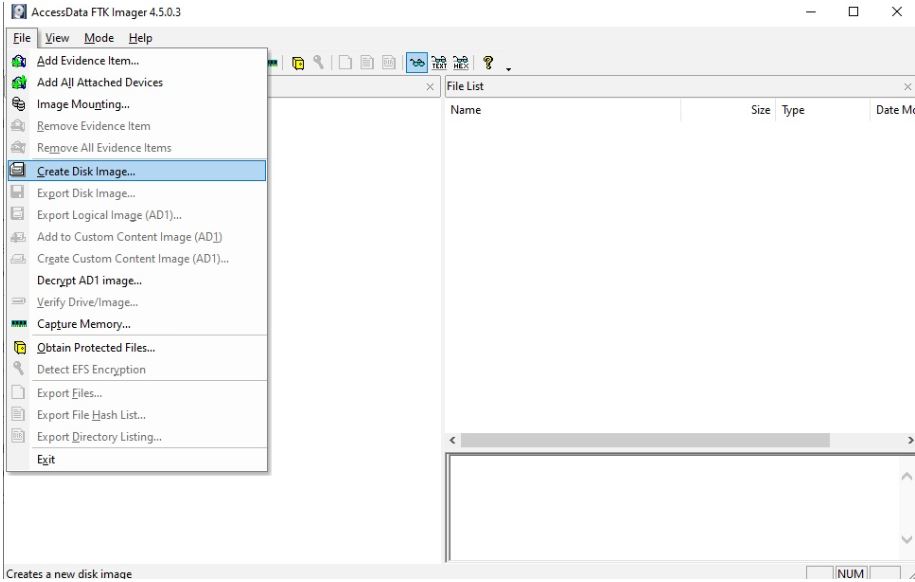

Dijital adli tıptaki en önemli görev, potansiyel kanıtların bir görüntüsünü oluşturmaktır. Görüntü, orijinal kanıtı çoğaltmak ve orijinali korumak için oluşturulur. Burada, adli analizin orijinal kanıtlar üzerinde değil, kopyalar (görüntüler) üzerinde gerçekleştirildiğini belirtmek önemlidir. Bu, gerektiğinde orijinal kanıtın bütünlüğünü ve kullanılabilirliğini sağlamak için gereklidir. Aşağıda gösterildiği gibi Dosya > Disk Görüntüsü Oluştur seçeneğini kullanarak canlı bir disk görüntüsü oluşturabiliriz.

Araç, bir disk görüntüsü oluşturmak için kanıt kaynağı türünü seçmenizi isteyecektir. FTK Imager aşağıdaki kanıt türlerini destekler

- Fiziksel disk (tüm bölümler)

- Mantıksal disk (belirli bölüm)

- Görüntü dosyası

- Klasör içeriği

- CD CD / DVD

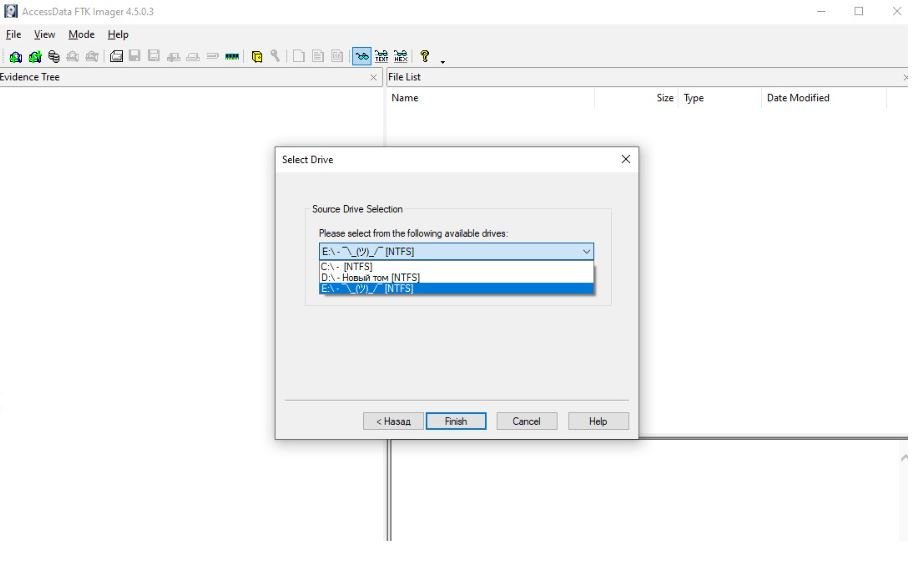

Yapıt içeren herhangi bir fiziksel disk, cihaz veya ortam bir fiziksel disk olabilir. Mantıksal disk, örneğin bir C veya D diski gibi mevcut bir sistemdeki mantıksal alandır. Bir görüntü dosyası, mevcut bir disk görüntü dosyası olabilir. Ek olarak, FTK Imager, bir görüntü oluşturmak için CD / DVD ortamının yanı sıra klasör içeriğini de destekler. Bu kılavuzda, bir mantık diskinden bir görüntü oluşturacağız.

Kaynağı seçtikten sonra, FTK Imager bir disk görüntüsü oluşturmak için bir hedef yol sorar. Hedef yol, kaynak yolla çakışmamalıdır. Aşağıda gösterildiği gibi açılır pencerede Ekle seçeneğine tıklayarak görüntünün kaydedileceği yolu seçebilirsiniz.

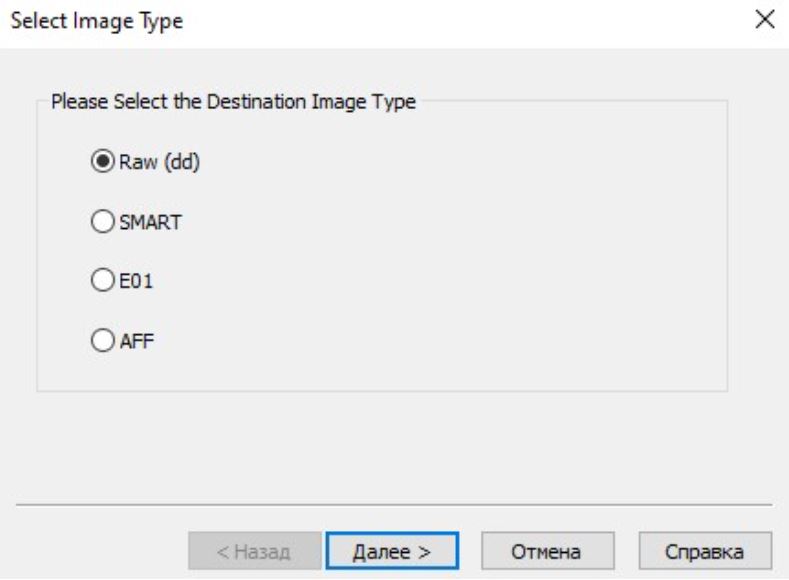

Nihai görüntünün hedef yolunu belirlemeden önce program, hedef disk görüntüsü için aşağıdaki görüntü biçimlerinden birini seçmenizi isteyecektir.

Raw formatı, diskin herhangi bir değişiklik yapılmadan parça parça kopyasıdır. Akıllı biçim, Linux tarafından desteklenen bir biçimdir. E01, Encase görüntü formatıdır. Encase, iyi bilinen bir dijital adli tıp aracıdır. AFF, çoğu dijital adli tıp aracı tarafından desteklenen bir Gelişmiş Adli Biçim biçimidir. Bir sonraki aşamada, örneğin dava numarası, kanıt numarası, uzman adı, kanıtın tanımı ve ek bilgiler gibi kanıt nesnesi hakkında bilgi vermelisiniz.

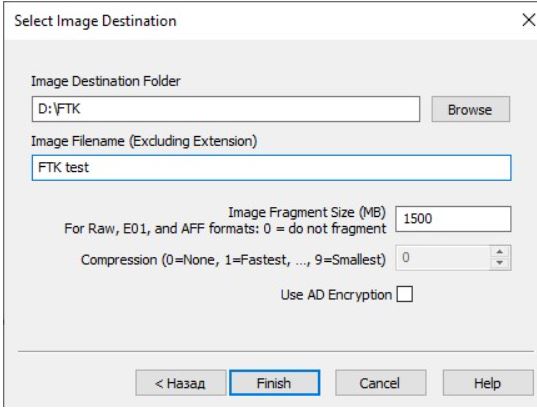

Araştırılan nesne hakkında bilgi formunu doldurduktan sonra, araç koruma yerini ve görüntünün adını belirtmek için bir açılır pencere arayacaktır. Şifrelemeyi seçmeyeceğiz ve ayrıca tüm varsayılan değerleri bırakacağız.

Bir görüntü oluşturmaya başlamak için Başlat’a basın. Ayrıca, oluşturduktan sonra kontrol etmek için görüntü doğrulama seçeneğini seçin.

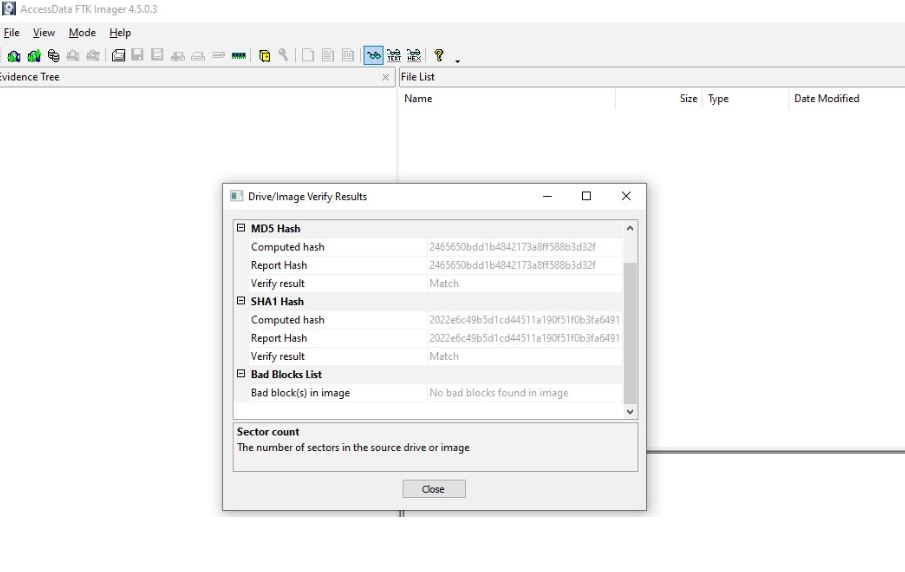

Bir görüntü başarıyla oluşturulduktan sonra, görüntünün gerçekliğini doğrulamak için karma değeri otomatik olarak oluşturulur ve orijinal karma ile karşılaştırılır.

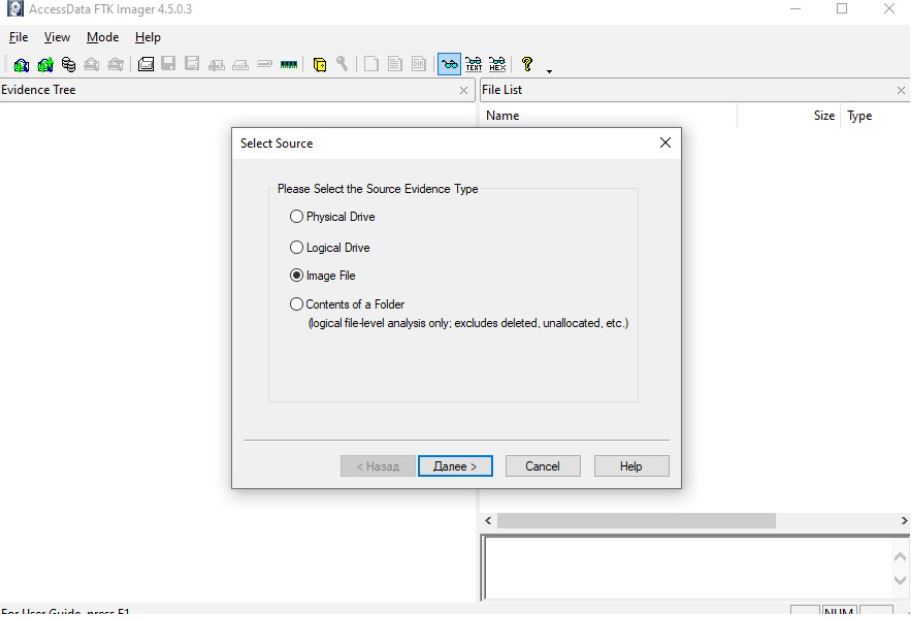

FTK görüntü analizi oldukça basit bir işlemdir. Dosya menüsünde Kanıt Öğesi Ekle seçeneğini seçin.

Bizim durumumuzda kaynak türünü seçiyoruz Image File

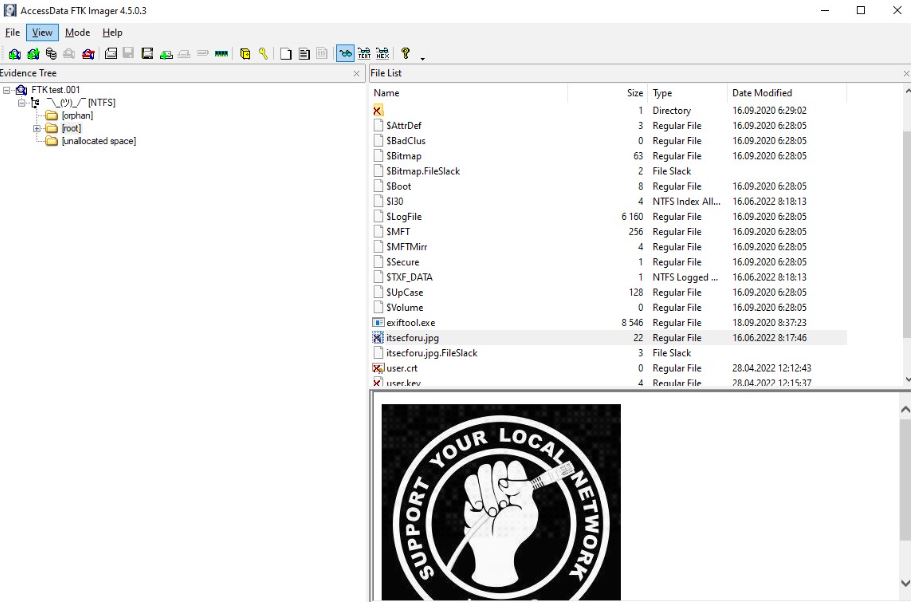

Ardından, oluşturulan görüntünün bulunduğu dosyayı seçin ve Bitir’e tıklayın. Yukarıdaki eylem, sonraki ekran görüntüsünde gösterildiği gibi görüntüyü FTK’da açar.

İlgimizi çeken çeşitli dosya ve belgeleri görüntülemek için yetim ve kök dizinleri keşfediyoruz. Kök dizinde gördüğümüz gibi, silinen resmi bulduk ve ayrıca user.crt ve user.key kapalı ve genel anahtarların dosyalarını da görüyoruz.

Kapalı RSA anahtarının değeri ekran görüntüsünde gizlidir

Başlamak için resmi kaldırın

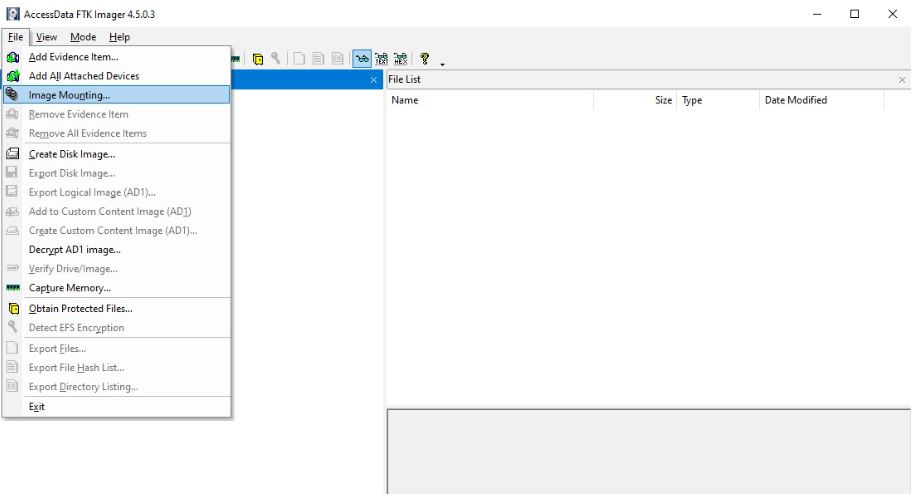

“Dosya” menüsünde “Görüntü Montaj” seçeneğini seçin.

Kaynak konumundan görüntü dosyasını seçin. Ayrıca montaj tipini ve yöntemini seçin. FTK görüntüleyici, harici bir görüntü dosyasını bir sisteme fiziksel ve mantıksal disk olarak bağlamanıza olanak tanır.

FTK görüntüleyici ayrıca mevcut seçenekler listesinden Aygıtı Engelle / Salt Okunur seçeneğini seçerek kaydı görüntü dosyasına kilitleme işlevi sunar. Bu işlev, geçerli işletim sisteminde bir mantık diski olarak monte edilen görüntü dosyasındaki herhangi bir değişikliği engeller.

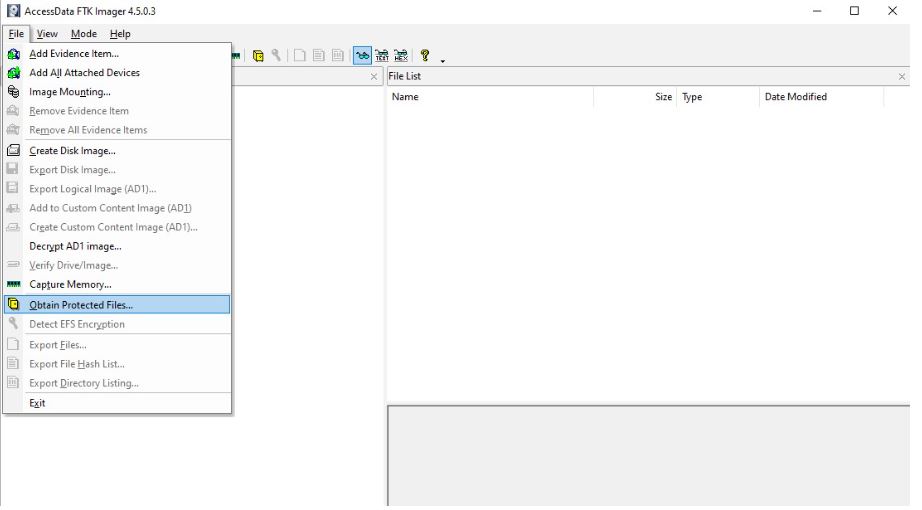

FTK Imager, canlı bir sistemden SAM dosyaları gibi güvenli dizinleri alma gibi benzersiz bir işleve sahiptir. Bu dosyalar kullanıcılar tarafından kullanılamaz. “Güvenli Dosyaları Al” seçeneğini seçin

FTK Imager, korunan tüm dosyaları aşağıda açıklandığı gibi alır. SAM dosyaları, kimlik bilgilerini almak için Hashcat ve John the Ripper gibi karma bilgisayar korsanlığı araçlarıyla daha fazla işlenebilir.

Çözüm

FTK Imager, zengin yeteneklere ve dünya çapında tanınmaya sahip birkaç dijital adli bilişim aracından biridir. Bu araç yalnızca görüntü oluşturmak için çok uygun değil, aynı zamanda hazır görüntü dosyalarını analiz etmek için de kullanışlıdır.

Siber güvenlik ve kötü amaçlı yazılım araştırmacısıdır. Bilgisayar Bilimi okudu ve 2006 yılında siber güvenlik analisti olarak çalışmaya başladı. Aktif olarak siber güvenlik araştırmacısı olarak çalışıyor. Ayrıca farklı güvenlik şirketlerinde çalıştı. Günlük işi, yeni siber güvenlik olayları hakkında araştırma yapmayı içerir. Ayrıca kurumsal güvenlik uygulaması konusunda derin bir bilgi düzeyine sahiptir.