Etiket: nasıl

Dünya giderek dijitalleşiyor ve yapay zeka (AI) gibi yenilikçi teknolojik gelişmeler endişe verici bir hızla gelişiyor. Ancak ne yazık ki…

Gittikçe daha fazla web sitesi ve hizmet, çok faktörlü kimlik doğrulamayı (MFA) zorunlu hale getiriyor ve bu da siber suçluların…

Tarihsel olarak kamu hizmetleri sektörünün güvenilir, yavaş hareket eden ve sıkı bir şekilde denetlenen bir sektör olduğu düşünülmüştür. İnsanlar ışıklarının…

Günümüzün iş ortamında yenilikçiliği teşvik etmek, karar alma sürecini geliştirmek ve rekabet avantajını sürdürmek için çeşitli liderlik şarttır. Tarihsel olarak…

Check Point araştırmacıları, tehdit aktörlerinin Foxit PDF Reader’ın uyarılarının kusurlu tasarımından faydalanarak bubi tuzaklı PDF belgeleri aracılığıyla kötü amaçlı yazılım…

Veri toplama Verilerin nasıl toplanacağı, hangi barındırma seçeneklerinin kullanıldığına bağlı olacaktır. Tipik olarak kuruluşların hem şirket içi veri merkezlerinde hem…

Sinsi kimlik avı e-postalarından fidye yazılımı saldırılarına kadar güvenlik tehditleri her geçen gün artıyor. Hem büyük hem de küçük organizasyonlar…

Önde gelen bir K-12 siber güvenlik kar amacı gütmeyen kuruluşu, geçen hafta, sınırlayıcı bir kural önerisini desteklediğini açıkladı. Büyük siber…

Security Service Edge’in (SSE) ağ güvenliğini nasıl dönüştürdüğünü ve kuruluşunuzu siber tehditlerden nasıl koruduğunu öğrenin. SSE’nin avantajlarını keşfedin ve SSE’nin…

Herhangi bir BT güvenlik uzmanına prestij, güvenilirlik veya zorluk açısından hangi sertifikayı “altın standart” olarak değerlendireceklerini sorun, neredeyse her zaman…

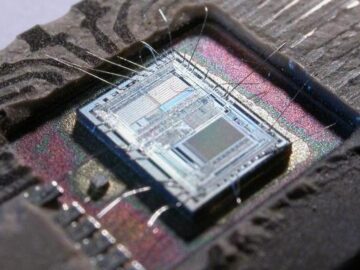

Kritik altyapılarda siber güvenliğe yönelik önemli bir gelişme olarak MITRE Corporation, EMB3D olarak bilinen yeni bir tehdit modelleme çerçevesini başlattı….

Etkinlikler , RSA Konferansı , RSA Konferansı Videoları Eski DHS Yetkilisi Suzanne Spaulding ve Fortinet’ten Jim Richberg, Kritik Kavramlar Hakkında…