Rusya Federasyonu Dış İstihbarat Servisi’nin (SVR) devlet destekli bilgisayar korsanları, tespit edilmekten kaçınmak için Google Drive meşru bulut depolama hizmetini kullanmaya başladı.

Rus tehdit aktörleri, verileri sızdırmak ve kötü amaçlı yazılımlarını ve kötü amaçlı araçlarını dağıtmak için dünya çapında milyonlarca kişinin güvendiği çevrimiçi depolama hizmetlerini kullanarak, saldırılarını son derece zor, hatta tespit edilmesi ve engellenmesini imkansız hale getirmek için bu güveni kötüye kullanıyor.

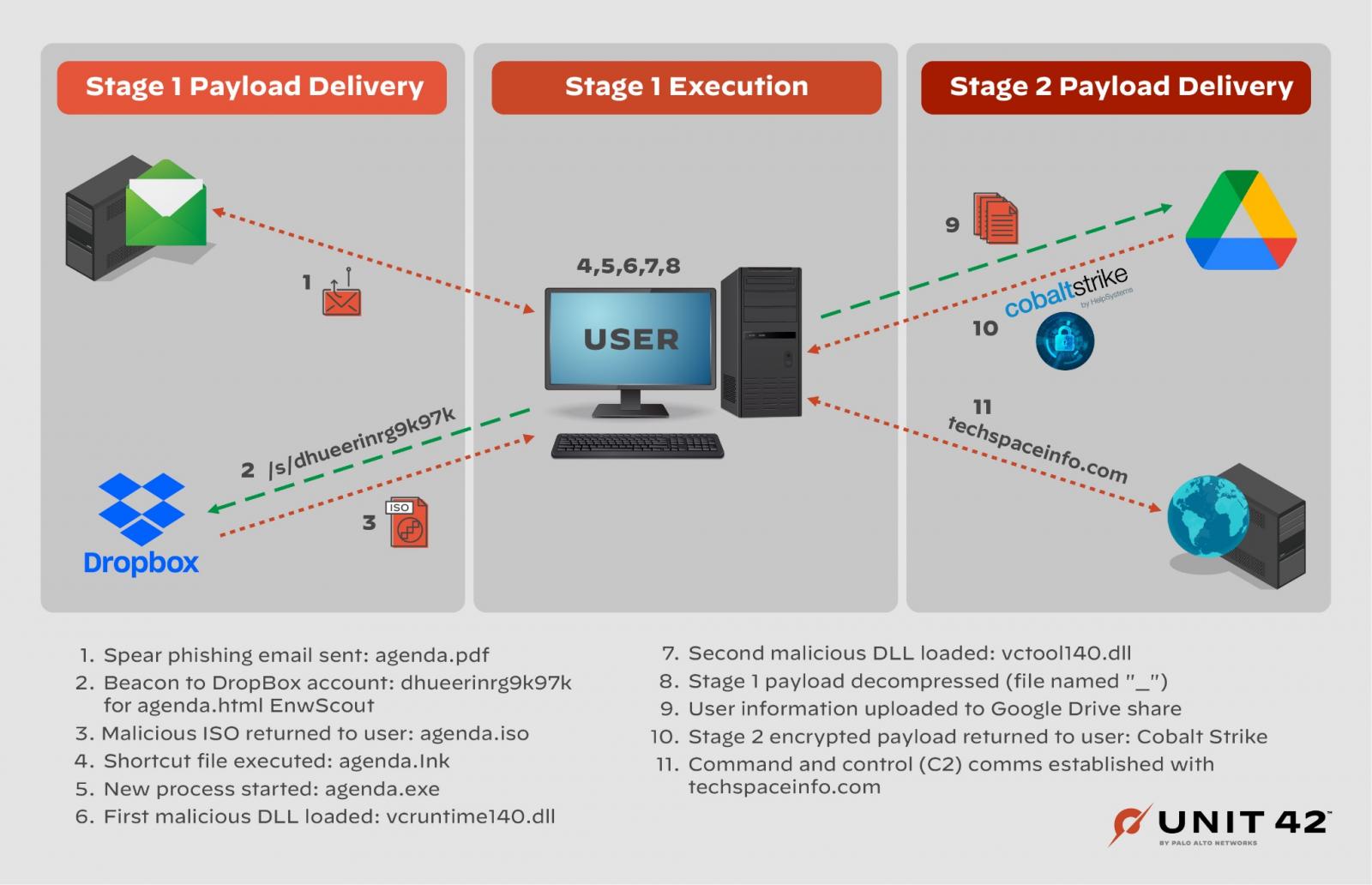

APT29 (aka Cozy Bear veya Nobelium) olarak izlenen tehdit grubu, Mayıs ve Haziran 2022 arasında dünya çapında Batılı diplomatik misyonları ve yabancı elçilikleri hedef alan son kampanyalarda bu yeni taktiği benimsedi.

Yeni trendi fark eden Unit 42 analistleri, “En son iki kampanyasının Google Drive bulut depolama hizmetlerinden ilk kez yararlandığını keşfettik” dedi.

“Google Drive bulut depolama hizmetlerinin her yerde bulunan doğası ve dünya çapında milyonlarca müşterinin bunlara duyduğu güven ile birleştiğinde, bu APT’nin kötü amaçlı yazılım teslim sürecine dahil edilmelerini son derece endişe verici kılıyor.”

Ancak Mandiant’ın grubun kimlik avı kampanyalarından birini izleyen Nisan raporunda açıkladığı gibi, bu APT29 bilgisayar korsanlarının komuta ve kontrol ve depolama amaçları için meşru web hizmetlerini ilk kez kötüye kullanmaları değil.

Birim 42 tarafından gözlemlenen kampanyalarda olduğu gibi, Mandiant da siber casusluk grubunun dünya çapındaki çeşitli diplomatik kuruluşların çalışanlarına yönelik kimlik avı saldırılarını gördü; bu, mevcut Rus jeopolitik stratejik çıkarları ve önceki APT29 hedeflemesiyle tutarlı bir odak noktasıydı.

APT29’un yüksek profilli hedefleri

APT29 (aynı zamanda Cozy Bear, The Dukes ve Cloaked Ursa da izlenir), 2020’de birden fazla ABD federal kurumunun uzlaşmasına yol açan SolarWinds tedarik zinciri saldırısını gerçekleştiren Rus Dış İstihbarat Servisi’nin (SVR) bilgisayar korsanlığı bölümüdür.

Temmuz ayının sonunda, ABD Adalet Bakanlığı, SolarWinds küresel bilgisayar korsanlığı çılgınlığı sırasında 27 ABD Avukatlık ofisinin ihlal edildiğini açıklayan son ABD hükümeti oldu.

Nisan 2021’de ABD hükümeti, SolarWinds’in birden fazla ABD devlet kurumunun uzlaşmasına yol açan “geniş kapsamlı siber casusluk kampanyasını” koordine etmekle resmi olarak SVR bölümünü suçladı.

O zamandan beri APT29, SolarWinds tedarik zinciri saldırısının ardından, GoldMax Linux arka kapısının bir çeşidi ve TrailBlazer olarak izlenen yeni bir kötü amaçlı yazılım da dahil olmak üzere, yıllarca tespit edilmeyen gizli kötü amaçlı yazılımları kullanarak diğer kuruluşların ağlarını ihlal etti.

Grup, Microsoft’un Ekim ayında açıkladığı gibi, Mayıs 2021’den bu yana yaklaşık 140 yönetilen hizmet sağlayıcısına (MSP) ve bulut hizmeti sağlayıcısına saldırdıktan sonra en az 14 şirketten ödün vererek BT tedarik zincirini de hedefliyor.

Unit 42 ayrıca yakın zamanda Rus SVR siber casuslarıyla bağlantılı olduğundan şüphelenilen saldırılarda kullanılan Brute Ratel düşmanca saldırı simülasyon aracını da gözlemledi.

Unit 42’nin tehdit analistlerinin o sırada gözlemlediği gibi, Brute Ratel örneği “bilinen APT29 teknikleri ve iyi bilinen bulut depolama ve çevrimiçi işbirliği uygulamalarından yararlanan son kampanyalarıyla tutarlı bir şekilde paketlendi.”