Etiket: Kullanıyor

Kripto para birimi bilgilerini çalmasıyla bilinen ViperSoftX kötü amaçlı yazılımı, artık virüslü sistemleri hedeflemek için açık kaynaklı bir OCR motoru…

17 Mayıs 2024Haber odasıLinux / Kötü Amaçlı Yazılım Kuzey Kore’nin Genel Keşif Bürosuna (RGB) bağlı olan Kimsuky (diğer adıyla Springtail)…

Microsoft, Haziran 2023’ten bu yana birkaç önemli gözlem gerçekleştirdi siber ve etki trendleri Çin ve Kuzey Kore’den gelen haberler, ulus…

Güvenlik araştırmacıları, bir Avrupa hükümetinin yurtdışındaki diplomatik kurumlarını tehlikeye atmak için kullanılan, LunarWeb ve LunarMail adlı, daha önce görülmemiş iki…

Dünya giderek dijitalleşiyor ve yapay zeka (AI) gibi yenilikçi teknolojik gelişmeler endişe verici bir hızla gelişiyor. Ancak ne yazık ki…

Kuzey Koreli hacker grubu Kimsuki, truva atı haline getirilmiş yazılım yükleyicileri aracılığıyla sunulan GoBear arka kapısının bir versiyonu olan Gomir…

Önemli bir Asya-Pasifik kötü amaçlı yazılım kuruluşu olan Earth Hundun, Waterbear ve Deuterbear’ı kullanıyor. Deuterbear’la ilk kez Ekim 2022’de Earth…

İsmi açıklanmayan bir Avrupa Dışişleri Bakanlığı (MFA) ve Orta Doğu’daki üç diplomatik misyonu, LunarWeb ve LunarMail olarak takip edilen, daha…

Recorded Future’ın Insikt Group’un siber güvenlik uzmanları, Bağımsız Devletler Topluluğu’ndan (CIS) Rusça konuşan tehdit aktörleri tarafından düzenlenen karmaşık bir siber…

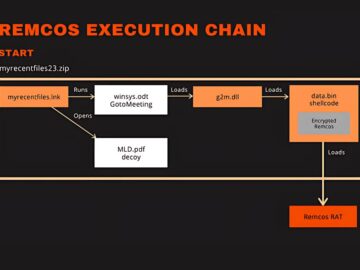

Gelişmiş bir siber saldırı kampanyasında bilgisayar korsanları, Remcos olarak bilinen bir Uzaktan Erişim Truva Atı’nı dağıtmak için çevrimiçi toplantı platformu…

Bilgisayar korsanları, sinsi bir plan olarak geleneksel güvenlik önlemlerini atlamak için DNS tünelini kullanır. Kötü amaçlı verileri DNS sorguları ve…

Tehdit aktörleri, hedeflerinin kimlik avı e-postalarını ne zaman açtığını ve kötü amaçlı bağlantılara tıkladığını izlemek ve ağları olası güvenlik açıklarına…