.webp)

Dünya çapında milyonlarca cihazı etkileyen yeni bir tehdit ortaya çıktı.

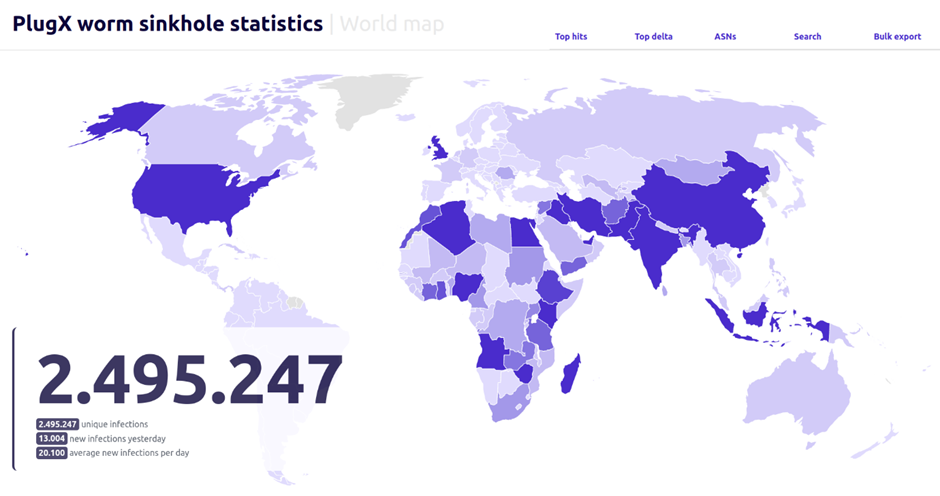

Gelişmiş bir kötü amaçlı yazılım olan PlugX USB solucanının 2,5 milyondan fazla cihaza bulaştığı ve küresel siber güvenliğe önemli bir tehdit oluşturduğu bildirildi.

İlk olarak birkaç yıl önce tanımlanan PlugX kötü amaçlı yazılımı, dayanıklılığı ve USB sürücüler aracılığıyla yayılma yeteneğiyle ün kazandı.

Mart 2023’te Sophos’taki siber güvenlik uzmanları, sınırları aşabilen ve ağlara fark edilmeden sızabilen gelişmiş solucan yazılımı özelliklerine sahip bir PlugX çeşidini öne çıkardı.

Is Your Network Under Attack? - Read CISO’s Guide to Avoiding the Next Breach - Download Free Guide

Enfeksiyon Yayılımı

Eylül 2023’e gelindiğinde, araştırmacıların PlugX solucanlarıyla ilişkili bir komuta ve kontrol (C2) sunucusunu başarıyla çökertmesiyle durum daha da kötüleşti.

Yalnızca 7 dolar karşılığında, solucanın varyantıyla bağlantılı benzersiz bir IP adresi elde ettiler ve bu, şaşırtıcı sayıda virüslü genel IP adresini ortaya çıkardı.

Sekoia’nın bulgularına göre, kötü amaçlı yazılımın yıllar önce ortaya çıkmasına rağmen, günlük yaklaşık 90.000 ila 100.000 benzersiz IP isteği hâlâ çukura gönderiliyordu.

Altı ay boyunca 2,5 milyondan fazla benzersiz IP ona bağlandı, bu da solucanın geniş erişim alanına sahip olduğunu gösteriyor.

Etkili Kötü Amaçlı Yazılım Analizi için ANY.RUN’u Şirketinize Entegre Edin

SOC, Tehdit Araştırması veya DFIR departmanlarından mısınız? Öyleyse, 400.000 bağımsız güvenlik araştırmacısından oluşan çevrimiçi topluluğa katılabilirsiniz:

- Gerçek Zamanlı Tespit

- İnteraktif Kötü Amaçlı Yazılım Analizi

- Yeni Güvenlik Ekibi Üyelerinin Öğrenmesi Kolay

- Maksimum veriyle ayrıntılı raporlar alın

- Linux’ta ve tüm Windows İşletim Sistemi Sürümlerinde Sanal Makineyi Kurma

- Kötü Amaçlı Yazılımlarla Güvenli Bir Şekilde Etkileşim Kurun

Tüm bu özellikleri şimdi sanal alana tamamen ücretsiz erişimle test etmek istiyorsanız:

ANY.RUN’u ÜCRETSİZ deneyin

Azaltma

PlugX’e karşı mücadele, uzmanların iletişimlerinin kriptografisini kırmasıyla farklı bir hal aldı.

Bu buluş, güvenliği ihlal edilmiş iş istasyonlarına gönderilebilecek dezenfeksiyon komutlarının geliştirilmesine olanak sağladı.

İki yöntem tasarlandı: Biri iş istasyonunu temizleyen, diğeri ise USB sürücüsünü temizleyen daha müdahaleci bir teknik.

Benzeri görülmemiş bir hareketle, egemen bir dezenfeksiyon konsepti önerildi. Emniyet teşkilatlarına ve ulusal Bilgisayar Acil Durum Müdahale Ekiplerine, kötü amaçlı yazılımı virüs bulaşmış ana bilgisayarlardan uzaktan kaldırmaya yönelik araçlar sunuldu.

Bu yaklaşım, tehditleri dijital sınırları içerisinden ortadan kaldırarak ulusların siber güvenliklerini kontrol altına almalarını sağlamayı amaçlamaktadır.

PlugX USB solucanının yüksek enfeksiyon oranı, siber suçluların oluşturduğu kalıcı tehdidin açık bir hatırlatıcısıdır.

Solucan tamamen ortadan kaldırılamasa da siber güvenlik topluluklarının ortak çabaları, solucanın etkisini azaltmanın yolunu açtı. Egemen dezenfeksiyon süreci, bu tür yaygın siber tehditlere karşı mücadelede bir umut ışığı sunan yeni bir stratejidir.

PlugX USB solucanı efsanesi, siber güvenlikte küresel işbirliğinin önemini ve sürekli değişen tehdit ortamında sürekli tetikte olma ihtiyacını vurguluyor.

Dünya giderek daha fazla birbirine bağlı hale geldikçe, dayanıklı ve uyarlanabilir siber güvenlik önlemleri dijital geleceğimizi korumada çok önemli olacaktır.

Uzlaşma göstergeleri

Dosya Karmaları

432a07eb49473fa8c71d50ccaf2bc980b692d458ec4aaedd52d739cb377f3428e8f55d0f327fd1d5f26428b890ef7fe878e135d494acda24ef01c695a2e9136d

3a53bd36b24bc40bdce289d26f1b6965c0a5e71f26b05d19c7aa73d9e3cfa6ff

2304891f176a92c62f43d9fd30cae943f1521394dce792c6de0e097d10103d45

8b8adc6c14ed3bbeacd9f39c4d1380835eaf090090f6f826341a018d6b2ad450

6bb959c33fdfc0086ac48586a73273a0a1331f1c4f0053ef021eebe7f377a292

b9f3cf9d63d2e3ce1821f2e3eb5acd6e374ea801f9c212eebfa734bd649bec7a

Combat Email Threats with Easy-to-Launch Phishing Simulations: Email Security Awareness Training -> Try Free Demo