Kötü amaçlı yazılım dağıtıcıları tarafından cihazlara bulaşmak için kullanılan başlıca yöntemlerden biri, insanları kötü amaçlı dosyaları indirip çalıştırmaları için kandırmaktır ve bu aldatmacaya ulaşmak için kötü amaçlı yazılım yazarları çeşitli hileler kullanır.

Bu hilelerden bazıları, yürütülebilir kötü amaçlı yazılımları meşru uygulamalar olarak göstermeyi, bunları geçerli sertifikalarla imzalamayı veya bunları dağıtım noktaları olarak kullanmak için güvenilir sitelerden ödün vermeyi içerir.

Yüklenen dosyaları kötü amaçlı yazılımlara karşı taramaya yönelik bir güvenlik platformu olan VirusTotal’a göre, bu hilelerden bazıları başlangıçta düşünülenden çok daha büyük bir ölçekte gerçekleşiyor.

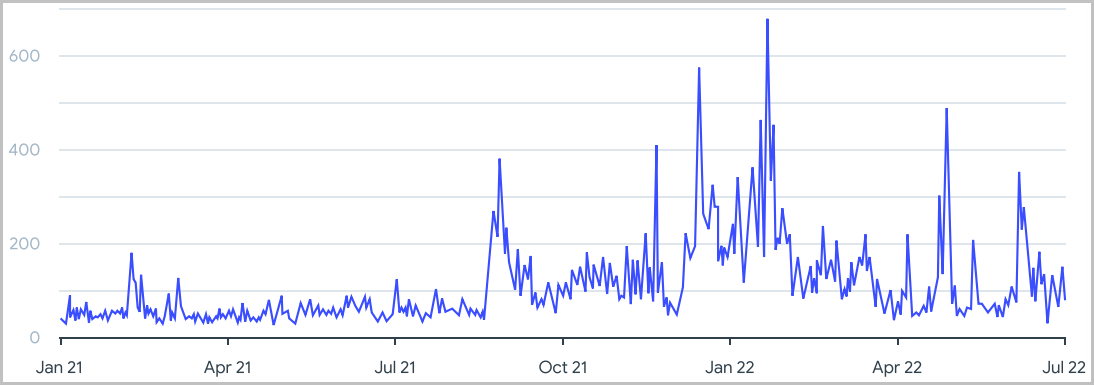

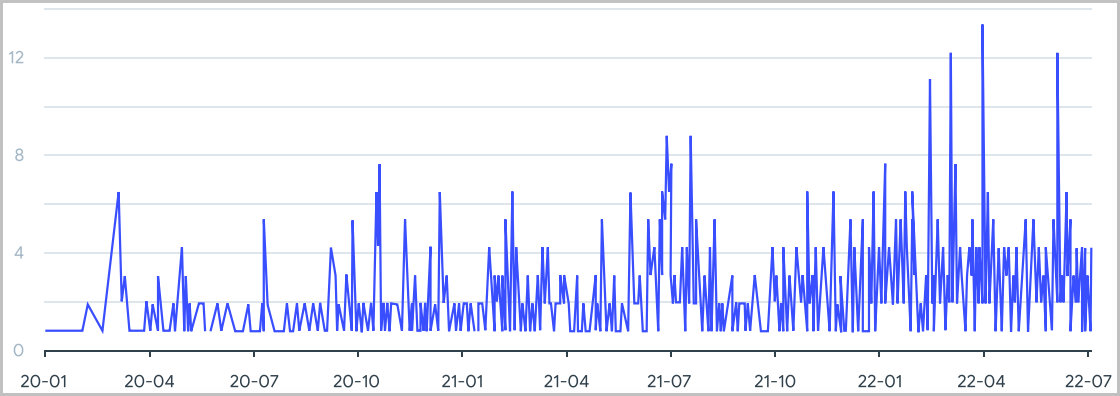

Platform, kötü amaçlı yazılımın nasıl dağıtıldığına ilişkin eğilimleri gösteren, günlük iki milyon dosyanın gönderilmesine dayalı olarak Ocak 2021’den Temmuz 2022’ye kadar olan istatistikleri sunan bir rapor derledi.

Yasal alan adlarını kötüye kullanma

Kötü amaçlı yazılımları meşru, popüler ve üst düzey web siteleri aracılığıyla dağıtmak, tehdit aktörlerinin IP tabanlı engelleme listelerinden kaçmasına, yüksek kullanılabilirliğin keyfini çıkarmasına ve daha yüksek düzeyde güven sağlamasına olanak tanır.

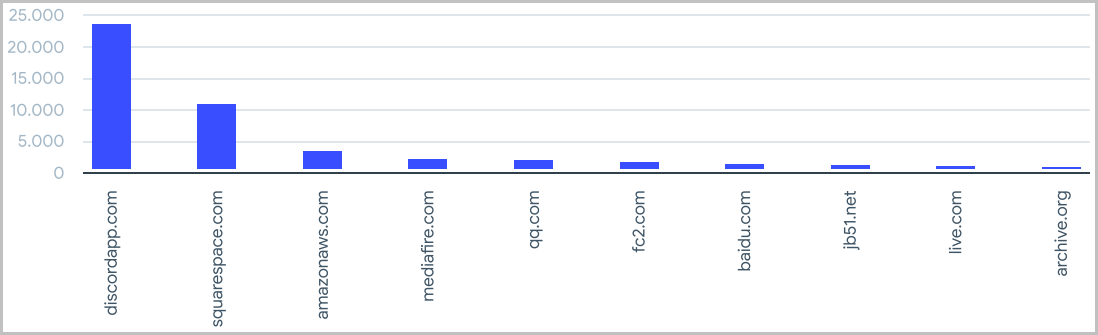

VirusTotal, Alexa’nın en iyi 1000 web sitesine ait 101 alan adından indirilen 2,5 milyon şüpheli dosya tespit etti.

En dikkate değer kötüye kullanım durumu, barındırma hizmeti ve bulut hizmeti sağlayıcıları Squarespace ve Amazon’un da çok sayıda günlüğe kaydetmesiyle kötü amaçlı yazılım dağıtım yatağı haline gelen Discord’dur.

Çalınan kod imzalama sertifikalarını kullanma

Kötü amaçlı yazılım örneklerini şirketlerden çalınan geçerli sertifikalarla imzalamak, ana bilgisayardaki AV algılama ve güvenlik uyarılarından kaçınmanın güvenilir bir yoludur.

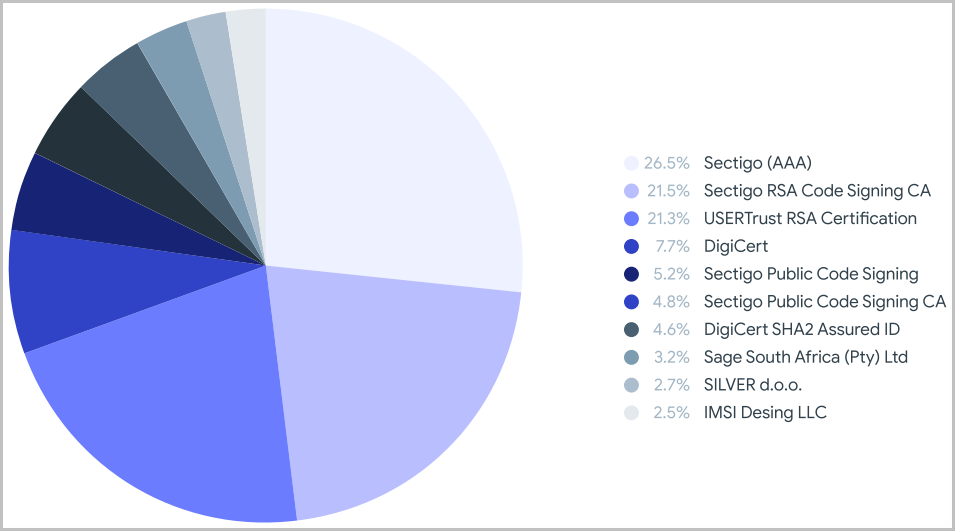

Ocak 2021 ile Nisan 2022 arasında VirusTotal’a yüklenen tüm kötü amaçlı örneklerin bir milyondan fazlası imzalandı ve %87’si geçerli bir sertifika kullandı.

VirusTotal’a gönderilen kötü amaçlı örnekleri imzalamak için kullanılan en yaygın sertifika yetkilileri Sectigo, DigiCert, USERTrust ve Sage South Africa’dır.

Popüler yazılım olarak gizlenmiş

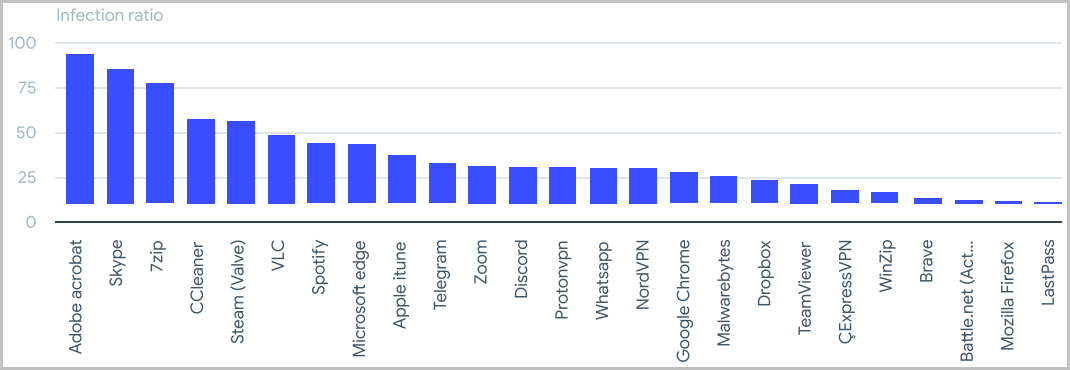

Yürütülebilir bir kötü amaçlı yazılımı meşru, popüler bir uygulama olarak maskelemek, 2022’de bir yükseliş eğilimi gördü.

Kurbanlar, ihtiyaç duydukları uygulamaları aldıklarını düşünerek bu dosyaları indirirler, ancak yükleyicileri çalıştırdıktan sonra sistemlerine kötü amaçlı yazılım bulaştırırlar.

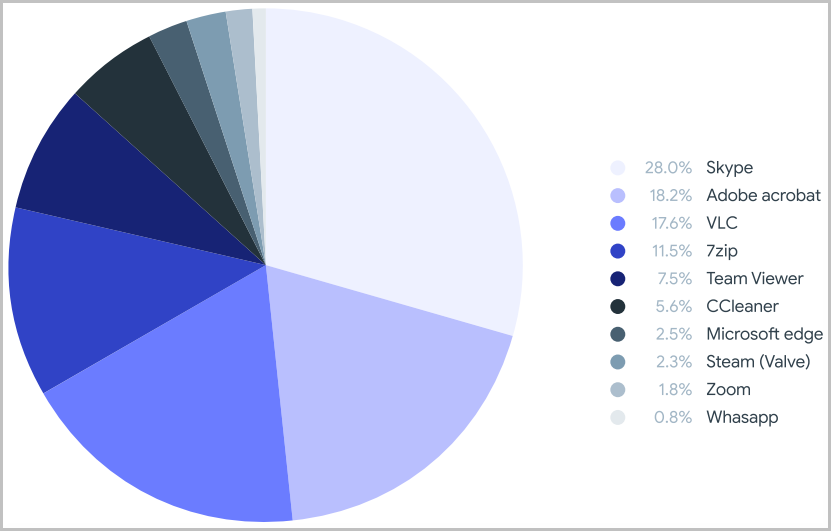

En çok taklit edilen uygulamalar (simge ile) Skype, Adobe Acrobat, VLC ve 7zip’tir.

Yakın zamanda bir SEO zehirlenmesi kampanyasında gördüğümüz popüler Windows optimizasyon programı CCleaner, bilgisayar korsanlarının önde gelen tercihleri arasındadır ve dağıtım hacmi için olağanüstü yüksek bir enfeksiyon oranına sahiptir.

Yasal yükleyicileri bağlama

Son olarak, gerçek uygulamalar ön planda yürütülürken, kötü amaçlı yazılımları yasal uygulama yükleyicilerinin içine gizleme ve bulaşma sürecini arka planda çalıştırma hilesi vardır.

Bu süreç, kurbanları kandırmaya yardımcı olur ve ayrıca yürütülebilir dosyalardaki PR kaynak yapısını ve içeriğini incelemeyen bazı antivirüs motorlarından kaçınır.

VirusTotal istatistiklerine dayanarak, bu uygulama Google Chrome, Malwarebytes, Windows Güncellemeleri, Zoom, Brave, Firefox, ProtonVPN ve Telegram’ı yem olarak kullanarak bu yıl da yükselişte görünüyor.

nasıl güvende kalınır

Yazılım indirirken, ya işletim sisteminizin yerleşik uygulama mağazasını kullanın ya da uygulamanın resmi indirme sayfasını ziyaret edin. Ayrıca, kolayca meşru siteler gibi görünebilecekleri için, arama sonuçlarında daha üst sıralarda yer alabilecek tanıtılan reklamlara dikkat edin.

Bir yükleyiciyi indirdikten sonra, dosyanın kılık değiştirmiş kötü amaçlı yazılım olmadığından emin olmak için çalıştırmadan önce her zaman dosyada bir AV taraması yapın.

Son olarak, genellikle kötü amaçlı yazılım bulaşmasına yol açtıkları için, torrent sitelerini çatlaklar veya telif hakkıyla korunan yazılımlar için anahtar genler için kullanmaktan kaçının.