Kimlik avı saldırıları, siber suçluların kurbanları hassas bilgileri ifşa etmeleri veya kötü amaçlı yazılım yüklemeleri için kandırmanın yeni yollarına yatırım yapmasıyla birlikte giderek daha karmaşık hale geliyor. Kimlik avındaki en son trendlerden biri QR kodlarının, CAPTCHA’ların ve steganografinin kullanılmasıdır. Nasıl gerçekleştirildiklerini görün ve bunları tespit etmeyi öğrenin.

Öldürme

“QR” ve “phishing” kelimelerinin birleşiminden ortaya çıkan bir phishing tekniği olan Quishing, 2023 yılında siber suçlular için popüler bir silah haline gelecek.

Saldırganlar, QR kodları içindeki kötü amaçlı bağlantıları gizleyerek, öncelikle metin tabanlı kimlik avı girişimlerini tespit etmeye yönelik olan geleneksel spam filtrelerinden kaçabilir. Birçok güvenlik aracının QR kod içeriğini çözememesi, bu yöntemi siber suçluların tercihi haline getiriyor.

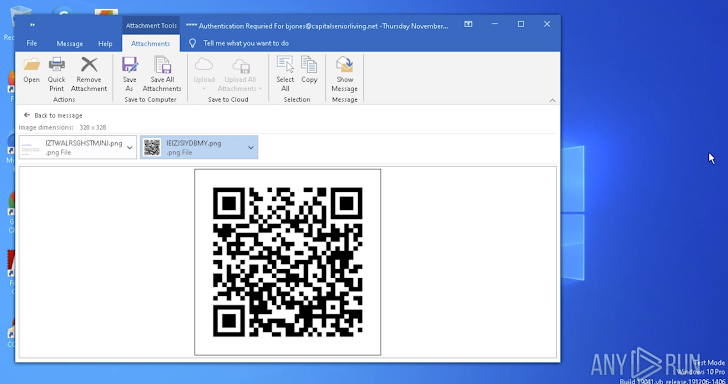

|

| Kötü amaçlı bağlantı içeren QR kodu içeren bir e-posta |

ANY.RUN ile güvenli bir ortamda kötü amaçlı bağlantı içeren bir QR kodunu analiz etmek kolaydır:

- Bu görevi sanal alanda açmanız (veya dosyanızı bir QR koduyla yüklemeniz) yeterlidir.

- Statik Keşif bölümüne gidin (Sağ üst köşedeki dosyanın adına tıklayarak).

- QR kodunu içeren nesneyi seçin.

- “Analiz için Gönder”i tıklayın.

Korumalı alan daha sonra otomatik olarak yeni bir görev penceresi başlatacak ve QR kodunda tanımlanan URL’yi analiz etmenize olanak tanıyacaktır.

ANY.RUN’un Kara Cuma Teklifinden yararlanın

Yıllık bir Searcher veya Hunter planı aboneliği satın alın ve iş arkadaşınız için tamamen ücretsiz bir başka plan aboneliği edinin. 20-26 Kasım’da mevcut.

Şimdi sahip ol

CAPTCHA tabanlı saldırılar

CAPTCHA, otomatik botların sahte hesaplar oluşturmasını veya spam göndermesini önlemek için web sitelerinde kullanılan bir güvenlik çözümüdür. Saldırganlar bu aracı kendi yararlarına kullanmayı başardılar.

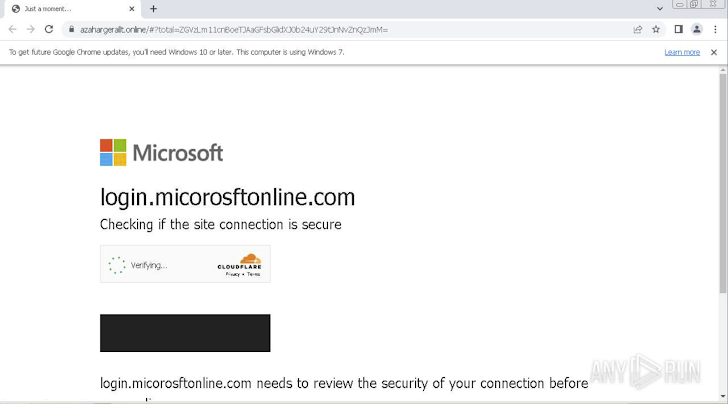

|

| ANY.RUN sanal alanında gösterilen kimlik avı saldırısı CAPTCHA sayfası |

Saldırganlar, sahte web sitelerindeki kimlik bilgisi toplama formlarını maskelemek için CAPTCHA’ları giderek daha fazla kullanıyor. Rastgele Etki Alanı Oluşturulan Algoritma (RDGA) kullanarak yüzlerce alan adı oluşturarak ve CloudFlare’in CAPTCHA’larını uygulayarak, bu formları CAPTCHA’ları atlayamayan web tarayıcıları gibi otomatik güvenlik sistemlerinden etkili bir şekilde gizleyebilirler.

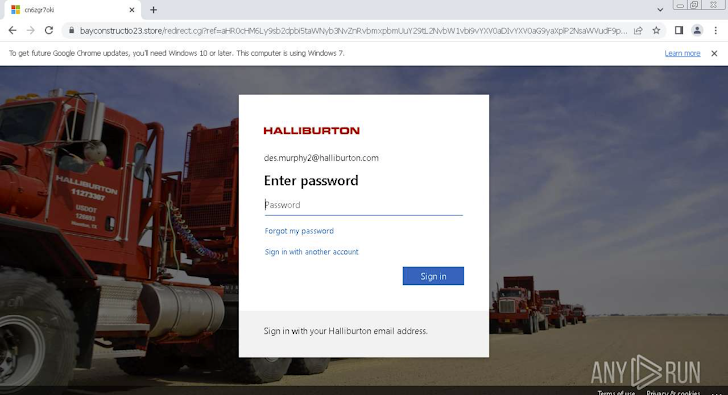

|

| Sahte bir Halliburton giriş sayfası |

Yukarıdaki örnek Halliburton Corporation çalışanlarını hedef alan bir saldırıyı göstermektedir. Öncelikle kullanıcının bir CAPTCHA kontrolünden geçmesini gerektirir ve ardından gerçek sayfadan ayırt edilmesi zor olan gerçekçi bir Office 365 özel oturum açma sayfası kullanır.

Kurban oturum açma kimlik bilgilerini girdikten sonra meşru bir web sitesine yönlendirilirken, saldırganlar da kimlik bilgilerini Komuta ve Kontrol sunucularına sızdırıyor.

Bu makalede CAPTCHA saldırıları hakkında daha fazla bilgi edinin.

Steganografi kötü amaçlı yazılım kampanyaları

Steganografi, verileri resimler, videolar veya diğer dosyalar gibi farklı ortamların içine gizleme uygulamasıdır.

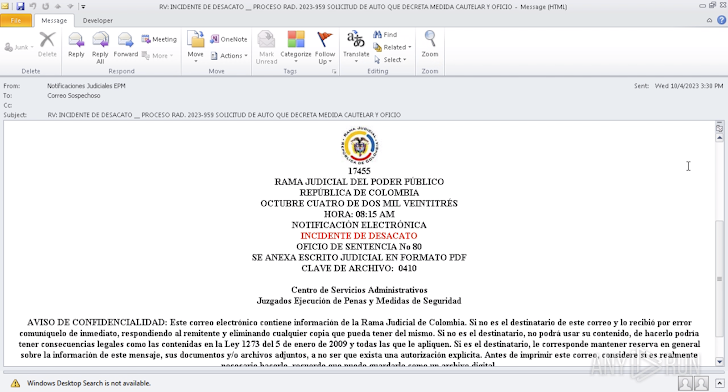

Steganografi kullanan tipik bir kimlik avı saldırısı, meşru görünmesi için özenle hazırlanmış bir e-postayla başlar. E-postanın içine, Dropbox gibi bir dosya paylaşım platformuna bağlantının eşlik ettiği, genellikle bir Word belgesi olan bir ek eklenir. Aşağıdaki örnekte Kolombiya devlet kuruluşundan gelen sahte bir e-postayı görebilirsiniz.

|

| Kimlik avı e-postası genellikle bir saldırının ilk aşamasıdır |

Belgenin içindeki bağlantıya tıklayan şüphelenmeyen kullanıcı, VBS komut dosyası içeren bir arşivi indirir. Çalıştırıldıktan sonra komut dosyası, görünüşte zararsız olan ancak gizli kötü amaçlı kod içeren bir görüntü dosyasını alır. Kötü amaçlı yazılım çalıştırıldıktan sonra kurbanın sistemine bulaşır.

Steganografi saldırılarının nasıl gerçekleştirildiğini ve tespit edildiğini anlamak için bu makaleye göz atın.

ANY.RUN ile kimlik avı saldırılarını açığa çıkarın

ANY.RUN, çok çeşitli kimlik avı taktiklerini tespit edebilen ve kullanıcıların bunları ayrıntılı olarak incelemesine olanak tanıyan bir kötü amaçlı yazılım analiz sanal alanıdır.

ANY.RUN’un 20-26 Kasım tarihleri arasında geçerli olan Kara Cuma Teklifine göz atın.

Korumalı alan şunları sunar:

- Tamamen etkileşimli Windows 7,9,10,11 sanal makineleri

- IOC’ler ve kötü amaçlı yazılım yapılandırmalarıyla kapsamlı raporlar

- Sınırsız sayıda dosya ve bağlantının özel analizi