Kategori: ExploitOne

AT&T yakın zamanda Snowflake hesabını ilgilendiren önemli bir siber güvenlik ihlaliyle karşı karşıya kaldı ve bu durum şirketin daha fazla…

Bir dizi rahatsız edici gelişmede, küresel bilet satış ve dağıtım şirketi Ticketmaster bir kez daha büyük bir siber güvenlik ihlalinin…

Önemli bir siber güvenlik olayında, ShinyHunters olarak bilinen tehdit aktörü grubu, 30 milyon müşteriye veri sattığı iddia edilen Santander Bank’ın…

İçinde bulunduğumuz çağda taşınabilir hoparlörler, hareket halindeyken yüksek kaliteli ses isteyen müzik tutkunları için vazgeçilmez bir aksesuar haline geldi. Mevcut…

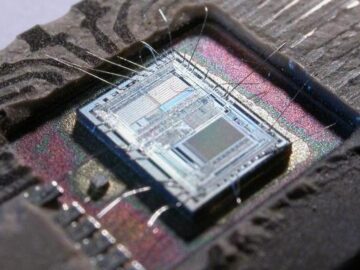

Kritik altyapılarda siber güvenliğe yönelik önemli bir gelişme olarak MITRE Corporation, EMB3D olarak bilinen yeni bir tehdit modelleme çerçevesini başlattı….

Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA), yakın zamanda Cisco’nun ağ güvenliği ürünlerinde iki kritik güvenlik açığını işaretleyerek dünya çapındaki…

Son aylarda Fransa’daki birçok hastane yıkıcı siber saldırıların kurbanı oldu ve bu hastaneler tıbbi prosedürleri ertelemeye ve siber güvenlik savunmalarını…

Siber güvenlik alanında önemli bir gelişmeyle, Microsoft SharePoint Server'da CVE-2023-24955 ve CVE-2023-29357 olarak tanımlanan iki kritik güvenlik açığı gün ışığına…

Önemli bir siber güvenlik olayında, Ivanti yazılım ürünlerindeki güvenlik açıkları nedeniyle Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA) geçen ay…

HiddenLayer'ın son araştırması, Google'ın Gemini olarak bilinen en yeni Büyük Dil Modelleri (LLM'ler) ailesindeki bir dizi endişe verici güvenlik açığını…

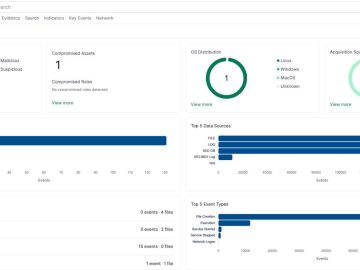

At the recent SO-CON security conference, researchers have brought to light significant misconfigurations in Microsoft’s System Center Configuration Manager (SCCM),…

Son zamanlarda siber güvenlik alanında, YARN (Yet Another Resource Negotiator), Docker, Confluence ve Redis dahil olmak üzere çeşitli platformlarda yanlış…