Kategori: ExploitOne

Android, Linux, macOS, iOS ve Windows dahil olmak üzere çeşitli işletim sistemlerinde kullanılan Bluetooth teknolojisinde CVE-2023-45866 ile birlikte CVE-2024-21306 olarak…

Tianocore’un EDK II IPv6 ağ yığınındaki dokuz güvenlik açığından oluşan “PixieFail”in yakın zamanda keşfedilmesi, siber güvenlik topluluğunda önemli endişelere yol…

Siber güvenlik dünyasında kötü bir şöhrete sahip olan Stuxnet, dijital savaşta bir dönüm noktasını temsil ediyor. Geliştirilmesinin yaklaşık bir milyar…

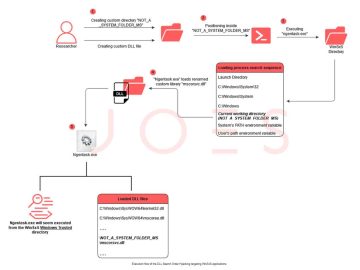

Security Joes tarafından yakın zamanda yapılan bir araştırma, Windows işletim sistemini hedef alan yeni bir siber saldırı yöntemini ortaya çıkardı….

In the dynamic realm of cybersecurity, a new threat has emerged, capturing the attention of experts and users alike: Quishing….

Yeni bir araştırma, Microsoft DHCP sunucularını kullanan Active Directory’ye (AD) karşı yeni keşfedilen ve AD’nin tamamen ele geçirilmesine yol açabilecek…

Dell Inspiron 15, Lenovo ThinkPad T14 ve Microsoft Surface Pro X dizüstü bilgisayarların parmak izi sensörlerinde, Windows Hello kimlik doğrulamasını…

ABD Menkul Kıymetler ve Borsa Komisyonu’nun (SEC), halka açık şirketlerin veri ihlallerini nasıl ele alması ve ifşa etmesi gerektiğine ilişkin…

Şaşırtıcı bir şekilde, OpenAI tarafından geliştirilen gelişmiş yapay zeka sohbet robotu ChatGPT’nin önemli bir güvenlik açığına sahip olduğu tespit edildi….

CVE-2023-22515 ve CVE-2023-22518, yaygın olarak kullanılan bir ekip işbirliği yazılımı olan Atlassian Confluence’da bulunan kritik güvenlik açıklarıdır. CVE-2023-22515 Tanım: Bu…

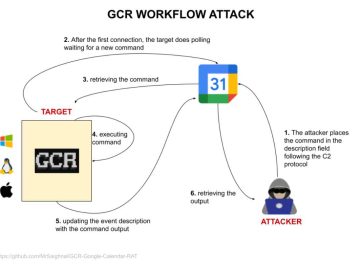

Google, bilgisayar korsanlarının gizli bir Komuta ve Kontrol (C2) kanalı oluşturmak için Takvim hizmetinden yararlanabilecekleri bir yöntem konusunda uyardı. Teknik,…

RSA-2048, RSA (Rivest–Shamir–Adleman) şifreleme sistemini temel alan, yaygın olarak kullanılan bir şifreleme şemasıdır. RSA-2048’deki “2048”, şifreleme için kullanılan 2048 bit…