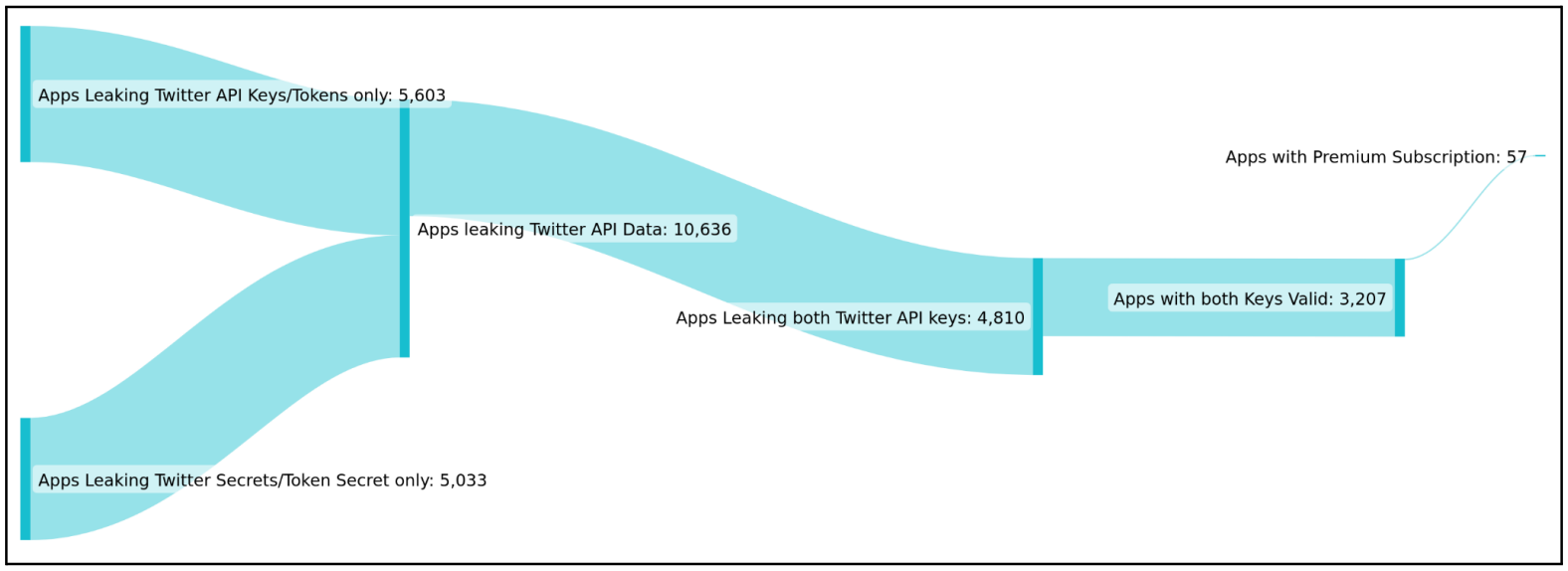

Siber güvenlik araştırmacıları, Twitter API anahtarlarını halka açıklayan ve potansiyel olarak bir tehdit aktörünün, uygulamayla ilişkili kullanıcıların Twitter hesaplarını ele geçirmesine olanak tanıyan bir dizi 3.207 mobil uygulamayı ortaya çıkardı.

Keşif, potansiyel veri sızıntıları için büyük uygulama setlerini inceleyen ve Twitter API için geçerli bir Tüketici Anahtarı ve Tüketici Sırrı sızdıran 3.207 tespit eden siber güvenlik firması CloudSEK’e ait.

Mobil uygulamaları Twitter ile entegre ederken, geliştiricilere, mobil uygulamalarının Twitter API’si ile etkileşime girmesine olanak tanıyan özel kimlik doğrulama anahtarları veya belirteçleri verilecektir. Bir kullanıcı Twitter hesabını bu mobil uygulama ile ilişkilendirdiğinde, anahtarlar ayrıca uygulamanın kullanıcı adına Twitter üzerinden oturum açma, tweet oluşturma, DM gönderme vb.

Bu kimlik doğrulama anahtarlarına erişim, herkesin ilişkili Twitter kullanıcıları gibi eylemler gerçekleştirmesine izin verebileceğinden, anahtarların doğrudan tehdit aktörlerinin bulabileceği bir mobil uygulamada saklanması asla önerilmez.

Twitter ordusu kurmak

CloudSEK, API anahtarlarının sızdırılmasının, genellikle kimlik doğrulama anahtarlarını Twitter API’sine yerleştiren ancak cep telefonu piyasaya çıktığında bunları kaldırmayı unutan uygulama geliştiricilerinin hatalarının bir sonucu olduğunu açıklıyor.

Bu durumlarda, kimlik bilgileri mobil uygulamalarda aşağıdaki konumlarda depolanır:

- Birinin doğrudan mesajlarını okuyun

- Retweetler ve beğeniler gerçekleştirin

- Tweet oluşturma veya silme

- Yeni takipçiler kaldırın veya ekleyin

- Hesap ayarlarına erişin

- Ekran resmini değiştir

CloudSEK’e göre, bu erişimin kötüye kullanılmasının en belirgin senaryolarından biri, bir tehdit aktörünün, sahte haberleri, kötü amaçlı yazılım kampanyalarını teşvik etmek için çok sayıda takipçisi olan doğrulanmış (güvenilir) hesaplardan oluşan bir Twitter ordusu oluşturmak için bu açığa çıkan belirteçleri kullanması olacaktır. , kripto para dolandırıcılığı vb.

Kötü uygulamalar

CloudSEK, API anahtarlarının sızdırılmasının, genellikle kimlik doğrulama anahtarlarını Twitter API’sine yerleştiren, ancak cep telefonu piyasaya çıktığında bunları kaldırmayı unutan uygulama geliştiricilerinin hatalarının bir sonucu olduğunu açıklıyor.

Bu durumlarda, kimlik bilgileri mobil uygulamalarda aşağıdaki konumlarda depolanır:

- kaynaklar/res/değerler/strings.xml

- kaynak/kaynaklar/res/değerler-es-rAR/strings.xml

- kaynak/kaynaklar/res/değerler-es-rCO/strings.xml

- source/sources/com/app-name/BuildConfig.java

CloudSEK, geliştiricilerin, birkaç ay sonra açıkta kalan anahtarları geçersiz kılacak olan kimlik doğrulama anahtarlarını korumak için API anahtarı döndürme kullanmasını önerir.

Kim etkilenir?

CloudSEK, şehir içi ulaşım yardımcıları, radyo alıcıları, kitap okuyucular, olay kaydediciler, gazeteler, e-bankacılık uygulamaları, bisiklet GPS uygulamaları ve daha fazlası dahil olmak üzere 50.000 ila 5.000.000 arasında indirilen uygulamalarla BleepingComputer ile etkilenen uygulamaların bir listesini paylaştı.

API anahtarlarını herkese açık olarak ifşa eden uygulamaların çoğu, siber güvenlik firmasının onları uyarmasından bu yana bir ay sonra CloudSEK’in bildirimlerini aldıklarını bile kabul etmedi ve çoğu, sorunları çözmedi.

Bu nedenle, BleepingComputer, istismara ve Twitter hesabının ele geçirilmesine karşı hala savunmasız oldukları için uygulamaların listesini ifşa etmeyecektir.

Dikkate değer bir istisna, Twitter API anahtarlarını sızdıran ‘Ford Events’ uygulamasına yanıt veren ve bir düzeltme uygulayan Ford Motors’du.