Linux da dahil olmak üzere Unix benzeri işletim sistemlerinde yaygın olarak kullanılan bir veri sıkıştırma aracı olan XZ Utils'te kritik bir güvenlik açığı keşfedildi.

CVE-2024-3094 olarak tanımlanan bu güvenlik açığı, yetkisiz uzaktan erişime izin verebilecek bir arka kapı içeriyor ve yazılım tedarik zinciri güvenliği için önemli bir tehdit oluşturuyor.

İlk alarm, XZ Utils projesinde olağandışı aktiviteyi fark eden Andres Freund tarafından verildi. XZ Utils'in 5.6.0 ve 5.6.1 sürümlerinin güvenliğinin ihlal edildiği tespit edildi.

Freund'un uyarısından kısa bir süre sonra, Amerika Birleşik Devletleri hükümetinin Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA) ve Açık Kaynak Güvenlik Vakfı (OpenSSF), bu arka kapının kritik doğası hakkında uyarılar yayınlayarak, OpenSSH üzerindeki potansiyel etkisi nedeniyle bu güvenlik açığının ele alınmasının aciliyetini vurguladı. güvenlik.

Trustifi'nin Gelişmiş tehdit koruması, en geniş yelpazedeki karmaşık saldırıları, kullanıcının posta kutusuna ulaşmadan önce önler. Gelişmiş Yapay Zeka Destekli E-posta Koruması ile Trustifi Ücretsiz Tehdit Taramasını deneyin.

Ücretsiz Tehdit Taraması Çalıştırın

Bu arka kapının açığa çıkması özellikle endişe verici çünkü yazılım tedarik zinciri güvenliği için bir kabus senaryosunu temsil ediyor.

XZ Utils, çeşitli ekosistemlerde gömülü sistemler ve ürün yazılımı geliştirmenin ayrılmaz bir parçasıdır; modern bulut altyapısını güçlendirmedeki rolü nedeniyle Linux ekosistemi birincil hedeftir.

Müdahale ve Etki Azaltma Çabaları

CVE-2024-3094'ün keşfi üzerine topluluk hızla harekete geçti.

Güvenlik açığından etkilenen birçok Linux dağıtımı, XZ Utils'in bilinen güvenli bir sürümüne geri döndü ve bu da sektör çapında, topluluk odaklı koordinasyonun etkinliğini ortaya koydu.

Ancak sahada konuşlandırılmış arka kapılı versiyonların hızlı bir şekilde tespit edilmesi ve devre dışı bırakılmasındaki zorluk devam etmektedir.

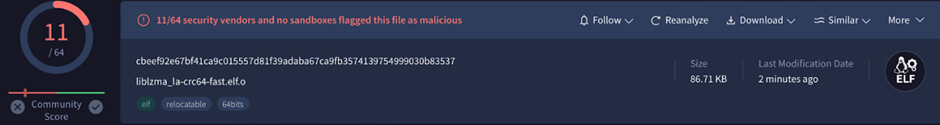

Genellikle basit sürüm kontrollerine, karma tabanlı tespite veya YARA kurallarına dayanan geleneksel tespit araçlarının yetersiz olduğu kanıtlanmıştır.

Bu yöntemler, uyarı yorgunluğuna ve yanlış pozitiflere yol açarak güvenlik ekiplerinin aşırı yorulmasına neden olabilir.

Mevcut tespit yöntemlerinin sınırlamalarının farkında olan İkili Araştırma Ekibi, arka kapılı ikili dosyaları tanımlamak için daha pratik bir yaklaşım geliştirme misyonuna girişti.

Araştırmaları, çok yıllı planlamaya sahip, devlet destekli karmaşık bir operasyonun parçası olduğuna inanılan XZ Utils arka kapısının karmaşıklığını ortaya çıkardı.

Arka kapı tarafından kullanılan önemli bir teknik, dolaylı işlev çağrılarının çalışma zamanında çözümlenmesine izin veren GNU Dolaylı İşlev (ifunc) niteliğini içerir.

Arka kapı yürütmeyi keser ve kötü amaçlı kod eklemek için ifunc çağrılarını değiştirir.

Bu statik analiz yöntemi, kontrol akış grafiği geçişlerindeki kurcalamayı genel olarak tespit edebilir ve hatalı pozitif oranı önemli ölçüde azaltır.

XZ Utils arka kapısının keşfi, yazılım tedarik zinciri güvenliğinin kritik öneminin altını çiziyor.

Güvenlik topluluğunun işbirlikçi çabaları ve Binary gibi ekiplerin sağladığı yenilikçi çözümler sayesinde sektör, bu karmaşık tehditlere karşı savunma konusunda daha donanımlı hale geliyor.

Siber tehditlerin ortamı gelişmeye devam ettikçe bu tür proaktif önlemler ve araçlar, dijital altyapımızın korunmasında vazgeçilmez olacaktır.

Siber Güvenlik haberleri, Teknik İncelemeler ve İnfografiklerden haberdar olun. Bizi LinkedIn'de takip edin & heyecan.