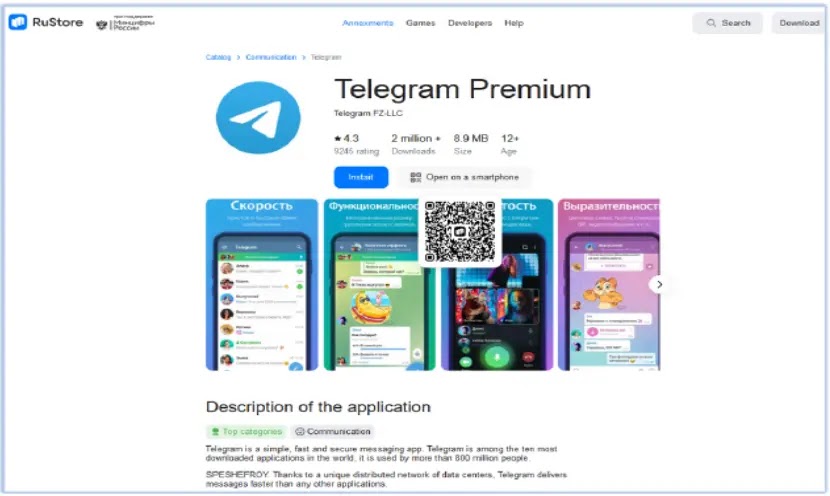

Casus yazılım yeteneklerine sahip, bilgi çalan bir kötü amaçlı yazılım olan FireScam, sahte bir “Telegram Premium” uygulaması olarak dağıtılıyor. Kötü amaçlı yazılım, GitHub.io’daki meşru RuStore uygulama mağazasını taklit eden bir kimlik avı web sitesi aracılığıyla yayılıyor.

Kötü amaçlı yazılım, bir damlalık APK’sı ile başlayan ve yüklendikten sonra kapsamlı bir gözetim gerçekleştiren çok aşamalı bir bulaşma prosedürü kullanıyor.

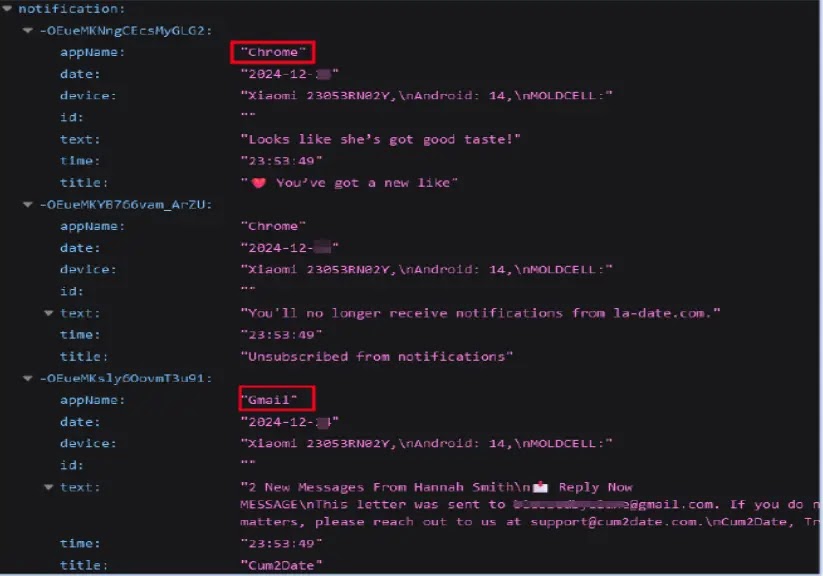

Kötü amaçlı yazılım, Firebase Gerçek Zamanlı Veritabanı uç noktasından mesajlar, bildirimler ve diğer uygulama verileri dahil olmak üzere hassas verileri çalar.

FireScam, ekran durumu değişiklikleri, e-ticaret işlemleri, pano etkinliği ve kullanıcı katılımı gibi cihaz davranışlarını izleyerek yararlı verileri gizlice toplar.

Ayrıca, hassas bilgileri çalma ve kullanıcı etkinliğini izleme yeteneğiyle, sistem programları da dahil olmak üzere çeşitli uygulamalardan uyarılar alır. Amacını gizlemek ve güvenlik araçları ve araştırmacılar tarafından keşfedilmeyi önlemek için gizleme tekniklerini kullanır.

FireScam Android Kötü Amaçlı Yazılımı Firebase Hizmetlerini Kötüye Kullanıyor

Bilgi çalan bir kötü amaçlı yazılım olan FireScam, kullanıcıları bu uygulamayı yüklemeleri için kandırmak amacıyla meşru bir uygulama görünümüne bürünür ve buradan hassas bilgileri alıp Firebase C2 uç noktasına sızdırılan verileri alır.

Investigate Real-World Malicious Links, Malware & Phishing Attacks With ANY.RUN – Try for Free

Cyfirma, Cyber Security News ile paylaştığı bir raporda, “Bu kimlik avı web sitesinden bir APK indiriliyor ve bu APK, daha sonra “Telegram Premium” uygulaması olarak gizlenen FireScam kötü amaçlı yazılımını yükleyen bir damlalık işlevi görüyor.” dedi.

Sızdırılan veriler geçici olarak Firebase Gerçek Zamanlı Veritabanında “https” URL’sinde depolanır.[:]//androidcamru-varsayılan-rtdb[.]ateş üssü[.]com” ve daha sonra hayati içeriğin filtrelenip başka bir özel depolama yerine kaydedilmesinden sonra silinir.

Damlalık, depolama erişimi, uygulama yönetimi ve kullanıcının izni olmadan programları güncelleme veya kaldırma yeteneği de dahil olmak üzere Kapsamlı haklar ister.

Bir uygulama, güncellemelerini ENFORCE_UPDATE_OWNERSHIP izniyle yönetebilir; bu, başkalarının güncelleme yapmasını ve harici güncellemeler için kullanıcı onayına ihtiyaç duymasını önleyerek kalıcılığa yardımcı olur.

FireScam’in istediği ek izinler, virüslü cihazdaki bildirimlere ve sınırsız arka plan etkinliklerine (pil optimizasyonundan hariç tutulma) erişim sağlar.

Casus yazılım, USSD yanıtlarını takip edip kaydediyor, önemli olayları C2 sunucusuna yüklüyor ve hesap bakiyeleri gibi özel bilgileri çalıyor.

Ek olarak, korumalı alan algılama önlemlerini, dinamik alıcı erişim kısıtlamasını ve gizleme tekniklerini kullanarak analiz ve tespitten kaçınır.

Bu kötü amaçlı web siteleri, insanları “Telegram Premium” gibi sahte uygulamaları indirmeleri ve yüklemeleri için kandırmak amacıyla RuStore uygulama mağazası gibi meşru platformları taklit ederek kullanıcı güveninden yararlanır.

Tüketiciler sıklıkla kimlik avı veya kötü niyetli niyet uyarı göstergelerini gözden kaçırdığından, bu kimlik avı yöntemlerinin başarı oranı yüksektir.

FireScam gibi saldırılar değişmeye devam ederken kuruluşların güçlü siber güvenlik önlemlerini ve proaktif savunma taktiklerini uygulamaya koyması gerekiyor.

Find this News Interesting! Follow us on Google News, LinkedIn, and X to Get Instant Updates!