Araştırmacılar, DIR-645, DIR-806 gibi güncel olmayan yazılımlara sahip olanlar da dahil olmak üzere D-Link yönlendiricilerindeki bilinen güvenlik açıklarından yararlanan, Mirai ve Kaiten’in her ikisi de sırasıyla “FICORA” ve “CAPSAICIN”in faaliyetlerinde yakın zamanda bir artış gözlemledi. GO-RT-AC750 ve DIR-845L.

Saldırganlar, yıllardır bilinmesine rağmen yama yapılmamış sistemlerin varlığını sürdürmesi nedeniyle etkili olmaya devam eden, savunmasız cihazlarda kötü amaçlı komutları uzaktan yürütmek için HNAP protokolünü kullanır; bu da, yazılımla ilişkili riskleri azaltmak için zamanında ürün yazılımı güncellemelerinin ve sağlam güvenlik önlemlerinin önemini vurgular. bu kalıcı tehditler.

Hollanda’da bulunan sunuculardan çalışıyorlar ve dünya çapında çok sayıda ülkeyi etkileyen “FICORA” botnet’inin etkinleştirilmesinden sorumluydular. Bu da saldırının hedeflenmediğini gösteriyor.

ANY.RUN ile Gerçek Dünyadaki Kötü Amaçlı Bağlantıları, Kötü Amaçlı Yazılımları ve Kimlik Avı Saldırılarını Araştırın – Ücretsiz Deneyin

Bu arada, “CAPSAICIN” botnet’i daha odaklı bir kampanya sergiledi; yoğun aktivite 21 ve 22 Ekim 2024 olmak üzere iki gün boyunca Doğu Asya ülkelerinde yoğunlaştı.

FICORA botnet, Mirai botnet’in, wget, ftpget, curl ve tftp gibi çeşitli yöntemleri kullanarak FICORA kötü amaçlı yazılımını indirip çalıştırabilen bir Linux kötü amaçlı yazılım çeşididir.

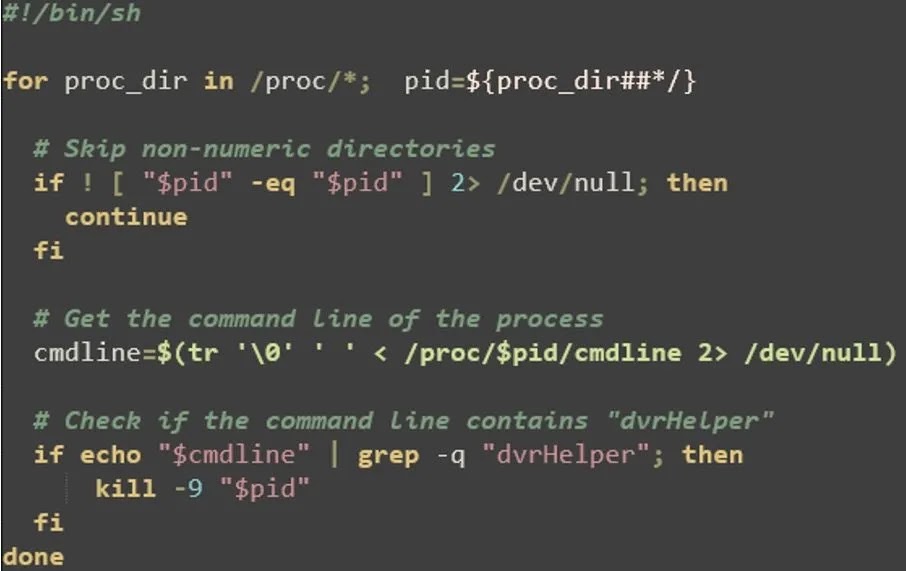

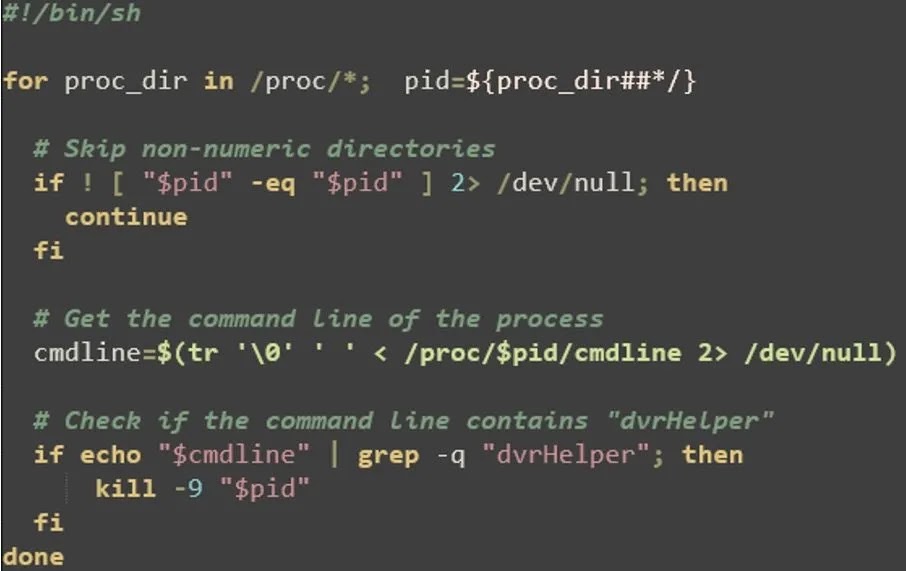

FICORA kötü amaçlı yazılımı, farklı Linux mimarilerini hedeflemek üzere tasarlanmış farklı sürümlerini indirmeden önce, öncelikle kendisiyle aynı dosya uzantısına sahip işlemleri ortadan kaldırır.

Kötü amaçlı yazılım, C2 sunucu alanı ve benzersiz bir dize de dahil olmak üzere yapılandırmasını depolamak için ChaCha20 şifrelemesini kullanıyor.

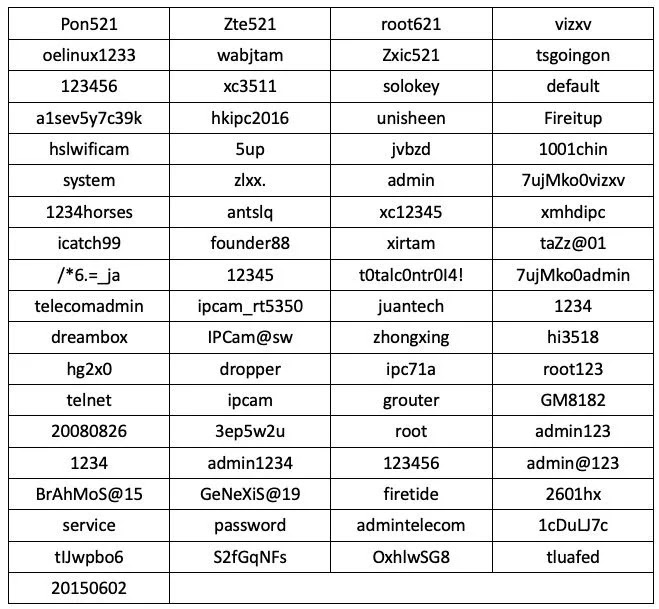

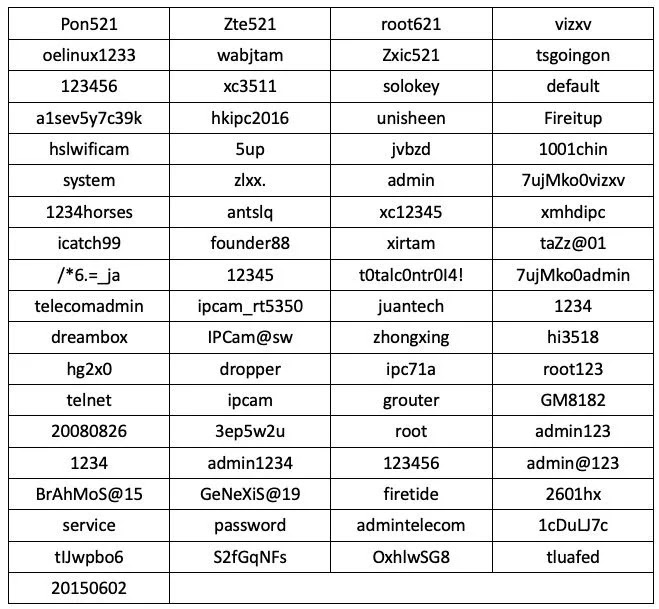

Ayrıca kaba kuvvet saldırıları için sabit kodlanmış bir kullanıcı adı ve parola listesi içerir ve “dvrHelper” anahtar sözcüğünü içeren işlemleri tanımlamak ve sonlandırmak için bir kabuk komut dosyası içerir.

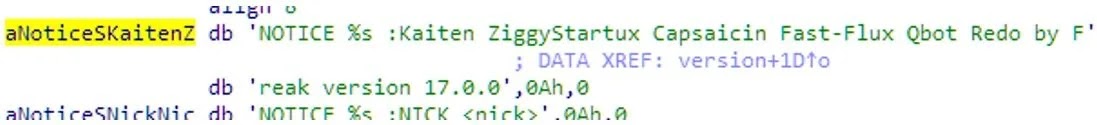

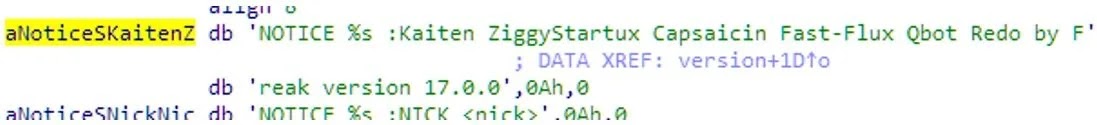

CAPSAICIN kötü amaçlı yazılımı, kötü amaçlı bir sunucudan indiriliyor ve C2 sunucusuyla bağlantı kurarak ve kurbanın ana bilgisayar bilgilerini göndererek çeşitli Linux mimarilerini hedef alıyor.

Diğer botnetlerin işlemlerini sonlandırabilir, ortam değişkenlerini ayarlayabilir ve C2 sunucusundan alınan komutlara dayalı olarak DDoS saldırıları başlatabilir ve Keksec grubu tarafından geliştirilen botnetlerin bir çeşidi gibi görünmektedir.

FortiGuard Labs, kötü amaçlı yazılım aileleri “FICORA” ve “CAPSAICIN”in on yıllık, yamalı çekirdek güvenlik açığından aktif olarak yararlandığını keşfetti ve bu da yama yapılmamış sistemlerin kalıcı tehlikesini vurguladı.

Güvenlik açığının eskiliğine rağmen bu saldırılar yaygın olmaya devam ediyor ve bu da tüm kurumsal cihazlarda düzenli çekirdek güncellemelerine olan kritik ihtiyacı vurguluyor.

Kapsamlı izleme sistemleri, bu ve diğer güvenlik açıklarından yararlanan potansiyel kötü amaçlı yazılım dağıtımlarını tespit etmek ve azaltmak için de gereklidir.

Kuruluşlar, bu güvenlik önlemlerini proaktif bir şekilde uygulayarak, devam eden bu tehdide maruz kalma durumlarını önemli ölçüde azaltabilir.