Yeni Ajan Tesla çeşidi, kötü amaçlı yazılımı yürütmek için CVE-2017-11882/CVE-2018-0802 güvenlik açığından yararlanıyor.

Önemli bulgular

- Kimlik avı saldırılarında Agent Tesla kötü amaçlı yazılım ailesinin yeni bir türü kullanılıyor.

- Kötü amaçlı yazılım, kurbanın cihazındaki kimlik bilgilerini, tuş günlüğü verilerini ve etkin ekran görüntülerini çalabilir.

- Kötü amaçlı yazılım, kimlik avı e-postalarındaki kötü amaçlı bir MS Excel eki aracılığıyla yayılır.

- Kötü amaçlı yazılım, Windows cihazlarına bulaşmak için eski bir güvenlik açığından (CVE-2017-11882/CVE-2018-0802) yararlanıyor.

- Kötü amaçlı yazılım, cihaz yeniden başlatıldığında veya kötü amaçlı yazılım işlemi sonlandırıldığında bile kalıcılığı sağlar.

Kötü Amaçlı Kimlik Avı Kampanyasında Yeni Ajan Tesla Varyantı Tespit Edildi

FortiGuard Labs tehdit araştırmacıları, kimlik avı saldırılarında kullanılan kötü şöhretli Agent Tesla kötü amaçlı yazılım ailesinin yeni bir versiyonunu tespit etti. Raporun yazarı Xiaopeng Zhang, kötü amaçlı yazılımın kurbanın cihazından “kimlik bilgilerini, keylogging verilerini ve aktif ekran görüntülerini” çalabileceğini açıkladı. Çalınan veriler, e-posta veya SMTP protokolü aracılığıyla kötü amaçlı yazılım operatörüne aktarılır. Kötü amaçlı yazılım çoğunlukla Windows cihazlarına bulaşıyor.

Bilginiz olsun, Agent Tesla kötü amaçlı yazılımı aynı zamanda Hizmet Olarak Kötü Amaçlı Yazılım aracı olarak da sunulmaktadır. Kötü amaçlı yazılım çeşitleri, ilk erişim için bir veri hırsızı ve .NET tabanlı RAT (uzaktan erişim truva atı) kullanıyor.

Phishing’ler Kullanıcıları Nasıl Yakalar?

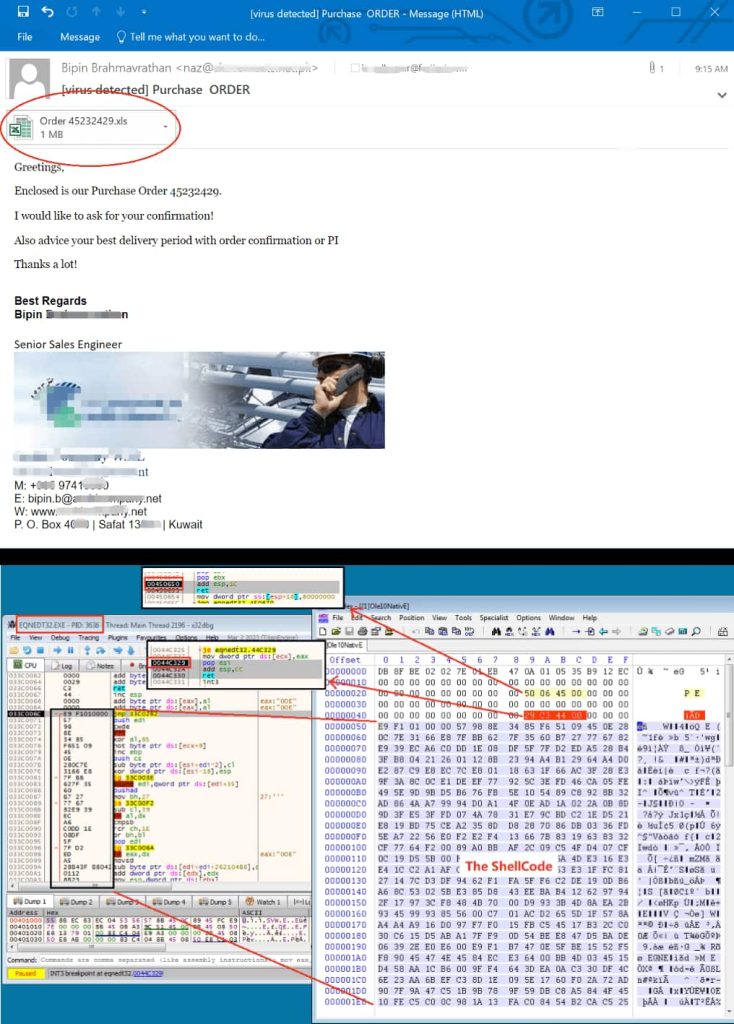

Bu bir kimlik avı kampanyasıdır, dolayısıyla ilk erişim, kullanıcıları kötü amaçlı yazılımı indirmeleri için kandırmak üzere tasarlanmış bir kimlik avı e-postası aracılığıyla elde edilir. E-posta, alıcının endüstriyel ekipman tedarikçisinden aldığı siparişini onaylamasını isteyen bir Satın Alma Siparişi bildirimidir.

E-posta, Order 45232429.xls başlıklı kötü amaçlı bir MS Excel eki içeriyor. Bu belge OLE biçimindedir ve VBS makrosu kullanmak yerine CVE-2017-11882/CVE-2018-0802 olarak izlenen eski bir güvenlik RCE güvenlik açığından yararlanan hazırlanmış denklem verileri içerir.

Bu güvenlik açığı, EQNEDT32.EXE işleminde belleğin bozulmasına neden olur ve bir bilgisayar korsanının yürütülebilir dosyanın kodunu kötü amaçlı kodla değiştirdiği ProcessHollowing yöntemi aracılığıyla rastgele kod yürütülmesine olanak tanır.

Ajan Tesla dosyasını (dasHost.exe) “hxxp://2395.128.195/3355/chromium.exe” bağlantısından hedeflenen cihaza bir kabuk kodu indirir/yürütür. IntelliLock ve .NET Reactor tarafından korunan bir .NET programıdır. İlgili modüller, çekirdek modülünün algılanmasını ve analiz edilmesini önlemek için Kaynak bölümünde şifrelenir/kodlanır.

Microsoft’un Kasım 2017 ve Ocak 2018’de bu güvenlik açığına yönelik düzeltmeler yayınladığını belirtmekte fayda var. Ancak yama yapılmamış cihazların varlığına işaret ederek bu güvenlik açığından hâlâ tehdit aktörleri tarafından yararlanılıyor. FortiGuard araştırmasına göre, günde yaklaşık 1.300 savunmasız cihazı gözlemliyorlar ve IPS düzeyinde günde 3.000 saldırıyı azaltıyorlar.

Ajan Tesla Faaliyetlerinin Analizi

FortiGuard Labs’ın 5 Eylül 2023’te yayınlanan raporuna göre, Ajan Tesla varyantı web tarayıcılarından, e-posta istemcilerinden, FTP istemcilerinden vb. saklanan kimlik bilgilerini çalıyor. Hedeflenen yazılımların ve e-posta istemcilerinin uzun bir listesi burada mevcut.

Kötü amaçlı yazılım, düşük seviyeli klavye girişlerini izlemek için API SetWindowsHookEx() aracılığıyla bir klavye kancası yerleştiriyor ve kurban cihaza bir şey yazdığında geri arama kancası prosedürünü “this.EiqpViCm9()” olarak çağırıyor. Kötü amaçlı yazılım düzenli aralıklarla programın başlığını, saatini ve giriş içeriğini çalar. Bir Zamanlayıcı, log.tmp dosyasını her 20 saniyede bir kontrol etmek için bir yöntem çağırır ve bilgiyi saldırgana STMP aracılığıyla gönderir. Ayrıca kötü amaçlı yazılım, cihaz etkinliklerini kontrol etmek ve ekran görüntülerinin ne zaman yakalanacağını belirlemek için 20 dakikalık aralıklarla başka bir Zamanlayıcı kullanıyor.

Ajan Tesla kalıcılığını nasıl sürdürüyor?

Agent Tesla kötü amaçlı yazılımı, iki yöntemi kullanarak cihaz yeniden başlatıldığında veya kötü amaçlı yazılım süreci sonlandırıldığında bile kalıcılığı sağlar. Ya yük modülündeki TaskScheuler sisteminde bir görev oluşturmak için bir komut çalıştırır ya da sistem kayıt defterine bir otomatik çalıştırma öğesi ekler. Bu yöntemler, sistem yeniden başlatıldığında dasHost.exe dosyasının çoğaltılmasının otomatik olarak başlatılmasını sağlar.

Bu tür kampanyalara karşı koruma

Kişisel veya finansal bilgilerinizi isteyen herhangi bir e-postadan şüphelenin: Kimlik avı e-postaları sıklıkla sizi şifrelerinizi, kredi kartı numaralarınızı veya diğer hassas bilgilerinizi vermeniz için kandırmaya çalışır. Tanımadığınız veya güvenmediğiniz gönderenlerden gelen e-postalardaki bağlantılara asla tıklamayın veya ekleri açmayın.

Yazılımınızı güncel tutun: Yazılım güncellemeleri genellikle kötü amaçlı yazılımlardan korunmanıza yardımcı olabilecek güvenlik yamaları içerir. Güvenlik güncellemelerini kullanılabilir olur olmaz yüklediğinizden emin olun.

Güçlü bir antivirüs ve kötü amaçlı yazılımdan koruma programı kullanın: Antivirüs ve kötü amaçlı yazılımdan koruma programları, bilgisayarınızdaki kötü amaçlı yazılımları tespit etmenize ve kaldırmanıza yardımcı olabilir. Antivirüs ve anti-malware programlarınızı güncel tutun ve bilgisayarınızı düzenli olarak tarayın.

Neye tıkladığınıza dikkat edin: Kimlik avı e-postaları genellikle kötü amaçlı web sitelerine yönlendiren bağlantılar içerir. Bir e-postadaki bir bağlantıya tıklarsanız, web sitesini ziyaret etmeden önce URL’yi dikkatlice kontrol ettiğinizden emin olun.

Spam filtresi kullanın: Spam filtresi, aldığınız kimlik avı e-postalarının sayısını azaltmanıza yardımcı olabilir.

Kimlik avı konusunda kendinizi eğitin: Kimlik avı hakkında ne kadar çok şey bilirseniz, onu o kadar iyi fark edebilirsiniz. Kimlik avı dolandırıcılıkları ve kendinizi nasıl koruyacağınız hakkında bilgi edinin.

ALAKALI HABERLER

- Bilgisayar korsanları, savunmasız Fortinet SSL VPN’lerinin oturum açma bilgilerini sızdırıyor

- Bilgisayar Korsanları Kötü Amaçlı Yazılım İmzalamak İçin Çalınan Ivacy VPN Sertifikasını Kullanıyor

- Duman Yükleyici Konum Takipçisini Düşürüyor Whiffy Recon Kötü Amaçlı Yazılım

- Luna Grabber Kötü Amaçlı Yazılımı, npm Paketlerini Kullanarak Roblox Geliştiricilerini Etkiliyor

- Chae$4 Kötü Amaçlı Yazılım İşletmelerden Giriş ve Finansal Verileri Çalıyor

- Adobe ColdFusion Güvenlik Açıklarından Kötü Amaçlı Yazılım Dağıtmak İçin İstismar Edildi