Finansal motivasyona sahip siber suçlular, kurbanların ağlarına Black Basta fidye yazılımı yüklerini dağıtmak için sosyal mühendislik saldırılarında Windows Hızlı Yardım özelliğini kötüye kullanıyor.

Microsoft, bu kampanyayı en azından Nisan 2024’ün ortasından beri araştırıyor ve gözlemledikleri gibi, (Storm-1811 olarak takip edilen) tehdit grubu, adreslerini çeşitli e-posta abonelik hizmetlerine abone olduktan sonra hedefi e-postayla bombalayarak saldırılarına başladı.

Posta kutuları istenmeyen iletilerle dolduğunda, tehdit aktörleri, spam sorunlarını çözmeye yardımcı olmak için bir Microsoft teknik desteğinin veya saldırıya uğrayan şirketin BT veya yardım masası personelinin kimliğine bürünerek onları arar.

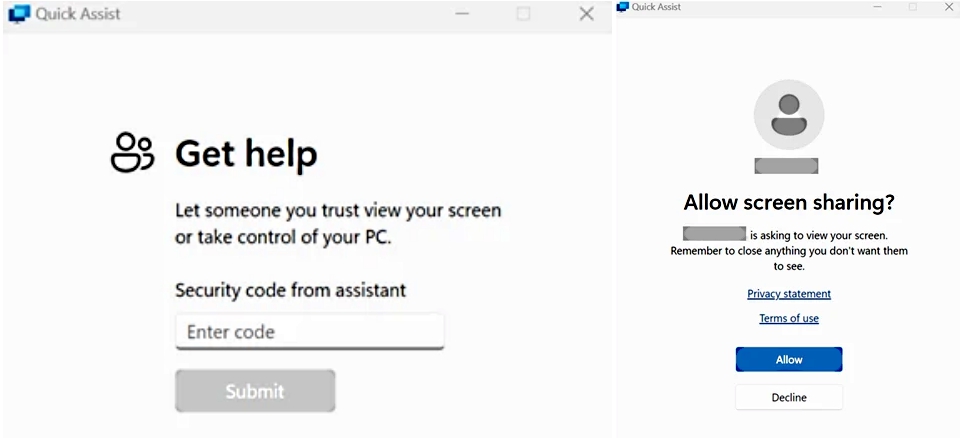

Bu sesli kimlik avı saldırısı sırasında saldırganlar, Hızlı Yardım yerleşik uzaktan kumanda ve ekran paylaşım aracını başlatarak kurbanları kandırarak Windows cihazlarına erişmelerine izin veriyor.

Microsoft, “Kullanıcı erişim ve kontrole izin verdiğinde, tehdit aktörü, kötü amaçlı yükleri dağıtmak için kullanılan bir dizi toplu iş dosyasını veya ZIP dosyasını indirmek için komut dosyasıyla yazılmış bir cURL komutunu çalıştırıyor” dedi.

“Birçok durumda Microsoft Tehdit İstihbaratı, Qakbot’un, ScreenConnect ve NetSupport Manager gibi RMM araçlarının ve Cobalt Strike’ın indirilmesine yol açan bu tür etkinlikleri tespit etti.”

Storm-1811, kötü amaçlı araçlarını yükleyip telefon görüşmesini tamamladıktan sonra etki alanı numaralandırması gerçekleştirir, kurbanın ağı boyunca yatay olarak hareket eder ve Windows PsExec telnet değiştirme aracını kullanarak Black Basta fidye yazılımını dağıtır.

Saldırıları da tespit eden siber güvenlik şirketi Rapid7, kötü niyetli aktörlerin “PowerShell kullanarak kurbanın kimlik bilgilerini komut satırından toplamak için bir toplu komut dosyası” kullanacağını söyledi.

“Kimlik bilgileri, kullanıcının oturum açmasını gerektiren sahte ‘güncelleme’ bağlamı altında toplanıyor. Gözlemlenen toplu komut dosyası varyasyonlarının çoğunda, kimlik bilgileri bir Güvenli Kopyalama komutu (SCP) aracılığıyla anında tehdit aktörünün sunucusuna sızdırılıyor.” Rapid7 eklendi.

“Gözlenen en az bir diğer komut dosyası varyantında, kimlik bilgileri bir arşive kaydedilir ve manuel olarak alınması gerekir.”

Microsoft, bu sosyal mühendislik saldırılarını engellemek için ağ savunucularına Hızlı Yardım ve benzeri uzaktan izleme ve yönetim araçlarını, eğer kullanılmıyorlarsa engellemelerini veya kaldırmalarını ve çalışanları teknik destek dolandırıcılıklarını tanıma konusunda eğitmelerini tavsiye ediyor.

Bu saldırılarda hedeflenenler, yalnızca BT destek personeli veya Microsoft Desteği ile iletişime geçmeleri durumunda başkalarının cihazlarına bağlanmasına izin vermeli ve kötü niyetli olduğundan şüphelenirlerse Hızlı Yardım oturumlarının bağlantısını hemen kesmelidir.

Black Basta fidye yazılımı operasyonu

Conti siber suç grubu iki yıl önce bir dizi utanç verici veri ihlalinin ardından kapandıktan sonra birden fazla gruba ayrıldı ve bunlardan birinin Black Basta olduğuna inanılıyor.

Black Basta, Nisan 2022’de bir Hizmet Olarak Fidye Yazılımı (RaaS) operasyonu olarak ortaya çıktı. O zamandan bu yana, bağlı kuruluşları, Alman savunma yüklenicisi Rheinmetall, Birleşik Krallık teknoloji dış kaynak şirketi Capita, Hyundai’nin Avrupa bölümü, Toronto Halk Kütüphanesi, Amerikan Dişhekimleri Birliği, endüstriyel otomasyon şirketi ve hükümet yüklenicisi ABB, Sobeys, Knauf ve Yellow Pages Canada.

Daha yakın zamanda Black Basta, ABD’li sağlık devi Ascension’ı vuran ve onu ambulansları etkilenmeyen tesislere yönlendirmeye zorlayan bir fidye yazılımı saldırısıyla bağlantılıydı.

CISA ve FBI’ın geçen hafta ortak bir danışma belgesinde açıkladığı gibi, Black Basta fidye yazılımı bağlı kuruluşları Nisan 2022 ile Mayıs 2024 arasında 500’den fazla kuruluşa saldırı düzenledi ve 16 kritik altyapı sektörünün en az 12’sinden verileri şifreledi ve çaldı.

Health-ISAC (Bilgi Paylaşımı ve Analiz Merkezi) de bir tehdit bülteninde fidye yazılımı çetesinin “son zamanlarda sağlık sektörüne yönelik saldırıları hızlandırdığı” konusunda uyardı.

Siber güvenlik şirketi Elliptic ve siber sigorta şirketi Corvus Insurance araştırmasına göre Black Basta, Kasım 2023’e kadar 90’dan fazla kurbandan en az 100 milyon dolar fidye ödemesi topladı.