Akademik araştırmacılardan oluşan bir ekip, ‘VoltSchemer’ adı verilen yeni bir dizi saldırının, kullanıma hazır bir kablosuz şarj cihazının yaydığı manyetik alan aracılığıyla bir akıllı telefonun sesli asistanını manipüle etmek için sesli komutlar enjekte edebildiğini gösteriyor.

VoltSchemer ayrıca mobil cihaza fiziksel hasar vermek ve şarj cihazının yakınındaki eşyaları 536F (280C) üzerindeki bir sıcaklığa ısıtmak için de kullanılabilir.

Florida Üniversitesi’ndeki araştırmacılar ve CertiK tarafından imzalanan teknik bir makale, VoltSchemer’ı, şarj cihazının davranışını değiştirmek için elektromanyetik parazitten yararlanan bir saldırı olarak tanımlıyor.

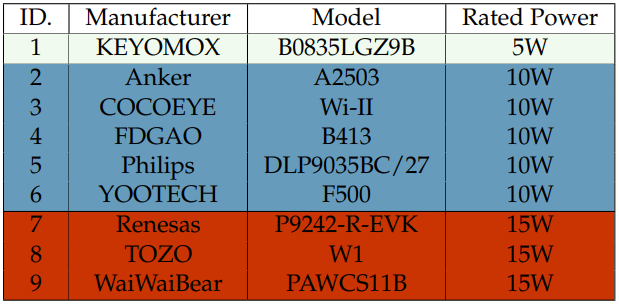

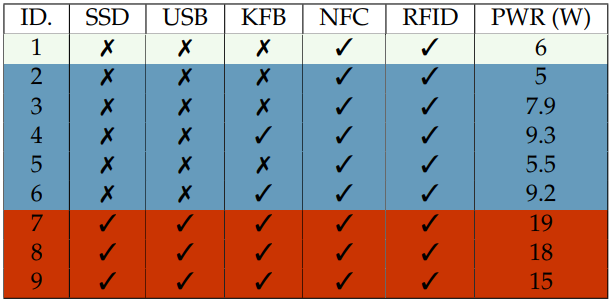

Saldırıyı kanıtlamak için araştırmacılar, dünya çapında en çok satan dokuz kablosuz şarj cihazı üzerinde testler gerçekleştirdi ve bu ürünlerin güvenliğindeki boşlukları ortaya çıkardı.

Bu saldırıları mümkün kılan şey nedir?

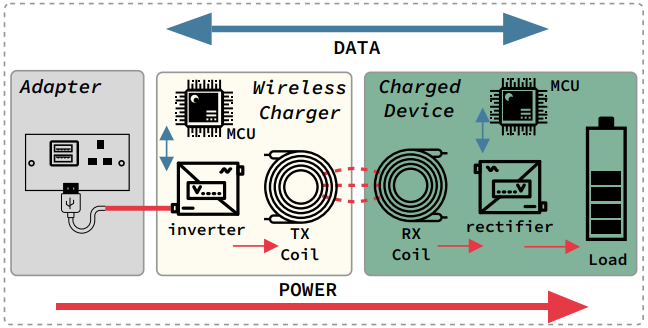

Kablosuz şarj sistemleri genellikle elektromanyetik indüksiyon ilkesine dayanarak iki nesne arasında enerji aktarmak için elektromanyetik alanları kullanır.

Şarj istasyonu, salınımlı bir manyetik alan oluşturmak için alternatif akımın aktığı bir verici bobini içerir ve akıllı telefon, manyetik alandan enerjiyi yakalayan ve pili şarj etmek için bunu elektrik enerjisine dönüştüren bir alıcı bobini içerir.

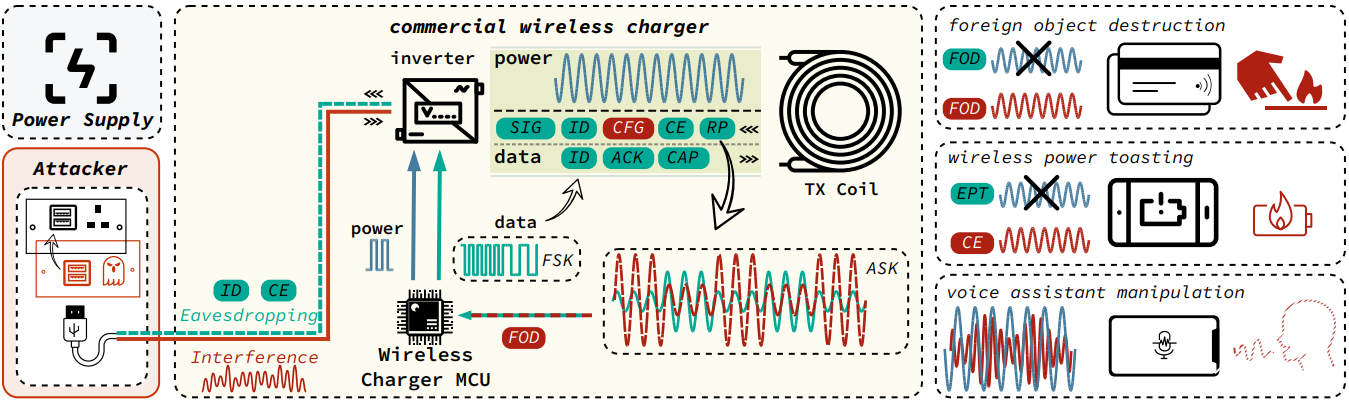

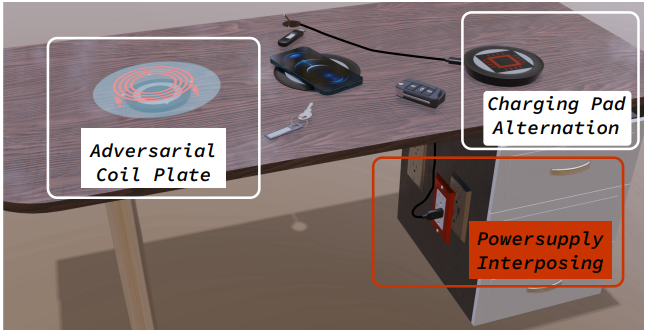

Saldırganlar, şarj cihazının girişine sağlanan voltajı manipüle edebilir ve oluşturulan manyetik alanların özelliklerini değiştirebilecek bir girişim sinyali oluşturmak için voltaj dalgalanmalarına (gürültü) ince ayar yapabilir.

Gerilim manipülasyonu, şarj istasyonunda fiziksel bir değişiklik yapılmasına veya akıllı telefon cihazına yazılım bulaşmasına gerek kalmadan, araya giren bir cihaz tarafından gerçekleştirilebilir.

Araştırmacılar, bu gürültü sinyalinin, her ikisi de şarj işlemini yöneten mikro denetleyicileri kullanan şarj istasyonu ile akıllı telefon arasındaki düzenli veri alışverişine müdahale ederek güç sinyalini bozabileceğini ve iletilen verileri yüksek hassasiyetle bozabileceğini söylüyor.

Aslında VoltSchemer, kablosuz şarj sistemlerinin donanım tasarımındaki ve iletişimlerini yöneten protokollerdeki güvenlik kusurlarından yararlanıyor.

Bu, VoltSchemer saldırıları için aşırı ısınma/aşırı şarj, Qi güvenlik standartlarını atlama ve şarj olan akıllı telefona sesli komutlar ekleme dahil en az üç potansiyel saldırı vektörünün yolunu açıyor.

Sesli asistanları kandırmak ve telefonları kızartmak

Akıllı telefonlar, aşırı şarjı önlemek için pil dolduğunda şarjı durduracak şekilde tasarlanmıştır ve bu, güç dağıtımını azaltmak veya kesmek için şarj istasyonuyla iletişim kurar.

VoltSchemer tarafından sunulan gürültü sinyali bu iletişime müdahale ederek güç dağıtımını maksimumda tutabilir ve şarj pedindeki akıllı telefonun aşırı şarj olmasına ve aşırı ısınmasına neden olarak önemli bir güvenlik tehlikesi oluşturabilir.

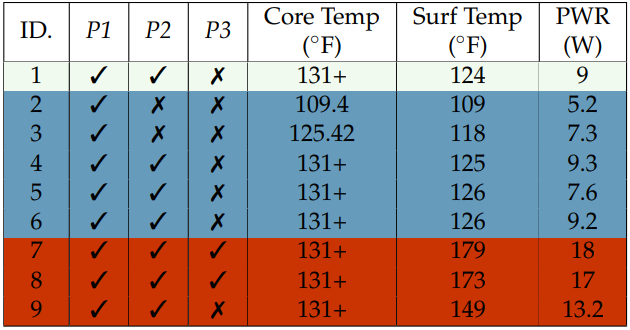

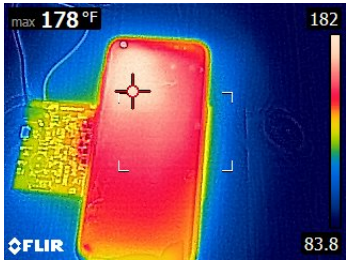

Araştırmacılar, Samsung Galaxy S8 cihazı kullanarak yaptıkları deneyleri şu şekilde anlatıyor:

Gücü artırmak için CE paketlerinin enjekte edilmesinin ardından sıcaklık hızla yükseldi. Kısa bir süre sonra telefon, aşırı ısınma nedeniyle EPT paketleri göndererek güç aktarımını durdurmaya çalıştı ancak voltaj manipülatörümüzün neden olduğu voltaj girişimi bunları bozarak şarj cihazının yanıt vermemesine neden oldu.

Yanlış CE ve RP paketleriyle yanıltılan şarj cihazı, güç aktarmaya devam ederek sıcaklığı daha da artırdı. Telefon ayrıca daha fazla koruyucu önlemi etkinleştirdi: uygulamaları kapatmak ve kullanıcı etkileşimini 126 F◦’de sınırlamak ve 170 F’de (76,7 C) acil kapatmayı başlatmak. Yine de güç aktarımı devam etti, tehlikeli derecede yüksek bir sıcaklık korundu ve 178 F’de (81 C) sabitlendi.

(arxiv.org)

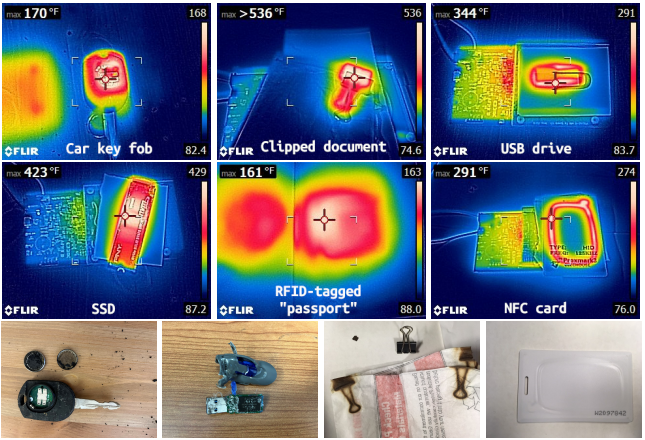

İkinci VoltSchemer saldırı türü, yakındaki desteklenmeyen öğelere enerji aktarımını başlatmak için Qi standardı güvenlik mekanizmalarını atlayabilir. Bazı örnekler arasında araba anahtarlıkları, USB bellekler, ödeme kartlarında ve erişim kontrolünde kullanılan RFID veya NFC çipleri, dizüstü bilgisayarlardaki SSD sürücüleri ve şarj pedinin yakınında bulunan diğer öğeler yer alabilir.

Araştırmacılar, belgeleri tutan ataşlarla deneyler yaparak bunları 536 F’ye (280 C) ısıtmayı başardılar; bu, kağıtları ateşe vermek için fazlasıyla yeterli.

Elektronik eşyalar bu seviyedeki ısıyı destekleyecek şekilde tasarlanmamıştır ve böyle bir VoltSchemer saldırısında hasar görebilir.

Araba anahtarlığı söz konusu olduğunda saldırı, pilin patlamasına ve cihazın tahrip olmasına neden oldu. USB depolama sürücülerinde voltaj aktarımı, tıpkı SSD sürücülerde olduğu gibi veri kaybına neden oluyordu.

Araştırmacıların test ettiği üçüncü saldırı türü, iOS (Siri) ve Android (Google Asistan) üzerindeki asistanlara duyulamayan sesli komutlar göndermekti.

Araştırmacılar, şarj istasyonunun menzili üzerinden iletilen gürültü sinyalleri aracılığıyla bir dizi sesli komutun enjekte edilmesinin, çağrı başlatmanın, bir web sitesinde gezinmenin veya bir uygulamanın başlatılmasının mümkün olduğunu gösterdi.

Ancak bu saldırı, gerçek hayattaki bir senaryoda onu kullanışsız hale getirebilecek sınırlamalarla birlikte gelir. Saldırganın önce hedefin aktivasyon komutlarını kaydetmesi ve ardından güç adaptörünün çıkış ses sinyallerine eklemesi gerekir. 10kHz’in altındaki bir frekans bandında en önemli bilgilere sahip olan.

“[…]Güç adaptörünün çıkış voltajına bir ses sinyali eklendiğinde, TX bobinindeki güç sinyalini sınırlı zayıflama ve distorsiyonla modüle edebilir” diye açıklayan araştırmacılar, son zamanlarda yapılan bir çalışmanın manyetik bağlantılar yoluyla “AM modüle edilmiş bir Manyetik alan, modern akıllı telefonların mikrofon devrelerinde manyetik kaynaklı sese (MIS) neden olabilir.”

Kötü niyetli voltaj dalgalanmalarına neden olan müdahale cihazları, meşru bir aksesuar olarak gizlenen, promosyon amaçlı hediyeler, ikinci el satışlar veya sözde geri çağrılan ürünlerin yerine geçen çeşitli yollarla dağıtılan herhangi bir şey olabilir.

Kablosuz bir şarj cihazı kullanarak şarj pedindeki mobil cihaza veya yakındaki öğelere daha yüksek voltaj sağlamak uygun bir senaryo olsa da, telefon asistanlarını VoltSchemer kullanarak manipüle etmek, saldırganın becerileri ve motivasyonu açısından daha yüksek bir engel oluşturuyor.

Bu keşifler, modern şarj istasyonlarındaki ve standartlardaki güvenlik boşluklarına dikkat çekiyor ve elektromanyetik girişime karşı daha dayanıklı, daha iyi tasarımlar gerektiriyor.

Araştırmacılar bulgularını test edilen şarj istasyonlarının satıcılarına açıkladılar ve VoltSchemer saldırısı riskini ortadan kaldırabilecek karşı önlemleri tartıştılar.