Ducktail hırsızlığı yapan kötü amaçlı yazılımın arkasındaki Vietnamlı tehdit aktörleri, Facebook işletme hesaplarını ele geçirmek amacıyla Hindistan’daki pazarlama profesyonellerini hedef alan, Mart ayından Ekim 2023’ün başına kadar süren yeni bir kampanyayla ilişkilendirildi.

Kaspersky geçen hafta yayınlanan bir raporda, “Onu farklı kılan önemli bir özellik, .NET uygulamalarına dayanan önceki kampanyalardan farklı olarak bu kampanyada programlama dili olarak Delphi’nin kullanılmasıdır” dedi.

Ducktail, Duckport ve NodeStealer ile birlikte Vietnam’da faaliyet gösteren bir siber suç ekosisteminin bir parçasıdır; saldırganlar öncelikle Facebook’taki sponsorlu reklamları kullanarak kötü amaçlı reklamlar yayıyor ve kurbanların oturum açma çerezlerini yağmalayabilen ve sonuçta hesaplarının kontrolünü ele geçirebilen kötü amaçlı yazılımlar dağıtıyor.

Bu tür saldırılar öncelikle Facebook Business hesabına erişimi olabilecek kullanıcıları hedef alıyor. Dolandırıcılar daha sonra yetkisiz erişimi mali kazanç elde etmek amacıyla reklam yayınlamak için kullanır ve bu da enfeksiyonların daha da yaygınlaşmasına neden olur.

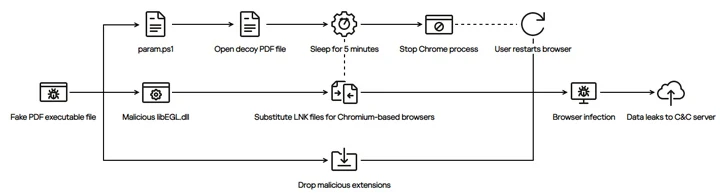

Rus siber güvenlik firması tarafından belgelenen kampanyada, kariyer değişikliği arayan potansiyel hedeflere, ikili dosyayı başlatmaları için onları kandırmak amacıyla PDF simgesiyle gizlenmiş kötü amaçlı bir yürütülebilir dosya içeren arşiv dosyaları gönderiliyor.

Bunu yapmak, kötü amaçlı dosyanın param.ps1 adlı bir PowerShell komut dosyasını ve sahte bir PDF belgesini yerel olarak Windows’taki “C:\Users\Public” klasörüne kaydetmesine neden olur.

Kaspersky, “Komut dosyası, tuzağı açmak için cihazdaki varsayılan PDF görüntüleyiciyi kullanıyor, beş dakika duraklatıyor ve ardından Chrome tarayıcı işlemini sonlandırıyor.” dedi.

Ana yürütülebilir dosya ayrıca “C:\ProgramData\Microsoft\Windows\Start Menu\Programs” ve “C:\ProgramData\Microsoft\Internet Explorer\Quick Launch\User Pinned” dosyalarını tarayan libEGL.dll adlı sahte kitaplığı indirir ve başlatır. Chromium tabanlı bir web tarayıcısına yönelik herhangi bir kısayol (örn. LNK dosyası) için \TaskBar\” klasörlerini kullanın.

Bir sonraki aşama, radarın altından uçmak için meşru Google Dokümanlar Çevrimdışı eklentisi gibi görünen hileli bir uzantı başlatmak için tarayıcının LNK kısayol dosyasının sonuna “–load-extension” komut satırı anahtarı ekleyerek değiştirmeyi gerektirir.

Uzantı, tüm açık sekmelerle ilgili bilgileri Vietnam’da kayıtlı aktör kontrollü bir sunucuya göndermek ve Facebook işletme hesaplarını ele geçirmek için tasarlandı.

Google, Kötü Amaçlı Yazılım Yaymak İçin Bard Lures Kullanan Dolandırıcılara Dava Açtı

Bulgular, Ducktail’in saldırı tekniklerinde stratejik bir değişimin altını çiziyor ve Google’ın, Facebook aracılığıyla kötü amaçlı yazılım yaymak ve sosyal medya oturum açma bilgilerini çalmak için halkın Bard gibi üretken yapay zeka araçlarına olan ilgisinden yararlandığı için Hindistan ve Vietnam’daki üç bilinmeyen kişiye karşı dava açmasıyla ortaya çıktı.

Şirket, şikayetinde “Sanıklar, her biri Bard’ın veya diğer Google AI ürünlerinin indirilebilir sürümlerini sunduğunu iddia eden sosyal medya gönderileri, reklamlar (yani sponsorlu gönderiler) ve sayfalar aracılığıyla kötü amaçlı yazılımlarının bağlantılarını dağıtıyor” dedi.

“Bir sosyal medya hesabına giriş yapan bir kullanıcı, Sanıkların reklamlarında veya sayfalarında görüntülenen bağlantıları tıkladığında, bağlantılar, bir tür dosya olan RAR arşivinin kullanıcının bilgisayarına indirildiği harici bir web sitesine yönlendiriyor.”

Arşiv dosyaları, kurbanların sosyal medya hesaplarını çalma konusunda uzman bir tarayıcı uzantısı yükleme kapasitesine sahip bir yükleyici dosyası içeriyor.

Bu Mayıs ayının başlarında Meta, tehdit aktörlerinin ChatGPT ile ilgili araçlar sunduğunu iddia eden resmi web mağazalarında bulunan yanıltıcı tarayıcı uzantıları oluşturduğunu gözlemlediğini ve 1.000’den fazla benzersiz URL’yi tespit edip hizmetleri genelinde paylaşılmasını engellediğini söyledi.