İstismar edilen WinRAR güvenlik açığı, Ağustos 2023’te tespit edilen bir sıfır gün kusuruydu. Sonraki yama çabalarına rağmen, yama uygulanmayan sistemler risk altında olmaya devam ediyor ve hedef alınmaya devam ediliyor.

Deep Instinct Lab’deki siber güvenlik araştırmacıları, ‘UAC-0099’ tarafından özellikle Ukraynalıları hedef alan yeni bir dizi siber saldırıyı ortaya çıkardı. Bu saldırılar, hedefleri infaz etmeye ikna etmek için uydurma mahkeme celplerinin kullanılması gibi yaygın taktikleri kullanır. kötü amaçlı dosyalar.

Grubun faaliyetleri ilk olarak Mayıs 2023’te Ukrayna CERT tavsiyesi ‘#6710’ aracılığıyla açıklandı ve Deep Instinct artık son saldırılarına ilişkin özel bilgiler sağlıyor.

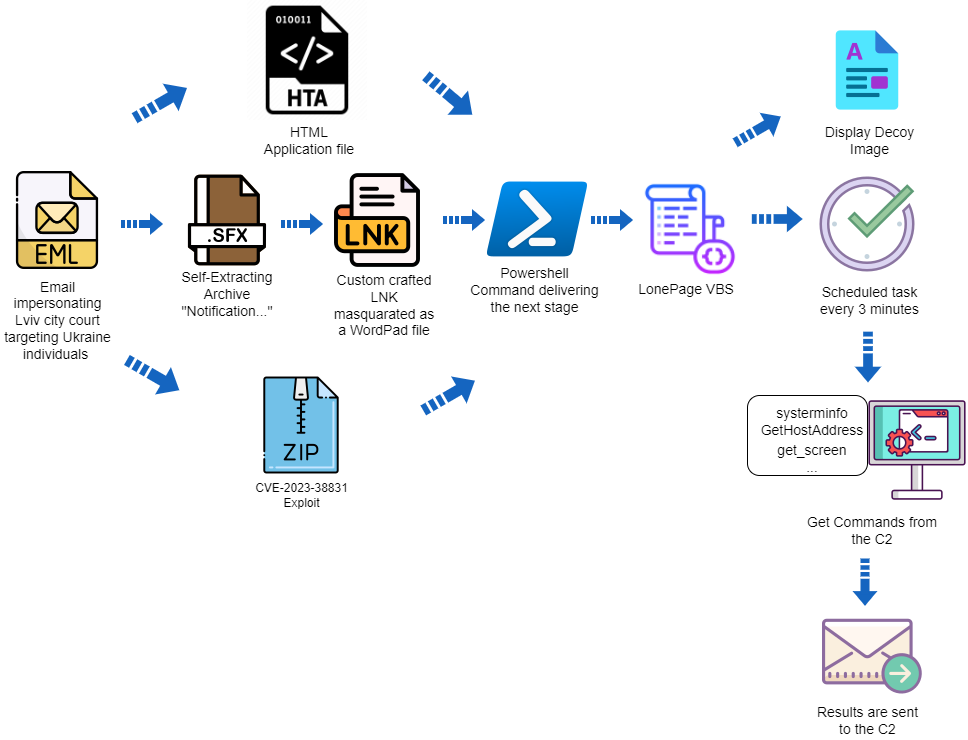

Bir göre Blog yazısı şirketten, 21 Aralık 2023’te ‘UAC-0099’, ukr.net e-posta hizmeti aracılığıyla Lviv şehir mahkemesini taklit etmek için bir e-posta dolandırıcılığı kullandı. Hedef, Ukrayna dışındaki bir şirkette uzaktan çalışan Ukraynalı bir çalışandı. Yanıltıcı e-posta, WinRAR tarafından oluşturulan docx.lnk adında yürütülebilir bir dosya içeriyordu.

Her ne kadar sıradan bir belge gibi görünse de, LNK kısayolu PowerShell’i kötü amaçlı içerikle çalıştırmak, iki base64 blob’un kodunu çözmek ve çıktıyı VBS ve DOCX dosyalarına yazmak için tasarlanmıştır.

CERT-UA tarafından ‘LonePage’ olarak tanımlanan VBS kötü amaçlı yazılımı, bir metin dosyasını almak için önceden tanımlanmış bir C2 URL’si ile iletişim kuran gizli bir PowerShell işlemi kurar. Betik, metin dosyasında ‘get-content’ dizisinin varlığını doğrular, ardından kodu sunucudan çalıştırır ve onu bir bayt dizisi olarak kaydeder.

LonePage VBS (VBS), siber suçluların bilgisayarlara sızmasına ve kötü amaçlı kod yürütmesine olanak tanıyan güçlü bir araç olduğunu kanıtladı. Aldatıcı bir taktik kullanarak DOCX sahte belgesini kullanıyor ve mağdurları yasal bir dosya açtıklarına inandırıyor. LNK saldırı vektörüne benzer bir yöntem kullanan HTA tekniği, PowerShell’i yinelenen dört dakikalık görev temposuyla çalıştıran bir VBScript içeren bir HTML dosyası içerir.

Her iki olayda da Rus yanlısı çete, bilinen bir durumu istismar etti. WinRAR güvenlik açığıolarak belirlenmiş CVE-2023-38831 Ağustos 2023’te Grup-IB tarafından belirlendi. Bu güvenlik açığı, WinRAR’ın ZIP dosyalarını işleme biçiminden kaynaklanmaktadır ve bu güvenlik açığından yararlanmak için özel hazırlanmış bir ZIP arşiviyle kullanıcı etkileşimi gerekmektedir.

Saldırgan, dosya uzantısından sonra bir boşluk ekleyerek görünüşte zararsız bir arşiv oluşturur. Bu arşiv aynı isimde bir klasör ve “.cmd” uzantılı ekstra bir dosya içermektedir.

Kullanıcı zararsız dosyayı çift tıkladığında bunun yerine ilgili “cmd” dosyası yürütülür. Bu güvenlik açığı, güvenlik bilincine sahip kurbanların bile zararsız gibi görünen bir dosyayı açarken yanlışlıkla kötü amaçlı kod çalıştırabilmesi nedeniyle yaygın enfeksiyon riskini artırıyor.

Araştırmacılar bu çetenin taktiklerini basit ama etkili buldu. PowerShell’e güveniyorlar ve bir VBS dosyasını yürütmek için zamanlanmış bir görev oluşturuyorlar. Bu bileşenlerin izlenmesi/kısıtlanması, “UAC-0099” saldırıları riskini azaltabilir ve tehlike durumunda bunların hızlı bir şekilde tanımlanmasına yardımcı olabilir.

Bu, Rus bilgisayar korsanlarının bilinen güvenlik açıklarından yararlandığı ilk sefer değil. Aralık başında Hackread.com rapor edildi Rus GRU’ya bağlı Forest Blizzard’ın, saldırganların Net-NTLMv2 karmalarını çalmasına ve kullanıcı hesaplarına erişmesine olanak tanıyan bir Outlook güvenlik açığından nasıl yararlandığı.

15 Aralık 2023’te, raporlar ortaya çıktı Rus bilgisayar korsanlarının TeamCity bağlantılı bir saldırıyla büyük bir ABD biyomedikal şirketine sızdığı ortaya çıktı. CVSS ölçeğinde 9,8 puan alan güvenlik açığına rağmen Eylül 2023’te yama uygulandıyama uygulanmamış sistemler devam eden siber saldırılara karşı savunmasız olmaya devam ediyor.

İLGİLİ MAKALELER

- Rus Midnight Blizzard Hackerları Hassas Saldırıyla MS Teams’i Vurdu

- Rus Bilgisayar Korsanları Geniş Kimlik Avı Saldırılarında Telekopye Araç Kitini Kullanıyor

- Microsoft, savunma sektörüne yönelik artan NOBELIUM kimlik bilgisi saldırıları konusunda uyardı

- Microsoft Outlook Güvenlik Açığı Rus Orman Blizzard Grubu Tarafından İstismar Edildi

- Rusya Hackerları Son Saldırılarda BRc4 Kırmızı Takım Sızma Aracını Kötüye Kullanıyor