.webp)

ToddyCat olarak bilinen Gelişmiş Kalıcı Tehdit (APT) grubunun katılımıyla, Asya-Pasifik bölgesindeki devlet kuruluşlarından hassas verileri çalmak için ağ altyapısını ele geçirmeye yönelik gelişmiş yöntemler hakkında yeni bilgiler ortaya çıktı.

Daha önce veri toplama ve sızma araçlarını kullandığı rapor edilen bu grubun, güvenliği ihlal edilmiş sistemlere kalıcı erişimi sürdürmek için artık gelişmiş trafik tünelleme ve veri çıkarma tekniklerini kullandığı gözlemlendi.

ToddyCat’in operasyonları, bazıları savunmayla ilgilenen devlet kurumlarına odaklanıyor.

Grubun birincil hedefi, büyük miktardaki hassas bilgilerin çıkarılmasıdır; bu, veri hırsızlığının üstesinden gelmek için otomatikleştirilmiş süreçler gerektiren bir görevdir.

Securelist’e göre ToddyCat, hedeflediği sistemlere sürekli erişim sağlayarak veri toplama işlemini başarılı ve kapsamlı bir şekilde otomatikleştirdi.

Free Webinar | Mastering WAAP/WAF ROI Analysis | Book Your Spot

ToddyCat tarafından kullanılan kritik stratejilerden biri, trafiği ele geçirilen ağdan kontrollü sunuculara yönlendirmek için güvenli tüneller oluşturmayı içerir.

Bu teknik, verilerin gizlice sızmasına yardımcı olur ve saldırganların ağ içinde kalıcı bir varlık sürdürmesine olanak tanır.

Kötü amaçlı yüklerin aktarımını ve yürütülmesini kolaylaştıran PsExec ve Impacket gibi araçlar dikkat çekti.

SoftEther VPN’i

ToddyCat’in cephaneliğindeki dikkate değer araçlardan biri, sağlam VPN tünelleri oluşturan SoftEther VPN sunucu yardımcı programıdır.

Bu yardımcı program çeşitli protokolleri destekler ve güçlü şifreleme sağlar, bu da onu tehlikeye atılan ana bilgisayar ile saldırganın sunucusu arasında güvenli iletişim için ideal bir seçim haline getirir.

Saldırganlar VPN sunucusunu başlatmak için aşağıdaki dosyaları kullandı:

- vpnserver_x64.exe: dijital olarak imzalanmış bir VPN sunucusu yürütülebilir dosyası

- hamcore.se2: vpnserver_x64.exe dosyasını çalıştırmak için gereken bileşenleri içeren bir konteyner dosyası

- vpn_server.config: sunucu yapılandırması

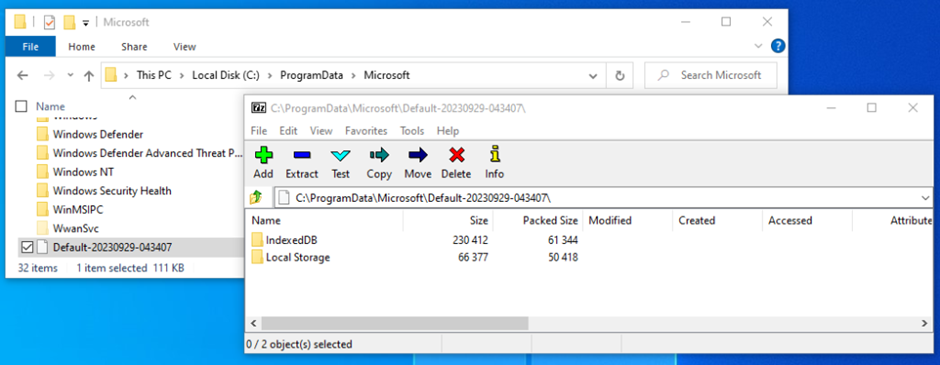

Yakın zamanda ToddyCat, faaliyetlerine ‘cuthead’ adlı yeni bir aracı entegre etti.

.NET derlenmiş bir yürütülebilir dosya olan bu araç, güvenliği ihlal edilmiş sistemlerdeki belgeleri aramak ve çıkarmak için özel olarak tasarlanmıştır.

‘Kesik kafa’ adı, analiz edilen örneğin dosya açıklama alanından gelmektedir ve bu, aracın grubun siber casusluk faaliyetlerindeki birincil işlevini vurgulamaktadır.

ToddyCat’in araç setinin sürekli gelişimi, özellikle hedeflenen kamu sektörlerinde siber güvenlik savunmaları için önemli zorluklar ortaya çıkarmaktadır.

Grubun veri çıkarma ve trafik tüneli oluşturma için yeni araçları uyarlama ve entegre etme yeteneği, yüksek düzeyde gelişmişlik ve becerikliliğin göstergesidir.

ToddyCat APT grubunun ısrarlı faaliyetleri, dijital alanda sağlam siber güvenlik önlemlerine ve sürekli dikkatli olmaya yönelik kritik ihtiyacın altını çiziyor.

Tekniklerini geliştirmeye ve araç kitlerini genişletmeye devam ettikçe, bu grubun oluşturduğu tehdit hâlâ önemini koruyor.

Kuruluşların, özellikle de hassas kamu sektörlerinde faaliyet gösterenlerin, bu tür gelişmiş tehditlere karşı korunmak için kapsamlı güvenlik stratejileri uygulaması hayati önem taşıyor.

Looking to Safeguard Your Company from Advanced Cyber Threats? Deploy TrustNet to Your Radar ASAP