Siber suçlular, e-posta dağıtım bildirimlerini kuruluşlar içinde meşru spam filtresi uyarıları olarak görünecek şekilde taklit ederek iç güvenlik sistemlerine olan güveni suiistimal eden karmaşık bir kimlik avı kampanyası başlattı.

Bu yanıltıcı e-postalar, e-posta hesaplarını, bulut depolama alanını ve diğer hassas sistemleri tehlikeye atabilecek oturum açma kimlik bilgilerini çalmak üzere tasarlanmıştır.

Saldırı, kuruluşun Güvenli Mesaj sisteminde yapılan son yükseltmelerin, bekleyen mesajların alıcının gelen kutusuna ulaşamamasına yol açtığını iddia eden bir e-postayla başlıyor.

Bildirim, hedefin e-posta adresini, şüphe uyandırmayacak şekilde tasarlanmış genel mesaj konularını ve yapılandırılmış bir formatta sunulan durum bilgilerini içeren profesyonel görünümlü bir teslim raporu görüntüler.

Alıcılardan, bu sözde tutulan mesajları almak için “Gelen Kutusuna Taşı” düğmesini tıklamaları isteniyor ve teslimatın onaylandıktan sonra bir ila iki saat içinde gerçekleşeceğine dair güvence veriliyor.

Teknik Aldatma

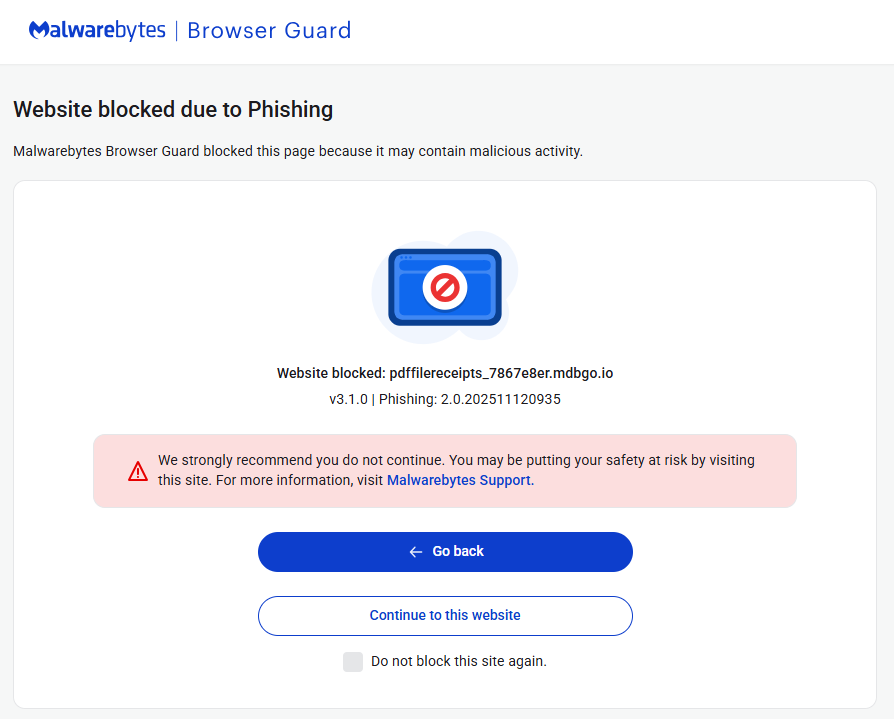

Hem birincil eylem düğmesi hem de abonelikten çıkma bağlantısı, cbssports aracılığıyla bir yönlendirme mekanizması kullanır[.]mdbgo etki alanında barındırılan bir kimlik avı sitesi gerçek hedefi maskelemek için com[.]io.

Unit42’deki güvenlik araştırmacıları başlangıçta bu kampanya türünü belirlediler ve mekanizmalarının daha derinlemesine araştırılmasına yol açtılar.

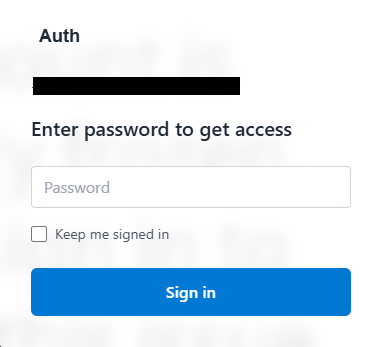

Kimlik avı altyapısı dikkate değer bir gelişmişlik göstermektedir. Sahte e-postaların içindeki bağlantılar, hedefin e-posta adresini base64 kodlu bir dize olarak kimlik avı sitesine iletiyor ve daha sonra kurbanın alan adının önceden doldurulmuş olduğu sahte bir giriş ekranı sunuyor.

Bu kişiselleştirme, ihtiyatlı kullanıcıları bile kandırabilecek bir meşruiyet yanılsaması yaratır.

Son analizler, bu saldırı çeşidinin başlangıçta bildirilenden daha gelişmiş hale geldiğini ortaya koyuyor. Kimlik avı sitesi, oldukça karmaşık kodlar kullanıyor ve tarayıcı ile sunucu arasında sürekli bir telefon görüşmesi gibi çalışan kalıcı bir bağlantı olan websocket teknolojisi aracılığıyla kimlik bilgilerini topluyor.

Kullanıcılar gönder’i tıklattığında veri gönderen geleneksel web formlarının aksine, websocket’ler, kurbanlar yazarken bilgileri anında iletir.

Bu gerçek zamanlı veri sızıntısı, saldırganların kimlik bilgilerini girildiği anda almasına ve hatta iki faktörlü kimlik doğrulama kodları isteyen ek istemler göndermesine olanak tanır.

Saldırganlar bu ayrıntıları elde ettikten sonra e-posta hesaplarına, bulutta depolanan dosyalara anında erişebilir, diğer hizmetlerin şifrelerini sıfırlayabilir ve birden fazla platformda kurbanların kimliğine bürünebilir.

Koruma Stratejileri

Güvenlik uzmanları bu tehditlerden kaçınmak için iki temel kuralı vurguluyor: İstenmeyen ekleri asla açmayın ve beklenen meşru siteyle eşleştiğinden emin olmak için kimlik bilgilerini girmeden önce tarayıcınızdaki web sitesi adresini her zaman doğrulayın.

Şüpheli bir siteye kimlik bilgilerinizi zaten girdiyseniz şifrelerinizi hemen değiştirin. Malwarebytes Tarayıcı Koruması gibi güvenlik çözümleri, kimlik bilgileri girilmeden önce bilinen kimlik avı sitelerine erişimi engelleyerek ek bir savunma katmanı sağlayabilir.

Ek koruyucu önlemler arasında, gönderen e-posta adreslerinin orijinallik açısından doğrulanması, beklenmedik eklerin veya bağlantıların alternatif iletişim kanalları aracılığıyla onaylanması, web koruma özelliklerine sahip güncel güvenlik yazılımının sürdürülmesi, tüm cihazların ve yazılımların güncel tutulması, tüm hesaplarda çok faktörlü kimlik doğrulamanın etkinleştirilmesi ve sahte sitelerdeki kimlik bilgilerini otomatik olarak doldurmayacak şifre yöneticilerinin kullanılması yer alır.

Kuruluşlar, siber suçluların güven kazanmak, sistemlere erişmek, verileri çalmak veya kötü amaçlı yazılım yaymak için güvenilir varlıkları taklit ettiği sahtecilik taktikleri konusunda çalışanlarını eğitmelidir.

E-posta sahtekarlığı, bilgileri çalmak veya kötü amaçlı yazılım yüklemek için tasarlanmış kimlik avı saldırılarının bir parçası olarak açıkça yanlış gönderen adreslerine sahip mesajlar göndermeyi içerir.

Anında Güncellemeler Almak ve GBH’yi Google’da Tercih Edilen Kaynak Olarak Ayarlamak için bizi Google Haberler, LinkedIn ve X’te takip edin.