Holger Schulze, Scott Gordon

Kuruluşların karşı karşıya olduğu siber tehditlerin artan karmaşıklığı, hedeflemesi ve hacmi, saldırı yüzeyi yönetimi dinamikleriyle birleştiğinde, siber güvenlik çözümlerinin, güvenlik ekiplerinin artan risklere maruz kalma, saldırı ve ihlal olasılığını ele almada daha verimli olmalarına yardımcı olacak seçilmiş bulgulara doğru ilerlemesini gerektirir. Bu mutlaka bir dizi yapay zeka istemi oluşturmak anlamına gelmez.

Genişletilmiş Tespit ve Yanıt (XDR) gibi modern güvenlik araçları, yıllar içinde SOC yeteneklerini önemli ölçüde geliştirdi. Bu araçlar, çeşitli veri kaynaklarını entegre ederek ve tehdit ortamına ilişkin kapsamlı bir görünüm sağlayarak tespit ve müdahaleyi geliştirir. Ek olarak, Güvenlik Bilgileri ve Olay Yönetimi (SIEM) ve Güvenlik Düzenleme, Otomasyon ve Yanıt (SOAR) platformlarındaki gelişmeler, güvenlik operasyonlarını kolaylaştırarak gelişmiş olay yönetimine olanak tanıdı.

Günümüzün Siber Güvenlik Sorunu

Siber güvenlik araçlarına yapılan önemli yatırımlara rağmen başarılı saldırıların sayısı artıyor. Siber ihlallerin %80’inden fazlası, kimlik avı, oturum ele geçirme, hesap ele geçirme ve kötü amaçlı yazılım saldırıları gerçekleştiren harici tehdit aktörlerinden kaynaklanıyor; bu da kuruluşların güvenlik duruşlarını iyileştirmeleri ve siber müdahaleyi otomatikleştirmeleri konusunda giderek artan bir baskı altına sokuyor. Başarılı saldırılardaki bu artış, giderek genişleyen saldırı yüzeyinin yanı sıra artan koordinasyon ve saldırı yöntemlerindeki ilerlemeden kaynaklanmaktadır.

Genişleyen saldırı yüzeyine katkıda bulunan faktörler arasında çoklu bulut hizmetlerinin kullanımı, dağıtılmış uygulamalar, internete yönelik açıklanmayan varlıklar, iş birimleri arasında silolanmış teknoloji satın alımları ve daha geniş tedarik zinciri bağımlılığı yer alıyor; bunların tümü siber saldırganlar için daha fazla potansiyel saldırı noktası anlamına geliyor . Suçlular ve devlet destekli saldırganlar, hedeflerine ulaşmak için hassas kullanıcılardan ve sistemlerdeki güvenlik açıklarından yararlanmak amacıyla giderek daha fazla yapay zeka destekli saldırı yöntemleriyle saldırı yüzeyindeki zayıf noktalardan yararlanıyor.

Saldırıların ve sorunların büyüklüğü, kapsamı ve hızı, güvenlik analistlerini uyarılarla boğuyor (büyük kuruluşlar için genellikle günde 11.000’i aşan uyarılar), bu da risklerin gözden kaçırılmasına, eylemin gecikmesine ve analistlerin tükenmişliğine yol açıyor. Geleneksel tehdit istihbaratı araçları, güvenlik ekiplerine ilgili bilgileri sağlar ancak yine de analistlerin değerlendirme, araştırma ve çıkarım iş yükünü dikkate almasını gerektirir. Uyarı azaltma yetenekleri olsa bile analistlerin inceleme, araştırma ve doğrulama için çaba sarf etmesi gerekir. Bu aşırı yüklemenin, bunalmış analistlerin en ciddi tehditleri önceliklendiremediği ve bunlara odaklanamadığı dikkate değer ihlallerde görüldüğü gibi, gerçek dünyada sonuçları vardır. Örneğin, 2023 T-Mobile veri ihlali vakasında, SoC ekibinin uyarıları önceliklendirme ve tehditleri yönetme konusunda zorlanması nedeniyle önemli tehditler gözden kaçırıldı ve bu da milyonlarca müşteriyi etkileyen verilerin açığa çıkmasına yol açtı. 2024 Mintlify ve Acer Filipinler gibi diğer ihlaller, tehdit aktörlerinin karmaşıklığını ve üçüncü taraf riskini ortaya koyuyor.

Sürekli Tehdit Maruziyeti Yönetimi (CTEM)

Bu gerçek göz önüne alındığında kuruluşlar, güvenlik operasyonları ekiplerinin daha hızlı yanıt vermesini ve şirketlerinin hızla gelişen tehditlere karşı daha dirençli olmasını sağlayan daha proaktif süreçleri ve gelişmiş güvenlik araçlarını benimsiyor. Yenilikçi yaklaşımlardan biri, potansiyel tehditleri tırmanmadan önce azaltmak için iş akışı süreçlerine odaklanan Sürekli Tehdit Maruziyeti Yönetimidir (CTEM).

Gartner tarafından 2022’de tanıtılan CTEM, tehditleri proaktif bir şekilde tahmin ederek reaktif güvenlik açığı yönetiminin sınırlamalarını giderir. Özetle, CTEM beş temel aşamadan oluşan döngüsel bir süreçten geçer: Kapsam, Keşfet, Önceliklendirme, Doğrulama ve Harekete Geçme. Bu yapılandırılmış metodoloji, kuruluşların yalnızca saldırı yüzeylerini tanımlayıp anlamalarını değil, aynı zamanda risklere yanıt vermelerini ve güvenlik açıklarını daha stratejik ve proaktif bir şekilde iyileştirmelerini de sağlar.

- Kapsam: İç ve dış güvenlik açıkları da dahil olmak üzere kuruluşun toplam saldırı yüzeyini ve risk profilini tanımlayın.

- Keşfetmek: Tanımlanan kapsam dahilindeki potansiyel tehditleri ve güvenlik açıklarını belirlemek için gelişmiş araçlardan yararlanın.

- Önceliklendirin: Tehditleri, istismar edilme olasılıklarına ve kuruluş üzerindeki potansiyel etkilerine göre sıralayın.

- Doğrula: Otomatik sızma testi ve ihlal simülasyonu gibi teknikleri kullanarak belirlenen tehditlerin varlığını ve ciddiyetini doğrulayın.

- Harekete geçirin: Doğrulanmış yüksek öncelikli tehditler için iyileştirme önlemleri uygulayın, iş hedeflerine uyum sağlayın ve departmanlar arasında etkili iletişim sağlayın.

Güvenlik Duruşu ve Savunmayı Dengelemek

CTEM, sağlam bir güvenlik duruşunu sürdürmek ile dinamik yanıt verme yeteneği arasında önemli bir denge kurar. Bu denge çok önemlidir çünkü tamamen savunmaya yönelik bir duruş, kuruluşları yeni saldırı vektörlerine karşı savunmasız bırakabilirken, yalnızca müdahaleye odaklanmak, ele alınamayan güvenlik açıklarına ve kaçırılan tehditlere yol açabilir. Duruş ve tepkiyi entegre ederek CTEM, kuruluşların en kritik güvenlik açıklarını gerçek zamanlı olarak önceliklendirmesine ve ele almasına, güvenlik çabalarını iş hedefleri ve operasyonel gerçeklerle uyumlu hale getirmesine olanak tanır.

Daha İyi Bir Yaklaşım İhtiyacı

Daha önce tartışıldığı gibi, geleneksel tehdit istihbaratı kaynakları ve değerlendirme araçları, sinyal-gürültü oranının iyileştirilmesi, genişletilmiş saldırı yüzeyini kapsaması ve tehdit hacmini ve karmaşıklığını yönetme konusunda yetersiz kalıyor. Bu durum, analistlerin çoğu zaman ilgisiz, yanlış ve güncelliğini yitirmiş uyarılar ve istihbarat verileri yağmuruna karşı nasıl daha etkili bir şekilde öncelik belirleyeceği ve bunlara nasıl yanıt vereceği sorunuyla baş etmesine neden oluyor; çoğu zaman gerçekten kritik bulguları kaçırıyor.

TacitRed, bu boşluğu kapatmak amacıyla sürekli istihbarat çözümleri sağlayıcısı Cogility tarafından güvenlik ekiplerini taktiksel saldırı yüzey zekasıyla güçlendirmek amacıyla geliştirildi. Analistleri genellikle verilerle boğan geleneksel araçların aksine TacitRed, ilgili siber sorunlara ilişkin tamamen seçilmiş, önceliklendirilmiş ve ayrıntılı bulgular sunar. Bu, güvenlik ekiplerinin tehlikeye atılmış ve yakın risk altındaki varlıklar üzerinde riskleri azaltmak için anında ve kararlı eylemler gerçekleştirmesine olanak tanır.

TacitRed ile Taktiksel Saldırı Yüzey Zekası

TacitRed, bir kuruluşun dış saldırı yüzeyini sürekli olarak izler, haritalar ve analiz eder, bir kuruluşun güvenlik duruşuna ilişkin isteğe bağlı bir değerlendirme sunar ve seçilmiş, geçerli ve ayrıntılı aktif tehdit bulguları sağlar.

Anahtar teslim bir Hizmet Olarak Yazılım (SaaS) çözümü olan TacitRed, bir kuruluşun harici saldırı yüzeyini otomatik olarak haritalandırır ve dijital varlığı, siber saldırganlar ve üçüncü taraf varlıklar arasındaki bağlantıları ve tehdit faaliyetlerini ilişkilendirir.

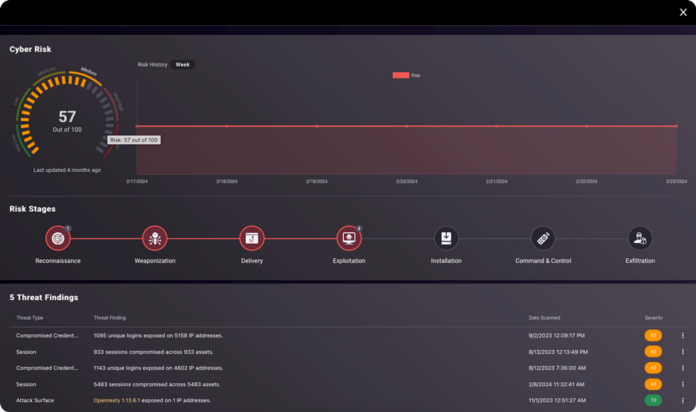

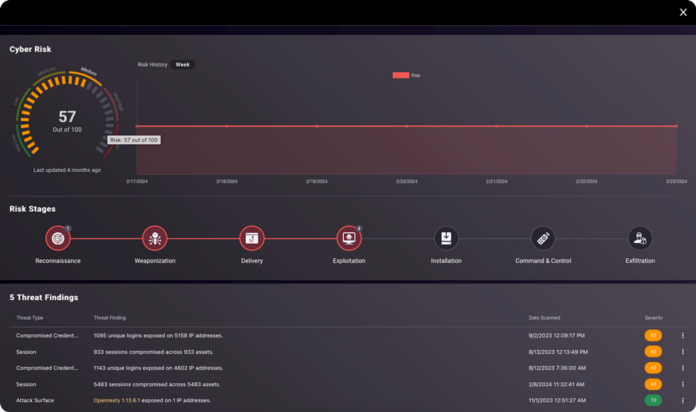

Güvenlik operasyonları, güvenlik analistleri ve risk analistleri, yalnızca bir ticari alan adını girerek, talep üzerine 18 milyondan fazla ABD kuruluşunun seçilmiş saldırı yüzeyi risklerini ve aktif sorunlarını anında inceleyebilir. Kullanıcılar, tehlikeye atılmış ve yakında olması muhtemel hedef varlıkları ve ciddiyet, tehdit türü ve siber öldürme zinciri aşamasına göre kategorize edilmiş yeni saldırı bulgularını inceleyebilir. Tam bağlamsallaştırma ile isteğe bağlı, doğru ve eyleme dönüştürülebilir zeka, TacitRed’i geleneksel, sorgu tabanlı harici saldırı yüzey yönetimi araçlarından ayırır.

Saldırı Yüzey İstihbaratı Süreci

TacitRed’in yüzey istihbaratına saldırı yaklaşımı, daha önce tartışılan ve potansiyel tehditleri tırmanmadan önce tahmin etmeye ve azaltmaya hizmet eden Sürekli Tehdit Maruz Kalma Yönetimi (CTEM) modelinin ilkeleriyle yakından uyumlu olan beş temel adımda özetlenebilir:

- Envanter: Bağlantıları, tehdit faaliyetlerini ve aktif istismarları dinamik olarak izlerken, internete açık varlıkları sürekli olarak haritalandırıp analiz eder.

- Keşfetmek: Güvenliği ihlal edilmiş ve yakın risk altındaki varlıkları belirleyerek güvenlik ekiplerinin, kuruluşlarının harici saldırı yüzeyinin genel güvenlik duruşunu anlamalarına yardımcı olur. Aktif tehdit aktörü faaliyetine dayalı olarak hesaplanan Tehdit Puanı, analistleri tehlikeye atılan veya yakın risk altında olan ve öncelikli eylem gerektiren varlıkların kapsamı hakkında bilgilendirir.

- Araştırmak: Analistlerin, etkilenen makinelerin ve kullanıcıların tüm bağlamsal ayrıntılarıyla, önem derecesine göre önceliklendirilmiş ve siber saldırı zinciri aşamasında kategorize edilmiş, tehlikeye atılmış ve yüksek hedefli varlıkları kolayca incelemesine olanak tanıyan kapsamlı, seçilmiş bulgular sağlar. Bu, analistlerin araştırmalarını yüksek doğrulukla geçerli güvenlik sorunlarına odaklamalarına olanak tanır.

- Yanıtlamak: Varlık ciddiyet derecesi ve ayrıntılı maruz kalma kanıtları da dahil olmak üzere, seçilmiş bulguları olay müdahale ekipleriyle paylaşarak hafifletme çabalarını hızlandırır. Sistem, aktif saldırı yüzeyi varlık sayımı ve tehdit bulgularının API aracılığıyla mevcut SIEM, SOAR ve BT Varlık Yönetimi araçlarına entegrasyonunu sağlar.

- Uzatmak: Güvenlik ekiplerinin yan kuruluşlar, ortaklar, tedarikçiler, aracılar ve hizmet sağlayıcılar gibi üçüncü taraf varlıklara yönelik genişletilmiş saldırı yüzeyini değerlendirmesine olanak tanır. Tehdit puanlarını ve kritik güvenlik öngörülerini paylaşarak kuruluşlar, tedarik zinciri riskini azaltmak için düzeltici eylemleri kolaylaştırabilir.

Yapay Zekanın Tehdit İstihbaratının Tam Potansiyelini Nasıl Ortaya Çıkardığına Bir Örnek

Uzman yapay zeka ve olay akışı işleme teknolojilerinden yararlanan TacitRed, uygun ölçekte doğru, eyleme dönüştürülebilir tehdit istihbaratı sunabiliyor. TacitRed’in kalbinde Cogility’nin patentli Hiyerarşik Karmaşık Olay İşleme (HCEP) analitiği bulunur. Durumunu korurken, bulut ölçekli olay akışı işleme motoru aracılığıyla her saat başı milyarlarca akışlı kaydı dinamik olarak işlemek için makine hızında model eşleştirme mantığını uygular. TacitRed, mevcut sektör tehdit istihbaratını etki alanı ve internet yönlendirme kayıtları, kötü amaçlı yazılım ve botnet günlükleri, kurşun geçirmez barındırma, C2 düğümü tanımlama ve internet trafiği örneklemesi gibi özel kaynaklarla sentezleyerek kuruluşların tehditlere yanıt vermesini sağlayacak mümkün olan en iyi seçilmiş tehdit içgörülerini sağlar. ve olayları önlemek. Expert AI davranış analizi, tehdit aktörleri, hedeflenen varlıklar, açığa çıkan varlıklar, güvenliği ihlal edilmiş kimlik bilgileri ve oturumlar ile kötü amaçlı yazılım etkinlikleri dahil olmak üzere aktif siber saldırıları tanımlar. Ayrıca TacitRed, üçüncü taraf risklerini değerlendirir ve birinci taraf risk değerlendirmeleriyle benzer ayrıntılarla eyleme dönüştürülebilir sonuçlar sunar.

Bu, analistlerin riski tespit etmesine, aktif olarak tehlikeye atılmış varlıkları ve hedef varlıkları incelemesine ve ayrıntılı tehdit bağlamsallaştırmasını kullanarak azaltma çabalarını harekete geçirmesine veya bulguları API aracılığıyla diğer dahili sistemlere göndermesine olanak tanıyan basit, sezgisel bir SaaS GUI’sinde sunulur.

“Arayüz basit ve özellikle karmaşık değil. TacitRed’in tehdit ayrıntılarının hızı, derinliği ve kullanışlılığı hayret verici; bize önemli ölçüde zaman kazandırdı ve potansiyel talep kaybı yaşadık.” ATRI Sigorta Hizmetleri E&O ve Siber Başkan Yardımcısı Ross Warren’a göre.

ÇÖZÜM

Sonuç olarak TacitRed, kuruluşların Sürekli Tehdit Maruziyeti Yönetimi vaadini gerçekleştirmesine yardımcı olabilecek taktik saldırı yüzey istihbaratı sağlamada ezber bozan bir üründür. SaaS çözümünün sürekli, seçilmiş, önceliklendirilmiş ve ayrıntılı aktif güvenlik bulguları sağlama yeteneği, güvenlik ekiplerinin aktif tehditleri daha hızlı değerlendirmesini ve bunları daha verimli bir şekilde azaltmasını sağlar. Araç, güvenlik analisti kapasitesini ve yeteneğini geliştirerek, SOC operasyonlarının harici saldırı yüzeyi riskini yönetme biçimini güçlendirmeye yardımcı olabilir.

Daha fazla bilgi için https://tacitred.com adresini ziyaret edin ve https://tacitred.com/trynow adresindeki 30 günlük ücretsiz deneme sürümüne göz atın.

Reklam