Sneaky2FA hizmet olarak kimlik avı (PhaaS) kiti, Microsoft kimlik bilgilerini ve etkin oturumları çalmak için yapılan saldırılarda kullanılan tarayıcıda tarayıcı (BitB) yetenekleri ekledi.

Sneaky2FA, şu anda Tycoon2FA ve Mamba2FA ile birlikte yaygın olarak kullanılan bir PhaaS platformudur ve tümü öncelikli olarak Microsoft 365 hesaplarını hedeflemektedir.

Kit, SVG tabanlı saldırıları ve kimlik doğrulama sürecinin saldırganlara geçerli oturum belirteçlerini ileten bir kimlik avı sayfası aracılığıyla meşru hizmete proxy olarak gönderildiği ortadaki saldırgan (AitM) taktikleriyle biliniyordu.

Push Security’den gelen bir rapora göre Sneaky2FA artık meşru bir Microsoft oturum açma penceresini taklit eden bir BitB açılır penceresi ekledi. Aldatmaya ek olarak sahte oturum açma sayfası, kurbanın işletim sistemi ve tarayıcısına göre dinamik olarak ayarlanıyor.

Kimlik bilgilerini ve etkin oturum belirteçlerini çalan bir saldırgan, iki faktörlü kimlik doğrulama (2FA) koruması etkin olsa bile kurbanın hesabında kimlik doğrulaması yapabilir.

BitB, araştırmacı mr.d0x tarafından 2022’de geliştirilen bir kimlik avı tekniğidir ve o zamandan beri diğer hizmetlerin yanı sıra Facebook ve Steam hesaplarını hedef alan gerçek saldırılar için tehdit aktörleri tarafından benimsenmiştir.

Saldırı sırasında, saldırganın kontrolündeki bir web sayfasına giren kullanıcılar, giriş formunun yer aldığı sahte bir tarayıcı açılır penceresiyle karşılaşıyor.

Açılır pencerenin şablonu, meşru hizmetlerin kimlik doğrulama biçimini taklit eden ve belirli bir URL ve pencere başlığıyla özelleştirilebilen bir iframe’dir.

Sahte pencerede hedeflenen hizmetin resmi alan adresini içeren bir URL çubuğu görüntülendiğinden, güvenilir bir OAuth açılır penceresi gibi görünür.

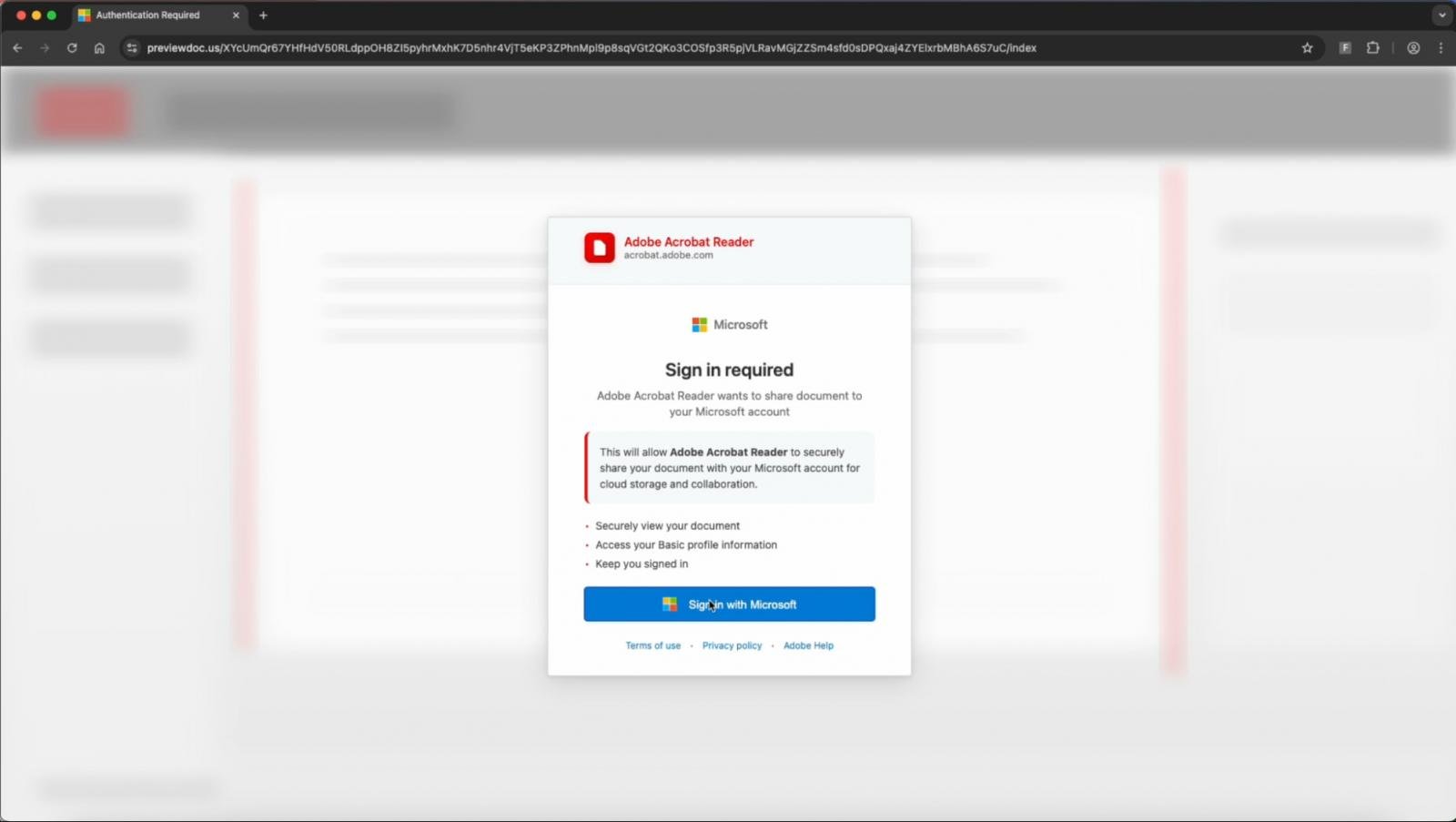

Sneaky2FA durumunda, kurban ‘üzerinde bir kimlik avı bağlantısı açar’önizleme belgesi[.]iletişim‘ diyor ve bir belgeyi görüntülemek için Microsoft’ta oturum açmaları istenmeden önce Cloudflare Turnike bot kontrolünden geçiyor.

Kaynak: Push Güvenliği

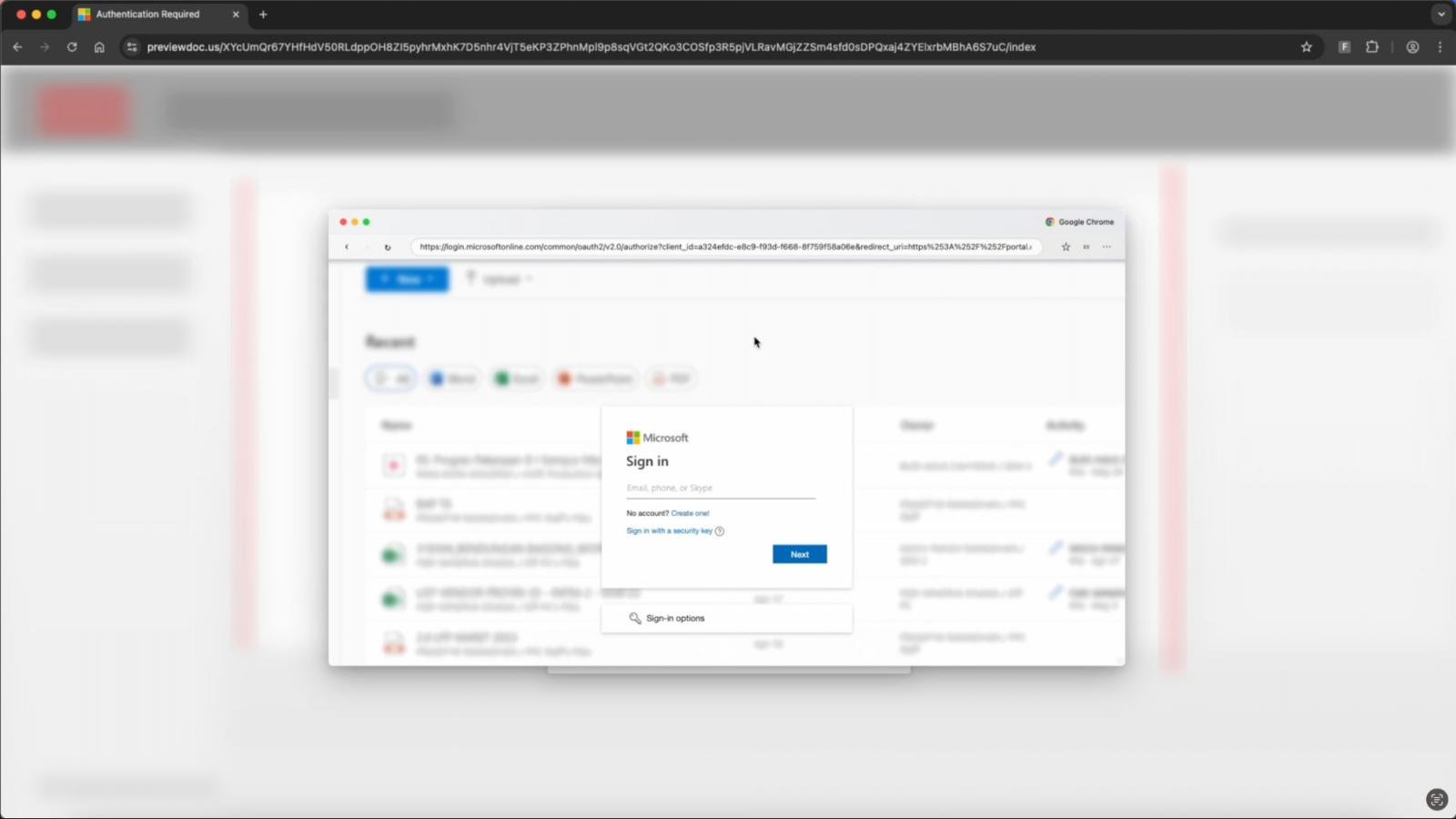

“Microsoft ile Oturum Aç” seçeneği tıklanırsa, sahte bir Microsoft URL çubuğu içeren, Windows’ta Edge veya macOS’ta Safari için uygun şekilde yeniden boyutlandırılan ve stillendirilen sahte BitB penceresi oluşturulur.

Sahte açılır pencerenin içinde Sneaky2FA, ters proxy Microsoft kimlik avı sayfasını yükler, böylece AitM sistemi aracılığıyla hem hesap bilgilerini hem de oturum belirtecini çalmak için gerçek giriş akışından yararlanır.

Kaynak: Push Güvenliği

Temel olarak BitB, Sneaky2FA’nın mevcut AitM yeteneklerine ek olarak kozmetik bir aldatma katmanı olarak kullanılıyor ve saldırı zincirine daha fazla gerçekçilik katıyor.

Kimlik avı kiti ayrıca koşullu yüklemeyi kullanarak botları ve araştırmacıları zararsız bir sayfaya gönderiyor.

Push Security, bu kimlik avı sitelerinin kaçakçılık düşünülerek oluşturulduğunu ve ziyaret edildiğinde uyarı tetiklemelerinin pek olası olmadığını bildiriyor.

Araştırmacılar, “Sneaky2FA sayfalarının HTML ve JavaScript’i, kullanıcı arayüzü metnini görünmez etiketlerle bölmek, arka plan ve arayüz öğelerini metin yerine kodlanmış görüntüler olarak gömmek ve kullanıcı tarafından görülemeyen ancak tarama araçlarının sayfanın parmak izini almasını zorlaştıran diğer değişiklikler gibi statik algılama ve kalıp eşleştirmeden kaçınmak için büyük ölçüde gizlenmiştir” diye açıklıyor.

Açılan oturum açma formunun orijinal olup olmadığını belirlemenin bir yolu, formu orijinal tarayıcı penceresinin dışına sürüklemeye çalışmaktır. Bu, ana penceresine bağlı olduğundan iframe ile mümkün değildir.

Ayrıca, görev çubuğunda ayrı bir tarayıcı örneği olarak meşru bir açılır pencere görünür.

BitB desteği, Raccoon0365/Storm-2246 adlı başka bir PhaaS hizmetiyle görüldü; bu hizmet, yakın zamanda binlerce Microsoft 365 kimlik bilgisini çaldıktan sonra Microsoft ve Cloudflare tarafından kesintiye uğradı.

Bütçe mevsimi! 300’den fazla CISO ve güvenlik lideri, önümüzdeki yıl için nasıl planlama, harcama ve önceliklendirme yaptıklarını paylaştı. Bu rapor onların içgörülerini derleyerek okuyucuların stratejileri karşılaştırmasına, ortaya çıkan trendleri belirlemesine ve 2026’ya girerken önceliklerini karşılaştırmasına olanak tanıyor.

Üst düzey liderlerin yatırımı nasıl ölçülebilir etkiye dönüştürdüğünü öğrenin.