Veri sızıntıları, özellikle fidye yazılımlarının artan yaygınlığı ve siber saldırıların artan karmaşıklığı nedeniyle, küresel olarak şirketler için önemli ve artan bir zorluk teşkil ediyor. Bu zorluk, sahte veri sızıntılarının ortaya çıkmasıyla daha da karmaşık hale geliyor. Tehdit aktörleri artık genellikle sahte ürünlerin yaratılmasından yararlanmaya çalışıyor. Bu tür fabrikasyon sızıntıların yansımaları çok geniş kapsamlıdır. İlgili kuruluşların itibarına önemli ölçüde zarar verebilirler. Sızan verilerin yanlış olduğu eninde sonunda kanıtlansa bile, yanlış bilginin ilk yayılması olumsuz bir tanıtıma neden olabilir.

Sahte sızıntıların doğasına daha yakından bakmak, işletmelerin ilgili riskleri etkili bir şekilde nasıl azaltabilecekleri konusunda rehberlik sağlamaya yardımcı olabilir.

Siber suçluları Veri Sızıntıları Üretmeye Ne Motive Ediyor?

LockBit, Conti, Cl0p ve diğerleri gibi siber suç gruplarının blogları, medyanın sürekli ilgi odağıdır. Bir bakıma, bu “blog yazarları” tanıtımları açısından ünlülerle veya Instagram yıldızlarıyla rekabet edebilirler. Blogları Dark Web ve diğer gölge web sitelerinde barındırılırken, bazı tehdit aktörlerinin de X platformunda (eski adıyla Twitter) kendi sayfaları vardır. Burada kötü niyetli aktörler kurban şirketler hakkında bilgi yayınlar ve onlara şantaj yapmaya çalışır, fidye talep eder ve özel ticari yazışmalar, kurumsal hesaplar için oturum açma kimlik bilgileri ve çalışanlar veya müşteriler hakkında bilgiler gibi hassas verilerin serbest bırakılması için bir geri sayım belirler. Ayrıca, diğer tehdit aktörleri daha sonraki saldırılar için bu tür bilgileri satın almakla ilgilenebileceğinden, suçlular verileri satışa sunabilir.

Daha az tanınan siber suçlular da ilgiden pay kapmak isterler ve bu da onları sahte sızıntılar oluşturmaya iter. Bu sızıntılar yalnızca ilgi uyandırmakla ve hedeflenen işletmede endişeli bir tepki uyandırmakla kalmaz, aynı zamanda “meslektaşları” karaborsada aldatmanın ve diğer siber suçlulara aslında sızıntı olmayan bir şey satmanın verimli bir yolunu sunar. Acemi siber suçluların bu numaraya düşme olasılığı çok daha yüksektir.

Ayrıştırma ve Birleştirme: Veritabanlarını Yeni Keşfedilen Sızıntılar Olarak Geçirmek İçin Manipüle Etme

Sahte bir veri sızıntısı, hassas veriler olmadan açık kaynaklardan bilgi çıkarmayı içeren ayrıştırılmış bir veritabanı biçimini alabilir. Web kazıma olarak da bilinen İnternet ayrıştırma, web sitelerinden metin, resim, bağlantı, tablo veya diğer bilgilerin çıkarılmasını ifade eder. Tehdit aktörleri, ayrıştırma yardımıyla, sahte sızıntılar da dahil olmak üzere kötü amaçlı amaçlarla bilgi toplayabilir.

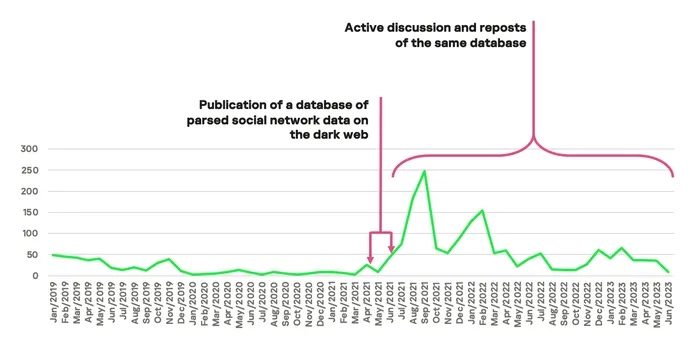

2021’de, tanınmış bir iş ağı platformu, kullanıcılarına ait olduğu iddia edilen bir dizi verinin Dark Web’de satışa sunulduğu bildirildiğinde böyle bir durumla karşılaştı. Ancak daha sonra yapılan araştırmalar, bunun bir veri ihlali değil, aslında herkesin erişebileceği kullanıcı profillerinden ve diğer web sitelerinden elde edilen verilerin bir araya toplanması olduğunu ortaya çıkardı. Bu, medyada olduğu kadar Dark Web topluluğunda da bir ilgi dalgası uyandırdı.

Ne zaman Dark Web teklifleri LinkedIn, Facebook veya X gibi popüler sosyal ağlardan sızdırılmış veritabanları sağladığını iddia etse, bunların zaten çevrimiçi olarak halka açık olan bilgileri içeren sahte sızıntılar olma olasılığı yüksektir. Bu tür veritabanları Dark Web’de yıllarca dolaşabilir, zaman zaman yeni yayınları tetikleyebilir ve hedef şirketler arasında alarma neden olabilir.

Kaspersky Digital Footprint Intelligence’a göre 2019 ile 2021 ortaları arasında Dark Web’de sosyal medya sızıntılarıyla ilgili ayda ortalama 17 paylaşım yapılırken, söz konusu vakanın meydana geldiği 2021 yazından itibaren paylaşım sayısı arttı. ayda ortalama 65’e. Ancak, bulgularımıza göre bu mesajların birçoğu aynı veri tabanının yeniden gönderileri olabilir.

Old Is Gold: Eski Veritabanlarını Yeniden Yayınlama

Eski sızıntılar, gerçek olsalar bile, sahte sızıntılar oluşturmak için de temel oluşturabilir. Eski veri sızıntıları yeniymiş gibi sunulduğunda, siber suçluların hassas bilgilere geniş çapta erişime sahip olduğu ve aktif olarak siber saldırılara karıştığı yanılsamasını yaratır. Bu taktik, potansiyel alıcılar veya yeraltı pazarlarındaki diğer suçlular arasında itibar kazanmalarına yardımcı olabilir.

Çok eski veya doğrulanmamış sızıntıların bile açığa çıktığı gölge topluluk içinde benzer durumlar sürekli olarak meydana gelir. Birkaç yıllık veriler, Dark Web forumlarına sürekli olarak yeniden yüklenir, bazen ücretsiz, bazen de ücretli olarak sunulur ve yeni bir veritabanı gibi görünür. Bu sadece itibar riskleri oluşturmakla kalmaz, aynı zamanda müşteri güvenliğini de tehlikeye atar.

Sahte Sızıntıları Azaltma: İşletmeler İçin Rehberlik

Sahte bir sızıntıyla karşılaşıldığında, kamuoyunun dikkatini çekmesi nedeniyle doğal tepki genellikle panik olur. Ancak, sahte sızıntıları derhal tespit etmek ve bunlara yanıt vermek çok önemlidir. Bir fırtınanın ortasında kalanların atması gereken ilk adımlar, saldırganlarla iletişime geçmekten kaçınmak ve bildirilen sızıntıyı kapsamlı bir şekilde araştırmaktır. Bu, kaynağı doğrulayarak, dahili verilere çapraz referans vererek ve bilgi güvenilirliğini değerlendirerek yapılabilir. Başka bir deyişle, bir şirketin saldırıyı doğrulamak ve uzlaşmak için kanıt toplaması gerekiyor.

Genel olarak, sahte sızıntılar da dahil olmak üzere büyük işletmeler için veri sızıntıları olup olmayacağı değil, ne zaman olacağı meselesidir. Bu tür önemli zorluklarla uğraşırken şeffaflık ve hazırlık çok önemlidir. Müşteriler, gazeteciler ve devlet kurumlarıyla etkileşim için önceden bir iletişim planı hazırlamak faydalıdır. Ek olarak, Dark Web’in sürekli olarak proaktif olarak izlenmesi, hem sahte hem de gerçek sızıntılarla ilgili yeni gönderilerin algılanmasına ve ayrıca kötü amaçlı etkinlikteki ani artışların izlenmesine olanak tanır. Dark Web izleme otomasyon gerektirdiğinden ve dahili ekiplerin kaynakları veya zamanı olmayabilir, bu konuda genellikle harici uzmanlar sorumludur.

Ayrıca, belirlenmiş ekipler, iletişim kanalları ve protokollerle kapsamlı olay müdahale planları geliştirmek, meydana gelmeleri durumunda bu tür vakaların derhal ele alınmasına yardımcı olur.

Veri sızıntılarının işletmeler için sürekli bir tehdit oluşturduğu bir çağda, hızlı ve proaktif eylem esastır. Şirketler, bu olayları hızlı bir şekilde belirleyip yanıtlayarak, kapsamlı soruşturmalar yürüterek, siber güvenlik uzmanlarıyla iletişim kurarak ve kolluk kuvvetleriyle işbirliği yaparak riskleri azaltabilir, itibarlarını koruyabilir ve müşteri güvenini koruyabilir.