Blogumuzdan, güvenilir bağlantılardan gelseler bile, kimlik avı kampanyalarını belirlemek ve bunlara kanmayı önlemek için bir e-posta alırken yapılması gereken “kimlik avı” ve analiz hakkında kullanıcıları ve personeli eğitmenin önemini vurguluyoruz. cofense tarafından keşfedildiği gibi LinkedIn Smart Links’i kullanın.

Akıllı Bağlantılar nasıl çalışır?

Öncelikle bu soruyu kendimize sormamız gerekiyor. Platformun herhangi bir premium kullanıcısı, ziyaretçileri ilgili web sayfalarına veya kurumsal bilgilere (bir kimlik avı sayfası gibi) göndermek için bir LinkedIn URL’sinden bir bağlantı oluşturmanıza olanak tanıyan “LinkedIn Akıllı Bağlantılar” olarak bilinen pazarlama özelliğine erişebilir. dosya).

Bu kaynağı kendi çıkarları için nasıl kullandılar?

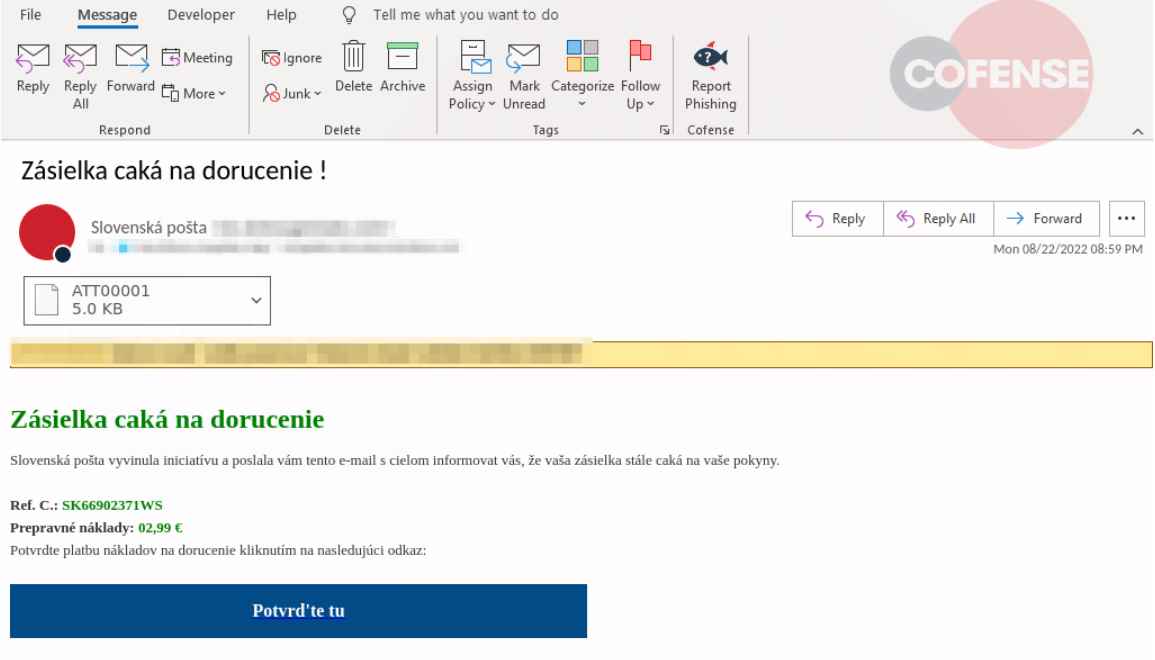

Gerçek bir LinkedIn bağlantısını kullanan siber suçlular, bu Akıllı Bağlantıları kullanarak birkaç e-posta sunucusunun güvenlik duvarlarını aşmayı başardılar. Tüm bu e-postalar doğrudan gelen kutusuna teslim edilecektir.

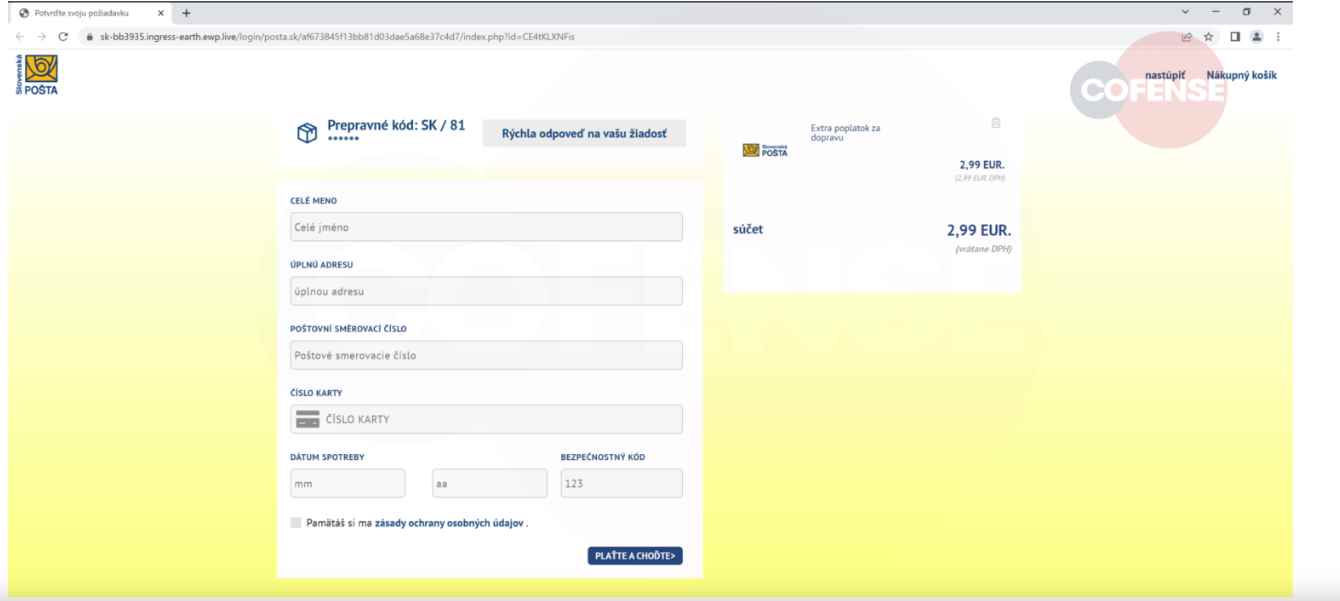

Tıpkı bir ödeme ağ geçidi gibi görünen bir web sitesi oluşturarak (Slovenská pota firmasını taklit ederek), bu güvenlik mekanizmasını aşabildiler ve teslim edilirken bir koli almaları karşılığında tüketicilerden küçük bir ödeme talep ettiler. Bu transfer, bekleyen gönderiyi “almak” isteyen kullanıcılardan kredi kartı bilgilerini toplamak amacıyla yapılacaktır.

Sonuçlar

Makalenin başında belirttiğimiz gibi, insanlara, özellikle kişisel veya finansal bilgi istediklerinde, gerçek olsun ya da olmasın, aldıkları tüm bağlantılara karşı dikkatli olmalarını hatırlatmak için bir kez daha alarmı yükseltiyoruz.

Bireylerin hala saldırılara en duyarlı hedefler olduğunu ve kimlik avı çabalarının hala meşru bir saldırı kanalı olduğunu unutmayın. Bir örnek olarak, saldırganın şirketin dahili ağına erişmek için sosyal mühendisliği kullandığı son Uber olayını düşünün.

Bilgi güvenliği uzmanı, şu anda risk altyapısı uzmanı ve araştırmacı olarak çalışmaktadır.

Risk ve kontrol süreci, güvenlik denetim desteği, iş sürekliliği tasarımı ve desteği, çalışma grubu yönetimi ve bilgi güvenliği standartları konularında 15 yıllık deneyim.