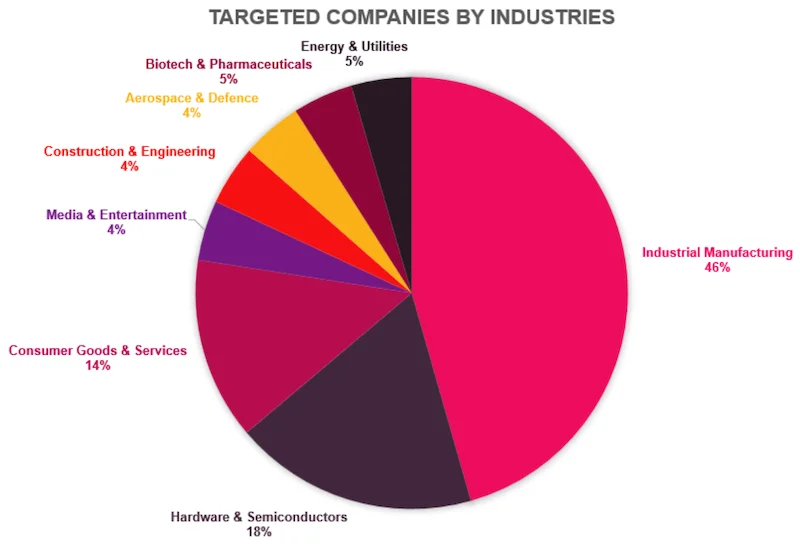

Check Point araştırmacıları, endüstriyel üretimdeki firmaları ve çeşitli tedarik zincirleri için kritik olan diğer şirketleri hedefliyor.

Kimlik avı kampanyaları (lar)

Araştırmacılar, kampanyanın finansal olarak motive olmuş tehdit aktörleri tarafından monte edildiğine inanıyor.

Amacı, bellekte yürütülecek bir PowerShell komut dosyası içeren kötü amaçlı bir fermuar arşivi sunmak ve sonuçta “Mixshell” adı verilen özel bir bellek içi implant/arka kapı sunmak için kullanmaktır. Kötü amaçlı yazılım, C2 Communications için HTTP Yedekli DNS TXT tünelini kullanır ve komutları ve dosya işlemlerini uzaktan yürütür.

Bu kampanya ile ilgili en ilginç şey, kurban kuruluşlarındaki çalışanları e -postaya güvenmeye ve kötü amaçlı zip dosyasını indirmeye ve çalıştırmaya ikna etmeye yatırıldı.

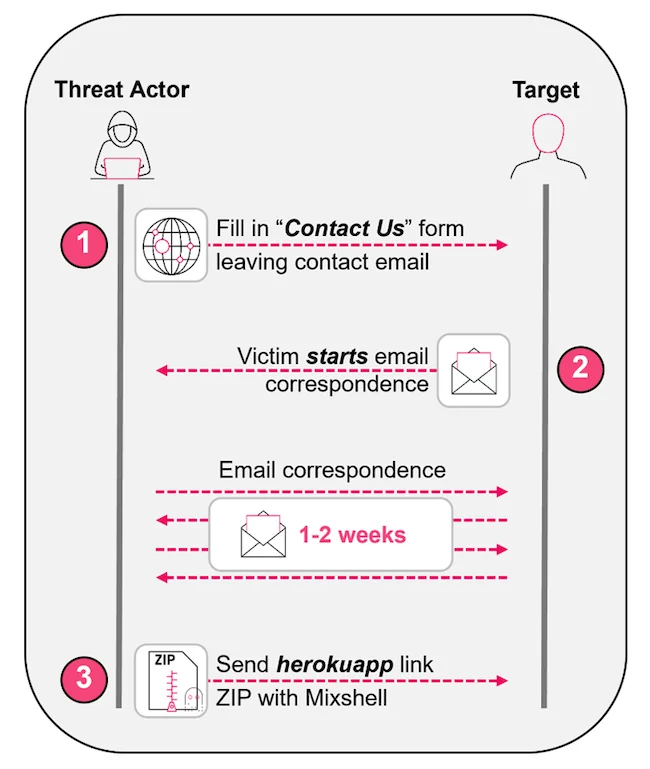

Saldırganlar, hedef şirketlerin web sitesinde bulunan “bize ulaşın” formu aracılığıyla onlara ulaştı, böylece kurbanları e-posta yazışmalarını başlatmaya ve itibar tabanlı e-posta filtrelerini otomatik olarak atlamaya yöneldi.

Araştırmacılar, “Saldırganlar, günlerce veya haftalara güvenilir, profesyonel konuşmalara yatırım yapıyor, bu da kurbanın bir gizlilik anlaşması (NDA) imzalamasını talep ediyorlar” dedi. (NDA belgesi bir cazibe ve bir tuzak belgesi olarak kullanılabilir.)

“Tehdit aktörleri tarafından e-posta iletişimini başlatmak için kullanılan alanlar, güvenilirlik ve meşruiyet için dikkatle seçilmiş gibi görünüyor. Bu alanların çoğu ABD merkezli şirketlere kayıtlı LLC’lerin isimleriyle eşleşiyor ve bazı durumlarda daha önce meşru işletmelere ait olabilir.”

Bu alanlar başlangıçta beş yıldan fazla bir süre önce kaydedildi. Açık itibarları ve meşru iş geçmişleri, saldırganların hem güvenlik filtrelerini hem de potansiyel kurbanları kandırmasına yardımcı oldu.

Saldırganlar alıcıları nasıl kandırır (Kaynak: Kontrol Noktası Araştırması)

Saldırganlar, hedeflerin güvenini kazanmayı başardıklarını hissettiklerinde, kötü amaçlı dosyayı bir alt alandan indirmelerini istediler. Herokuapp.com.

Araştırmacılar ayrıca aynı kampanyayla ilişkili daha yeni kimlik avı e-postaları dalgasını tespit ettiler: “Bize İletişim” formuyla ulaşmak yerine, saldırganlar doğrudan çalışanlara e-posta gönderiyor ve AI güdümlü operasyonel değişikliklerin uygulanmasına yardımcı olmak için kuruluşla birlikte çalıştıklarını iddia ediyorlar.

“E -posta, dahili bir girişim olarak konumlandırılmış ve alıcıdan yapay zekanın ekibinin iş akışlarını nasıl etkileyebileceğine dair kısa bir anketi gözden geçirmesini isteyen bir ‘AI etki değerlendirmesi’ olarak konumlandırılmıştır. Saldırganın, şirketin liderliğinin, görüşmelerinin katılımcılarının katılımcılarını etkileyeceğini ima ettiğini ima ettiğini belirtmektedir.”

Bu kampanya hala ilk aşamada, bu nedenle araştırmacılar kötü amaçlı yükün (kullanılacak) aynı olduğunu doğrulayamıyorlardı.

Kurbanlar

Saldırganlar, çoğunlukla ABD’de, ancak birden fazla sektördeki kuruluşları hedef aldı.

Çoğunlukla işletme düzeyinde şirketlere ulaştılar, ancak küçük ve orta (SMB) şirketleri de hedeflendi.

Araştırmacılar, “Mağdur (çok haftalık konuşmalar) ile uzun vadeli katılım, saldırganın şirket büyüklüğünden bağımsız olarak ilişkiyi geliştirmek için zaman ayırmaya istekli olduğunu, muhtemelen çabalarını algılanan değere veya uzlaşma kolaylığına göre uyarladığını gösteriyor” dedi.

“Bu kampanyadaki belirlenen hedeflerin% 80’inden fazlası, açık bir coğrafi konsantrasyonun altını çizen Amerika Birleşik Devletleri’ne dayanırken, aynı zamanda Singapur, Japonya ve İsviçre’deki şirketler hedeflendi. Genel olarak, gözlemlenen katılım modelleri altyapı, iletişim tarzı ve ilk erişim noktaları konusunda ABD merkezli idi.”

En son ihlalleri, güvenlik açıklarını ve siber güvenlik tehditlerini asla kaçırmak için Breaking News e-posta uyarımıza abone olun. BURADA Abone Olun!