Kendi kendini imha eden mesaj hizmetini taklit eden web siteleri kuran bir siber suçlu privnote.com Geçtiğimiz günlerde bir yazılım şirketini dava etmekle tehdit ettiklerinde yanlışlıkla operasyonlarının kapsamını ortaya çıkardılar. Açıklama, gerçek Privnote gibi davranan ve görünen, kimlik avı sitelerinden oluşan karlı bir ağı ortaya çıkardı; ancak kripto para birimi adreslerini içeren tüm mesajlar, dolandırıcılar tarafından kontrol edilen farklı bir ödeme adresini içerecek şekilde otomatik olarak değiştirilecek.

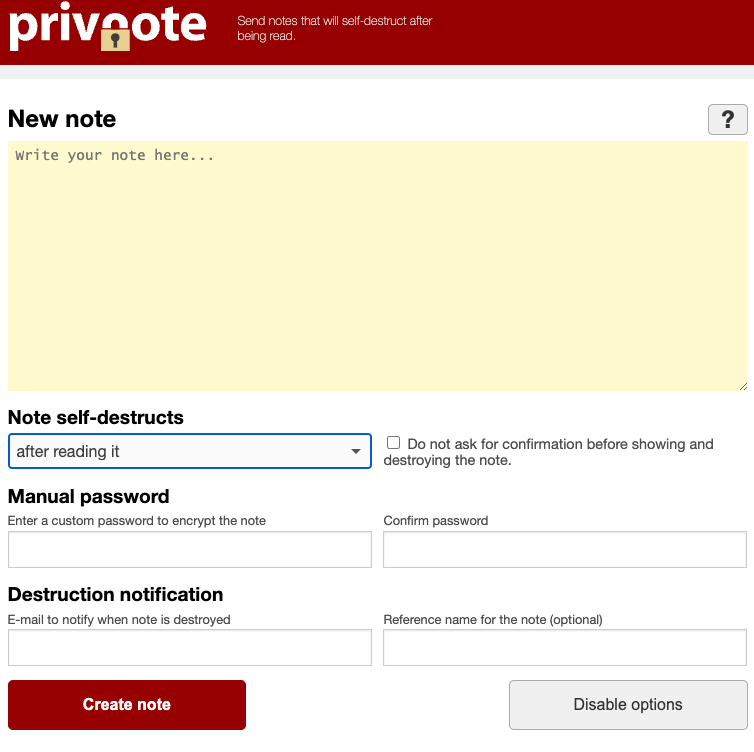

Gerçek Privnote, privnote.com'da.

2008'de piyasaya sürülen privnote.com, her mesajı şifreleyen ve böylece Privnote'un bile içeriğini okuyamadığı teknolojiyi kullanıyor. Ve mesaj göndermiyor veya almıyor. Bir mesaj oluşturmak yalnızca bir bağlantı oluşturur. Bu bağlantıya tıklandığında veya ziyaret edildiğinde hizmet, mesajın okunduktan sonra tamamen kaybolacağı konusunda uyarıda bulunuyor.

Privnote'un kullanım kolaylığı ve kripto para meraklıları arasındaki popülaritesi, onu aşağı yukarı reklamı yapıldığı gibi çalışan Privnote klonları kuran, aynı zamanda kripto cüzdanları içeren bir not oluşturulduğunda kendi kripto para birimi ödeme adreslerini sessizce enjekte eden kimlik avcılarının daimi hedefi haline getirdi.

Geçen ay yeni bir kullanıcı GitHub adlandırılmış fory66399 “sorunlar” sayfasından şikayette bulundum MetaMaskEthereum blockchain ile etkileşimde bulunmak için kullanılan bir yazılım kripto para cüzdanı. Fory66399, web sitelerinin ısrarla — özel not[.]ortak — MetaMask'ın “eth-phishing-detect” listesi tarafından yanlışlıkla kötü amaçlı olarak işaretleniyordu.

“Bir siteyi dürüst olmayan bir şekilde engelleme listesine eklemek, itibarını zedelemek, ayrıca moderasyon departmanını dikkate almamak ve cevapları dikkate almamak nedeniyle bir avukata dava açtık!” fory66399 tehdit edildi. “Delil gösterin yoksa tazminat talep edeceğim!”

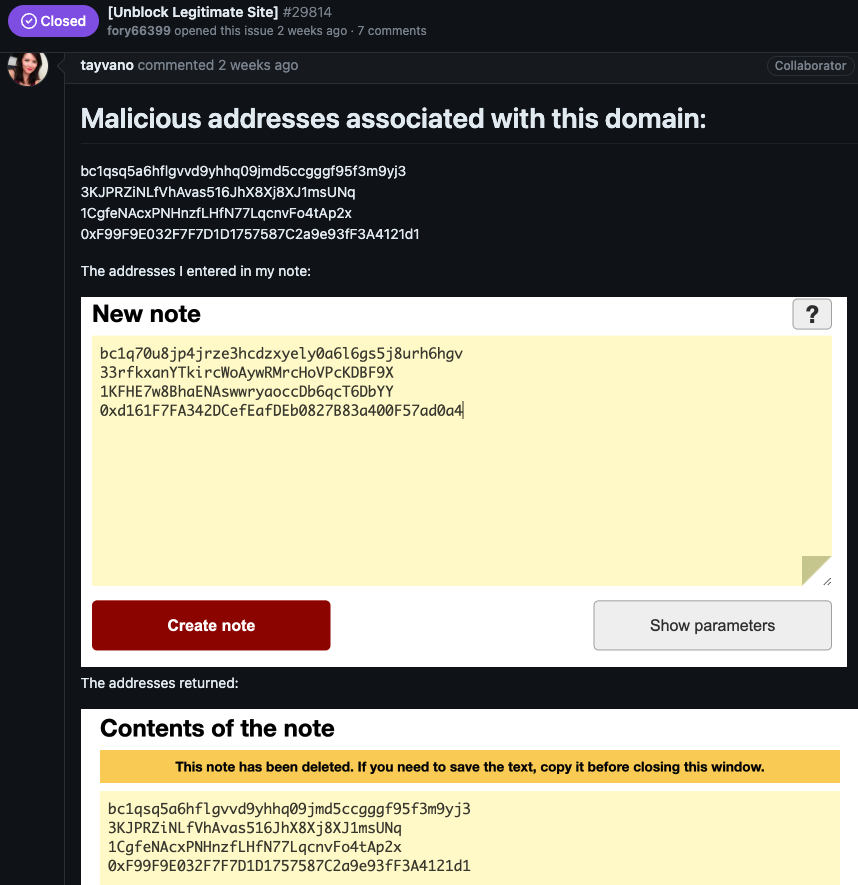

MetaMask'ın baş ürün yöneticisi Taylor Monahan privnote'un birkaç ekran görüntüsünü yayınlayarak yanıt verdi[.]Co., sitenin gerçekten de herhangi bir kripto para birimi adresini değiştirdiğini gösteriyor.

Davalarının bir kopyasını nereye gönderebilecekleri söylendikten sonra Fory66399 telaşlanmış gibi göründü ve başka ilginç alan adlarından bahsetmeye başladı:

Bana başka bir siteden ekran görüntüleri gönderdin! O kırmızı!!!!

Tornote.io web sitesinin tamamen farklı bir rengi var

Privatenote,io web sitesinin de farklı bir rengi var! Sorun nedir?????

Özel not için DomainTools.com'da bir arama[.]io, uzun yıllar boyunca iki isme kayıtlı olduğunu gösteriyor; Andrey Sokol Moskova'dan ve Aleksandr Ermakov Kiev'den. Bunların kimlik avı yapanların gerçek isimleri olduğuna dair bir gösterge yok ancak isimler, 2020'den bu yana Privnote'u hedef alan diğer siteleri işaret etmede faydalı.

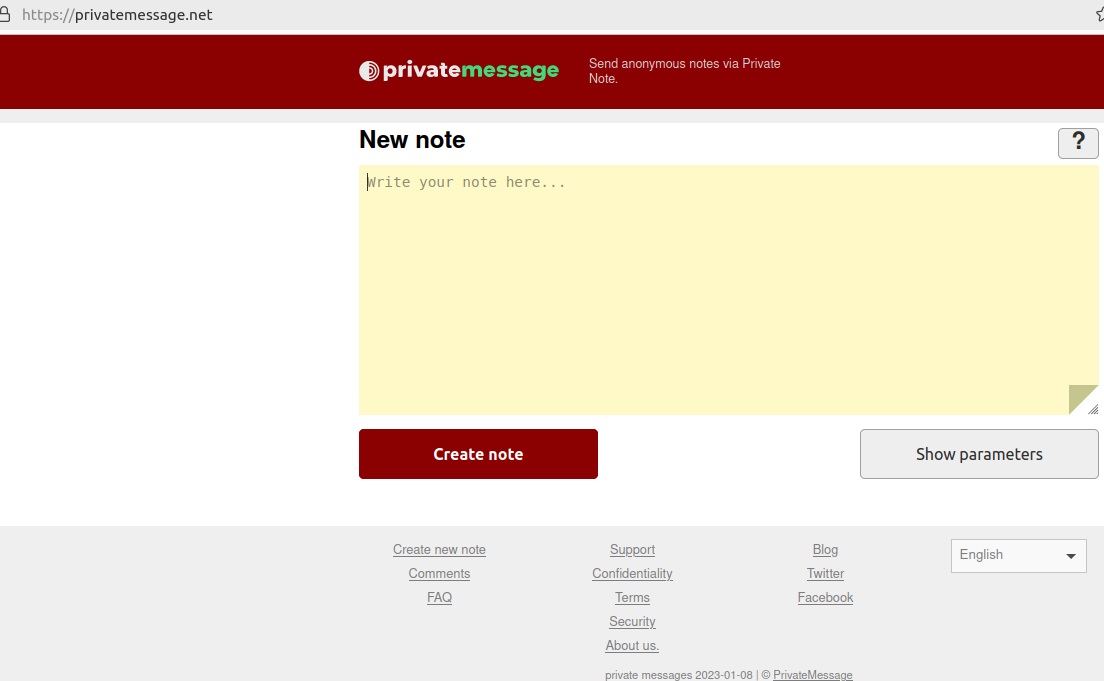

DomainTools, Alexandr Ermakov'a kayıtlı diğer alan adlarının şunları içerdiğini söylüyor ilk not[.]iletişim, Özel mesaj[.]açık, özel not[.]ioVe kasırga[.]io.

Kimlik avı etki alanı Privatemessage dot net'in ekran görüntüsü.

Pirvnota için kayıt kayıtları[.]com bir noktada Andrey Sokol'dan “BPW” tescil ettiren kuruluş olarak ve “Tambov bölgesi” Kayıt yaptıranın eyalet/il alanında. DomainTools'ta bu terimlerin her ikisini de içeren alanlar arandığında ortaya çıkıyor pir notu[.]iletişim.

Pirwnote ile aynı İnternet adresine telefon eden diğer Privnote kimlik avı alanları[.]com dahil özel düğüm[.]iletişim, özel[.]iletişimVe yeniden doğacaksın[.]iletişim. Pir notu[.]com şu anda Çinli üretici Hikvision tarafından üretilen güvenlik kameralarını Hong Kong merkezli bir internet adresi üzerinden satıyor.

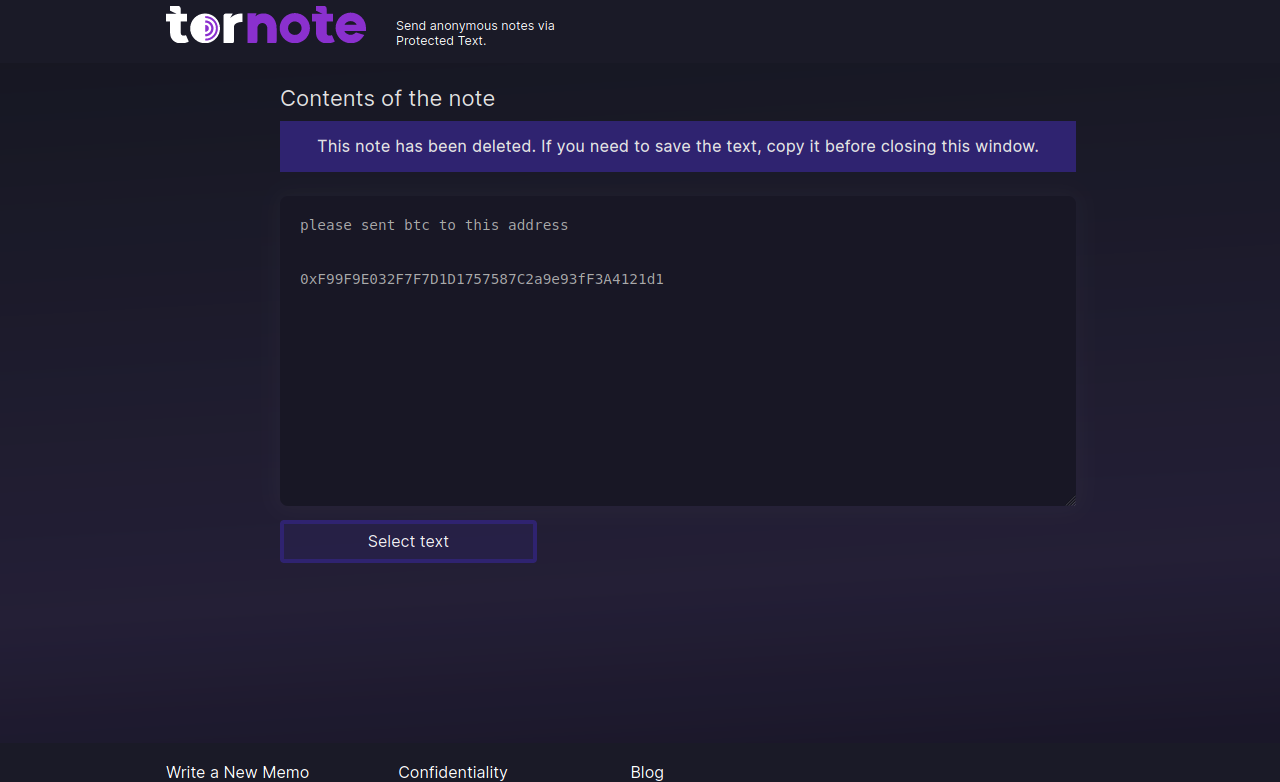

Görünüşe göre birisi kasırga yapmak için çok çaba harcamış[.]io meşru bir web sitesi gibi görünüyor. Örneğin Medium'daki bu hesap, geçen yıl Tornote'un güvenli, kendi kendini yok eden bir mesajlaşma hizmeti olduğunu öven bir düzineden fazla blog yazısı yazdı. Ancak testler tornoteyi gösteriyor[.]io ayrıca mesajlardaki kripto para birimi adreslerini kendi ödeme adresleriyle değiştirecektir.

Bu kötü amaçlı not siteleri, kimlik avı alanlarının “özel not” arama sonuçlarında belirgin bir şekilde görünmesini sağlamak için arama motoru sonuçlarıyla oynayarak ziyaretçilerin ilgisini çeker. Google'da “özel not” araması şu anda tornote sonucunu döndürüyor[.]Beşinci sonuç olarak io. Bu ağa bağlı diğer kimlik avı siteleri gibi Tornote da yaklaşık 5 gün boyunca aynı kripto para birimi adreslerini kullanacak ve ardından yeni ödeme adreslerini dönüşümlü olarak kullanacak.

Tornote, test notuna girilen kripto para adresini, kimlik avcıları tarafından kontrol edilen bu adresle değiştirdi.

Tornote, 2023 yılı boyunca Rus sağlayıcı DDoS-Guard ile İnternet adresinde barındırıldı. 186.2.163[.]216. Bu adrese bağlı pasif DNS kayıtlarının incelenmesi, tornote'ye ayrılmış alt alanların dışında[.]io, bu adresteki diğer ana alan adı hkleaks[.]ml.

Ağustos 2019'da, “HKLEAKS” adlı bir dizi web sitesi ve sosyal medya kanalı, Hong Kong'daki demokrasi yanlısı aktivistlerin kimliklerini ve kişisel bilgilerini karalamaya başladı. Bir rapora göre (PDF) Vatandaş Laboratuvarıhkleaks[.]ml, faillerin ifşa edilenlerin listesini genişletmeye başlamasıyla ortaya çıkan ikinci alan oldu.

HKleaks, The Wayback Machine tarafından indekslendiği şekliyle.

Adres 186.2.163[.]216 aynı zamanda web sitesine de ev sahipliği yapıyor paslandırıcı[.]bilgiRusya'nın 2022'nin başlarında Ukrayna'yı işgal etmesinden sonra kurulan ve Rusların Ukrayna davasına yardımcı olduğu düşünülen doxed bir web sitesi.

Rustraitor'un archive.org kopyası.

DomainTools, kayıt kayıtlarında konum olarak “BPW” kuruluş adını ve “Tambov Bölgesi”ni içeren 1.000'den fazla başka alan adı bulunduğunu gösteriyor. Bu alan adlarının neredeyse tamamı iki kayıt şirketinden biri aracılığıyla kaydedildi: Hong Kong merkezli Nicenik ve Singapur merkezli WebCC — ve neredeyse tamamı kimlik avı veya hap spam'iyle ilgili görünüyor.

Genel temaya uygun olarak, bu kimlik avı etki alanları, Brian's Club da dahil olmak üzere yeraltı siber suç yeraltındaki en yoğun mağazalardan bazılarının kullanıcı adlarını ve şifrelerini çalmaya odaklanmış görünüyor. Kimlik avı yapılan tüm sitelerin ortak noktası nedir? Hepsi sanal para birimleriyle ödeme kabul ediyor.

Görünüşe göre MetaMask'tan Monahan, bu kimlik avı yapanları el koymaya zorlayarak doğru kararı vermiş: Bu DDoS-Guard adresindeki web siteleri arasında birden fazla MetaMask kimlik avı alanı var: metarrnask[.]iletişim, metre çubuğu[.]iletişimVe rnet maskesi[.]iletişim.

Bu özel not kimlik avı siteleri ne kadar karlı? Saldırganların privnote aracılığıyla aktarılan notlara aktardığı dört kötü amaçlı kripto para birimi ödeme adresinin incelenmesi[.]co (Monahan'ın yukarıdaki ekran görüntüsünde gösterildiği gibi), 15 Mart ile 19 Mart 2024 arasında bu adreslerin yaklaşık 18.000 dolarlık kripto para birimi alıp aktardığını gösteriyor. Ve bu onların kimlik avı web sitelerinden sadece biri.