Microsoft, Rusya’nın Federal Güvenlik Servisi’ne (FSB) bağlı bir siber-ihale grubunun Moskova’daki diplomatik görevleri yerel İnternet servis sağlayıcılarını kullanarak hedeflediği konusunda uyarıyor.

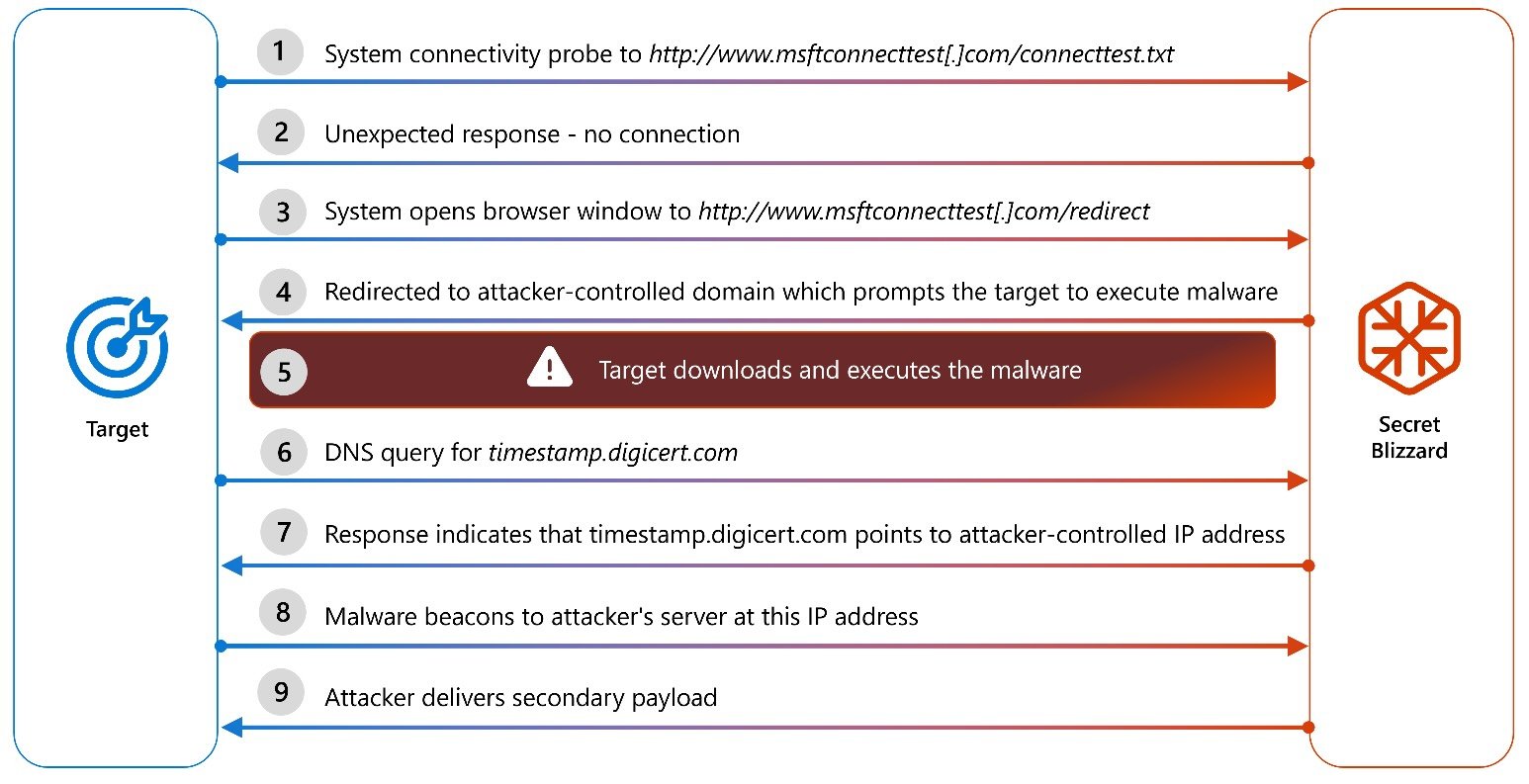

Microsoft tarafından Secret Blizzard (Turla, Water Bug ve Venom Bear olarak da bilinir) olarak izlenen hack grubunun, diplomatik görev sistemlerini özel Apolloshadow kötü amaçlı çalışmalarla enfekte etmek için internet servis sağlayıcısı (ISS) seviyesindeki ortadaki düşman (AITM) pozisyonundan yararlandığı gözlenmiştir.

Bunu yapmak için, hedefleri esir portallara yönlendirirler, onları Kaspersky Antivirus yükleyicisi olarak gizlenmiş bir kötü amaçlı yazılım yükünü indirmeye ve yürütmeye yönlendirirler.

Bir kez konuşlandırıldıktan sonra, Apolloshadow, Kaspersky anti-virüsü olarak gizlenmiş güvenilir bir kök sertifikası yükler, bu da tehlikeye atılan cihazların kötü niyetli web sitelerini meşru olarak tanımasına yardımcı olur ve tehdit aktörlerinin diplomatik sistemlere sızdıktan sonra istihbarat toplantısı için uzun vadeli erişimi sürdürmesine izin verir.

Microsoft, “Microsoft, Secret Blizzard’ın ISS düzeyinde casusluk yapma yeteneğini ilk kez onaylayabilir, yani yerel internet sağlayıcılarını kullanan diplomatik personel ve Rusya’daki telekomünikasyonlar, Secret Blizzard’ın bu hizmetlerdeki AITM pozisyonunun hedefi olma riski yüksektir.” Dedi.

Diyerek şöyle devam etti: “En az 2024’ten beri devam eden bu kampanya, Moskova’da faaliyet gösteren yabancı elçilikler, diplomatik kuruluşlar ve özellikle yerel internet sağlayıcılarına güvenen kuruluşlar için yüksek risk oluşturmaktadır.”

Microsoft, Şubat 2025’teki saldırıları ilk tespit ederken, şirket bu siber ihale kampanyasının en az 2024’ten beri aktif olduğuna inanıyor.

Gizli Blizzard bilgisayar korsanları, büyük ölçekli AITM kampanyalarını gerçekleştirmek için Operasyonel Araştırma Etkinlikleri Sistemi (SORM) dahil olmak üzere Rusya’nın yerel müdahale sistemlerinden de yararlanıyor.

Yüksek profilli hedeflere odaklanan alışılmadık siberler

Turla, en az 1996’dan beri 100’den fazla ülkede büyükelçilikleri, hükümetleri ve araştırma tesislerini hedefleyen siber ihale ve bilgi hırsızlığı kampanyalarını düzenlemektedir.

İki yıl önce CISA, grubu Rusya’nın Federal Güvenlik Servisi’nin (FSB) 16’sına ve daha sonra beş göz siber güvenliği ve istihbarat ajanslarını içeren ortak bir eylemde çekilen yılan siber-ihale kötü amaçlı yazılımlarla enfekte olmuş bir bilgisayar ağına ve eşler arası (P2P) bir bilgisayar ağına bağladı.

Bu Rus devlet destekli bilgisayar korsanları aynı zamanda ABD Merkez Komutanlığı, NASA, Pentagon, Birden Fazla Doğu Avrupa Dışişleri Bakanlıkları, Fin Dışişleri Bakanlığı ve AB hükümetleri ve elçiliklerini hedefleyen saldırıların arkasındaki temel şüphelilerdir.

Bu tehdit grubu, Britney Spears’ın Instagram fotoğraflarıyla ilgili yorumlar ve kendi API’leriyle arka kapı truva atlarının kullanımı yoluyla kötü amaçlı yazılımların kontrolü de dahil olmak üzere alışılmadık taktikleri ile bilinir.

Turla ayrıca, savunucuları İran devlet hacker’larına saldırılarını ilişkilendirmeleri için yanıltıcı ve aldatmak için kendi kampanyalarında İran Apt Oilrig’in kaçırılan altyapısını ve kötü amaçlı yazılımlarını kullandı.

Son zamanlarda, Starlink aracılığıyla bağlı Ukrayna askeri cihazlarını hedeflemek için Pakistan tehdit oyuncusu Storm-0156’nın altyapısını da ele geçirdi.

CISOS, tahta alım almanın bulut güvenliğinin iş değerini nasıl yönlendirdiğine dair net ve stratejik bir bakışla başladığını biliyor.

Bu ücretsiz, düzenlenebilir yönetim kurulu raporu güvertesi, güvenlik liderlerinin risk, etki ve öncelikleri açık iş açısından sunmalarına yardımcı olur. Güvenlik güncellemelerini anlamlı konuşmalara dönüştürün ve toplantı odasında daha hızlı karar verme.