Devlet destekli siber tehdit grubu BlueAlpha, en az 2014’ten beri faaliyet gösteriyor ve GammaDrop kötü amaçlı yazılımını yerleştirmek için Cloudflare Tünellerinden yararlanacak şekilde kötü amaçlı yazılım dağıtım sistemini yakın zamanda yükseltti.

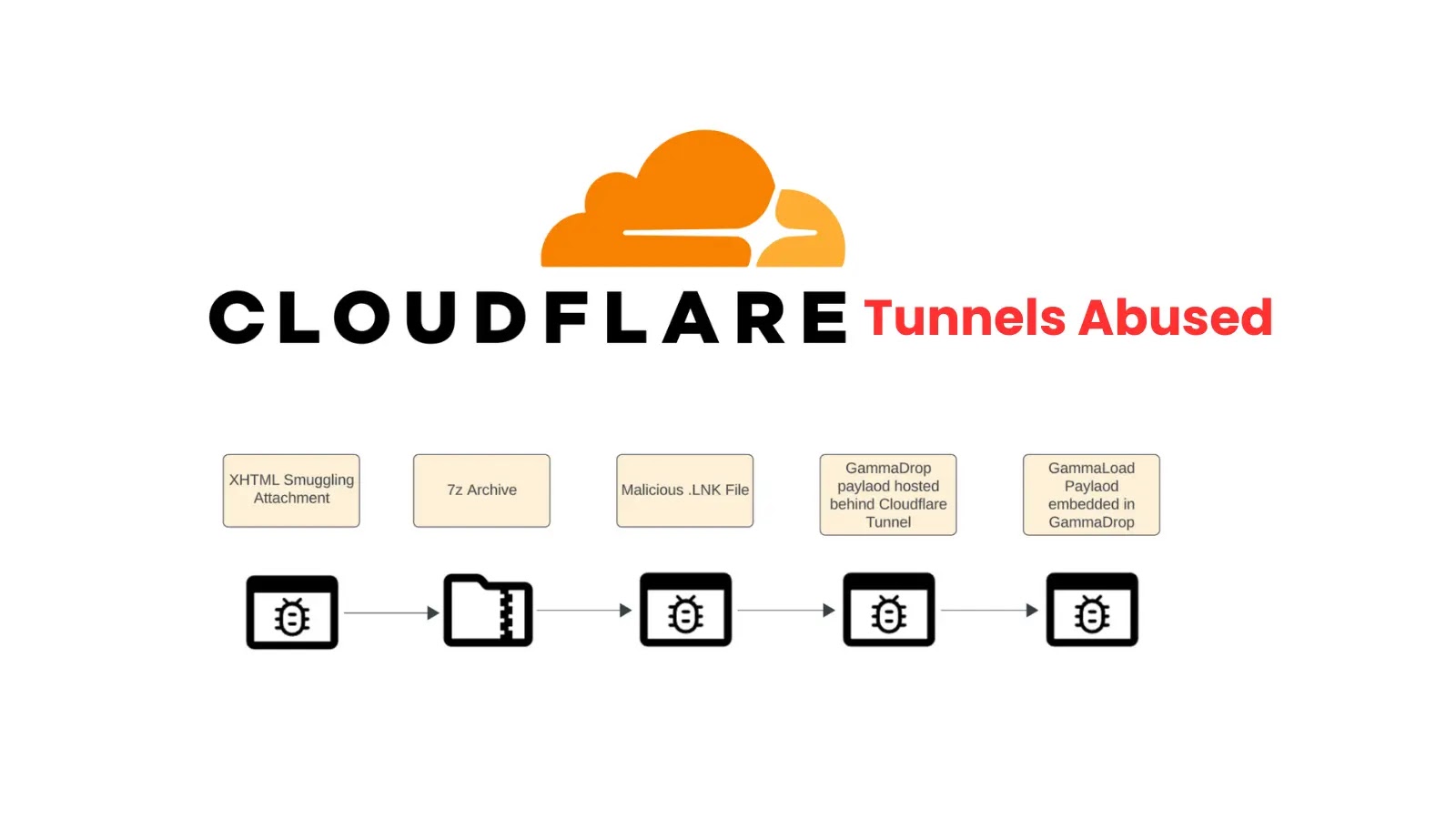

BlueAlpha’nın, GammaDrop ve GammaLoad kötü amaçlı yazılım türlerini çalıştıran kötü amaçlı HTML kaçakçılığı dosyalarını dağıtmak için hedef odaklı kimlik avı kullandığı gözlemlendi.

HTML kaçakçılığı, kötü amaçlı yazılımların HTML eklerine gömülü JavaScript aracılığıyla iletilmesine olanak tanır. BlueAlpha, tespit edilmekten kaçınmak için ince değişiklikler yaparak bu tekniği geliştirdi.

BlueAlpha’nın GammaLoad komuta ve kontrol (C2) altyapısında hızla değişen bir alan adı sistemi (DNS) kullanması, izlemeyi karmaşık hale getiriyor ve güvenliği ihlal edilmiş ağlara erişimi sürdürmede iletişimi kesintiye uğratıyor.

Araçlarda ve altyapıda nispeten küçük değişikliklerle bu kampanya, en azından 2024’ün başlarından beri yürütülüyor ve tekniklerini, taktiklerini ve prosedürlerini (TTP’ler) büyük ölçüde koruyor.

API güvenlik açığı ve Sızma Testi için En İyi Uygulamalar Konulu Ücretsiz Web Semineri: Ücretsiz Kayıt

BlueAlpha, Cloudflare Tünel Hizmetini Kötüye Kullanıyor

Cloudflare, tünel hizmetini TryCloudflare aracı aracılığıyla ücretsiz olarak sağlar. Herkes, rastgele oluşturulmuş bir trycloudflare.com alt etki alanını kullanarak bir tünel oluşturmak için aracı kullanabilir ve bu alt etki alanına yapılan tüm sorgular, Cloudflare ağı aracılığıyla o ana bilgisayardaki web sunucusuna proxy olarak aktarılacaktır.

BlueAlpha bunu, GammaDrop’u sunmak için kullanılan hazırlama altyapısını gizlemek için kullanıyor. Recorded Future’ın raporuna göre “BlueAlpha, GammaDrop hazırlama altyapısının bir parçası olarak Cloudflare Tünellerinden yararlandı ve geleneksel ağ algılama mekanizmalarından etkili bir şekilde kaçmasına ve faaliyetlerini tanımlama ve engelleme çabalarını daha da karmaşık hale getirmesine olanak sağladı.” Insikt Group, Siber Güvenlik Haberleri ile paylaştı.

BlueAlpha tarafından kullanılan kötü amaçlı yazılım paketi, kampanyaları için çok önemlidir:

Gama Damlası: Kalıcılığı garanti ederken GammaLoad’u diske yazan bir damlalık görevi görür.

GamaYükü: C2’sine işaret verebilen ve ek kötü amaçlı yazılım çalıştırabilen özel bir yükleyici.

GammaLoad, BlueAlpha’nın en az Ekim 2023’ten beri sunduğu özel bir VBScript kötü amaçlı yazılımıdır. Kimlik bilgisi hırsızlığına, veri sızmasına ve hedeflenen ağlara kalıcı erişime olanak tanır.

Araştırmacılara göre BlueAlpha, büyük miktarda önemsiz kod ve rastgele değişken adları gibi şaşırtma taktiklerini kullanarak araştırmayı karmaşık hale getiriyor.

BlueAlpha, Rusya Federal Güvenlik Servisi’nin (FSB) yönetimi altında faaliyet gösteren, devlet destekli bir siber tehdit kuruluşudur. Daha önce bildirilen Gamaredon, Shuckworm, Hive0051 ve UNC530 gruplarıyla örtüşüyor.

BlueAlpha, en az 2014’ten bu yana, sürekli hedef odaklı kimlik avı saldırılarıyla Ukraynalı işletmeleri hedef alarak özel kötü amaçlı yazılımları aktif olarak dağıtıyor.

Azaltma

- HTML kaçakçılığını incelemek ve önlemek için araçlar uygulayın. Hata durumunda gibi şüpheli HTML olaylarını içeren ekler işaretlenmelidir.

- Güvenilmeyen .lnk dosyalarının ve mshta.exe dosyasının kötü amaçlı kullanımını önlemek için uygulama kontrol kurallarını uygulamaya koyun.

- Trycloudflare.com alt alan adlarına yönelik yetkisiz DNS-over-HTTPS (DoH) bağlantılarını ve sorgularını tanımlamak için kurallar oluşturun.

Bu karmaşık tehditlerden kaçınmak için kuruluşların dikkatli olmaları ve en yeni tespit ve müdahale yeteneklerine yatırım yapmaları gerekmektedir.

Analyse Real-World Malware & Phishing Attacks With ANY.RUN - Get up to 3 Free Licenses