QBot kötü amaçlı yazılımının operatörleri, kötü amaçlı yükü virüslü bilgisayarlara yandan yüklemek için Windows Hesaplayıcı’yı kullanıyor.

DLL yandan yükleme, Windows’ta Dinamik Bağlantı Kitaplıklarının (DLL’ler) nasıl işlendiğinden yararlanan yaygın bir saldırı yöntemidir. Meşru bir DLL’yi yanıltmak ve onu meşru olan yerine işletim sisteminin yüklediği bir klasöre yerleştirmekten ibarettir.

Qakbot olarak da bilinen QBot, bankacılık truva atı olarak başlayan ancak kötü amaçlı yazılım düşürücüye dönüşen ve saldırının ilk aşamalarında fidye yazılımı çeteleri tarafından Kobalt Strike işaretlerini düşürmek için kullanılan bir Windows kötü amaçlı yazılım türüdür.

Güvenlik araştırmacısı ProxyLife yakın zamanda keşfetti Qakbot, Windows 7 Calculator uygulamasını en az 11 Temmuz’dan beri DLL yandan yükleme saldırıları için kötüye kullanıyor. Bu yöntem, kötü amaçlı spam kampanyalarında kullanılmaya devam ediyor.

#Qakbot – obama200 – html > .zip > .iso > .lnk > calc.exe > .dll > .dll

T1574 – DLL Arama Sırası Ele Geçirme

cmd.exe /q /c calc.exe

regsvr32 /s C:\Users\User\AppData\Local\Temp\WindowsCodecs.dll

regsvr32.exe 102755.dllhttps://t.co/2Vgg6cuRFh

IOC’lerhttps://t.co/e7hkNW8eQu pic.twitter.com/sCH1xagkyR

– proxylife (@pr0xylife) 11 Temmuz 2022

Yeni QBot enfeksiyon zinciri

ProxyLife ve Cyble’daki araştırmacılar, savunucuların bu tehdide karşı korunmalarına yardımcı olmak için en son QBot enfeksiyon zincirini belgeledi.

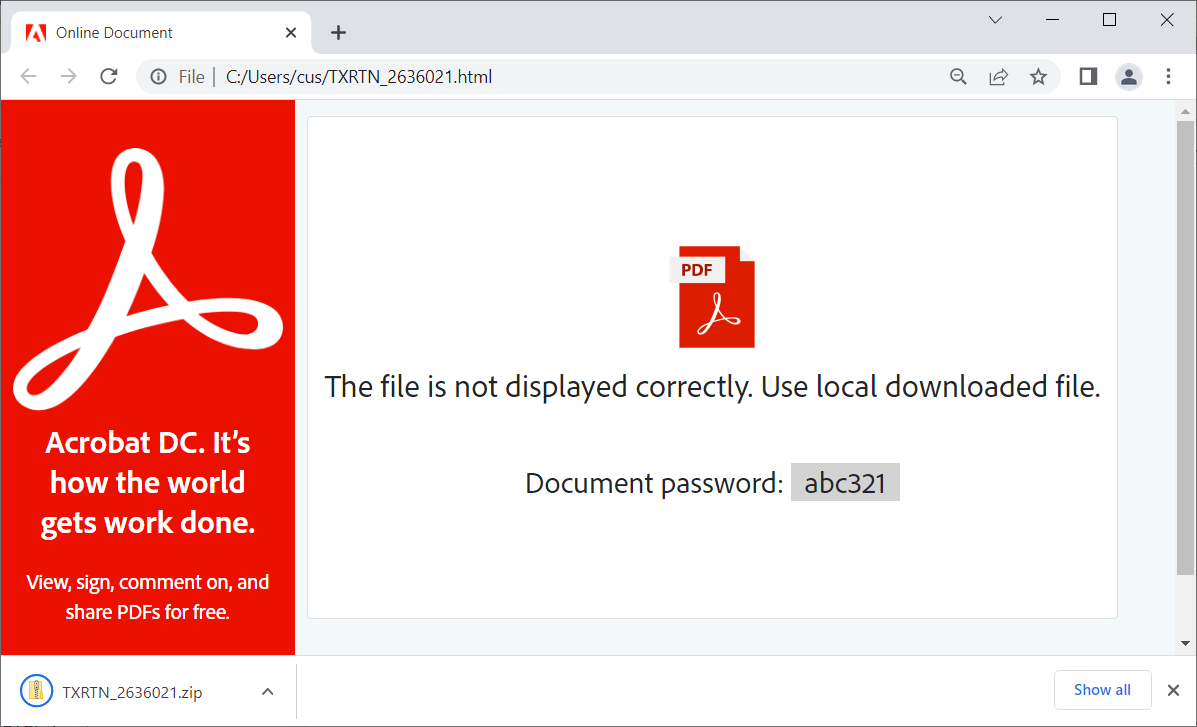

En son kampanyada kullanılan e-postalar, içinde ISO dosyası bulunan parola korumalı bir ZIP arşivini indiren bir HTML dosyası eki taşır.

ZIP dosyasını açma parolası HTML dosyasında gösterilir ve arşivi kilitlemenin nedeni antivirüs algılamasından kaçınmaktır.

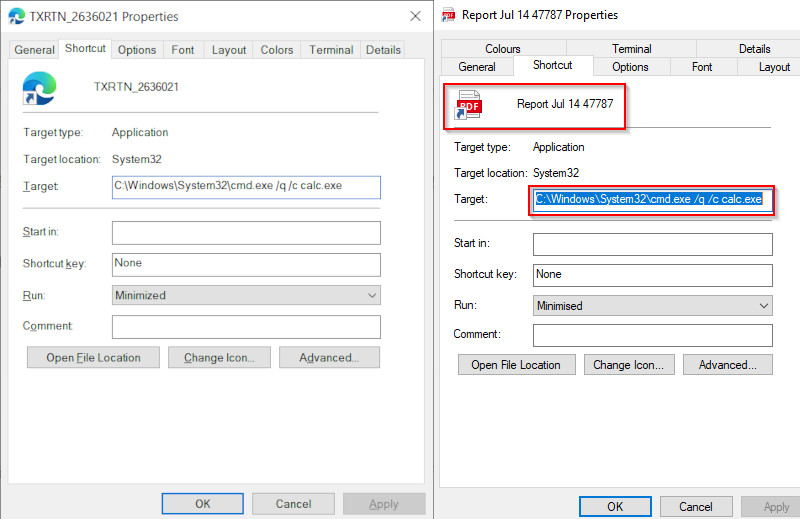

ISO bir .LNK dosyası içerir, bir kopyası ‘kals.exe’ (Windows Hesap Makinesi) ve iki DLL dosyası, yani WindowsCodecs.dll ve adlı bir yük 7533.dll.

.png)

Kullanıcı ISO dosyasını bağladığında, yalnızca önemli bilgileri içeren bir PDF veya Microsoft Edge tarayıcısıyla açılan bir dosya gibi görünmek için maskelenmiş .LNK dosyasını görüntüler.

Ancak kısayol, dosyalar için özellikler iletişim kutusunda görüldüğü gibi Windows’taki Hesap Makinesi uygulamasına işaret eder.

Kısayolu tıklatmak, Komut İstemi aracılığıyla Calc.exe’yi çalıştırarak enfeksiyonu tetikler.

Yüklendiğinde, Windows 7 Hesap Makinesi yasal WindowsCodecs DLL dosyasını otomatik olarak arar ve yüklemeye çalışır. Ancak, belirli sabit kodlanmış yollarda DLL’yi kontrol etmez ve Calc.exe yürütülebilir dosyasıyla aynı klasöre yerleştirilmişse aynı ada sahip herhangi bir DLL dosyasını yükler.

Tehdit aktörleri, diğerini başlatan kendi kötü amaçlı WindowsCodecs.dll dosyasını oluşturarak bu kusurdan yararlanır. [numbered].dll QBot kötü amaçlı yazılımı olan dosya.

QBot’u Windows Hesap Makinesi gibi güvenilir bir program aracılığıyla yükleyerek, bazı güvenlik yazılımları yüklendiğinde kötü amaçlı yazılımı algılamayabilir ve tehdit aktörlerinin algılamadan kaçmasına izin verebilir.

Bu DLL yan yükleme hatasının artık Windows 10 Calc.exe ve sonraki sürümlerde çalışmadığına dikkat edilmelidir, bu nedenle tehdit aktörleri Windows 7 sürümünü paketler.

QBot, on yıldan fazla bir süredir varlığını sürdürüyor ve kökenleri 2009 yılına kadar uzanıyor. [1, 2, 3, 4]. Bunu sunan kampanyalar sık olmasa da, geçmişte Emotet botnet tarafından fidye yazılımı yüklerini düşürmek için dağıtıldığı gözlemlendi.

QBot’un sunduğu fidye yazılımı aileleri arasında RansomExx, Maze, ProLock ve Egregor bulunur. Daha yakın zamanlarda, kötü amaçlı yazılım Black Basta fidye yazılımını düşürdü.