YORUM

Waterfall Security Solutions, ICS Strive ile işbirliği içinde yakın zamanda “2024 Tehdit Raporu.” Kötü haber şu ki, 2023’te 500’den fazla fiziksel operasyonu çökerten 68 siber saldırı gerçekleşti. İyi haber ise (bir nevi) bu saldırının bir önceki yıla göre yalnızca %19 daha fazla olduğu. Neler oluyor? Fidye yazılımı Fiziksel sonuçları olan saldırılar biraz azaldı, hacktivist saldırılar sabit ve diğer her şey artıyor Raporun yazarları, %19’luk artışın büyük olasılıkla bir sapma olduğu ve önümüzdeki dönemde %90 ila %100’e yakın bir artış göreceğimiz sonucuna varıyor. 2024.

Ayrıntılar

Waterfall’ın operasyonel teknoloji (OT) güvenlik tehdidi raporu sektördeki en ihtiyatlı rapordur; yalnızca bina otomasyonu, ağır sanayi, üretim ve kritik endüstriyel altyapılarda fiziksel sonuçlara neden olan kasıtlı siber saldırıları izler. kamu kayıtlarında. Yani, hiçbir özel veya gizli açıklama yoktur. Raporun tüm veri seti ekte yer almaktadır. Bu, raporun kesinlikle dünyada gerçekte olup bitenleri eksik tahmin ettiği anlamına geliyor, çünkü yazarlar düzenli olarak sayımlarına dahil edemeyecekleri gizli açıklamalar bildiriyorlar.

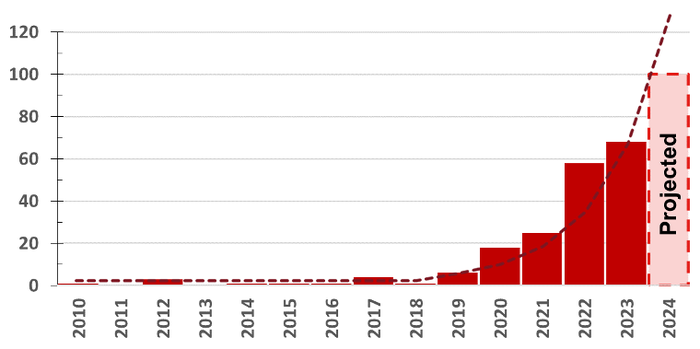

2010’dan bu yana OT olayları. Kaynak: “2024 Tehdit Raporu”, Waterfall Security Solutions, ICS Strive işbirliğiyle

Daha Fazla Saldırı

Bu eksik tahmine rağmen, dahil etme kriterlerini karşılayan siber saldırılar artmaya devam ediyor ve 2019’dan bu yana her yıl neredeyse iki katına çıkıyor. Bu, fiziksel sonuçları olan OT saldırılarının sabit olduğu ve yılda sıfır ile beş saldırı arasında sıçradığı 2010-2019’a göre büyük bir değişiklik.

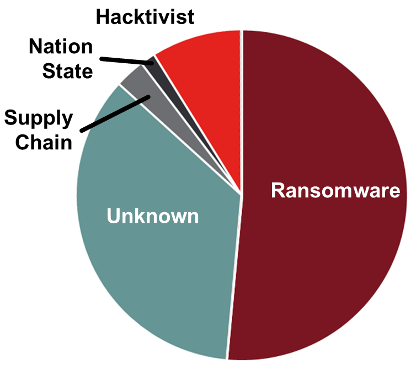

Tehdit aktörleri. Kaynak: “2024 Tehdit Raporu”, Waterfall Security Solutions, ICS Strive işbirliğiyle

Nedir bu saldırılar? 68 vakanın 24’ünde kamuya açık kayıtlarda saldırının atfedilmesine yetecek kadar bilgi yoktu. Geriye kalan saldırılardan 35’i (%80) fidye yazılımı, altısı (%14) hacktivist, ikisi tedarik zinciri saldırısı ve biri de bir ulus devlete atfedildi. Rapora göre, BT ağlarına yönelik fidye yazılımı saldırılarının yılda %60 ila %70 arasında artmaya devam ettiği göz önüne alındığında, fidye yazılımı saldırılarının sayısı geçen yılki 41’e göre biraz azaldı. Bu da beklenmedik bir durum. Neden? Kısmen, bu yılki kamuya açık raporların daha az ayrıntılı olması nedeniyle, bu yıl çok daha fazla “bilinmeyen” tehdit aktörü vardı.

Diğer bir faktör de, fiziksel operasyonları etkileyen fidye yazılımı saldırılarının çoğunun bunu yalnızca kazara yapmasıdır. “çok dikkatli” BT bozulduğunda OT kapanmaları veya fiziksel operasyonların bozuk BT altyapısına bağımlı olması. 2023’te fidye yazılımı suç gruplarının önemli bir kısmını gördük sistemleri şifrelemekten ve devre dışı bırakmaktan uzaklaşmak basitçe verileri çalmak ve çalınan verileri yayınlamak yerine yok etmek için fidye talep etmek. Şifreleme nedeniyle daha az BT sistemi sakatlanırken, OT sistemi ve fiziksel operasyonların da daha az zarar gördüğü görülüyor.

Bu eğilimin 2024’te istikrar kazanmasını ve fidye yazılımından kaynaklanan OT etkilerinin, yakın zamanda tarihi norm olan yıllık neredeyse iki katına geri dönmesini bekliyoruz. Neden? Çünkü tüm işletmelerin korumak için ödemeye hazır oldukları verileri yoktur. Bununla birlikte, bu tür işletmeler, özellikle de kritik altyapılar, bozuk sistemlerin işlevselliğini geri yüklemek için yine de fidye ödeyebilir; bu nedenle, en azından bazı fidye yazılımı suçlularının parayı masada bırakmayacakları ve çalmanın yanı sıra sunucuları da sakatlamaya devam edecekleri mantıklıdır. hangi verileri yapabilirler?

Tedarik zinciri

Fiziksel sonuçları olan tedarik zinciri saldırıları, uzun yıllardan sonra ilk kez bu yıl ortaya çıktı. Newag SA, yetkili tamir atölyelerinin gelirlerini en üst düzeye çıkarmak için trenlerine kod yerleştirmekle suçlandı. Eylemde bulunmakla suçlanıyor”treni sahte hata kodlarıyla kilitlemek bir tarihten sonra veya tren bir süre çalışmadığında.” Kodun bir kısmının, davranışı üçüncü taraf atölyelerle sınırlandırmak için GPS koordinatları içerdiği bulundu. Newag, “bilinmeyen bilgisayar korsanlarını” suçlayarak suçlamaları reddediyor. Ve sözleşmeden kaynaklanan bariz bir anlaşmazlık nedeniyle, birinci şahıs görüş (FPV) sanal gerçeklik başlıklarının üreticisi olan ORQA, ürünlerini “açgözlü eski bir müteahhit” olarak tanımladığı kişi tarafından kilit altına aldı.

Kapanış

Raporda başka pek çok bulgu daha var: GPS engelleme ve yanıltma yaygın bir sorun haline geliyor, imalat şirketleri kesintili saldırıların yarısından fazlasını oluşturuyor, bilgisayar korsanları kritik altyapıları hedef alıyor ve alarm verici sayıda kıl payı atlatılan olay var: hedeflenen birçok kritik altyapı ve hizmet Çin’deki Volt Tayfunu “Toprakla geçinme” kampanyası. Raporda ayrıca savunma tarafında umut verici yeni gelişmelere de değiniliyor. Siber Bilgili Mühendislik Stratejisi.