Konu ele geçirme saldırıları. Tanıdığınız birinin e-posta hesabı ele geçirildiğinde ve siz birdenbire gönderen ile başka biri arasındaki mevcut bir sohbetin içine düştüğünüzde bunlar meydana gelir. Bu mektuplar, alıcının, kötü amaçlı bir bağlantı veya eklenti içerecek şekilde değiştirilen özel bir tartışmada kopyalanma konusundaki doğal merakından yararlanır. Burada, bir gazetecinin yakın zamanda yapılan bir haberin isteksiz konusundan gelen kimlik avı e-postası üzerinden kopyalandığı, yakın zamanda gerçekleşen bir konu ele geçirme saldırısının hikayesi yer alıyor.

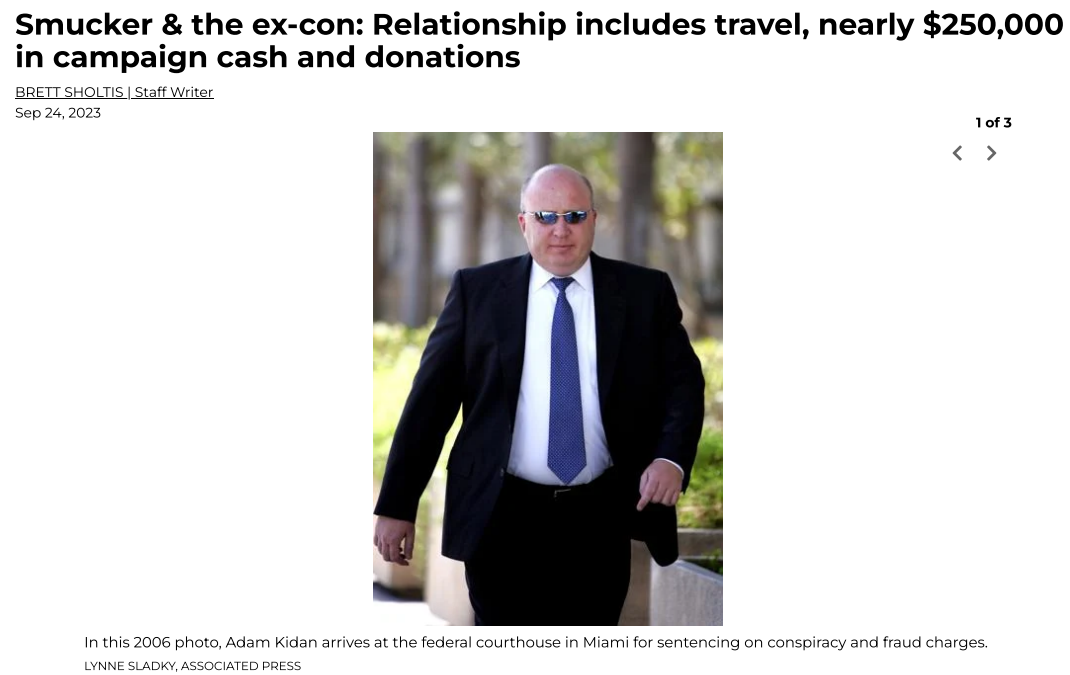

Eylül 2023'te Pensilvanya haber kaynağı LancasterOnline.com hakkında bir hikaye yayınladı Adam KidanCumhuriyetçi davalara ve adaylara önemli bir bağışçı olan, sabıka geçmişi olan zengin bir işadamı Temsilci Lloyd Smucker (R-Pa).

Adam Kidan hakkındaki LancasterOnline hikayesi.

Bu yazı yayınlandıktan birkaç ay sonra hikayenin yazarı Brett Sholtis Kidan'dan her ikisi de ek içeren iki e-posta aldı. Mesajlardan birinin, Kidan ile bir meslektaşı arasında konu satırında “Yanıt: Veri başarıyla gönderildi” yazan uzun bir konuşma olduğu ortaya çıktı. İkinci mesaj ise Kidan'dan gelen, “Yeni İş Emrinin Onaylanması” başlıklı daha kısa bir e-posta ve basitçe “Lütfen ektekini bulun” yazan bir mesajdı.

Sholtis, mesajlardan birindeki eke tıkladığını ve ardından tam olarak Microsoft Office 365 oturum açma sayfasına benzeyen bir web sayfasının açıldığını söyledi. Web sayfasının analizi, gerçek Microsoft web sitesinde gönderilen tüm kimlik bilgilerinin kontrol edildiğini ve kullanıcının sahte hesap bilgileri girmesi durumunda hata döndürdüğünü ortaya koyuyor. Başarılı bir oturum açma işlemi, gönderilen kimlik bilgilerini kaydedecek ve kurbanı gerçek Microsoft web sitesine yönlendirecektir.

Ancak Sholtis, Outlook kullanıcı adını ve şifresini girmediğini söyledi. Bunun yerine mesajları LancasterOneline'ın BT ekibine iletti ve onlar da bu mesajları hızla kimlik avı girişimi olarak işaretledi.

LancasterOnline'ın Yönetici Editör Tom Murse Bay Kidan'dan gelen iki kimlik avı mesajının haber odasında kaşları kaldırdığını, çünkü Kidan'ın Sholtis'in hikayesi nedeniyle haber kuruluşunu defalarca dava etmekle tehdit ettiğini söyledi.

Murse, “Sadece kafamız karışmıştı” dedi. “Bu bir kimlik avı girişimi gibi görünüyordu ancak bunun neden hakkında yazdığımız önde gelen bir iş adamından geldiği konusunda kafamız karışmıştı. İlk tepkimiz kafa karışıklığı oldu ama bu durumu FBI'a göndermekten başka ne yapacağımızı bilmiyorduk.”

Bay Kidan'ın e-postasını ele geçiren ileti dizisine eklenen kimlik avı tuzağı.

2006 yılında Kidan, yolsuzluğu Washington nüfuz ticaretinin aşırılığının sembolü haline gelen gözden düşmüş lobici Jack Abramoff ile birlikte borç verenleri dolandırmak suçunu kabul ettikten sonra 70 ay federal hapis cezasına çarptırıldı. 2009 yılında şartlı tahliye edildi ve 2014 yılında ailesini Lancaster County, Pennsylvania'daki bir eve taşıdı.

FBI, LancasterOnline'ın ihbarına yanıt vermedi. KrebsOnSecurity tarafından Kidan'ın e-posta adreslerine gönderilen mesajlar engellenmiş olarak geri döndü. Bay Kidan'ın şirketi Empire Workforce Solutions'a bırakılan mesajlar yanıtsız kaldı.

Hiç şüphe yok ki FBI, Kidan'dan gelen mesajları muhtemelen şu şekilde gördü: Bay Kidan'ın Microsoft Outlook hesabının ele geçirilmesinin ve kişi listesindeki kişilere kötü amaçlı e-posta göndermesinin sonucu.

Konu ele geçirme saldırıları pek yeni değil, ancak bu çoğunlukla doğrudur çünkü birçok İnternet kullanıcısı hâlâ bunları nasıl tanımlayacağını bilmiyor. E-posta güvenlik firması Kanıt noktası Son beş yılda bu saldırı yöntemini kullanan 90 milyon kötü amaçlı mesajın kuzeyini takip ettiğini söylüyor.

Konu ele geçirme olayının bu kadar başarılı olmasının temel nedenlerinden biri, bu saldırıların genellikle çoğu kimlik avı dolandırıcılığını açığa çıkaran bilgiyi içermemesidir: Uydurma aciliyet duygusu. Kimlik avı tehditlerinin çoğu, hızlı hareket etmemeniz durumunda, hesabın askıya alınması veya yetkisiz yüksek dolarlık ödemelerin yapılması gibi olumsuz sonuçlara karşı uyarıda bulunur.

Bunun tersine, iplik ele geçirme kampanyaları, alıcının doğal merakını sabırla avlama eğilimindedir.

Ryan KalemberProofpoint'in baş strateji sorumlusu, muhtemelen iş parçacığı ele geçirmenin en yaygın örneklerinin “CEO dolandırıcılığı” veya “iş e-postasının ele geçirilmesi” dolandırıcılığı olduğunu söyledi; burada çalışanlar üst düzey bir yöneticiden gelen bir e-postayla kandırılarak yurtdışındaki dolandırıcılara milyonlarca dolar aktarılıyor.

Ancak Kalember, bu düşük teknolojili saldırıların yine de oldukça etkili olabileceğini, çünkü insanları hazırlıksız yakalama eğiliminde olduklarını söyledi.

Kalember, “İşe yarıyor çünkü aniden önemli bir sohbete dahil olduğunuzu hissediyorsunuz” dedi. “İnsanlar okumaya başladığında durum çok farklı algılanıyor çünkü iki farklı kişi arasındaki özel bir konuşmayı gözlemlediğinizi sanıyorsunuz.”

Bazı iş parçacığı ele geçirme saldırıları, aslında alıcıyı kopyalarken (ancak ona hitap etmeden) aktif olarak konuşan birden fazla tehdit aktörünü içerir.

Kalember, “Bunlara çok kişili kimlik avı dolandırıcılığı diyoruz ve bunlar genellikle iş parçacığı ele geçirmeyle eşleştiriliyor” dedi. “Temelde insanları bir e-postayla kopyalamaktan biraz daha fazla yakınlık oluşturmanın bir yolu. Konuşma ne kadar uzun sürerse başarı oranları da o kadar yüksek görünüyor çünkü bazı kişiler konuya yanıt vermeye başlıyor [and participating] psiko-sosyal olarak.”

Kimlik avı dolandırıcılıklarından kaçınmak için en iyi tavsiye, e-postalarda, kısa mesajlarda ve diğer ortamlarda izinsiz olarak gelen bağlantılara veya eklere tıklamaktan kaçınmaktır. Mesajın meşru olup olmadığından emin değilseniz, derin bir nefes alın ve söz konusu siteyi veya hizmeti manuel olarak ziyaret edin; ideal olarak, olası yazım yanlışı yapan siteleri önlemek için bir tarayıcı yer imi kullanarak.