Küba fidye yazılımı çetesinin, eski ve yeni araçları bir arada kullanarak ABD’deki kritik altyapı kuruluşlarını ve Latin Amerika’daki BT firmalarını hedef alan saldırılarda gözlemlendi.

En son kampanyayı Haziran 2023’ün başlarında tespit eden BlackBerry’nin Tehdit Araştırma ve İstihbarat ekibi, Küba’nın yapılandırma dosyalarından kimlik bilgilerini çalmak için artık CVE-2023-27532’den yararlandığını bildirdi.

Söz konusu kusur, Veeam Backup & Replication (VBR) ürünlerini etkiliyor ve Mart 2023’ten beri bu kusur için bir istismar mevcut.

Daha önce, WithSecure, çeşitli fidye yazılımı operasyonlarıyla birden çok doğrulanmış bağlantısı olan bir grup olan FIN7’nin CVE-2023-27532’yi aktif olarak kullandığını bildirmişti.

Küba saldırı detayları

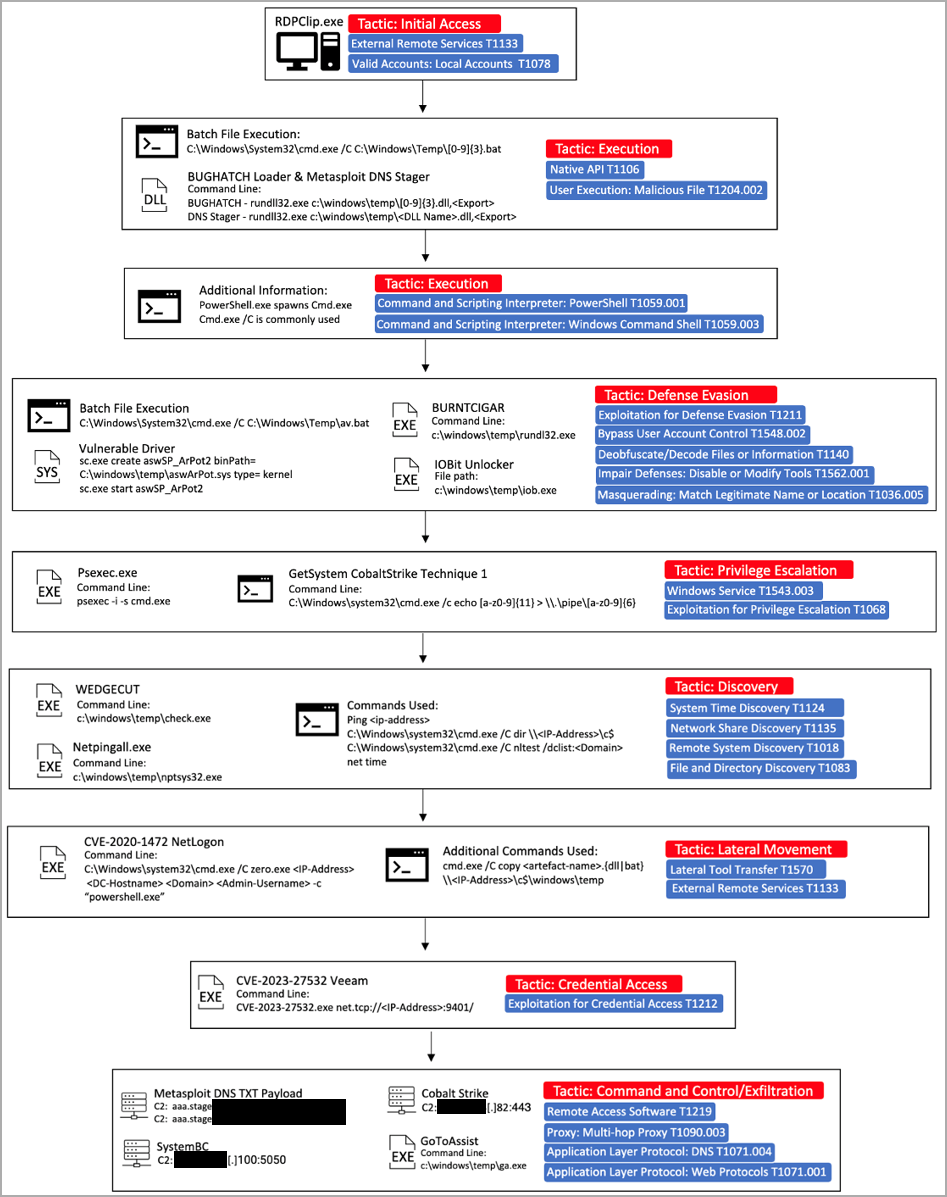

BlackBerry, Küba’nın ilk erişim vektörünün kaba kuvvet içermeyen, RDP aracılığıyla tehlikeye atılmış yönetici kimlik bilgileri gibi göründüğünü bildirdi.

Ardından, Küba’nın özel indiricisi ‘BugHatch’, C2 sunucusuyla iletişim kurar ve DLL dosyalarını indirir veya komutları yürütür.

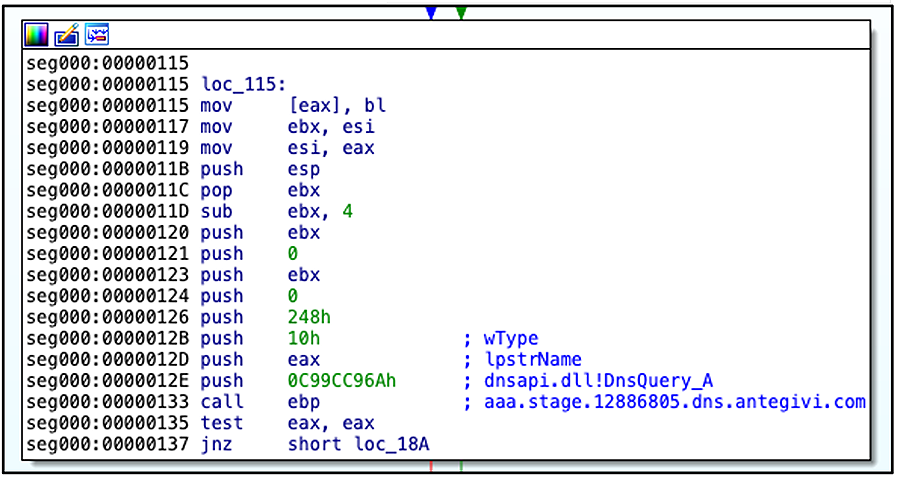

Hedef ortam üzerinde ilk dayanak, doğrudan bellekte kabuk kodunun şifresini çözen ve çalıştıran bir Metasploit DNS hazırlayıcı aracılığıyla elde edilir.

Küba, uç nokta koruma araçlarını kapatmak için artık yaygın olan BYOVD (Kendi Savunmasız Sürücünüzü Getirin) tekniğini kullanıyor. Ayrıca, güvenlik ürünleriyle ilişkili çekirdek işlemlerini sonlandırmak için ‘BurntCigar’ aracını kullanır.

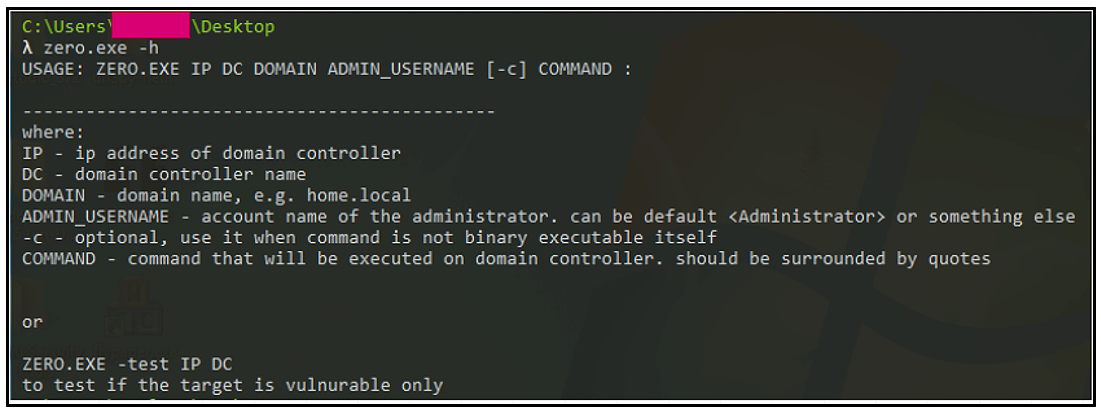

Nispeten yeni olan Veeam kusurunun yanı sıra Küba, Microsoft’un NetLogon protokolündeki bir güvenlik açığı olan ve onlara AD etki alanı denetleyicilerine karşı ayrıcalık yükseltme sağlayan CVE-2020-1472’yi (“Zerologon”) kullanıyor.

Sömürü sonrası aşamada, Küba’nın Cobalt Strike işaretleri ve çeşitli “lolbinler” kullandığı gözlemlendi.

Küba hala çok aktif

BlackBerry, Küba fidye yazılımı çetesinin açık finansal motivasyonunun altını çiziyor ve tehdit grubunun büyük olasılıkla Rus olduğundan bahsediyor, bu geçmişteki diğer siber istihbarat raporlarında öne sürülen bir şey.

Bu varsayım, Rusça klavye düzeni kullanan bilgisayarların virüslerden, altyapısının bazı bölümlerinde Rusça 404 sayfalardan, dilsel ipuçlarından ve grubun Batı odaklı hedeflemesinden dışlanmasına dayanmaktadır.

Sonuç olarak, Küba fidye yazılımı, varlığının üzerinden yaklaşık dört yıl geçmesine rağmen aktif bir tehdit olmaya devam ediyor ve bu, fidye yazılımlarında yaygın değildir.

CVE-2023-27532’nin Küba’nın hedefleme kapsamına dahil edilmesi, Veeam güvenlik güncellemelerinin hızlı yüklenmesini son derece önemli hale getiriyor ve herkese açık PoC (kavram kanıtı) istismarları mevcut olduğunda güncellemelerin gecikme riskini bir kez daha vurguluyor.