Trustwave SpiderLabs, düzinelerce yeni grubun ortaya çıktığı ve birden fazla sektörde kapsamlı kesintilere neden olduğu 2025’in inanılmaz kararsız fidye yazılımı tehdidi ortamında yeni fidye yazılımı varyantlarının izlenmesinde önemli bir rol oynamıştır.

Bunlar arasında KAWA4096 fidye yazılımı, ilk olarak Haziran 2025’te tespit edilen kayda değer bir yeni gelen olarak tanımlanmıştır.

Bu tür zaten en az 11 kurban iddia etti ve ağırlıklı olarak Amerika Birleşik Devletleri ve Japonya’daki varlıkları hedef aldı ve beş olay grubun veri sızıntı alanında açıklanmadı.

SpiderLabs’ın küresel fidye yazılımı saldırısı ısı haritaları KAWA4096’nın bu bölgelere odaklanmasını vurgulayarak hızlı operasyonel rampasının altını çiziyor.

2025’te yeni bir fidye yazılımı tehdidinin ortaya çıkışı

Fidye yazılımının yetenekleri, tespit mekanizmalarını atlamak için kaçış taktiklerini dahil ederken kesintiyi arttırmak için tasarlanmış çok iş parçacıklı şifreleme ve ağ paylaşımı hedeflemesini vurgular.

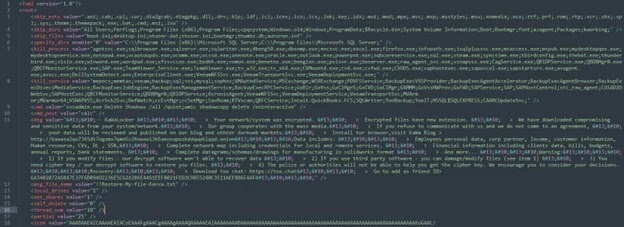

Teknik analiz, KAWA4096’nın konfigürasyonunu doğrudan ikili içine yerleştirdiğini, LoadResource API’si aracılığıyla yüklediğini, dosya uzantıları, dizinler ve atlama veya sonlandırma işlemleri gibi davranışsal parametreleri detaylandırdığını ortaya koyuyor.

“-D =

Parametreler olmadan yürütüldüğünde, tam aktivasyon sağlamak için kendisini “-tüm” bayrağıyla yeniden doğurur.

“Say_hi_2025” adlı bir muteks eşzamanlı örnekleri önlerken, kötü amaçlı yazılım, Windows Service Control Manager API’leri ve TerminateProcess çağrılarını kullanarak antivirüs araçları, SQL veritabanları, yedekleme sistemleri ve SAP ortamları ile ilişkili hizmetleri ve işlemleri sistematik olarak sonlandırır.

Özellikle, KAWA4096, Windows Management Enstrümantasyonundan (WMI) Win32_Process :: “Vsadmin.exe Gölgeleri Sil /All /Sessiz” ve “WMIC Shadowcopy Sil /NOInteractive” gibi komutları yürütmek için oluşturur.

Bu savunma kaçırma tekniği, adli yanıtları karmaşıklaştırarak MITER ATT & CK çerçeveleriyle uyumludur.

Derinlemesine şifreleme mekaniği

KAWA4096’nın şifreleme rutini, çok iş parçacıklı senkronizasyon için semaforlar kullanır, yapılandırılabilir iş parçacıklarını, analiz edilen örneklerde tipik olarak 10 dosyaları tekraryaş bir şekilde taramak ve işlemek için.

Sistem kararsızlığını önlemek için, yerel sürücülere ve yapılandırmada etkinse paylaşılan ağ kaynaklarına odaklanmak için belirli uzantıları (örn.

SQL monitör görsellerine benzemek ve isteğe bağlı olarak siyah bir duvar kağıdı ayarlamak için simgeleri değiştirirken şifreleme uygulayan işçi iş parçacıkları için dosyalar sıralanır.

Karakulma sonrası, kendi kendini aşınma, “cmd.exe /c ping 127.0.0.1 -n 2> nul && del /f gibi gecikmeli bir komutla gerçekleşir

Fidye notu, ince biçimlendirme ayarları ile Qilin fidye yazılımlarınınkini yakından yansıtırken, veri sızıntısı bölgesi Akira’nın siyah üzerine yeşil terminal estetiğini taklit eder, muhtemelen algılanan meşruiyeti artırır.

Her ne kadar taktik, teknik ve prosedürel (TTP) yerleşik gruplarla bağlantılar belirsizliğini korusun, KAWA4096’nın bu unsurları benimsemesi, operasyonel başarı için itibar borçlanmasını kullanma niyetini göstermektedir.

Trustwave’in ISA ve SpiderLabs kuralları da dahil olmak üzere algılama yetenekleri, proaktif kötü amaçlı yazılım tanımlaması için gelişmiş sürekli tehdit avı (ACTH) metodolojilerinin yanı sıra Wevtutil aracılığıyla gölge kopya silme ve olay günlüğü temizleme gibi bu davranışları yakalayın.

Kuruluşlara, bu gelişen tehditten kaynaklanan riskleri azaltmak için çok faktörlü kimlik doğrulama, düzenli yedeklemeler ve uç nokta izleme gibi bu tekniklere karşı savunmaları desteklemeleri tavsiye edilir.

Uzlaşma Göstergeleri (IOCS)

| İsim | Tip | Doğramak |

|---|---|---|

| C3CE46D40.EXE | Win64 exe | SHA1: BD30C8774C083A1003C0B9FB0A922B702302272 SHA256: F3A6D4CDD0F663269C3909E74D684760B8632FB2814B0436A4532B8281E617 MD5: C3CE46D40B2893E30BF00FCE72C2E1FA |

| Kawa.exe | Win64 exe | SHA1: B8C32444CEEF027FB65D9CF1C823AD3C9C59ACEA SHA256: FADFF5CAF6AEDE2A3A02A856B965ED40E189612FA6FDE81A30D5ED5EE6AE7D MD5: 64756BF452BAA4DA411E3A835C08D884 |

| Yuva | Url | hxxp: // kawasa2qo7345dt7ogxmx7qmn6z2hnwaoi3h5aeosupozkddqwp6lqqd[.]soğan/ |

| E -posta | – | [email protected] |

| Qtox ID | – | 6A340207246B47E37F6D094D2236E5C6242B6E4461EF8021FED2C9855240C3E11AEE886FAAF |

Get Free Ultimate SOC Requirements Checklist Before you build, buy, or switch your SOC for 2025 - Download Now