Kimlik avı şüpheli bağlantıların çok ötesine geçti. Bugün, saldırganlar çalışanların en çok güvendiği dosyaların içinde saklanıyor; PDF’ler. Yüzeyde faturalar, sözleşmeler veya raporlar gibi görünüyorlar.

Ancak açıldıktan sonra, bu belgeler gizli komut dosyalarını tetikleyebilir, sahte oturum açma sayfalarına yönlendirebilir veya sessizce kimlik bilgilerini çalabilir.

Tehlike ne kadar ikna edici oldukları konusunda yatmaktadır. PDF’ler genellikle filtreleri geçer, antivirüs araçlarına temiz görünür ve çok geç olana kadar alarm vermeyin. Bu nedenle kötü niyetli PDF’ler saldırganlar için en etkili giriş noktalarından biri haline geldi ve analistlerin erken tespit etmesi için en zor olanlardan biri haline geldi.

PDF’ler neden bir hackerın favori silahı oldu?

Bir saldırganın bakış açısından, PDF’ler benzersiz bir güven ve işlevsellik kombinasyonu sunar. İş açısından kritik, sektörler arasında günlük olarak değiştirilirler ve hemen hemen her işletim sistemi tarafından desteklenirler. Bu onları hem kötü amaçlı yazılım hem de kimlik avı için güvenilir bir dağıtım aracı yapar.

Riskler çeşitli teknik faktörlerden kaynaklanmaktadır:

- Güvenilir format: Güvenlik filtreleri genellikle PDF’leri yürütülebilir ürünlere kıyasla düşük riskli olarak ele alır.

- Gömülü işlevsellik: JavaScript, formlar ve bağlantılar kötü amaçlı kod için birden fazla giriş noktası sağlar.

- Sömürülebilir yazılım: Adobe Reader ve diğer izleyiciler düzenli olarak kritik güvenlik açıklarıyla karşı karşıyadır.

- Platformlar arası erişim: Aynı dosya Windows, MacOS, Linux veya mobil kullanıcıları etkileyebilir.

Bu, bir PDF’nin asla “sadece bir belge” olmadığı anlamına gelir. Dinamik analiz olmadan, kimlik bilgisi hırsızlığı, kalıcılık veya ağ bağlantıları gibi zararlı davranışlar yürütülene kadar gizli kalır.

Kötü niyetli PDF’leri tespit etmenin en hızlı yolu

Statik taramalar bir dosyanın “temiz” olduğunu doğrulayabilir, ancak çalıştıktan sonra neler olduğunu açıklamazlar. Bu yüzden analistler benimsiyor Anys. Run gibi etkileşimli kum havuzları PDF’leri güvenli bir ortamda test etmek ve tüm saldırının gerçek zamanlı olarak ortaya çıkmasını izlemek için.

Güvenlik ekiplerine verdiği şey:

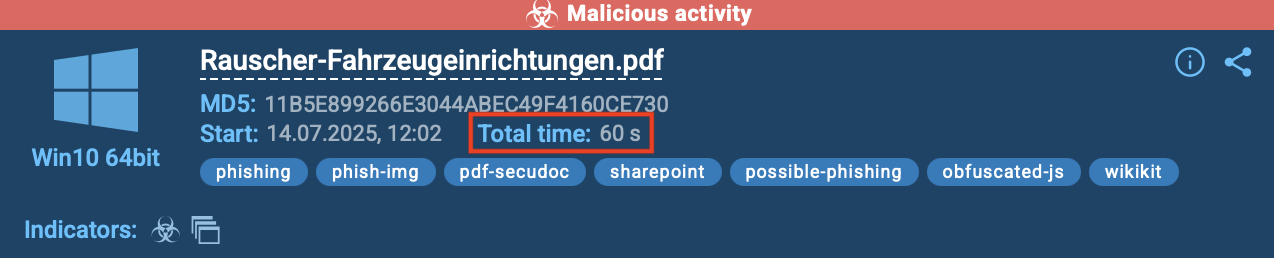

- Daha hızlı kararlar: Kötü niyetli davranışlar altında tespit edilir 60 saniyetespit etmek için ortalama süreyi kesmek.

- Kararlar için bağlam: Sadece değil O Bir dosya kötü niyetlidir, ancak Nasıl Yanıt eylemlerinin belirlenmesine yardımcı olan çalışır.

- Azaltılmış manuel çalışma: Gizli komut dosyalarını veya ham trafik günlüklerini kazmaya gerek yok.

- Cevaptan Güven: Analistler saldırının her adımını izleyebilir ve hiçbir şeyin kaçırılmamasını sağlar.

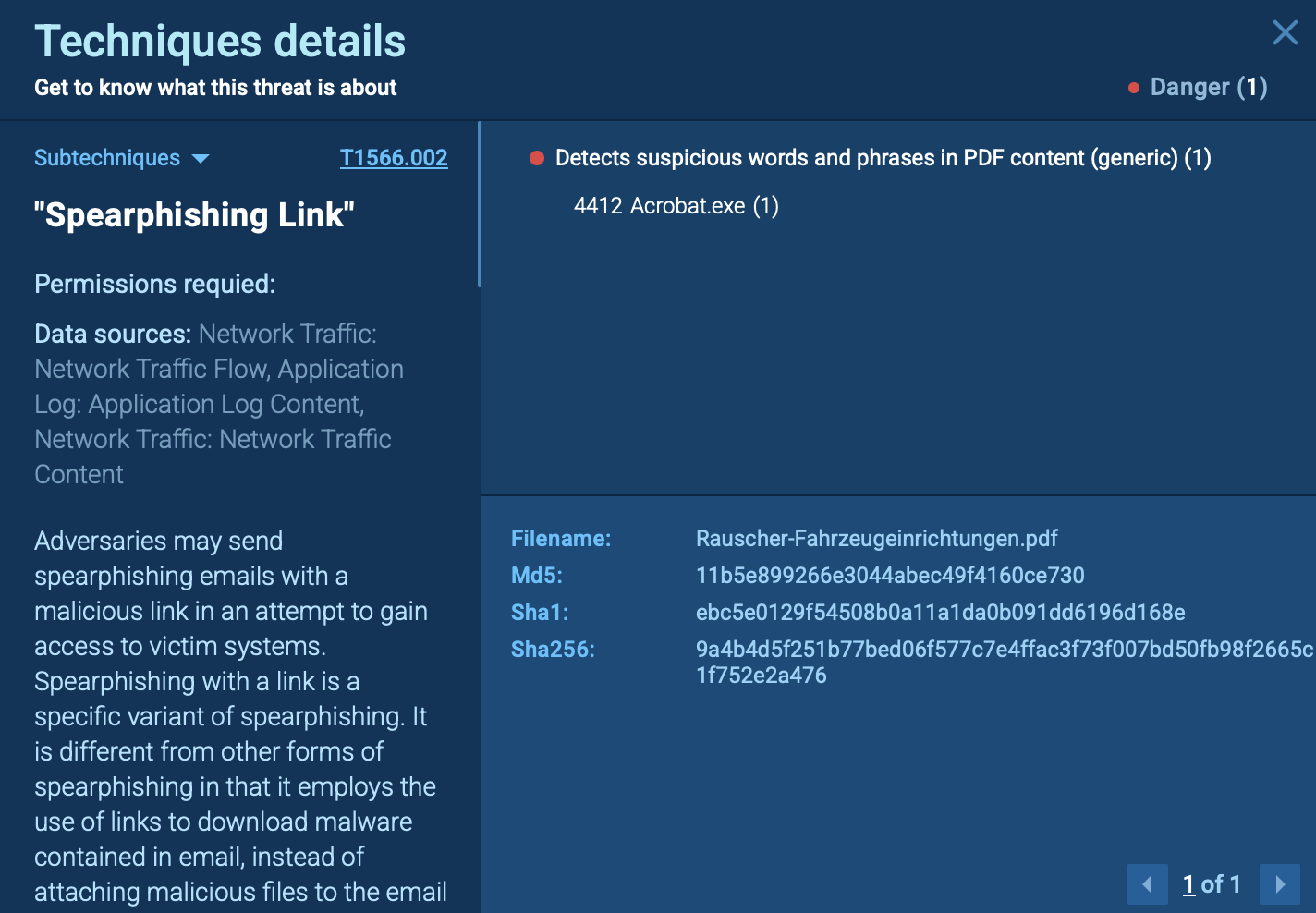

- Eylem edilebilir zeka: IOC’ler otomatik olarak çıkarılır, MITER ATT & CK ile eşleştirilir ve SIEM/SOAR entegrasyonuna hazırdır.

Kötü niyetli PDF’leri saniyeler içinde tespit edin, araştırma süresini kesin ve etkileşimli sanal alan ile anında IOC alın.

Gerçek durum: yasal görünen tehlikeli bir PDF

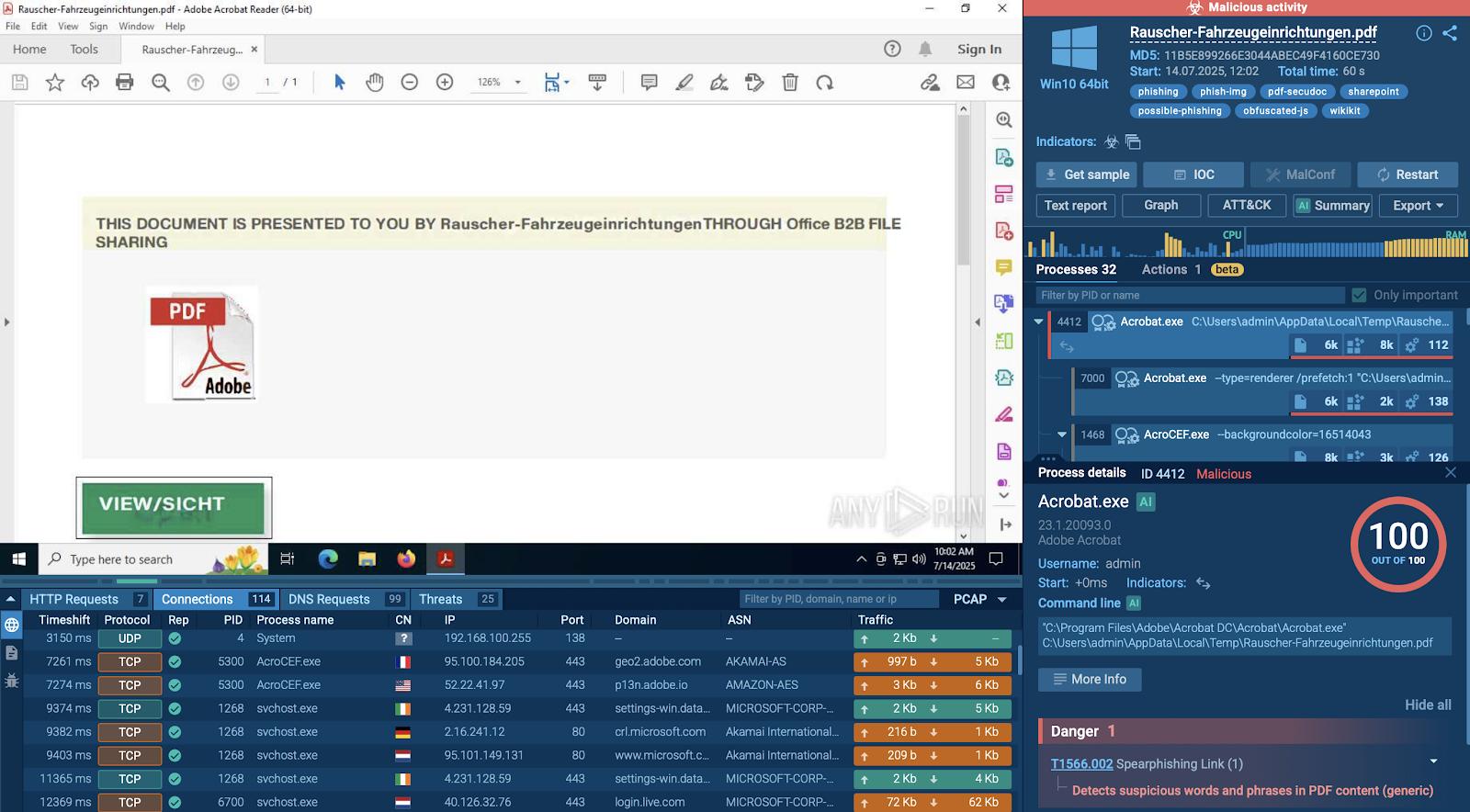

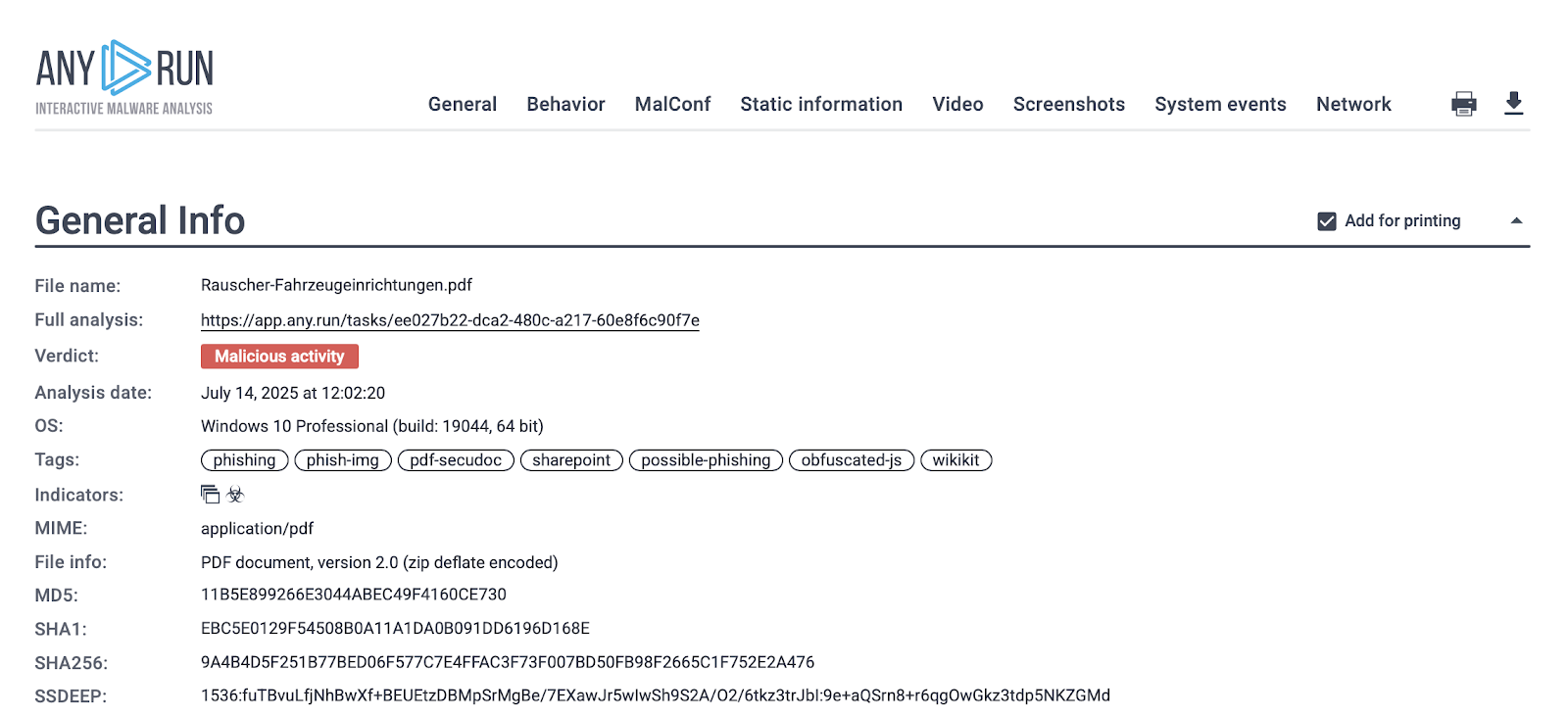

Any.run Sandbox oturumunda, Rauscher-Araç Tesisleri.pdf patlatıldı. Sadece 60 saniye içinde analiz, faaliyeti kötü niyetli olarak işaretledi ve karar hakkında hiçbir şüphe bıraktı.

Sandbox’ın içindeki kötü niyetli PDF dosyasını görüntüleyin

Tam saldırı zinciri proses ağacında ortaya çıktı. Her süreç ATT & CK tekniklerine eşleştirildi ve analistlere yürütme, kalıcılık ve kimlik bilgisi hırsızlık girişimlerinde net bir görünürlük sağladı.

Zinciri bu şekilde görmek, saldırının niyetini anlamayı ve doğru yanıt vermeyi kolaylaştırır.

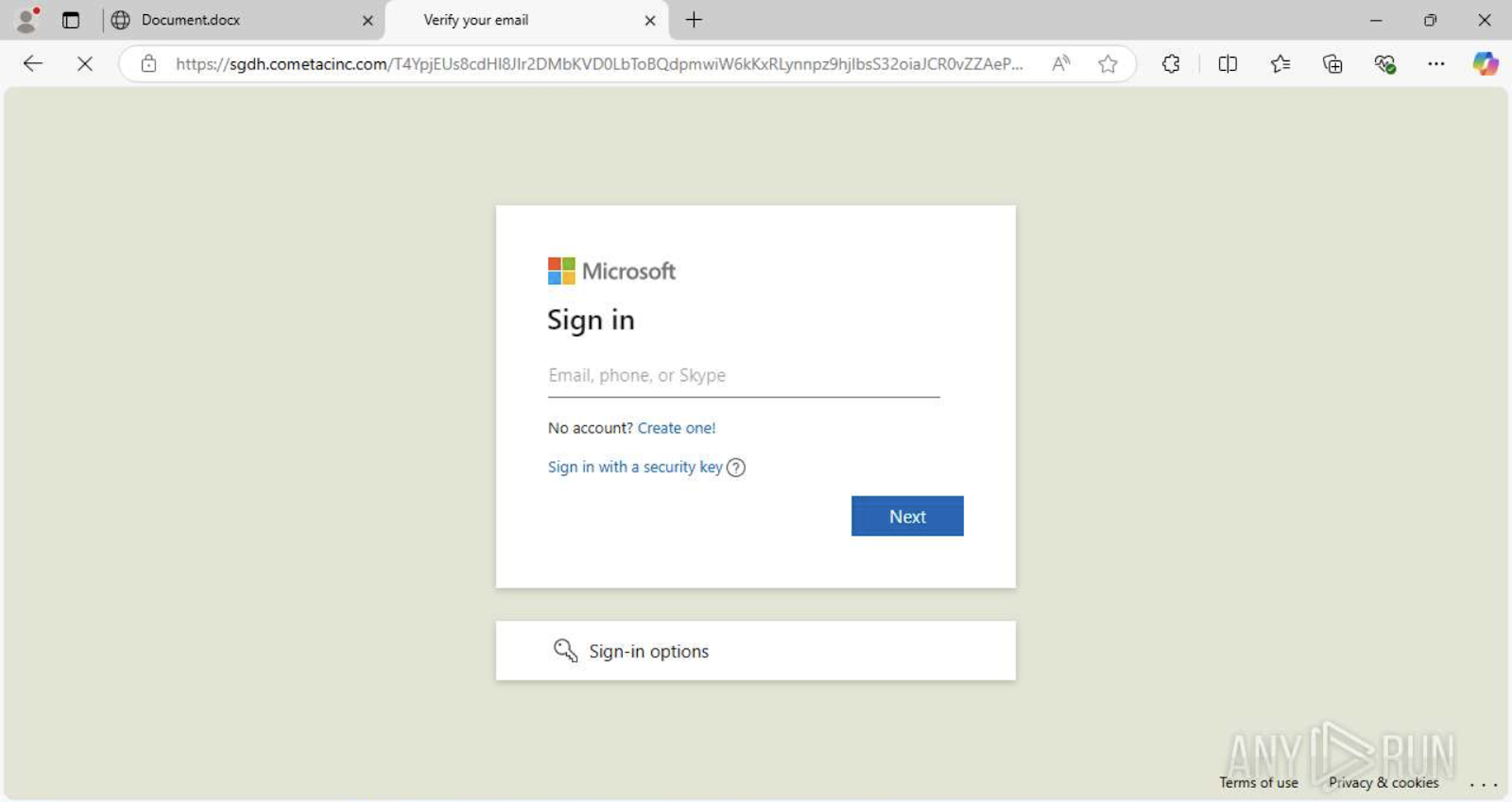

Sandbox ayrıca, kimlik bilgilerini çalmak için kullanılan sahte Microsoft giriş sayfasını da görüntüledi ve kurbanın tam olarak ne göreceğini gösterdi.

Analistler için bu, kodu kazmadan riski anında netleştirir ve tehdidi teknik olmayan ekiplere veya yönetime iletmeye yardımcı olur.

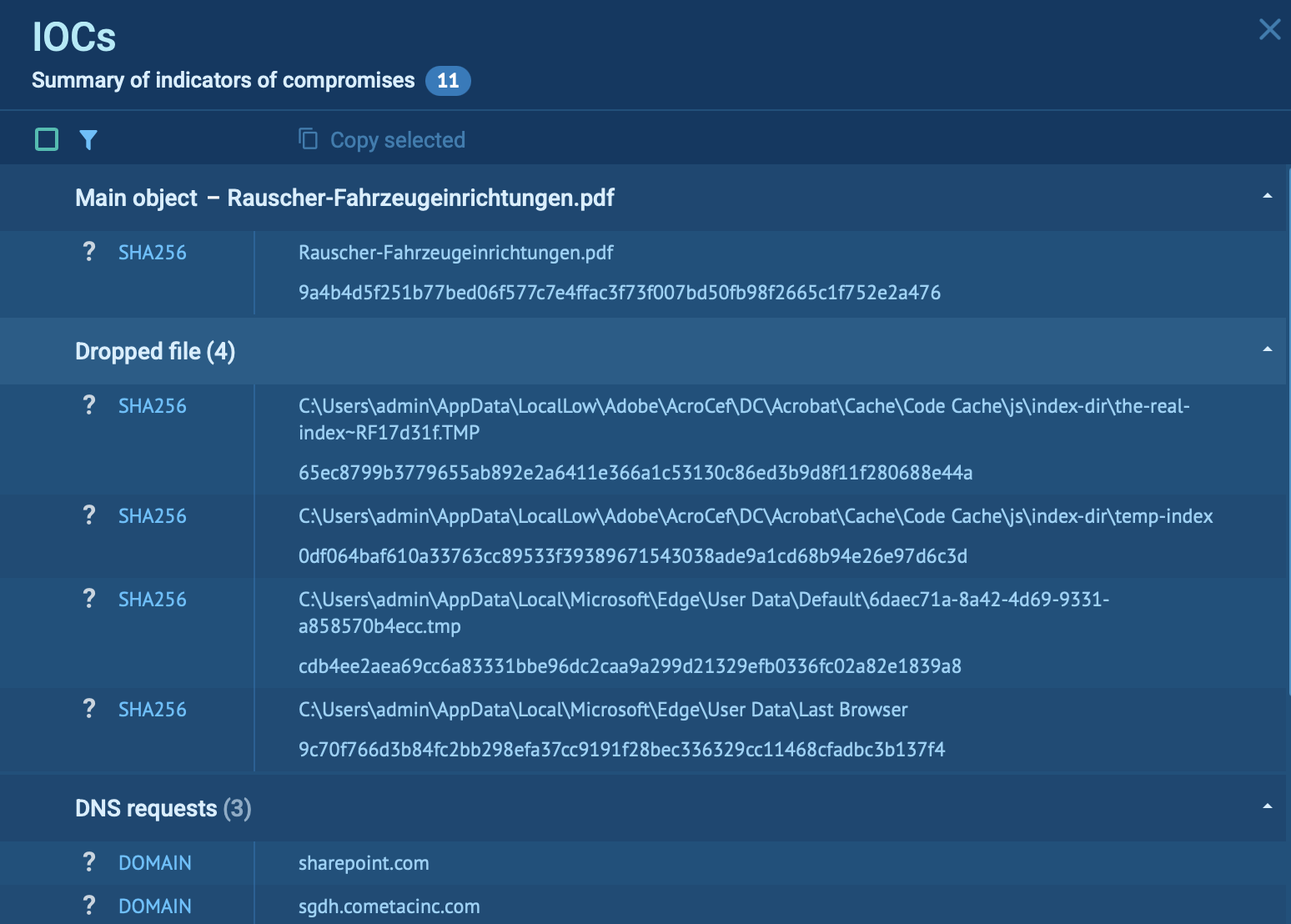

İlgili tüm IOC’ler, alanlar, IP’ler ve dosya karmalar, SIEM veya Soar araçlarına beslenmeye hazır otomatik olarak tek bir yerde toplandı. Bu, analistlerin manuel çıkarma süresini kurtarır ve benzer tehditlerin daha hızlı engellenmesini sağlar.

Son olarak, oturum zaman çizelgeleri, etiketler ve davranışsal detaylarla yapılandırılmış bir rapor olarak dışa aktarılabilir. Bu, yöneticileri kısa yöneticileri, uyumluluk ihtiyaçlarını desteklemeyi veya ekstra iş yapmadan müşterilerle sonuçları paylaşmayı kolaylaştırır.

Rutin bir PDF gibi görünen şey, saniyeler içinde tam olarak maruz kalan bir kimlik bilgisi çalma kimlik avı kampanyası olarak ortaya çıktı.

PDF tehditlerini yaymadan önce durdurun

Kötü niyetli PDF’ler, saldırganların organizasyonlara girmesinin en kolay yollarından biridir, aynı zamanda doğru araçlarla ortaya çıkan en hızlı olanlardan biridir.

RUN’un etkileşimli sanal alanıyla, analistler saniyeler içinde tehditleri tespit edebilir, soruşturma süresini azaltabilir ve işletmelere hasar gerçekleşmeden önce kimlik avı girişimlerinin durdurulduğuna olan güven verebilir.

Bugün herhangi bir deneyin. Bugün ve güvenli bir ortamda gerçek tehditlerin ne kadar hızlı ortaya çıktığını görün