İlk erişim aracılarının (IAB’ler) yöntemlerini incelememiş olsanız bile, son siber saldırılardaki çalışmalarını neredeyse kesinlikle okumuşsunuzdur. Bu uzman siber suçlular kurumsal ağlara sızıyor ve çalıntı erişimi diğer saldırganlara satıyor. Onları yüksek teknolojili kiralık çilingirler olarak düşünün; güvenlik sistemlerini kırarlar ve “anahtarları” kendi saldırılarını başlatan fidye yazılımı gruplarına ve siber suçlulara satarlar.

IAB’lerin nasıl çalıştığını anlamak için Amazon Web Services (AWS) müşterilerini hedef alan yakın zamanda yaşanan bir olayı düşünün. Saldırganlar, AWS sistemlerini güvenlik açıklarına karşı sistematik olarak taradı ve AWS erişim anahtarlarından veritabanı oturum açma bilgilerine kadar binlerce kimlik bilgisi de dahil olmak üzere iki terabaytın üzerinde hassas veriyi çaldı.

IAB iş modeline sadık kalarak, çalınan bu erişimi özel Telegram kanalları aracılığıyla satarak diğer suçluların ele geçirilen kuruluşları hedef almasına olanak sağladılar.

Peki işletmeniz kendisini IAB’lere karşı nasıl koruyabilir? IAB’lerin nasıl çalıştığı, neden kullanıcı kimlik bilgilerine diğer dijital varlıkların üzerinde değer verdikleri ve kuruluşunuzun savunmasını güçlendirmek için atabileceğiniz adımlar hakkında bilmeniz gerekenleri burada bulabilirsiniz.

IAB’ler suç kuruluşlarını nasıl yönetiyor?

IAB’ler, faaliyetlerini müşteri hizmetleri ekipleri, kademeli fiyatlandırma modelleri ve çalınan erişimlerin işe yaramaması durumunda para iadesi garantileriyle tamamlanan meşru işletmeler gibi yürütür. Ve karanlık ağdaki herkes için bir şeyleri var. IAB’ler, fonları olan ancak teknik uzmanlığı olmayan küçük ölçekli suçlular için, bağımsız olarak asla ihlal edemeyecekleri yüksek değerli kurumsal hedeflere giriş noktası sağlar.

IAB’ler, özellikle fidye yazılımı grupları olmak üzere daha karmaşık saldırganlar için değerli bir verimlilik artışı sunuyor; haftalarca içeri sızmaya çalışmak yerine, yalnızca garantili erişim satın alıyorlar ve hemen kötü amaçlı yazılım dağıtmaya veya veri çalmaya başlıyorlar.

Sonuç olarak siber suçlar daha verimlidir. IAB’ler ağa sızmanın ağır yükünü üstlenirken, müşterileri de kendi saldırılarıyla erişimden para kazanmaya odaklanıyor.

Tek noktadan alışveriş

IAB’ler, siber suçlulara, temel VPN kimlik bilgilerinden uzak masaüstü erişimine, güçlü yönetici hesaplarından bulut hizmeti belirteçlerine kadar her şeyi satarak, hain eylemleri için tek noktadan alışveriş olanağı sağlıyor.

Satış listeleri genellikle mağdur kuruluş hakkında yıllık gelir, sektör ve çalışan sayısı gibi ayrıntılı bilgileri içerir ve alıcıların hedeflerine en uygun hedefleri tek tek seçmelerine olanak tanır.

Temel bir kullanıcı hesabı birkaç yüz dolara satılabilirken, bir e-posta yöneticisinin kimlik bilgileri 140.000 dolara mal olabilir.

IAB’ler neden güvenliği ihlal edilmiş kimlik bilgilerini seviyor?

Güvenliği ihlal edilmiş kimlik bilgileri, IAB’lerin sattığı tüm erişim türleri arasında en değerli varlık olmaya devam ediyor. Ve büyük şirketlerde yaşanan son ihlaller, çalınan kimlik bilgilerinin ne kadar yıkıcı olabileceğini gösteriyor.

- 2024’ün sonlarında saldırganlar, Geico’nun çevrimiçi fiyat teklifi verme aracından yararlanmak için kimlik bilgileri doldurmayı kullanarak 116.000 müşterinin verilerini açığa çıkardı ve bunun sonucunda 9,75 milyon dolar para cezasına çarptırıldı.

- Aynı dönemde, ADT yalnızca iki ay içinde kimlik bilgilerine dayalı iki ihlal yaşadı; ilk olarak bir bilgisayar korsanlığı forumunda 30.000 müşteri kaydı ifşa edildi, ardından saldırganlar bir iş ortağından çalınan kimlik bilgilerini iç sistemlerine sızmak için kullandığında başka bir ihlal yaşadı.

Bu olaylar, önemli miktarda siber güvenlik bütçesine sahip şirketlerin bile kimlik bilgilerinin tehlikeye atılmasıyla başlayan saldırıların kurbanı olabileceğini gösteriyor.

Kimlik bilgilerinin devasa ölçekte tehlikeye atılması

Kimlik bilgilerinin tehlikeye atılmasının boyutu şaşırtıcı.

2024 IBM Veri İhlalinin Maliyeti Raporu, çalınan veya ele geçirilen kimlik bilgilerinin tüm ihlallerin %19’undan sorumlu olduğunu ve bu olayların tespit edilmesinin ortalama 292 gün sürdüğünü ortaya çıkardı. 2024 Verizon Veri İhlali Araştırma Raporu, çalınan kimlik bilgilerinin tüm ihlallerin %24’ünde ilk saldırı hattı olduğunu ortaya çıkardı.

Tehdit istihbaratı çözümlerinin rolü

Peki kuruluşunuz verilerini ve sistemlerini nasıl güvende tutabilir? En iyi yollardan biri, saldırganların kullanmadan önce ele geçirilen kimlik bilgilerinin tespit edilmesine yardımcı olmak için tehdit istihbaratı araçlarını proaktif bir şekilde kullanmaktır. Modern tehdit istihbaratı platformları, karanlık web pazarlarını, yapıştırma sitelerini ve kimlik bilgilerinin alınıp satıldığı yer altı forumlarını sürekli olarak izler. Peki çalışan kimlik bilgileri yeni veri dökümlerinde görünüyorsa veya IAB’ler tarafından satışa sunuluyorsa?

Tehdit istihbaratı platformu, güvenlik ekibinizi uyararak parola sıfırlama işlemini anında gerçekleştirmelerine, etkilenen hesapları kilitlemelerine ve şüpheli etkinlikleri araştırmalarına olanak tanır.

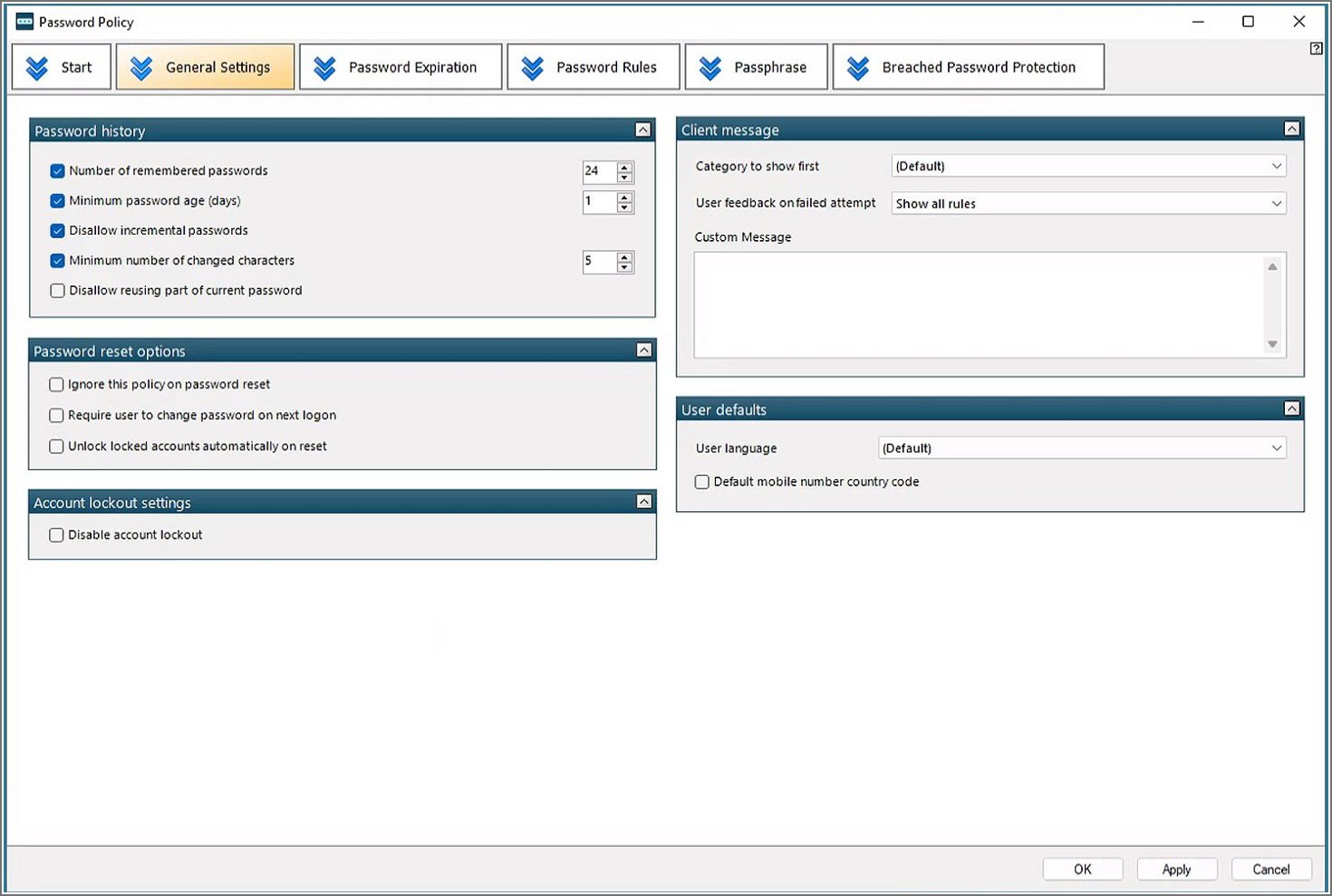

Ancak izleme tek başına yeterli değildir; kuruluşunuzun, çalışanların güvenliği ihlal edilmiş kimlik bilgilerini kullanmasını engelleyen güçlü parola politikaları oluşturması ve uygulaması gerekir.

Kuruluşunuzun Active Directory parolalarını, güvenliği ihlal edildiği bilinen 4 milyarın üzerinde benzersiz kimlik bilgisinden oluşan, sürekli güncellenen bir veritabanına göre aktif olarak denetleyen Specops Parola Politikası gibi özel bir çözüm uygulamayı düşünün.

Specops veritabanı, insan liderliğindeki bir tehdit istihbarat ekibi tarafından karanlık ağda bulunan kimlik bilgilerini içerir.

Active Directory’nizi giderek büyüyen bu ihlal edilen şifreler listesine karşı sürekli tarayarak, saldırganların ağınıza sızmak için sızdırılmış kimlik bilgilerinden yararlanmasını önleyen bir koruma katmanı eklersiniz.

IAB riskinizi azaltın

Hiçbir çözüm IAB’lerden kaynaklanan tehdidi tamamen ortadan kaldıramasa da, bunların nasıl çalıştığını anlamak ve güçlü kimlik bilgisi koruma önlemlerini uygulamak riskinizi azaltabilir. Kimlik bilgilerinizin ne zaman açığa çıktığını bilmek için tehdit istihbaratını, güvenliği ihlal edilmiş kimlik bilgilerinin kullanılmasını önleyen güçlü parola politikalarıyla birleştirerek proaktif bir yaklaşım benimseyin.

Kuruluşunuz, dikkatli kalarak ve güçlü bir savunma sürdürerek, kimlik bilgilerine dayalı saldırılara karşı savunmasızlığını azaltabilir.

Ele geçirilen kimlik bilgileri, kuruluşunuza giden en kolay yoldur; bunları bugün kapatın.

Specops Şifre Politikasını ücretsiz deneyin.

Specops Software tarafından desteklenmiş ve yazılmıştır.