Antivirüs ürünleri, gelişen tehditlerle mücadele etmek için sürekli olarak gelişir ve kötü amaçlı yazılım geliştiricilerini “paketleme” ve “şifreleme” gibi yeni atlama teknikleri oluşturmaya teşvik eder.

Check Point’teki siber güvenlik araştırmacıları, GuLoader’ın bir dizi kaçırma tekniği kullandığını ve uzak bir sunucuya yüklenen şifrelenmiş yüküyle öne çıktığını doğruladı. şifresi çözülmüş verileri sabit sürücüde saklamadan bellek.

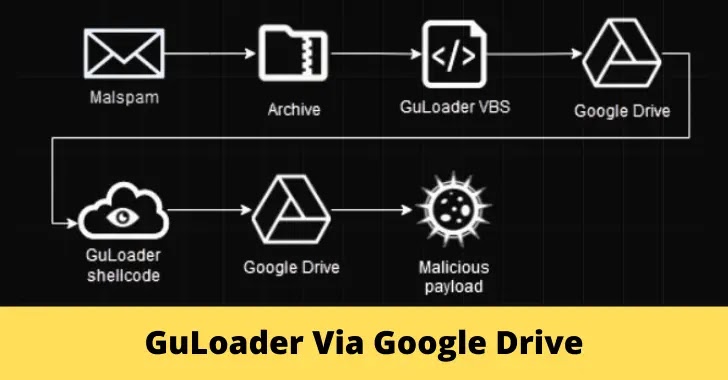

Google’ın GuLoader’ın şifrelenmiş kötü amaçlı yüklerini engellemeye yönelik gayretli girişimlerinin yanı sıra, çoğu örnekte GuLoader’ın Google Drive’dan yükleri başarıyla aldığına hâlâ tanık olunmaktadır.

Google Drive Kullanılarak Teslim Edilen Kötü Amaçlı Yazılım

Araştırmacılar tarafından ortaya çıkarılan kesin kanıtlar, GuLoader’ın şu anda sonraki kötü amaçlı yazılım türleri için bir dağıtım mekanizması olarak kullanıldığını gösteriyor: –

- form defteri

- XLoder

- Remcos

- 404Keylogger

- Lokibot

- AjanTesla

- Nanoçekirdek

- Net Tel

GuLoader’ın önceki yinelemeleri, şifrelenmiş yükü yüklemek, şifresini çözmek ve bellekten yürütmek gibi temel görevleri yerine getirmek için şifrelenmiş kabuk kodunu kullanan VB6 uygulamalarıydı, mevcut yaygın sürümler ise şunlara güveniyor: –

GuLoader Tarafından İzlenen Teknikler

GuLoader’ın hem NSIS hem de VBS varyantları, önceki sürümlere benzer çok sayıda anti-analiz tekniği içeren aynı kabuk kodu sürümünü kullanır.

Aşağıda, kullanılan tekniklerden bahsetmiştik: –

- Sandbox kaçırma teknikleri

- Hata ayıklama önleme teknikleri

GuLoader’ın önceki sürümleri, dinamik analiz sırasında bir hata ayıklayıcı kullanılarak atlanabilirken, güvenlik analistleri, hem hata ayıklamayı hem de statik analizi engelleyen bir teknik nedeniyle yeni sürümde önemli zorluklarla karşılaşıyor.

2022’nin sonlarından bu yana, GuLoader’ın kabuk kodu, kodun normal yürütme akışını bozan çok sayıda istisna oluşturmayı içeren ve kontrolün daha sonra bir vektör istisna işleyicisi aracılığıyla dinamik olarak hesaplanan bir adrese aktarılmasını içeren yeni bir analiz önleme yöntemini dahil etti.

Yük şifre çözme anahtarı için depolama yöntemi, şifrelenmiş dizilerinkini yansıtır, ancak anahtar belirgin bir şekilde şifrelenmemiş olarak kalır. Tipik olarak, anahtar uzunluğu 800 ila 900 bayt aralığındadır.

GuLoader, otomatikleştirilmiş analizden kaçınmak için, anahtarla birlikte depolanan boyutu değil, farklı bir boyutu kullanarak aldatıcı bir taktik kullanır; bu, yükün yalnızca ilk 843 baytının şifresi doğru bir şekilde çözülebildiğinden ve geri kalan veriler parçalanmış halde bırakılabildiğinden, şifre çözme için zorluk teşkil eder.

GuLoader’ın önceki sürümlerinden, faydalı yük şifre çözme algoritması, indirilen verilerin ilk 64 baytı atlanarak değişmeden kalır.

GuLoader, şifresi çözülmüş yükün ilk 2 baytının “MZ” olduğunu varsayarak son anahtarı elde eder ve yük şifre çözme anahtarını XOR’lamak için kullanılan 2 baytlık bir XOR anahtarını (rand_key) hesaplar.

Tehdit aktörleri, şifreleme kullanarak, başlıkları atlayarak ve yükleri yükleyiciden ayırarak, kötü amaçlı yüklerini antivirüsler tarafından algılanamaz hale getirerek Google Drive’ı bir depolama ortamı olarak kullanmalarına ve bu yüklere yönelik bazı indirme bağlantılarının daha uzun süre devam etmesiyle, Google Drive’ı bir depolama ortamı olarak kullanmalarına ve antivirüs korumalarını atlatmasına olanak tanır. süreler.

Cihaz Duruş Güvenliği ile Kimlik Avı Saldırılarını Durdurun – Ücretsiz E-Kitap İndirin