Gitvenom olarak adlandırılan bir kötü amaçlı yazılım kampanyası, kullanıcıları info-stajyerleri indirmek için yüzlerce GitHub depolarını kullanıyor, uzaktan erişim truva atlarını (sıçanlar) ve kripto ve kimlik bilgilerini çalmak için pano korsanları.

Kaspersky’ye göre, Gitvenom en az iki yıldır aktif, kullanıcıları küresel olarak hedefliyor, ancak Rusya, Brezilya ve Türkiye’ye yüksek bir odaklanıyor.

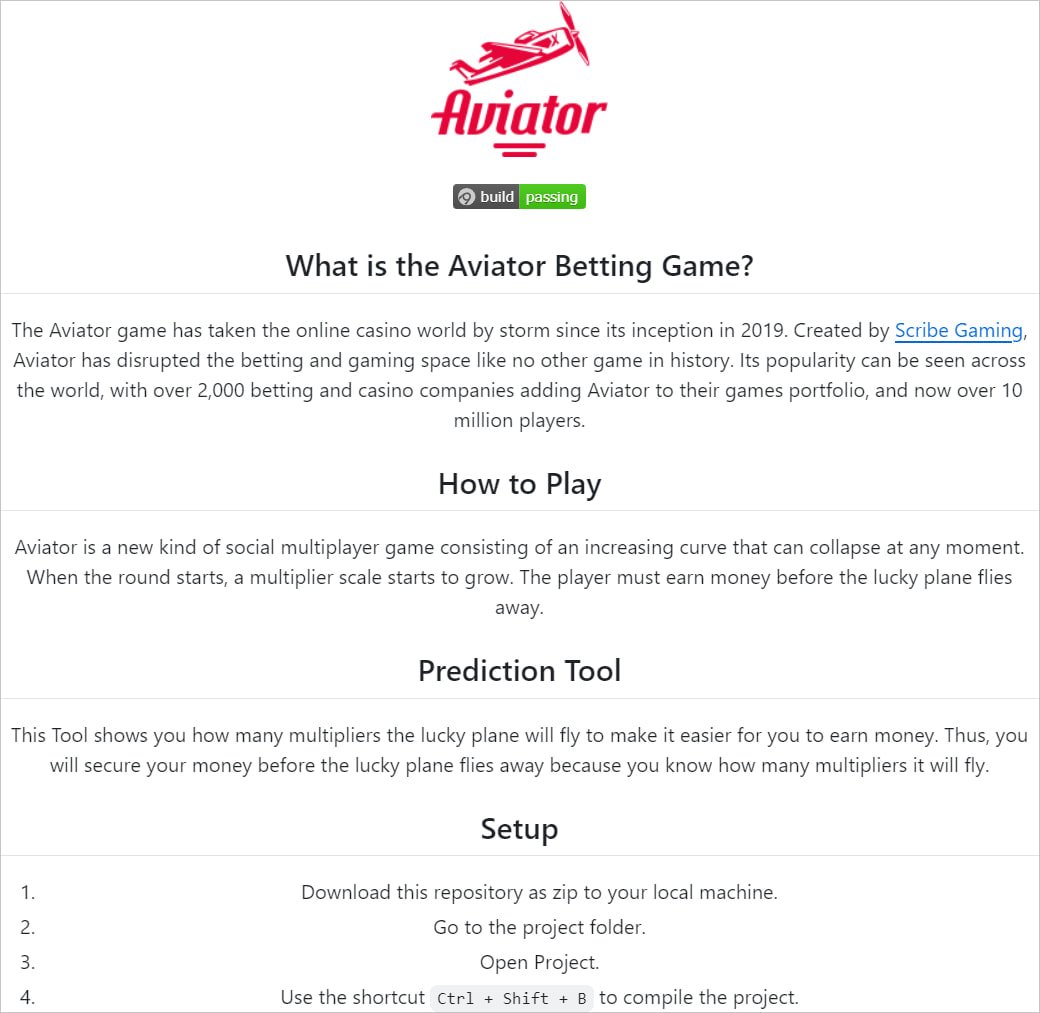

“Gitvenom kampanyası boyunca, arkasındaki tehdit aktörleri GitHub’da kötü amaçlı kodlu sahte projeler içeren yüzlerce depo oluşturdu – örneğin, Instagram hesaplarıyla etkileşim kurmak için bir otomasyon aracı, bitcoin cüzdanlarını yönetmeye izin veren bir telgraf botu, Video oyunu valorant için bir hackleme aracı, “diye açıklıyor Kaspersky’nin Georgy Kucherin.

Kaynak: Kaspersky

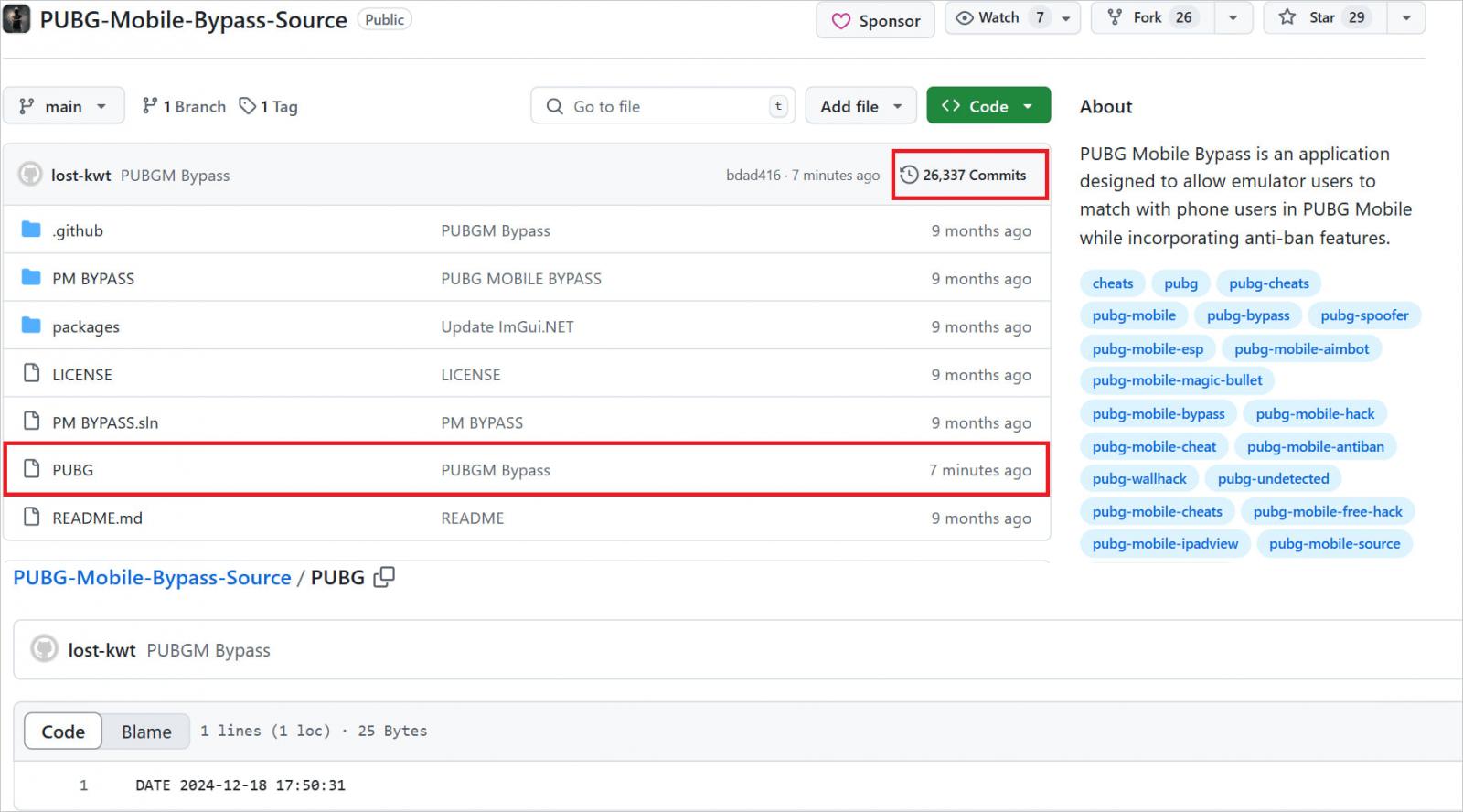

Araştırmacı, sahte depoların, muhtemelen AI araçlarının yardımıyla ayrıntılar ve uygun şekilde yazılmış ReadMe dosyaları içeren özenle hazırlandığını açıklıyor.

Dahası, tehdit aktörleri, bu depolara sunulan taahhüt sayısını yapay olarak şişirmek, yüksek faaliyetin sahte bir görüntüsü oluşturmak ve güvenilirliği arttırmak için hile kullanıyor.

Kaynak: Kaspersky

GitHub projelerinde kötü amaçlı yazılım

Kaspersky’nin Gitvenom kampanyasını destekleyen birden fazla depo analizi, projelere enjekte edilen kötü amaçlı kodun Python, JavaScript, C, C ++ ve C#dahil olmak üzere çeşitli dillerde yazıldığını ortaya koydu.

Farklı dillerin, belirli kod gözden geçirme araçları veya yöntemleri ile algılamadan kaçınmak için kullanıldığına inanılmaktadır.

Kurban yükü yürüttüğünde, enjekte edilen kod, saldırgan kontrolündeki bir GitHub deposundan ikinci aşamayı indirir.

Kaspersky, Gitvenom’da kullanılan aşağıdaki araçları buldu:

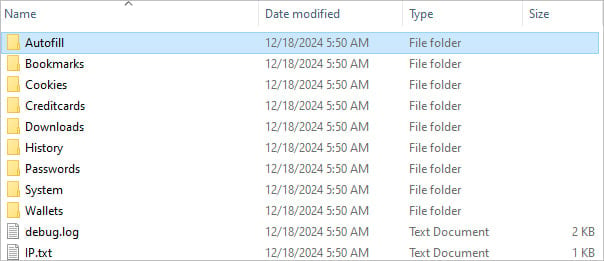

- Node.js Stealer – Kaydetti kimlik bilgilerini, kripto para birimi cüzdan bilgilerini ve tarama geçmişini hedefleyen Infostealer. Verileri .7Z arşivine sıkıştırır ve telgrafla pefiltratlar.

- Toplantı -Uzaktan kumanda, keyloglama, ekran yakalama, dosya manipülasyonu ve komut yürütme izin veren açık kaynaklı sıçan.

- Quasar arka kapısı -Asyncrat’a benzer yeteneklere sahip açık kaynaklı sıçan.

- Pano korsan -Kurbanın kripto para birimi cüzdanı adresleri için panoyu izleyen ve saldırgan kontrollü bir adresle değiştirilen, fonları bilgisayar korsanına yönlendiren kötü amaçlı yazılım.

Rapor, Kasım 2024’ten itibaren saldırganın Bitcoin cüzdanının yarım milyon USD değerinde 5 BTC aldığı bir vakayı vurgulamaktadır.

Kaynak: Kaspersky

Bu kampanyadan güvende kalmak

Github depolarında düzenli yazılım veya hatta POC istismarları altında saklanan kötü amaçlı yazılım yeni olmasa da, Gitvenom’un süresi ve boyutu meşru platform kötüye kullanımının çok etkili olmaya devam ettiğini kanıtlıyor.

Destek içeriğini inceleyerek, antivirüs araçlarıyla dosyaları tarayarak ve indirilen dosyaları izole edilmiş bir ortamda yürüterek dosyalarından herhangi birini kullanmadan önce bir projeyi iyice incelemek çok önemlidir.

Kırmızı bayraklar arasında gizlenmiş kod, olağandışı otomatik taahhütler ve AI tarafından üretilen görünen aşırı ayrıntılı ReadMe dosyaları bulunur.