FjordPhantom adlı yeni bir Android kötü amaçlı yazılımı, bir kapta kötü amaçlı kod çalıştırmak ve tespit edilmekten kaçınmak için sanallaştırma kullanılarak keşfedildi.

Kötü amaçlı yazılım, analistlerinin şu anda Endonezya, Tayland, Vietnam, Singapur ve Malezya’daki bankacılık uygulamalarını hedef alan e-postalar, SMS ve mesajlaşma uygulamaları yoluyla yayıldığını bildiren Promon tarafından keşfedildi.

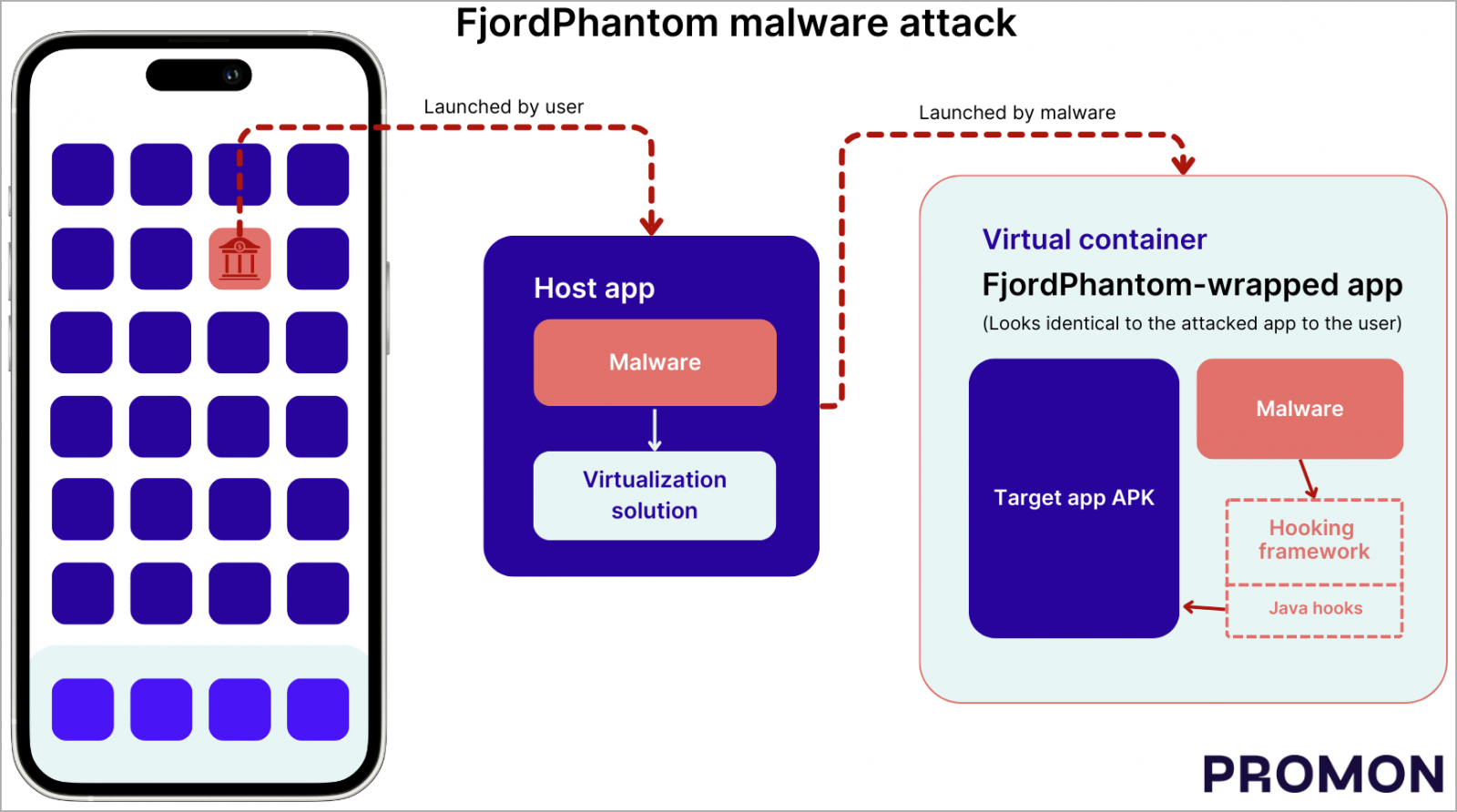

Mağdurlar, meşru bankacılık uygulamaları gibi görünen ancak gerçek bankacılık uygulamasına saldırmak için sanal ortamda çalışan kötü amaçlı kodlar içeren uygulamaları indirmeleri için kandırılıyor.

FjordPhantom, çevrimiçi banka hesabı kimlik bilgilerini çalmayı ve cihaz üzerinde sahtekarlık yaparak işlemleri değiştirmeyi amaçlıyor.

Promon’un raporu, FjordPhantom’un tek bir kurbandan 280.000 dolar çaldığı bir vakayı vurguluyor; bu, kötü amaçlı yazılımın kaçamak doğasının, banka müşteri hizmetleri temsilcilerinden geldiği iddia edilen çağrılar gibi sosyal mühendislikle birleştirilmesiyle mümkün oldu.

Android’de kaçınma olarak sanallaştırma

Android’de birden fazla uygulama, aynı uygulamanın birden fazla örneğinin farklı hesaplar kullanılarak çalıştırılması gibi meşru nedenlerle “kapsayıcılar” olarak bilinen yalıtılmış ortamlarda çalışabilir.

FjordPhantom, kullanıcının haberi olmadan cihazda sanal bir konteyner oluşturmak için açık kaynaklı projelerden bir sanallaştırma çözümü içerir.

Kötü amaçlı yazılım, başlatıldığında kullanıcının indirmeyi amaçladığı bankacılık uygulamasının APK’sını yükler ve kötü amaçlı kodu aynı kapsayıcı içinde çalıştırarak onu güvenilir sürecin bir parçası haline getirir.

FjordPhantom, sanal konteynerinin içinde çalışan bankacılık uygulamasıyla, kimlik bilgilerini yakalamasına, işlemleri değiştirmesine, hassas bilgilere müdahale etmesine vb. olanak tanıyan önemli API’leri bağlamak için kodunu enjekte edebilir.

Bazı uygulamalarda, kötü amaçlı yazılımın kancalama çerçevesi, uyarı diyaloglarını otomatik olarak kapatmak ve kurbanın güvenlik açığından habersiz kalmasını sağlamak için kullanıcı arayüzü öğelerini de yönetir.

Kaynak: Promon

Promon, bu sanallaştırma hilesinin ‘Android Sandbox’ güvenlik konseptini bozduğunu, bunun da uygulamaların birbirlerinin verilerine erişmesini veya işlemlerine müdahale etmesini engellediğini, çünkü bir konteyner içindeki uygulamaların aynı sandbox’ı paylaştığını belirtiyor.

Bu özellikle sinsi bir saldırıdır çünkü bankacılık uygulamasının kendisi değiştirilmemiştir, dolayısıyla kod kurcalama tespiti tehdidin yakalanmasına yardımcı olmaz.

Ayrıca FjordPhantom, GooglePlayServices ile ilgili API’leri cihazda kullanılamaz hale getirmek için bağlayarak root ile ilgili güvenlik kontrollerini engeller.

Kötü amaçlı yazılımın kancaları günlüğe kaydetmeye kadar uzanıyor ve potansiyel olarak geliştiricilere farklı uygulamalara daha hedefli saldırılar gerçekleştirme konusunda işaretçiler sağlıyor.

Promon, bunun aktif bir gelişmenin işareti olduğunu ve FjordPhantom’un gelecekteki sürümlerde hedefleme kapsamını belirtilen ülkelerin ötesine genişletme riskini artırdığını söylüyor.