Resim: Yolculuğun ortasında

Microsoft, fidye yazılımı gruplarıyla çalıştığı bilinen bir ilk erişim komisyoncusunun yakın zamanda kurumsal ağları ihlal etmek için Microsoft Teams kimlik avı saldırılarına geçtiğini söylüyor.

Bu kampanyanın arkasındaki mali motivasyonlu tehdit grubu, geçmişte Sage ve GandCrab fidye yazılımını dağıttığı bilinen kötü niyetli bir aktör olan Storm-0324 olarak takip ediliyor.

Storm-0324 ayrıca JSSLoader, Gozi ve Nymaim kullanarak kötü şöhretli FIN7 siber suç çetesinin kurumsal ağların güvenliğini ihlal ettikten sonra bunlara erişmesini sağladı.

FIN7’nin (diğer adıyla Sangria Tempest ve ELBRUS) kurbanların ağlarına Clop fidye yazılımını dağıttığı görüldü. Ayrıca artık kullanılmayan BlackMatter ve DarkSide hizmet olarak fidye yazılımı (Raas) operasyonlarından önce Maze ve REvil fidye yazılımıyla da bağlantılıydı.

Microsoft, Salı günü yaptığı açıklamada, “Temmuz 2023’te Storm-0324, Teams üzerinden kötü amaçlı SharePoint tarafından barındırılan bir dosyaya yol açan kötü amaçlı bağlantılarla gönderilen kimlik avı tuzaklarını kullanmaya başladı.” dedi.

“Bu aktivite için Storm-0324 büyük olasılıkla TeamsPhisher adı verilen halka açık bir araca güveniyor.”

Bu açık kaynaklı araç, saldırganların harici kiracılardan gelen dosyalara yönelik kısıtlamaları atlamalarına ve Teams kullanıcılarına kimlik avı ekleri göndermelerine olanak tanır.

Bunu, Jumpsec güvenlik araştırmacıları tarafından keşfedilen ve Microsoft’un Temmuz ayında kusurun “anında bakım çıtasını karşılamadığını” söylemesinin ardından ele almayı reddettiği Microsoft Teams’deki bir güvenlik sorunundan yararlanarak yapıyor.

Bununla birlikte bu sorun, Rusya Dış İstihbarat Servisi’nin (SVR) hackleme bölümü APT29 tarafından dünya çapındaki devlet kurumları da dahil olmak üzere düzinelerce kuruluşa yönelik saldırılarda da kullanıldı.

Microsoft, bu sefer Storm-0324’ün saldırılarının nihai hedefi hakkında ayrıntılı bilgi vermezken, APT29’un saldırıları, hedeflerin çok faktörlü kimlik doğrulama (MFA) istemlerini onaylamaları için onları kandırdıktan sonra kimlik bilgilerini çalmayı amaçlıyordu.

Bugün şirket, o zamandan beri bu saldırıları durdurmak ve Teams müşterilerini korumak için çalıştığını söyledi.

Microsoft, “Microsoft, bu kimlik avı kampanyalarını çok ciddiye alıyor ve bu tehditlere karşı daha iyi savunma sağlamak için çeşitli iyileştirmeler gerçekleştirdi” dedi.

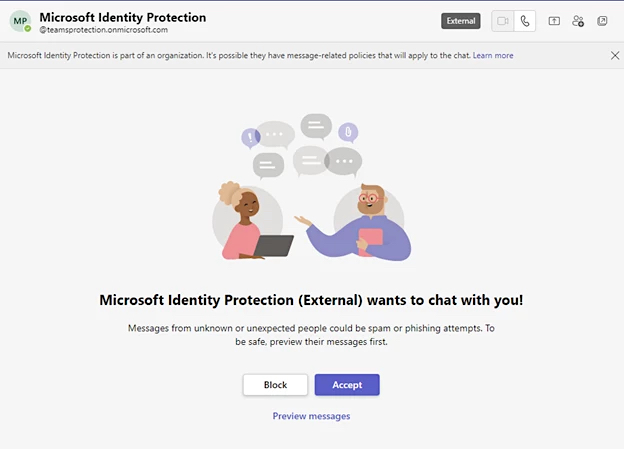

Redmond’a göre, Teams’in bu kimlik avı taktiklerini kullanan tehdit aktörleri artık bir kuruluşun ayarlarında harici erişim etkinleştirildiğinde “HARİCİ” kullanıcılar olarak tanınıyor.

“Ayrıca, bir kullanıcının ve e-posta adresinin dışsallığını vurgulamak için Teams içindeki bire bir sohbetlerdeki Kabul Et/Engelle deneyimine yönelik iyileştirmeler de sunduk; böylece Teams kullanıcıları, bilinmeyen veya kötü niyetli gönderenlerle etkileşime girmeyerek daha dikkatli olabilirler. “Microsoft dedi.

“Kiracılar içinde etki alanlarının oluşturulmasına ilişkin yeni kısıtlamalar getirdik ve kiracıların içinde yeni etki alanları oluşturulduğunda kiracı yöneticilerine yönelik bildirimleri iyileştirdik.”

Storm-0324’ün Teams kimlik avı saldırılarını tespit eden Microsoft, kampanyada kullandıkları tüm kiracıları ve hesapları askıya aldı.