Bilgisayar korsanları, fark edilmekten kaçınmak için, kötü amaçlı bir Word dosyasını PDF belgesinin içine yerleştirmek için “PDF’de MalDoc” adını verdikleri yeni bir teknik kullandılar.

PDF’de MalDoc kullanılarak oluşturulan bir dosya, sihirli sayılar içermesine ve PDF’ye özgü bir dosya biçimi kullanmasına rağmen yine de Word’de açılabilir.

Dosyada yapılandırılmış bir makro varsa, onu Word’de açmak VBS’yi kendisi için ayarlanmış tüm kötü amaçlı etkinlikleri başlatmaya ve yürütmeye zorlar.

JPCERT/CC tarafından bildirilen saldırılarda “.doc” dosya uzantısı kullanıldı. Windows, “.doc” uzantısının Word’e bağlı olduğunu tanıyacak şekilde yapılandırılmışsa, oluşturulan PDF dosyasına gömülü MalDoc, Word’de açılacaktır.

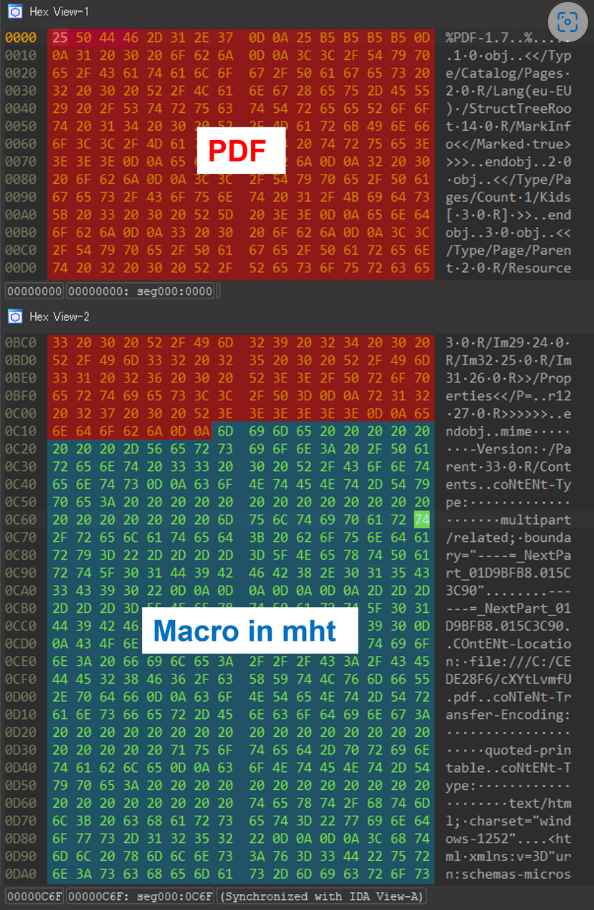

Bu yöntemle oluşturulan dosyanın döküm görünümü Şekil 1’de görülmektedir. Saldırgan, PDF dosya nesnesini, belgeyi kaydetmeden önce Word’de hazırlanmış ve kendisine bağlı bir makroya sahip olan bir MHT dosyasıyla takip etmektedir. Hazırlanan belge, dosya imzası ile PDF formatında tanınmasının yanı sıra Word’de de açılabilir.

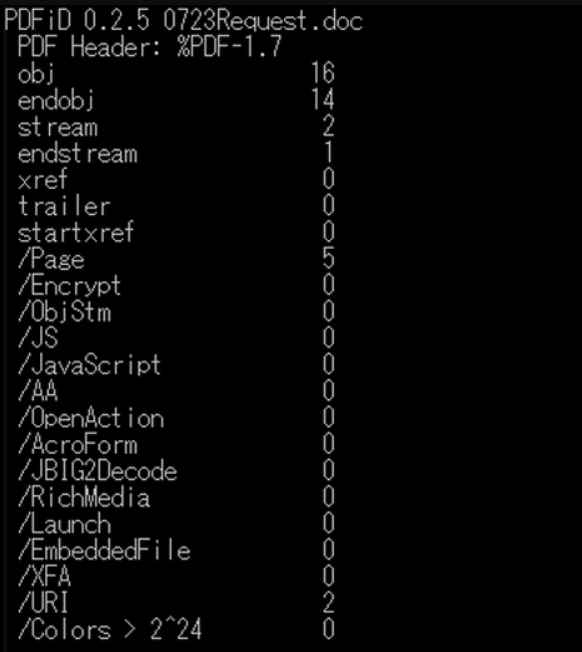

Şekil 2’de de görülebileceği gibi pdfid gibi PDF analiz araçlarının[1] MalDoc kullanılarak oluşturulan bir PDF dosyasının içindeki herhangi bir kötü amaçlı bileşeni tespit edemez. Ayrıca bu dosyanın Word’de görüntülendiğinde amaçlanmayan davranışlar gösterdiğini, ancak PDF okuyucu vb. ortamlarda açıldığında zararlı davranışlar gösterip göstermediğini tespit etmenin imkansız olduğunu da belirtmekte fayda var. Ayrıca belgenin bir PDF dosyası olarak tanımlanabileceği göz önüne alındığında, halihazırda kullanımda olan sanal alan veya antivirüs yazılımının onu tanımlamaması da mümkündür.

Bu parçada özetlenen yöntem, Word makrosunda otomatik yürütmeyi engelleyen ayarı aşma yeteneğine sahip değildir. Ancak dosyaların PDF olarak tanımlanması nedeniyle, korumalı alan veya benzeri bir ortam gibi belirli araçları kullanarak otomatik kötü amaçlı yazılım analizi yapıyorsanız algılama bulgularına karşı dikkatli olmalısınız.

Ancak JPCERT, ‘OLEVBA’ gibi diğer analiz araçlarının hala poliglot içerisinde gizlenen kötü amaçlı bilgileri tespit edebildiğini belirtiyor ve bu da çok katmanlı savunmaların ve kapsamlı tespit setlerinin bu tehdide karşı başarılı olması gerektiğine işaret ediyor.

Bilgi güvenliği uzmanı, şu anda risk altyapısı uzmanı ve araştırmacısı olarak çalışmaktadır.

Risk ve kontrol süreci, güvenlik denetimi desteği, iş sürekliliği tasarımı ve desteği, çalışma grubu yönetimi ve bilgi güvenliği standartları konularında 15 yıllık deneyim.