“SilkSpecter” adlı finansal motivasyona sahip Çinli bir tehdit aktörü, ABD ve Avrupa’daki çevrimiçi alışveriş yapanların ödeme kartı ayrıntılarını çalmak için binlerce sahte çevrimiçi mağaza kullanıyor.

Dolandırıcılık kampanyası Ekim 2024’te başladı ve genellikle alışveriş faaliyetlerinin arttığı yaklaşan Kara Cuma alışveriş dönemi için yüksek indirimler sunuyor.

Kampanyayı keşfeden EclecticIQ tehdit araştırmacısı Arda Büyükkaya, BleepingComputer’a, raporlarının yayınlandığı tarihte SilkSpecter’in 4.695 sahte alan adı işlettiğini söyledi.

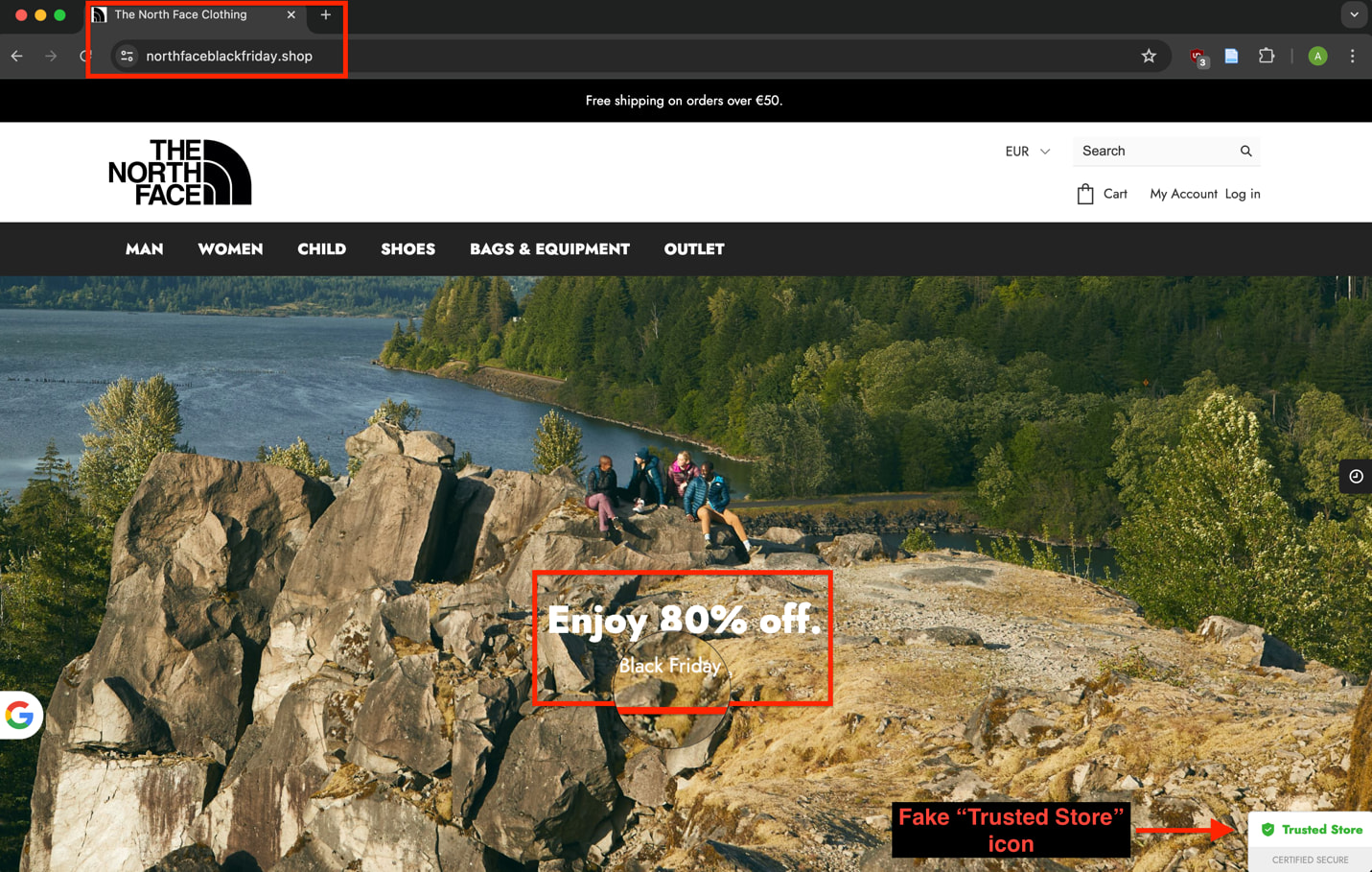

Bu siteler North Face, Lidl, Bath & Body Works, LL Bean, Wayfair, Makita, IKEA ve Gardena gibi tanınmış markaların kimliğine bürünmektedir.

Çoğu durumda, kampanyada kullanılan alan adları ‘Kara Cuma’ dizesini içeriyor ve bu dize açıkça indirim fırsatları arayan çevrimiçi alışveriş yapanları hedefliyor.

Kaynak: EclecticIQ

Kredi kartı bilgilerini çalmak

SilkSpecter web siteleri iyi tasarlanmıştır ve hızlı bir bakışta orijinal görünmeleri için genellikle taklit edilen markanın adını taşır. Ancak siteleri genellikle ‘.shop’, ‘.store’, ‘.vip’ ve ‘.top’ gibi üst düzey alan adlarını kullanıyor ve bunlar genellikle büyük markalarla veya güvenilir e-ticaret siteleriyle ilişkilendirilmiyor.

Web sitesi, kurbanın konumuna bağlı olarak dolandırıcılık sitelerindeki dili buna göre otomatik olarak ayarlamak için Google Çeviri’yi kullanıyor.

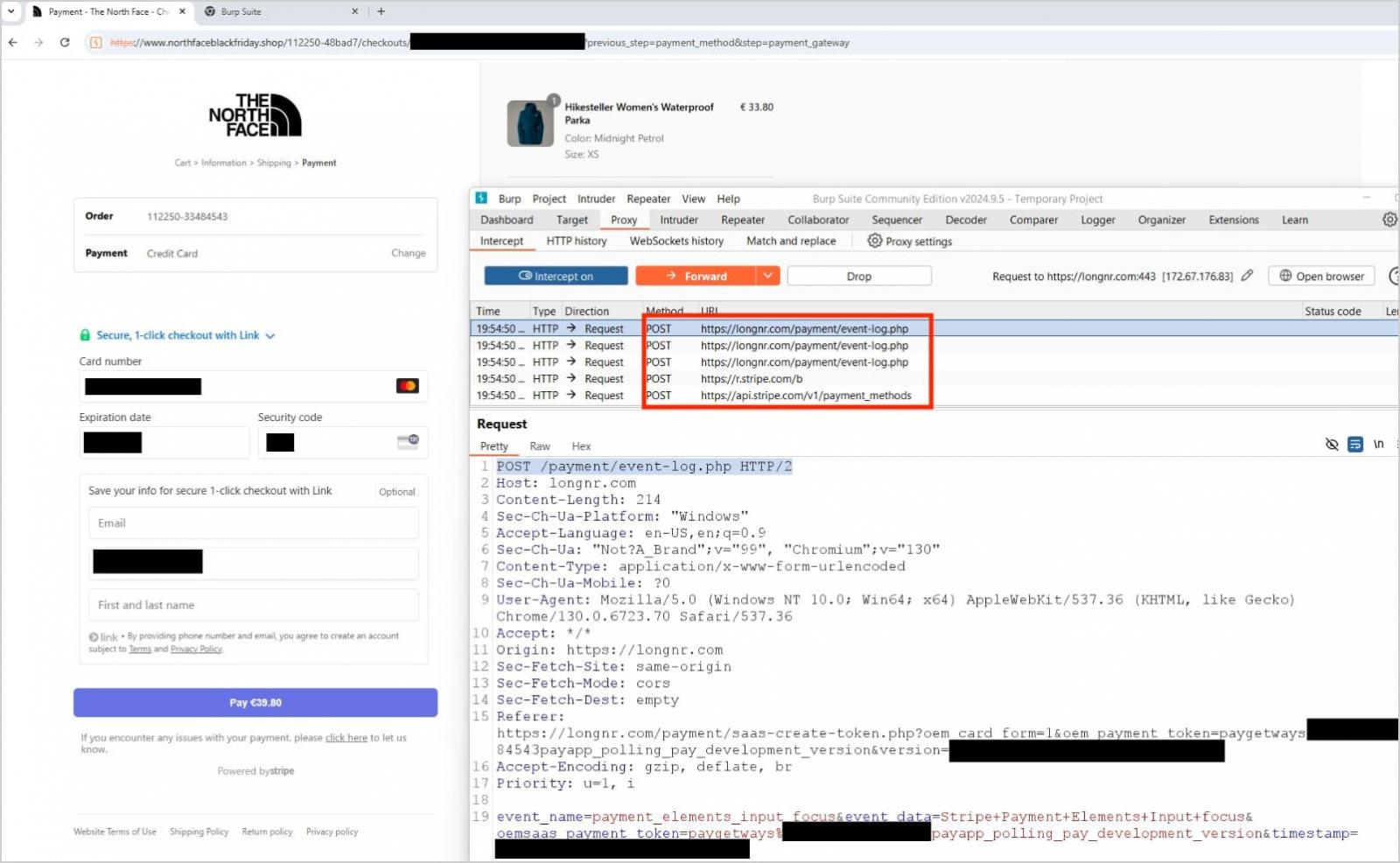

Kimlik avı siteleri, meşru ve güvenilir bir ödeme işlemcisi olan Stripe’ı entegre eder; bu, sitenin meşruiyetini arttırırken kredi kartı bilgilerini çalmalarına da olanak tanır.

SilkSpecter ayrıca sitelerde OpenReplay, TikTok Pixel ve Meta Pixel gibi izleme araçlarını da kullanıyor. Bu araçlar, ziyaretçi davranışlarını izlemelerine ve muhtemelen operasyonun etkinliğini artırmak için taktiklerini ayarlamalarına yardımcı olur.

Kullanıcılar bu sitelerden alışveriş yapmaya çalıştığında kredi/banka kartı numarasını, son kullanma tarihini ve CVV kodunu girmelerinin istendiği bir ödeme sayfasına yönlendiriliyorlar. Son adımda bir telefon numarası da istenir.

Kaynak: EclecticIQ

Kimlik avı kiti, Stripe hizmetini kötüye kullanarak siparişin parasını çalmanın yanı sıra, girilen kart ayrıntılarını da saldırganın kontrolündeki bir sunucuya gönderiyor.

EclecticIQ, telefon numarasının daha sonra ödeme kartı verileri kullanılırken iki faktörlü kimlik doğrulama (2FA) istemlerini yönetmek için gereken sesli veya SMS kimlik avı saldırılarında kullanılmak üzere çalındığına inanıyor.

SilkSpecter’in Çin IP adresleri ve ASN’leri, Çin alan adı kayıt şirketleri, sitelerin kodundaki dilsel kanıtlar ve “oemapps” adlı Çin Hizmet Olarak Yazılım (SaaS) platformunu daha önce kullanmaları nedeniyle Çince olduğuna inanılmaktadır (önceki sürüm) Stripe’a).

BlackFriday müşterilerinin yalnızca resmi marka web sitelerini ziyaret etmeleri ve reklamlara, sosyal medya gönderilerindeki bağlantılara veya Google Arama’da tanıtılan sonuçlara tıklamaktan kaçınmaları önerilir.

Son olarak kart sahipleri, çok faktörlü kimlik doğrulama da dahil olmak üzere finansal hesaplarında mevcut tüm koruma önlemlerini etkinleştirmeli ve ekstrelerini düzenli olarak takip etmelidir.