Siber Risk Yönetimi Stratejisinin Vazgeçilmez Bir Unsuru

Cyble Araştırma ve İstihbarat Başkanı Kaustubh Medhe

COVID pandemisi tüm hızıyla devam ederken ve normale dönüşü geciktirmekle tehdit ederken, kuruluşlar operasyonel sürekliliği sağlamak ve rekabet avantajlarını sürdürmek için hızla dijital bir çalışma modeline geçmek zorunda kaldı. Uzmanlar, şirketlerin bulutu benimsemek için acele etmesi, mobil öncelikli bir strateji uygulaması ve çalışanların uzaktan çalışması ile pandeminin dijital ekosistemlerin benimsenmesini yaklaşık on yıl hızlandırdığını iddia ediyor. Ne yazık ki, bu ilerici eğilim, siber saldırıların, özellikle de büyük ve küçük kuruluşlara yönelik fidye yazılımı saldırılarının sıklığı ve karmaşıklığındaki orantısız bir artışla gölgelendi. Bunun sonuçları arasında siber suçlu gruplarının hassas verileri çalması/yok etmesi, iş operasyonlarını aksatması ve mağdurları istenmeyen medya ve düzenleyici incelemelere daha fazla maruz bırakması sayılabilir.

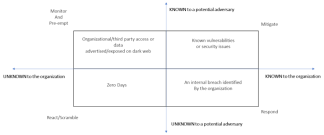

Şaşırtıcı bir şekilde, Tehdit Aktörleri, yetenekli siber güvenlik personeli, son teknoloji siber güvenlik teknolojisi, yeterli güvenlik bütçeleri ve bariz şekilde iyi siber güvenlik süreçleri ile yüksek profilli organizasyonları bile rutin olarak tehlikeye atar. Aslında, birçok durumda, etkilenen kuruluşlar, ihlal edildiklerinden mutlu bir şekilde habersiz bulundu ve bunu yalnızca üçüncü bir taraf aracılığıyla öğrendi. Bu gerçek, kuruluşların “bilinen” riskleri yönetmede ve “görebildikleri” saldırılara yanıt vermede çok iyi olsalar da, güvenlik radarları altında tespit edilemeyen “bilinmeyen” saldırılara karşı genellikle habersiz olduklarını göstermektedir. Spor tarihinin en büyük beyzbol atıcılarından biri olan Walter Johnson’dan alıntı yapmak için – “Görmediğiniz şeyi vuramazsınız.”

Bu risklere ‘bilinmeyen bilinmeyenler’ (kuruluşun farkında olmadığı ancak potansiyel bir düşmanın kendi yararına kullanabileceği kör noktalar veya bilgiler) adı verilir. Ancak kuruluşların bu kör noktayı aşmanın bir yolu var.

Siber suçluların, başarılı siber saldırılar yoluyla yasa dışı yollarla elde edilen bilgilerin reklamını yapmak ve bunlardan para kazanmak için “darkweb”i (özel tarayıcılar ve ağlar aracılığıyla erişilebilen internetin gizli kısmı) sık sık kullandıkları bilinmektedir. Bu bilgiler, kurbanın kurumsal ağına ve iş uygulamalarına, banka hesaplarına veya başarılı bir kötü amaçlı yazılım saldırısı veya veri ihlali sırasında çalınan hassas kişisel/iş bilgilerine çalınan erişim kimlik bilgilerini (kullanıcı adları ve parolaları) içerir. Bu bilgiler, güvenliği ihlal edilmiş hesap erişiminden fon çalmak, hassas verileri sızdırmak veya kurban kuruluşa başka bir gelişmiş siber saldırı (bir fidye yazılımı saldırısı gibi) başlatmak için yararlanabilen diğer siber suçlular tarafından sağlanır.

Siber suçluların, çeşitli darkweb forumlarında hedef şirketlerinde buldukları potansiyel güvenlik açıklarını tartıştıkları da gözlemlenmiştir.

Özelleştirilmiş darkweb izleme hizmetleriyle kuruluşlar, erişim kimlik bilgileri kötüye kullanılmadan veya takip saldırılarında kötüye kullanılmadan önce altyapılarındaki ve potansiyel olarak güvenliği ihlal edilmiş kullanıcılar veya sistemlerdeki bu tür güvenlik açıklarından haberdar olabilir. Bu istihbarata dayanarak, kuruluşlar, yaklaşan bir saldırı riskini en aza indirmek veya ortadan kaldırmak için kötü amaçlı yazılımları veya güvenlik açıklarını belirlemek ve düzeltmek için kimlik bilgilerini sıfırlama, bir güvenlik değerlendirmesi yürütme veya adli tıp araştırması gibi düzeltici önlemleri hemen alabilir.

Olgun siber risk yönetimi uygulamalarına sahip önde gelen kuruluşlar, bir süredir güvenlik izleme cephanelerinde kritik bir varlık olarak karanlık ağ izlemeyi kullanıyorlar. Son zamanlarda, üçüncü taraf/tedarik zinciri siber risklerini yönetmeye yardımcı olmak için darkweb izlemenin kapsamını da genişlettiler. Üçüncü taraf risk yönetimi için darkweb izlemenin temel uygulamalarından bazıları şunlardır:

- Kritik üçüncü tarafların veya müşterilerin güvenliği ihlal edilmiş kimlik bilgilerini belirleme

- Üçüncü taraf veri ihlali durumunda veri maruziyetlerini belirleme ve değerlendirme

- Durum tespitinin bir parçası olarak potansiyel bir birleşme ve satın alma hedefinin siber riske maruz kalmasının değerlendirilmesi

- Bir üçüncü taraf veri ihlali durumunda müşteri verilerini belirleme ve GDPR gibi çeşitli Veri Koruma Düzenlemeleri tarafından şart koşulan Veri İhlal Bildirimi süreçlerini başlatma

- Kritik satıcıların veya iş ortaklarının darkweb üzerindeki verilerine/erişim maruziyetlerine dayalı olarak sürekli risk değerlendirmesi ve siber risk izlemesi

Siber tehdit ortamı geliştikçe, kurumsal verileri korumak için yalnızca uç nokta ve çevre güvenlik kontrolleri gibi kurumsal güvenlik araçlarına güvenmek artık yeterli değildir. Kuruluşların, sürekli görünürlük kazanmak ve rakiplerinin onlar hakkında ne bildiğine dair içgörü kazanmak için çevrenin ötesine bakmaları ve ardından bu sorunları istismar edilmeden önce düzeltmeleri gerekir.

Bu çabada, karanlık ağ izleme, siber savunucuların cephaneliklerinde değerli bir araç olarak hızla ortaya çıktı – güvenlik bilincine sahip her kuruluşun siber risk yönetimi stratejisinin bir parçası olarak dahil etmeyi düşünmesi gereken bir şey.

yazar hakkında

Cyble Araştırma ve İstihbarat Başkanı Kaustubh Medhe, danışmanlık, uygulama yönetimi ve siber güvenlik operasyonlarında 20 yılı aşkın çeşitli deneyime sahip deneyimli bir siber güvenlik ve risk yönetimi uzmanıdır. Cyble’a katılmadan önce Kaustubh, Hindistan, Orta Doğu ve APAC’daki Sigorta ve Bankacılık sektöründeki çeşitli müşteriler için güvenlik hizmeti programlarını ve sözleşmelerini başarıyla yönetme konusunda kapsamlı bir deneyim kazandı.

Cyble Araştırma ve İstihbarat Başkanı Kaustubh Medhe, danışmanlık, uygulama yönetimi ve siber güvenlik operasyonlarında 20 yılı aşkın çeşitli deneyime sahip deneyimli bir siber güvenlik ve risk yönetimi uzmanıdır. Cyble’a katılmadan önce Kaustubh, Hindistan, Orta Doğu ve APAC’daki Sigorta ve Bankacılık sektöründeki çeşitli müşteriler için güvenlik hizmeti programlarını ve sözleşmelerini başarıyla yönetme konusunda kapsamlı bir deneyim kazandı.

Kaustubh’a https://in.linkedin.com/in/kaustubh-medhe-8963204?trk=public_post_share-update_actor-image adresinden ve şirketimizin web sitesi https://cyble.com/ adresinden çevrimiçi olarak ulaşılabilir.

ADİL KULLANIM BİLDİRİMİ: “Adil kullanım” yasası uyarınca, başka bir yazar, orijinal yazarın eserini izin almadan sınırlı olarak kullanabilir. 17 ABD Yasası § 107 uyarınca, telif hakkıyla korunan materyalin “eleştiri, yorum, haber raporlama, öğretim (sınıf kullanımı için birden çok kopya dahil), burs veya araştırma gibi amaçlarla belirli kullanımları, bir telif hakkı ihlali değildir.” Politika gereği, adil kullanım, halkın telif hakkıyla korunan materyallerin bölümlerini yorum ve eleştiri amacıyla özgürce kullanma hakkına sahip olduğu inancına dayanır. Adil kullanım ayrıcalığı, bir telif hakkı sahibinin münhasır haklarındaki belki de en önemli sınırlamadır. Siber Savunma Medya Grubu, siber haberleri, olayları, bilgileri ve çok daha fazlasını ücretsiz olarak web sitemiz Cyber Defense Magazine’de bildiren bir haber raporlama şirketidir. Tüm görüntüler ve raporlama, yalnızca ABD telif hakkı yasasının Adil Kullanımı kapsamında yapılır.