Ünlü Conti siber suç kartelinin üç farklı kolu, hedeflenen ağları ihlal etmek için ilk erişim vektörü olarak geri arama kimlik avı tekniğine başvurdu.

Siber güvenlik firması AdvIntel Çarşamba günkü bir raporda, “Üç özerk tehdit grubu, o zamandan beri, geri arama kimlik avı metodolojisinden türetilen kendi hedefli kimlik avı taktiklerini benimsedi ve bağımsız olarak geliştirdi.” Dedi.

Şirket, bu hedefli kampanyaların finans, teknoloji, hukuk ve sigorta sektörlerindeki kuruluşlara yönelik saldırıları “önemli ölçüde artırdığını” da sözlerine ekledi.

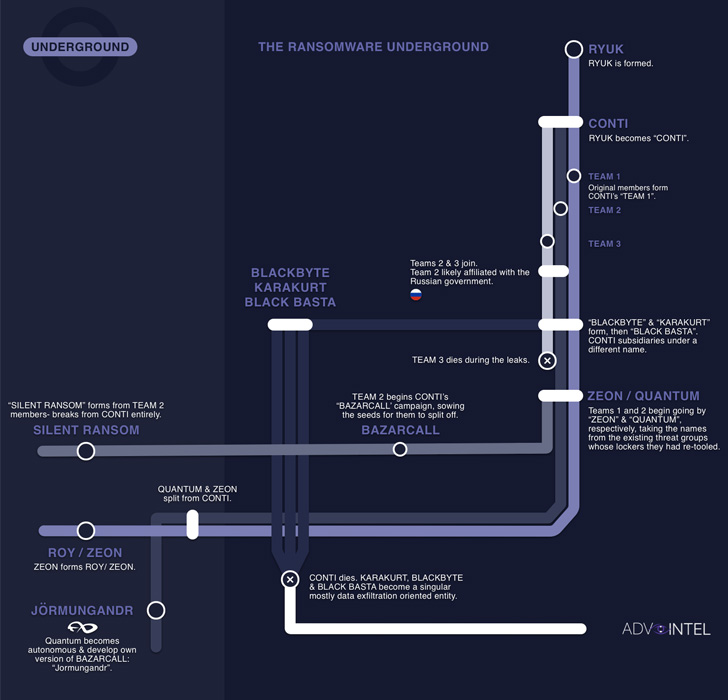

Söz konusu aktörler arasında, Conti’nin devam eden Rus-Ukrayna ihtilafında Rusya’ya verdiği halk desteğini takiben Mayıs 2022’de Conti’yi kapatmasının ardından Conti’den ayrılan Silent Ransom, Quantum ve Roy/Zeon yer alıyor.

BazaCall (diğer adıyla BazarCall) olarak da adlandırılan gelişmiş sosyal mühendislik taktiği, daha sonra Conti olarak yeniden adlandırılan Ryuk fidye yazılımı operatörleri tarafından kullanılmaya başlandığında 2020/2021’de dikkatleri üzerine çekti.

Conti ekibinin aktif bir grubun hareketlerini simüle ederken organizasyon çapında bir yeniden yapılanmayı koordine etmekle meşgul olduğu yaklaşık aynı zamanda, Mayıs ayında önemli operasyonel iyileştirmeler aldığı söyleniyor.

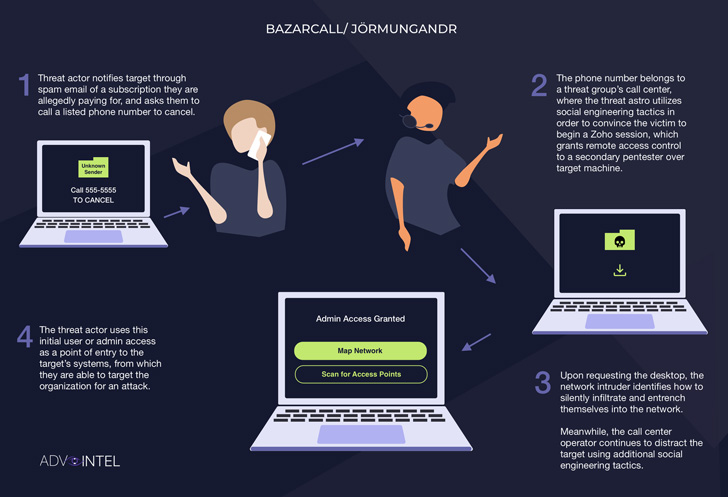

Kimlik avı saldırısı, alıcıların premium abonelik için kredi kartlarından yaklaşan bir ücret konusunda uyararak kandırdıkları telefon numaraları lehine e-posta mesajlarındaki kötü niyetli bağlantıları veya ekleri ortadan kaldırması bakımından da benzersizdir.

Hedef alıcı bu plana düşerse ve e-postada belirtilen telefon numarasını aramaya karar verirse, BazaCall operatörleri tarafından kurulan sahte bir çağrı merkezinden gerçek bir kişi, kurbanı, iptale yardımcı olması için müşteri hizmetleri görevlisine uzak masaüstü kontrolü vermeye ikna etmeye çalışır. sözde abonelik.

Masaüstüne erişimle tehdit aktörü, kullanıcının ağına sızmak ve veri hırsızlığı gibi takip eden faaliyetler için kalıcılık sağlamak için gizlice adımlar atar.

AdvIntel, “Geri arama phishing, fidye yazılımı dağıtımına yönelik yaklaşımda yaygın bir değişimi mümkün kılan taktikti” diyerek, “saldırı vektörünün özünde Conti organizasyon geleneğine gömülü olduğunu” da sözlerine ekledi.

Mart 2022’de siber suç çetesinden ayrılan ilk Conti alt grubu olan Silent Ransom, o zamandan beri, kullanıcıları Zoho Masterclass ve Duolingo hizmetleri için bekleyen ödeme konusunda bilgilendirdiğini iddia eden abonelik sona erme e-postaları aracılığıyla ilk erişim elde ettikten sonra veri gasp saldırılarına bağlandı.

Sygnia, geçen ay virüsü açıklayarak, “Bu saldırılar, grubun ana odak noktasının hassas belgelere ve bilgilere erişim sağlamak ve çalınan verilerin yayınlanmasını durdurmak için ödeme talep etmek olduğu veri ihlali fidye saldırıları olarak kategorize edilebilir.” prosedür.

İsrailli siber güvenlik şirketi, Luna Moth takma adıyla Silent Ransom’ın faaliyetlerini takip ediyor.

Quantum ve Roy/Zeon, Haziran 2022’den itibaren aynı yaklaşımı takip eden diğer iki Conti yan kuruluşudur. Quantum, Mayıs ayında Kosta Rika hükümet ağlarına yönelik yıkıcı fidye yazılımı saldırılarında rol oynamış olsa da, Roy/Zeon “sorumlu” üyelerden oluşur. Ryuk’un kendisinin yaratılması.”

Araştırmacılar, “Tehdit aktörleri silahlı sosyal mühendislik taktiklerinin potansiyellerini fark ettiğinden, bu kimlik avı operasyonlarının zaman geçtikçe daha ayrıntılı, ayrıntılı ve meşru iletişimlerden ayrıştırılması zor olmaya devam etmesi muhtemeldir” dedi.

Bulgular, endüstriyel siber güvenlik şirketi Dragos’un endüstriyel altyapılara yönelik fidye yazılımı saldırılarının sayısının 2022’nin ilk çeyreğinde 158’den ikinci çeyrekte 125’e düştüğünü açıklamasıyla geldi.

Hepsi bu değil. Blockchain analitik firması Elliptic, bu hafta, şu anda feshedilmiş olan Conti grubunun, Nisan 2021 ile Temmuz 2022 arasında sanal fonların blok zincirler arasında transfer edilmesini sağlayan zincirler arası bir köprü olan RenBridge aracılığıyla 53 milyon doların üzerinde kripto varlığı akladığını açıkladı.